sunny

VIP Members

-

30/06/2014

-

871

-

1.849 bài viết

Tường thuật Diễn tập An ninh mạng “Điều tra và xử lý website bị tấn công”

Kết quả chương trình Diễn tập An ninh mạng 02

Sau khi rà soát, BTC đã lựa chọn được Top 05 đội hoàn thành nhiệm vụ và gửi báo cáo sớm nhất, bao gồm:

BTC xin chân thành cảm ơn các đội đã quan tâm, đăng ký và tham dự chương trình.

-----------

12:30: Đã hết giờ Diễn tập An ninh mạng 02, BTC chuẩn bị đóng hệ thống. Các đội có kết quả nhưng chưa cập nhật, vui lòng cập nhật lên forum WhiteHat.vn, eMeeting hoặc gửi về địa chỉ email [email protected].

Thay mặt BTC xin cảm ơn sự tham gia nhiệt tình của các bạn.

Các đội vui lòng cập nhật báo cáo theo mẫu của BTC và gửi lại cho BTC trước 16:00 ngày 19/05/2016.

BTC sẽ tổng hợp kết quả và gửi đáp án để các đội tham khảo. Ngoài ra, để BTC gửi chứng nhận tham gia Diễn tập An ninh mạng 02 các đội vui lòng gửi địa chỉ nhận Giấy chứng nhận vào email [email protected] cho BTC.

(Riêng đội SHB, theo đề xuất của đội, BTC sẽ mở hệ thống cho SHB đến 16:00 ngày 19/05)

--------

12:25:Kết quả được update là báo cáo của các đội, chưa phải đáp án của BTC.

Sau khi các đội hoàn thành bài diễn tập và gửi báo cáo theo mẫu cho BTC, 16:00 ngày 19/05/2016 BTC sẽ gửi đáp án để các đội tham khảo.

------

12:15: BTC mở Pha 6

Pha 6: Tổng hợp và báo cáo

Các đội gửi báo cáo theo mẫu ban tổ chức đã chuẩn bị theo địa chỉ [email protected]. (Download mẫu báo cáo tại đây)

Các đội có thể gửi báo cáo cho BTC từ bây giờ và muộn nhất vào lúc 16:00 ngày 19/05/2016.

----------

Gợi ý thực hiện Pha 5:

Điều tra nguồn tấn công

Gợi ý thực hiện Pha 4:

Xác định và vá lỗ hổng website

• Xác định lỗ hổng: Để xác định được hacker đã lợi dụng module nào để tải file độc hại lên server, chúng ta cần phải phân tích file log và điều tra xem file shell đã được tải lên thông qua module nào. Sau khi xác định được module có lỗ hổng các đội tiến hành đọc mã nguồn để tìm hiểu nguyên nhân phát sinh lỗ hổng để đưa ra các phương án khắc phục.

• Rà soát bằng tay hoặc sử dụng một số công cụ quét lỗ hổng để rà soát lại toàn bộ các module (website được xây dựng với nhiều lỗ hổng phổ biến để các đội rèn luyện khả năng kiếm, khai thác và xử lý lỗ hổng. BTC sẽ không nêu ra các lỗ hổng khác trên website)

----------

11:50: Trung tâm Thông tin Tin học - UBND Hải Phòng là đội đầu tiên giải được nhiệm vụ Pha 4. ĐH BK Đà Nẵng và Sở TT&TT Thái Nguyên hoàn thành nhiệm vụ Pha 3 cùng thời điểm.

Phần trả lời của Trung tâm Thông tin Tin học - UBND Hải Phòng:

Pha 4:

- Đã vá và chỉnh sửa các lỗ hổng trên website

- Đã mở website chạy lại bình thường

-----

11:45: BTC thông báo: Do một số đội gặp trục trặc trong việc kết nối server, BTC quyết định kéo dài thời gian diễn tập thêm 30 phút (đến 12h30) để các đội hoàn thành.

Gợi ý Pha 3

Phân tích và xử lý các thành phần độc hại đã được cài lên server.

11:40: Điện lực HCM tiếp tục là đơn vị đầu tiên thực hiện thành công nhiệm vụ Pha 3. Các đội vẫn tiếp tục gửi kết quả Pha 1 và 2.

Pha 4 và Pha 5 đã được BTC mở đề.

-----

11:30: BTC lưu ý, thời gian diễn tập không còn nhiều, các đội tranh thủ hoàn thành nhiệm vụ các Pha đã mở.

BTC tiếp tục mở nhiệm vụ Pha 4 và Pha 5.

Pha 4: Xác định và vá lỗ hổng website

Kịch bản: Ở pha thứ 2 các đội đã xác định được hacker đã tấn công thông qua lỗ hổng website. Đội ứng cứu cần xác định chính xác lỗ hổng bị khai thác, vá lỗ hổng này để tránh hacker tấn công trở lại.

Mục tiêu:

Pha 5: Điều tra nguồn tấn công

Kịch bản: Sau khi phân tích shell và mã độc, tìm ra chi tiết thông tin server điều khiển, địa chỉ tải mã độc. Sau đấy gửi yêu cầu trợ giúp điều tra tới các cơ quan chức năng. Gửi cảnh báo tới các cơ quan đơn vị khác để đề cao cảnh giác.

Mục tiêu:

-----

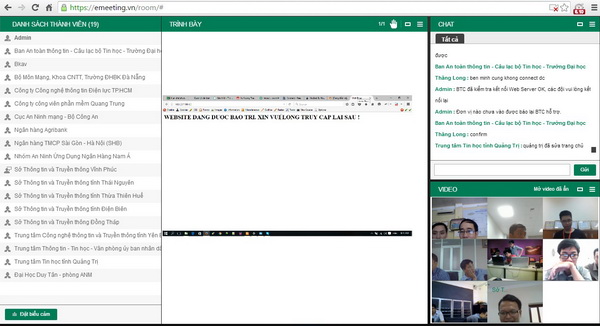

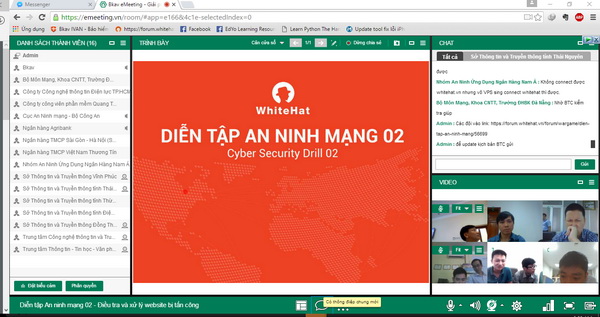

11:25: BTC thông báo: Ngoài forum WhiteHat.vn, các đội có thể up kết quả lên kênh eMeeting hoặc gửi kết quả vào email của BTC tại địa chỉ: [email protected] để BTC ghi nhận thời gian hoàn thành.

-------

Pha 3: Phân tích và xử lý các thành phần độc hại đã được cài lên server

Kịch bản: Phân tích shell, các tiến trình, file, key khởi động để phát hiện được các thành phần của mã độc trên server. Phân tích hành vi của mã độc để khoanh vùng, theo dõi các kết nối đến server. Sau đó xử lý mã độc ra khỏi server bị nhiễm bằng cách loại bỏ tiến trình, xóa file shell, xóa key khởi động

Mục tiêu:

· Đọc mã nguồn web shell: Notepad++, Sublime Text…

Tools phân tích mã độc: Autostart program viewer, debugger (ollydbg, IDA)…

-----

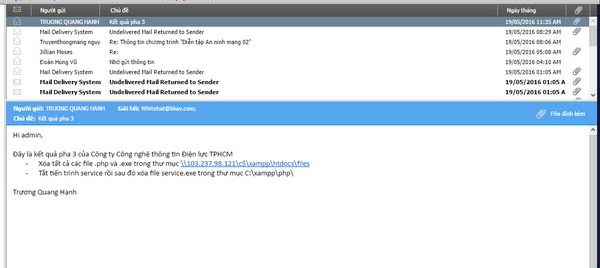

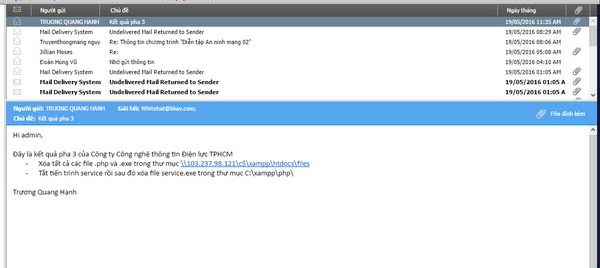

10:50: Điện lực HCM là đội đầu tiên gửi kết quả Pha 2

-------------

10:40: BTC Diễn tập ANM 02 lưu ý, website có thể tồn tại nhiều lỗ hổng, tuy nhiên các đội cần chỉ ra lỗ hổng chính xác để update

Thời gian thực hiện nhiệm vụ Pha 2 là 30 phút. Sau 30 phút, BTC sẽ gửi gợi ý cho các đội.

Hiện tại, chưa có đội nào giải thành công Pha 2 và các đội vẫn đang rất tích cực gửi kết quả thực hiện nhiệm vụ Pha 1.

---------

10:20: BTC mở yêu cầu Pha 2

Pha 2: Phân tích và cô lập hiện trường

Kịch bản: Đội ứng cứu phân tích logs web và lấy mẫu mã độc, file shell để phục vụ cho quá trình điều tra cũng như ngăn chặn không cho hacker tiếp tục xâm nhập vào máy tính trong thời điểm phân tích.

Mục tiêu:

Công cụ tham khảo (có thể tải các tools đã được kiểm tra virus tại tools.whitehat.vn):

-------

BTC lưu ý, Gợi ý cho các Pha dùng trong trường hợp các đội gặp khó khăn trong việc thực hiện nhiệm vụ. BTC khuyến khích các đội tự giải để có thêm kinh nghiệm nhé =)

Gợi ý Pha 1 Rà soát sơ bộ tình trạng, khắc phục tạm thời.

09:40: Đội ngũ kỹ thuật của chương trình Diễn tập An ninh mạng 02 đang hỗ trợ kỹ thuật cho các đội trực tiếp qua kênh IRC và eMeeting.

09:30: Đại học Bách Khoa Đà Nẵng là đội đầu tiên gửi báo cáo diễn tập Pha 1. Hiện tại, 18/25 kết nối thành công.

-----------

Thời gian thực hiện Pha 1 trong 20 phút, sau thời gian 20 phút BTC sẽ gửi gợi ý xử lý cho các đội chưa thực hiện thành công.

BTC chính thức mở bài diễn tập pha 1 của bài diễn tập Pha 1: Rà soát sơ bộ tình trạng, khắc phục tạm thời

Kịch bản: Vừa có nhân viên phát hiện ra trên website của công ty có xuất hiện một số tin lạ. Đề nghị đội ứng cứu nhanh chóng rà soát sơ bộ server để xác định hiện tượng, khoanh vùng nguyên nhân. Dự đoán sự cố mất nhiều thời gian để khắc phục đội ứng cứu phải đưa ra phương án khắc phục tạm thời để giảm thiểu làm ảnh hưởng đến uy tín của công ty.

Mục tiêu:

Công cụ tham khảo (có thể tải các tools đã được kiểm tra virus tại tools.whitehat.vn):

09:05: Đại học Đà Nẵng là đội đầu tiên kết nối vào máy ảo. Hiện tại, 15/25 kết nối thành công vào hệ thống.

BTC chuẩn bị update Thông báo yêu cầu kịch bản của pha 1 - chương trình Diễn tập An ninh mạng 02, các đội kiểm tra kết nối chuẩn bị diễn tập.

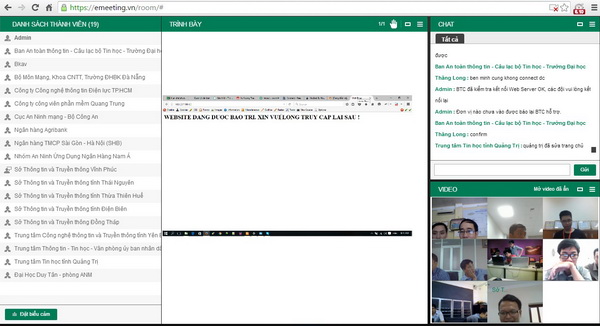

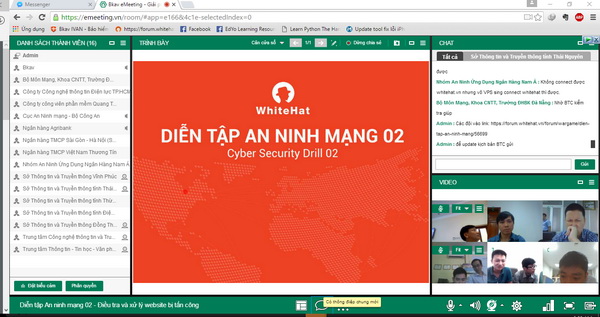

09:00 Diễn tập An ninh mạng 02 chính thức bắt đầu. BTC đã mở kết nối vào máy ảo để các đội kết nối vào hệ thống

---------

KỊCH BẢN DIỄN TẬP

Buổi diễn tập sẽ mô phỏng một cuộc tấn công vào website của một công ty. Kẻ xấu đã khai thác được một lỗ hổng trên hệ thống để đăng tải một số thông tin sai lệch lên trang chủ website.

Mục tiêu của Đội ứng cứu

BQT Diễn đàn An ninh mạng Việt Nam - WhiteHat.vn xin thông báo chi tiết về buổi diễn tập An ninh mạng 02 với chủ đề “Điều tra và xử lý website bị tấn công”:

09:20 - 11:30: Các đội thực hành theo kịch bản của BTC, kết quả các đội cập nhật tại Whitehat.vn/dientap

11:30 - 12:00: Các đội tổng hợp báo cáo và gửi cho BTC, trao đổi thảo luận giữa các đội và BTC

Trân trọng,

BTC Diễn tập An ninh mạng 02

Sau khi rà soát, BTC đã lựa chọn được Top 05 đội hoàn thành nhiệm vụ và gửi báo cáo sớm nhất, bao gồm:

- Trung tâm Thông tin Tin học - Văn phòng Ủy ban Nhân dân Thành phố Hải Phòng

- Học viện An ninh Nhân dân

- Ngân hàng Nông nghiệp và Phát triển Nông thôn Việt Nam (Agribank)

- Công ty Công nghệ Thông tin Điện lực TP.HCM

- Trường ĐHBK Đà Nẵng

BTC xin chân thành cảm ơn các đội đã quan tâm, đăng ký và tham dự chương trình.

-----------

12:30: Đã hết giờ Diễn tập An ninh mạng 02, BTC chuẩn bị đóng hệ thống. Các đội có kết quả nhưng chưa cập nhật, vui lòng cập nhật lên forum WhiteHat.vn, eMeeting hoặc gửi về địa chỉ email [email protected].

Thay mặt BTC xin cảm ơn sự tham gia nhiệt tình của các bạn.

Các đội vui lòng cập nhật báo cáo theo mẫu của BTC và gửi lại cho BTC trước 16:00 ngày 19/05/2016.

BTC sẽ tổng hợp kết quả và gửi đáp án để các đội tham khảo. Ngoài ra, để BTC gửi chứng nhận tham gia Diễn tập An ninh mạng 02 các đội vui lòng gửi địa chỉ nhận Giấy chứng nhận vào email [email protected] cho BTC.

(Riêng đội SHB, theo đề xuất của đội, BTC sẽ mở hệ thống cho SHB đến 16:00 ngày 19/05)

--------

12:25:Kết quả được update là báo cáo của các đội, chưa phải đáp án của BTC.

Sau khi các đội hoàn thành bài diễn tập và gửi báo cáo theo mẫu cho BTC, 16:00 ngày 19/05/2016 BTC sẽ gửi đáp án để các đội tham khảo.

------

12:15: BTC mở Pha 6

Pha 6: Tổng hợp và báo cáo

Các đội gửi báo cáo theo mẫu ban tổ chức đã chuẩn bị theo địa chỉ [email protected]. (Download mẫu báo cáo tại đây)

Các đội có thể gửi báo cáo cho BTC từ bây giờ và muộn nhất vào lúc 16:00 ngày 19/05/2016.

----------

Gợi ý thực hiện Pha 5:

Điều tra nguồn tấn công

- Thông tin cuộc tấn công :

- Do đặc điểm của mã độc không kết nối thường xuyên đến C&C server nên không dùng được cách monitor các kết nối ra ngoài mà cần sử dụng các công cụ để dịch ngược mã nguồn và tìm ra địa chỉ server điều khiển

- Phân tích hành vi của các file shell đã thực hiện việc tải mã độc về server, từ đó xác định địa chỉ tải mã độc.

- Một số cơ quan chức năng, chuyên môn khi cần trợ giúp:

- Cơ quan cảnh sát phòng chống tội phạm sử dụng công nghệ cao.

- Trung tâm ứng cứu khẩn cấp máy tính Việt Nam (VNCERT).

- Đơn vị chuyên môn, Ví dụ: Bkav.

Gợi ý thực hiện Pha 4:

Xác định và vá lỗ hổng website

• Xác định lỗ hổng: Để xác định được hacker đã lợi dụng module nào để tải file độc hại lên server, chúng ta cần phải phân tích file log và điều tra xem file shell đã được tải lên thông qua module nào. Sau khi xác định được module có lỗ hổng các đội tiến hành đọc mã nguồn để tìm hiểu nguyên nhân phát sinh lỗ hổng để đưa ra các phương án khắc phục.

• Rà soát bằng tay hoặc sử dụng một số công cụ quét lỗ hổng để rà soát lại toàn bộ các module (website được xây dựng với nhiều lỗ hổng phổ biến để các đội rèn luyện khả năng kiếm, khai thác và xử lý lỗ hổng. BTC sẽ không nêu ra các lỗ hổng khác trên website)

----------

11:50: Trung tâm Thông tin Tin học - UBND Hải Phòng là đội đầu tiên giải được nhiệm vụ Pha 4. ĐH BK Đà Nẵng và Sở TT&TT Thái Nguyên hoàn thành nhiệm vụ Pha 3 cùng thời điểm.

Phần trả lời của Trung tâm Thông tin Tin học - UBND Hải Phòng:

Pha 4:

- Đã vá và chỉnh sửa các lỗ hổng trên website

- Đã mở website chạy lại bình thường

-----

11:45: BTC thông báo: Do một số đội gặp trục trặc trong việc kết nối server, BTC quyết định kéo dài thời gian diễn tập thêm 30 phút (đến 12h30) để các đội hoàn thành.

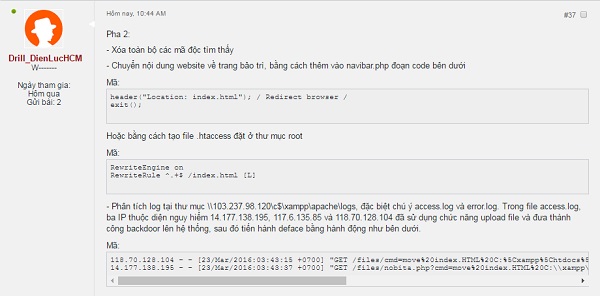

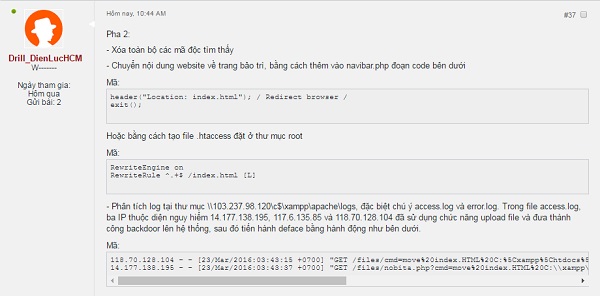

Gợi ý Pha 3

Phân tích và xử lý các thành phần độc hại đã được cài lên server.

- Xóa các thành phần độc hại đã được tìm thấy bao gồm:

- File shell, tiến trình mã, file mã độc, Thành phần khởi động cùng window.

- Phân tích các hành vi của file độc hại (Nâng cao)

- Đọc mã nguồn của fille shell để xác định hành vi của shell.

- Sử dụng các công cụ dịch ngược mã nguồn để phân tích hành vi của mã độc.

11:40: Điện lực HCM tiếp tục là đơn vị đầu tiên thực hiện thành công nhiệm vụ Pha 3. Các đội vẫn tiếp tục gửi kết quả Pha 1 và 2.

Pha 4 và Pha 5 đã được BTC mở đề.

-----

11:30: BTC lưu ý, thời gian diễn tập không còn nhiều, các đội tranh thủ hoàn thành nhiệm vụ các Pha đã mở.

BTC tiếp tục mở nhiệm vụ Pha 4 và Pha 5.

Pha 4: Xác định và vá lỗ hổng website

Kịch bản: Ở pha thứ 2 các đội đã xác định được hacker đã tấn công thông qua lỗ hổng website. Đội ứng cứu cần xác định chính xác lỗ hổng bị khai thác, vá lỗ hổng này để tránh hacker tấn công trở lại.

Mục tiêu:

- Xác định được lỗ hổng mà hacker đã sử dụng để tấn công, vá các lỗ hổng này.

- Rà soát và vá các lỗ hổng ở module khác của website (bước này giúp các đội rèn luyện khả năng tìm kiếm và xử lý lỗ hổng trên website. BTC sẽ không đánh giá phần này).

- Công cụ chỉnh sửa code: Notepad++, Sublime Text…

Pha 5: Điều tra nguồn tấn công

Kịch bản: Sau khi phân tích shell và mã độc, tìm ra chi tiết thông tin server điều khiển, địa chỉ tải mã độc. Sau đấy gửi yêu cầu trợ giúp điều tra tới các cơ quan chức năng. Gửi cảnh báo tới các cơ quan đơn vị khác để đề cao cảnh giác.

Mục tiêu:

- Xác định được đầy đủ thông tin của cuộc tấn công

- IP Server điều khiển, địa chỉ tải mã độc.

- Biết các cơ quan chức năng để liên hệ phối hợp hỗ trợ.

-----

11:25: BTC thông báo: Ngoài forum WhiteHat.vn, các đội có thể up kết quả lên kênh eMeeting hoặc gửi kết quả vào email của BTC tại địa chỉ: [email protected] để BTC ghi nhận thời gian hoàn thành.

-------

Pha 3: Phân tích và xử lý các thành phần độc hại đã được cài lên server

Kịch bản: Phân tích shell, các tiến trình, file, key khởi động để phát hiện được các thành phần của mã độc trên server. Phân tích hành vi của mã độc để khoanh vùng, theo dõi các kết nối đến server. Sau đó xử lý mã độc ra khỏi server bị nhiễm bằng cách loại bỏ tiến trình, xóa file shell, xóa key khởi động

Mục tiêu:

- Xác định và xử lý được đầy đủ các thành phần của mã độc

- File shell hacker đã tải lên server

- Tiến trình của mã độc

- File của mã độc

- Thành phần đăng ký khởi động cùng server của mã độc

- Thu thập tất cả các thành phần file độc hại và gửi về ban tổ chức (Gửi dưới dạng file nén với tên vào địa chỉ [email protected]).

- Phân tích được các hành vi của shell và mã độc (Đây là phần nâng cao để các đội rèn luyện kỹ năng dịch ngược mã độc. BTC sẽ không đánh giá phần này).

· Đọc mã nguồn web shell: Notepad++, Sublime Text…

Tools phân tích mã độc: Autostart program viewer, debugger (ollydbg, IDA)…

-----

10:50: Điện lực HCM là đội đầu tiên gửi kết quả Pha 2

-------------

10:40: BTC Diễn tập ANM 02 lưu ý, website có thể tồn tại nhiều lỗ hổng, tuy nhiên các đội cần chỉ ra lỗ hổng chính xác để update

Thời gian thực hiện nhiệm vụ Pha 2 là 30 phút. Sau 30 phút, BTC sẽ gửi gợi ý cho các đội.

Hiện tại, chưa có đội nào giải thành công Pha 2 và các đội vẫn đang rất tích cực gửi kết quả thực hiện nhiệm vụ Pha 1.

---------

10:20: BTC mở yêu cầu Pha 2

Pha 2: Phân tích và cô lập hiện trường

Kịch bản: Đội ứng cứu phân tích logs web và lấy mẫu mã độc, file shell để phục vụ cho quá trình điều tra cũng như ngăn chặn không cho hacker tiếp tục xâm nhập vào máy tính trong thời điểm phân tích.

Mục tiêu:

- Cô lập được máy tính khỏi Internet để tránh bị thay đổi hiện trường. Trong môi trường diễn tập sử dụng máy ảo các đội cần cấu hình firewall để chỉ mở duy nhất cổng remote (3389) và cổng dịch vụ web (80) đồng thời cấu hình dịch vụ web chỉ trỏ Virtual Host về trang bảo trì.

- Điều tra, phân tích hiện trường để tìm kiếm các file shell, phân tích hành vi của nó và xác định con đường lây nhiễm mã độc.

Công cụ tham khảo (có thể tải các tools đã được kiểm tra virus tại tools.whitehat.vn):

- Tools hỗ trợ phân tích log: Notepad++,Log Parser Studio…

-------

BTC lưu ý, Gợi ý cho các Pha dùng trong trường hợp các đội gặp khó khăn trong việc thực hiện nhiệm vụ. BTC khuyến khích các đội tự giải để có thêm kinh nghiệm nhé =)

Gợi ý Pha 1 Rà soát sơ bộ tình trạng, khắc phục tạm thời.

- Cách khắc phục tạm thời: Tạo một file HTML tĩnh (index.html) với nội dung thông báo website đang bảo trì tại thư mục “C:xampphtdocs”. (Để ứng phó nhanh nên xây dựng sẵn mẫu bảo trì cho website để sử dụng khi gặp sự cố).

- Các dấu hiệu bất thường trên máy tính:

- Khi đã xác định được trang web bị tấn công, tiến hành rà soát các file độc hại ở trong thư mục web (C:xampphtdocs). Sử dụng các trình editor để tìm kiếm theo các hàm thường được sử dụng trong web shell (Một số hàm phổ biến: preg_replace, passthru, shell_exec, exec, base64_decode, eval, system, proc_open, popen, curl_exec, curl_multi_exec, parse_ini_file, show_source).

- Rà soát các tiến trình của hệ thống. Sử dụng “Process Explorer” để kiểm tra các tiến trình đang chạy. Rà soát các tiến trình không có chữ ký, không có thông tin version và không có mô tả.

09:40: Đội ngũ kỹ thuật của chương trình Diễn tập An ninh mạng 02 đang hỗ trợ kỹ thuật cho các đội trực tiếp qua kênh IRC và eMeeting.

09:30: Đại học Bách Khoa Đà Nẵng là đội đầu tiên gửi báo cáo diễn tập Pha 1. Hiện tại, 18/25 kết nối thành công.

-----------

Thời gian thực hiện Pha 1 trong 20 phút, sau thời gian 20 phút BTC sẽ gửi gợi ý xử lý cho các đội chưa thực hiện thành công.

BTC chính thức mở bài diễn tập pha 1 của bài diễn tập Pha 1: Rà soát sơ bộ tình trạng, khắc phục tạm thời

Kịch bản: Vừa có nhân viên phát hiện ra trên website của công ty có xuất hiện một số tin lạ. Đề nghị đội ứng cứu nhanh chóng rà soát sơ bộ server để xác định hiện tượng, khoanh vùng nguyên nhân. Dự đoán sự cố mất nhiều thời gian để khắc phục đội ứng cứu phải đưa ra phương án khắc phục tạm thời để giảm thiểu làm ảnh hưởng đến uy tín của công ty.

Mục tiêu:

- Thay thế nội dung trang chủ bằng thông báo bảo trì/nâng cấp.

- Rà soát để tìm kiếm các shell hacker đã upload lên server, mã độc trên server

- Từ những dấu hiệu, thông tin được cung cấp khoanh vùng được nguyên nhân nguồn gốc tấn công.

Công cụ tham khảo (có thể tải các tools đã được kiểm tra virus tại tools.whitehat.vn):

- Quét shell trên server: NeoPI, Web Shell Detector…

- Tools rà soát mã độc: TcpView, Process explorer, Anti-virus…

09:05: Đại học Đà Nẵng là đội đầu tiên kết nối vào máy ảo. Hiện tại, 15/25 kết nối thành công vào hệ thống.

BTC chuẩn bị update Thông báo yêu cầu kịch bản của pha 1 - chương trình Diễn tập An ninh mạng 02, các đội kiểm tra kết nối chuẩn bị diễn tập.

09:00 Diễn tập An ninh mạng 02 chính thức bắt đầu. BTC đã mở kết nối vào máy ảo để các đội kết nối vào hệ thống

---------

KỊCH BẢN DIỄN TẬP

Buổi diễn tập sẽ mô phỏng một cuộc tấn công vào website của một công ty. Kẻ xấu đã khai thác được một lỗ hổng trên hệ thống để đăng tải một số thông tin sai lệch lên trang chủ website.

Mục tiêu của Đội ứng cứu

- Tìm ra được nguyên nhân của đợt tấn công

- Rà soát và xử lý những file độc hại được kẻ xấu tải lên server.

- Khắc phục lỗ hổng và điều tra nguồn gốc tấn công.

- Đưa ra các phương án đề phòng chống tấn công tương tự.

BQT Diễn đàn An ninh mạng Việt Nam - WhiteHat.vn xin thông báo chi tiết về buổi diễn tập An ninh mạng 02 với chủ đề “Điều tra và xử lý website bị tấn công”:

- Thời gian: Từ 09:00 - 12:00 ngày 19/05/2016

- Hình thức: Diễn tập trực tuyến

- Lịch trình diễn tập:

09:20 - 11:30: Các đội thực hành theo kịch bản của BTC, kết quả các đội cập nhật tại Whitehat.vn/dientap

11:30 - 12:00: Các đội tổng hợp báo cáo và gửi cho BTC, trao đổi thảo luận giữa các đội và BTC

Trân trọng,

BTC Diễn tập An ninh mạng 02

Chỉnh sửa lần cuối bởi người điều hành: