WhiteHat News #ID:0911

VIP Members

-

30/07/2014

-

79

-

711 bài viết

Tấn công lừa đảo gần như không thể bị phát hiện trên Chrome, Firefox và Opera

Một nhà nghiên cứu Trung Quốc vừa phát hiện kiểu cuộc tấn công lừa đảo (phishing) "gần như không thể phát hiện" với cả những người sử dụng cẩn thận nhất trên Internet.

Hacker sử dụng một lỗ hổng đã biết trong các trình duyệt web Chrome, Firefox và Opera để hiển thị tên miền giả mạo các trang web từ các nhà cung cấp dịch vụ hợp pháp như Apple, Google hay Amazon để ăn cắp thông tin đăng nhập, thông tin tài chính và các thông tin nhạy cảm khác từ người dùng .

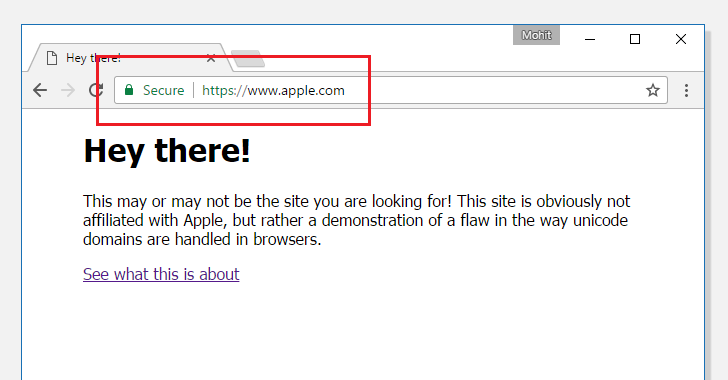

Vậy đâu là cách tốt nhất để chống lại tấn công phishing? Thông thường, đó là kiểm tra thanh địa chỉ sau khi trang đã tải xong xem nó có sử dụng kết nối HTTPS.

Lần này, hãy xem trang web demo do nhà nghiên cứu Xudong Zheng dựng nên.

"Không thể xác định đây là trang web giả mạo nếu không kiểm tra kỹ lưỡng URL của trang hoặc chứng chỉ SSL", Xudong Zheng cho biết.

Nếu trình duyệt web của bạn đang hiển thị "apple.com" trong thanh địa chỉ với tiêu chuẩn SSL, nhưng nội dung trên trang đó đến từ một máy chủ khác (như trong hình), thì trình duyệt của bạn có thể bị tấn công homograph (kiểu tấn công lợi dụng việc hình dáng trên URL giống nhau của một số ký tự khác nhau).

Tấn công homograph được biết đến từ năm 2001 và các nhà phát triển trình duyệt vẫn đang phải cố gắng để khắc phục sự cố này. Đó là kiểu tấn công giả mạo, địa chỉ website trông có vẻ hợp pháp nhưng các ký tự đã được thay thế bằng các ký tự Unicode.

Nhiều ký tự Unicode, hiển thị bảng chữ cái Hy Lạp, Kirin và Armenian trong các tên miền quốc tế, nhìn bằng mắt thường trông giống các chữ cái Latin nhưng lại được máy tính xử lý theo cách khác nhau với các địa chỉ web hoàn toàn khác nhau.

Ví dụ: cả "а" (U + 0430) trong bảng chữ cái Kirin và "a" (U + 0041) theo Latin được xử lý khác nhau theo trình duyệt nhưng lại đều được hiển thị "a" trong địa chỉ trình duyệt.

Tấn công phishing Punycode

Theo mặc định, nhiều trình duyệt web sử dụng mã hóa 'Punycode' để hiển thị các ký tự Unicode trong URL để ngăn chặn các cuộc tấn công lừa đảo. Punycode là một mã hóa đặc biệt được sử dụng bởi trình duyệt web để chuyển đổi các ký tự Unicode sang bộ ký tự giới hạn của ASCII (A-Z, 0-9), được hỗ trợ bởi hệ thống tên miền quốc tế (IDN).

Ví dụ: tên miền Trung Quốc "短 .co" được hiển thị trong Punycode là "xn--s7y.co".

Theo Zheng, lỗ hổng dựa trên thực tế các trình duyệt web chỉ hiển thị các URL Punycode theo một ngôn ngữ như Unicode (như chỉ có tiếng Trung hoặc tiếng Nhật), nhưng chúng sẽ không hiển thị thành công nếu tên miền chứa các ký tự từ nhiều ngôn ngữ khác nhau.

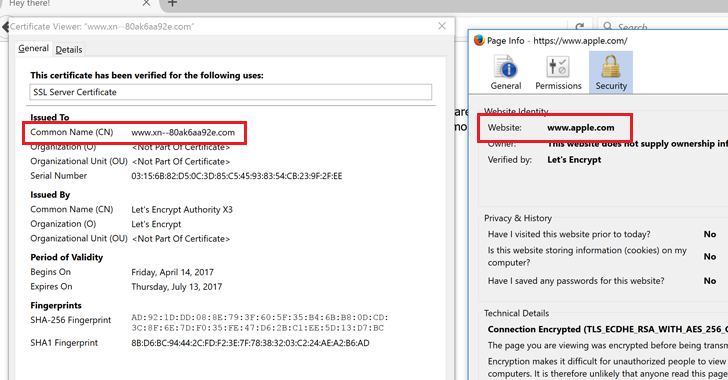

Lỗ hổng này cho phép nhà nghiên cứu đăng ký tên miền xn--80ak6aa92e.com và vượt qua được các phần mềm bảo vệ, xuất hiện dưới dạng "apple.com" của tất cả các trình duyệt web có lỗ hổng, bao gồm Chrome, Firefox và Opera, trong khi Internet Explorer, Microsoft Edge, Apple Safari, Brave và Vivaldi không mắc lỗ hổng này.

Ở đây, xn-- được gọi là tiền tố 'mã hoá tương thích ASCII', cho biết trình duyệt web sử dụng mã hoá 'Punycode' để hiển thị các ký tự Unicode và vì Zheng sử dụng chữ "а" (U + 0430) Cyrillic chứ không phải "a" (U + 0041) ASCII nên trình duyệt web không thể ngăn chặn cuộc tấn công.

Zheng đã báo cáo vấn đề này cho các nhà cung cấp trình duyệt bị ảnh hưởng, bao gồm Google và Mozilla từ tháng 1/2017.

Trong khi Mozilla vẫn đang thảo luận về một bản sửa lỗi, Google đã vá lỗ hổng trong Chrome Canary 59 thử nghiệm của hãng và sẽ đưa ra bản sửa lỗi chính thức bằng việc phát hành Chrome Stable 58 vào cuối tháng này.

Hàng triệu người sử dụng Internet đang đứng trước nguy cơ của cuộc tấn công lừa đảo phức tạp khó bị phát hiện này được khuyến cáo nên vô hiệu hóa chức năng Punycode trong trình duyệt web của mình để tạm thời giảm nhẹ mức độ ảnh hưởng của cuộc tấn công và xác định được các tên miền lừa đảo.

Giảm thiểu mức độ ảnh hưởng cho người dùng Firefox

Người dùng Firefox có thể làm theo các bước dưới đây để giảm thiểu mức độ ảnh hưởng:

1. Nhập about:config vào thanh địa chỉ và nhấn Enter.

2. Nhập Punycode vào thanh tìm kiếm.

3. Cài đặt trình duyệt sẽ hiển thị thông số với tiêu đề: network.IDN_show_punycode, nhấp đúp hoặc nhấp chuột phải và chọn Toggle để thay đổi giá trị từ True thành False.

Không may là Chrome hoặc Opera không có cài đặt tương tự để vô hiệu hóa chuyển đổi URL của Punycode theo cách thủ công, vì vậy người dùng Chrome phải chờ vài tuần tới khi bản Stable 58 được phát hành.

Người dùng Internet được khuyến cáo luôn nhập các URL website vào thanh địa chỉ cho các trang web quan trọng như Gmail, Facebook, Twitter, Yahoo hoặc các trang web ngân hàng thay vì nhấp vào liên kết được đề cập trên trang web hoặc email để ngăn chặn các cuộc tấn công không thể phát hiện được.

Hacker sử dụng một lỗ hổng đã biết trong các trình duyệt web Chrome, Firefox và Opera để hiển thị tên miền giả mạo các trang web từ các nhà cung cấp dịch vụ hợp pháp như Apple, Google hay Amazon để ăn cắp thông tin đăng nhập, thông tin tài chính và các thông tin nhạy cảm khác từ người dùng .

Vậy đâu là cách tốt nhất để chống lại tấn công phishing? Thông thường, đó là kiểm tra thanh địa chỉ sau khi trang đã tải xong xem nó có sử dụng kết nối HTTPS.

Lần này, hãy xem trang web demo do nhà nghiên cứu Xudong Zheng dựng nên.

"Không thể xác định đây là trang web giả mạo nếu không kiểm tra kỹ lưỡng URL của trang hoặc chứng chỉ SSL", Xudong Zheng cho biết.

Nếu trình duyệt web của bạn đang hiển thị "apple.com" trong thanh địa chỉ với tiêu chuẩn SSL, nhưng nội dung trên trang đó đến từ một máy chủ khác (như trong hình), thì trình duyệt của bạn có thể bị tấn công homograph (kiểu tấn công lợi dụng việc hình dáng trên URL giống nhau của một số ký tự khác nhau).

Tấn công homograph được biết đến từ năm 2001 và các nhà phát triển trình duyệt vẫn đang phải cố gắng để khắc phục sự cố này. Đó là kiểu tấn công giả mạo, địa chỉ website trông có vẻ hợp pháp nhưng các ký tự đã được thay thế bằng các ký tự Unicode.

Nhiều ký tự Unicode, hiển thị bảng chữ cái Hy Lạp, Kirin và Armenian trong các tên miền quốc tế, nhìn bằng mắt thường trông giống các chữ cái Latin nhưng lại được máy tính xử lý theo cách khác nhau với các địa chỉ web hoàn toàn khác nhau.

Ví dụ: cả "а" (U + 0430) trong bảng chữ cái Kirin và "a" (U + 0041) theo Latin được xử lý khác nhau theo trình duyệt nhưng lại đều được hiển thị "a" trong địa chỉ trình duyệt.

Tấn công phishing Punycode

Theo mặc định, nhiều trình duyệt web sử dụng mã hóa 'Punycode' để hiển thị các ký tự Unicode trong URL để ngăn chặn các cuộc tấn công lừa đảo. Punycode là một mã hóa đặc biệt được sử dụng bởi trình duyệt web để chuyển đổi các ký tự Unicode sang bộ ký tự giới hạn của ASCII (A-Z, 0-9), được hỗ trợ bởi hệ thống tên miền quốc tế (IDN).

Ví dụ: tên miền Trung Quốc "短 .co" được hiển thị trong Punycode là "xn--s7y.co".

Theo Zheng, lỗ hổng dựa trên thực tế các trình duyệt web chỉ hiển thị các URL Punycode theo một ngôn ngữ như Unicode (như chỉ có tiếng Trung hoặc tiếng Nhật), nhưng chúng sẽ không hiển thị thành công nếu tên miền chứa các ký tự từ nhiều ngôn ngữ khác nhau.

Lỗ hổng này cho phép nhà nghiên cứu đăng ký tên miền xn--80ak6aa92e.com và vượt qua được các phần mềm bảo vệ, xuất hiện dưới dạng "apple.com" của tất cả các trình duyệt web có lỗ hổng, bao gồm Chrome, Firefox và Opera, trong khi Internet Explorer, Microsoft Edge, Apple Safari, Brave và Vivaldi không mắc lỗ hổng này.

Ở đây, xn-- được gọi là tiền tố 'mã hoá tương thích ASCII', cho biết trình duyệt web sử dụng mã hoá 'Punycode' để hiển thị các ký tự Unicode và vì Zheng sử dụng chữ "а" (U + 0430) Cyrillic chứ không phải "a" (U + 0041) ASCII nên trình duyệt web không thể ngăn chặn cuộc tấn công.

Zheng đã báo cáo vấn đề này cho các nhà cung cấp trình duyệt bị ảnh hưởng, bao gồm Google và Mozilla từ tháng 1/2017.

Trong khi Mozilla vẫn đang thảo luận về một bản sửa lỗi, Google đã vá lỗ hổng trong Chrome Canary 59 thử nghiệm của hãng và sẽ đưa ra bản sửa lỗi chính thức bằng việc phát hành Chrome Stable 58 vào cuối tháng này.

Hàng triệu người sử dụng Internet đang đứng trước nguy cơ của cuộc tấn công lừa đảo phức tạp khó bị phát hiện này được khuyến cáo nên vô hiệu hóa chức năng Punycode trong trình duyệt web của mình để tạm thời giảm nhẹ mức độ ảnh hưởng của cuộc tấn công và xác định được các tên miền lừa đảo.

Giảm thiểu mức độ ảnh hưởng cho người dùng Firefox

Người dùng Firefox có thể làm theo các bước dưới đây để giảm thiểu mức độ ảnh hưởng:

1. Nhập about:config vào thanh địa chỉ và nhấn Enter.

2. Nhập Punycode vào thanh tìm kiếm.

3. Cài đặt trình duyệt sẽ hiển thị thông số với tiêu đề: network.IDN_show_punycode, nhấp đúp hoặc nhấp chuột phải và chọn Toggle để thay đổi giá trị từ True thành False.

Không may là Chrome hoặc Opera không có cài đặt tương tự để vô hiệu hóa chuyển đổi URL của Punycode theo cách thủ công, vì vậy người dùng Chrome phải chờ vài tuần tới khi bản Stable 58 được phát hành.

Người dùng Internet được khuyến cáo luôn nhập các URL website vào thanh địa chỉ cho các trang web quan trọng như Gmail, Facebook, Twitter, Yahoo hoặc các trang web ngân hàng thay vì nhấp vào liên kết được đề cập trên trang web hoặc email để ngăn chặn các cuộc tấn công không thể phát hiện được.

Nguồn: The Hacker News

Chỉnh sửa lần cuối: