DDos

VIP Members

-

22/10/2013

-

524

-

2.189 bài viết

Lỗ hổng trong Elementor WordPress plugin ảnh hưởng đến 500.000 trang web

Nhóm phát triển của plugin Elementor Website Builder cho WordPress vừa phát hành phiên bản 3.6.3 để giải quyết một lỗ hổng thực thi mã từ xa nghiêm trọng có thể ảnh hưởng đến 500.000 trang web.

Mặc dù việc khai thác lỗ hổng yêu cầu xác thực, nhưng mức độ nghiêm trọng của nó bắt nguồn từ việc người dùng có quyền thấp nhất là subscriber cũng có thể tấn công trang web thông qua lỗi này.

Hacker tạo tài khoản người dùng bình thường trên một trang web bị ảnh hưởng, sau đó, có thể thay đổi tên và chủ đề của trang web này mà không gặp bất kì trở ngại nào.

Các nhà nghiên cứu an ninh tin rằng một người dùng không cần đăng nhập cũng có thể khai thác lỗ hổng đã được sửa gần đây trong plugin Elementor nhưng họ chưa khẳng định chắc chắn trường hợp này.

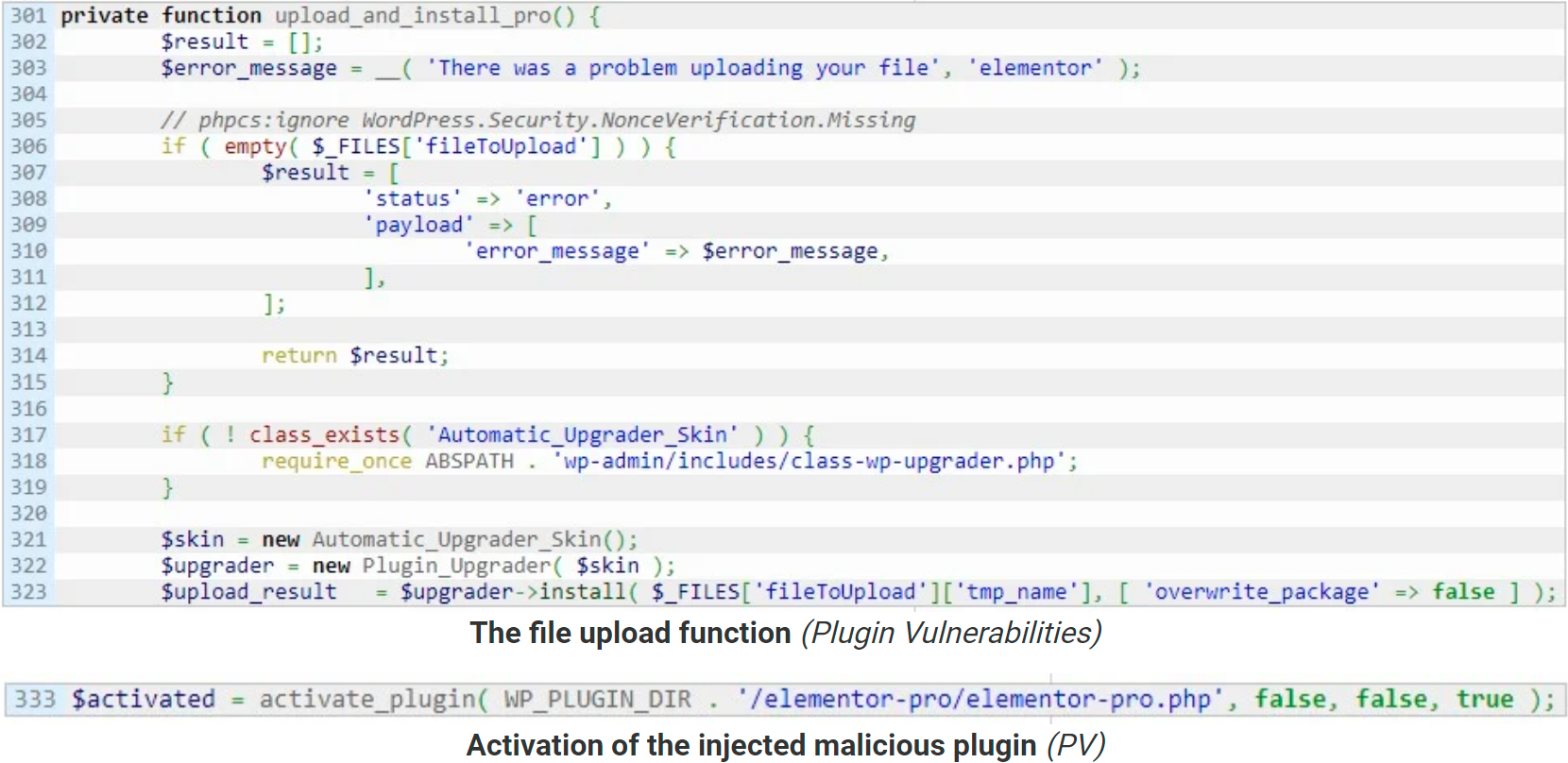

Nhà nghiên cứu phát hiện ra lỗ hổng trong Elementor đã phân tích chi tiết nguyên nhân của lỗi trên trang WordPress Plugin Vulnerabilities.

Các nhà nghiên cứu giải thích rằng vấn đề bắt nguồn từ việc đặt quyền truy cập thiếu chính xác trong tệp module.php của plugin. Tệp này được tải với mỗi yêu cầu trong admin_init action (action là những điểm móc được dùng để xử lý hành động trong WordPress), ngay cả đối với người dùng chưa đăng nhập.

"Lỗ hổng RCE bao gồm hàm upload_and_install_pro() có thể truy cập thông qua hàm trước đó. Hàm này cho phép cài đặt một plugin WordPress được gửi cùng với yêu cầu."

Một trong những tính năng được kích hoạt bởi admin_init action cho phép tải tệp lên dưới dạng một plugin WordPress. Hacker tải một tệp độc hại lên trang web để thực thi mã từ xa.

Các nhà nghiên cứu nói rằng hạn chế duy nhất là quyền truy cập vào một nonce hợp lệ (nonce là 1 chuỗi duy nhất được tạo ra bởi WordPress cho mỗi người dùng). Tuy nhiên, nhà nghiên cứu nhận thấy rằng nonce liên quan xuất hiện trong "mã nguồn của các trang quản trị của WordPress bắt đầu bằng chuỗi 'elementorCommonConfig', được bao gồm khi đăng nhập với tư cách người dùng với vai trò Subscriber."

Lổ hổng ảnh hưởng đến phiên bản Elementor 3.6.0, phát hành vào ngày 22 tháng 3 năm 2022.

Theo số liệu thống kê của WordPress, có khoảng 30,7% người dùng của Elementor đã nâng cấp lên phiên bản 3.6.x, điều này cho thấy rằng số lượng trang web có khả năng bị ảnh hưởng tối đa là khoảng 1.500.000.

Gần đây, plugin đã được tải xuống hơn một triệu lần. Giả sử rằng tất cả các lượt tải đều là phiên bản 3.6.3, thì vẫn có khoảng 500.000 trang web dễ bị tấn công.

Trong phiên bản mới, tác giả của plugin đã thực hiện kiểm tra bổ sung đối với quyền truy cập vào nonce, bằng cách sử dụng hàm WordPress "current_user_can".

WordPress Plugin Vulnerabilities cũng đã xuất bản một bằng chứng về khái niệm (PoC) để chứng minh khả năng khai thác. Điều này có thể làm tăng nguy cơ các trang web bị tấn công.

Quản trị viên nên áp dụng bản cập nhật mới nhất có sẵn cho WordPress plugin Elementor hoặc xóa hoàn toàn plugin khỏi trang web.

Mặc dù việc khai thác lỗ hổng yêu cầu xác thực, nhưng mức độ nghiêm trọng của nó bắt nguồn từ việc người dùng có quyền thấp nhất là subscriber cũng có thể tấn công trang web thông qua lỗi này.

Hacker tạo tài khoản người dùng bình thường trên một trang web bị ảnh hưởng, sau đó, có thể thay đổi tên và chủ đề của trang web này mà không gặp bất kì trở ngại nào.

Các nhà nghiên cứu an ninh tin rằng một người dùng không cần đăng nhập cũng có thể khai thác lỗ hổng đã được sửa gần đây trong plugin Elementor nhưng họ chưa khẳng định chắc chắn trường hợp này.

Nhà nghiên cứu phát hiện ra lỗ hổng trong Elementor đã phân tích chi tiết nguyên nhân của lỗi trên trang WordPress Plugin Vulnerabilities.

Các nhà nghiên cứu giải thích rằng vấn đề bắt nguồn từ việc đặt quyền truy cập thiếu chính xác trong tệp module.php của plugin. Tệp này được tải với mỗi yêu cầu trong admin_init action (action là những điểm móc được dùng để xử lý hành động trong WordPress), ngay cả đối với người dùng chưa đăng nhập.

"Lỗ hổng RCE bao gồm hàm upload_and_install_pro() có thể truy cập thông qua hàm trước đó. Hàm này cho phép cài đặt một plugin WordPress được gửi cùng với yêu cầu."

Một trong những tính năng được kích hoạt bởi admin_init action cho phép tải tệp lên dưới dạng một plugin WordPress. Hacker tải một tệp độc hại lên trang web để thực thi mã từ xa.

Các nhà nghiên cứu nói rằng hạn chế duy nhất là quyền truy cập vào một nonce hợp lệ (nonce là 1 chuỗi duy nhất được tạo ra bởi WordPress cho mỗi người dùng). Tuy nhiên, nhà nghiên cứu nhận thấy rằng nonce liên quan xuất hiện trong "mã nguồn của các trang quản trị của WordPress bắt đầu bằng chuỗi 'elementorCommonConfig', được bao gồm khi đăng nhập với tư cách người dùng với vai trò Subscriber."

Lổ hổng ảnh hưởng đến phiên bản Elementor 3.6.0, phát hành vào ngày 22 tháng 3 năm 2022.

Theo số liệu thống kê của WordPress, có khoảng 30,7% người dùng của Elementor đã nâng cấp lên phiên bản 3.6.x, điều này cho thấy rằng số lượng trang web có khả năng bị ảnh hưởng tối đa là khoảng 1.500.000.

Gần đây, plugin đã được tải xuống hơn một triệu lần. Giả sử rằng tất cả các lượt tải đều là phiên bản 3.6.3, thì vẫn có khoảng 500.000 trang web dễ bị tấn công.

Trong phiên bản mới, tác giả của plugin đã thực hiện kiểm tra bổ sung đối với quyền truy cập vào nonce, bằng cách sử dụng hàm WordPress "current_user_can".

WordPress Plugin Vulnerabilities cũng đã xuất bản một bằng chứng về khái niệm (PoC) để chứng minh khả năng khai thác. Điều này có thể làm tăng nguy cơ các trang web bị tấn công.

Quản trị viên nên áp dụng bản cập nhật mới nhất có sẵn cho WordPress plugin Elementor hoặc xóa hoàn toàn plugin khỏi trang web.

Theo: bleepingcomputer