-

30/08/2016

-

319

-

448 bài viết

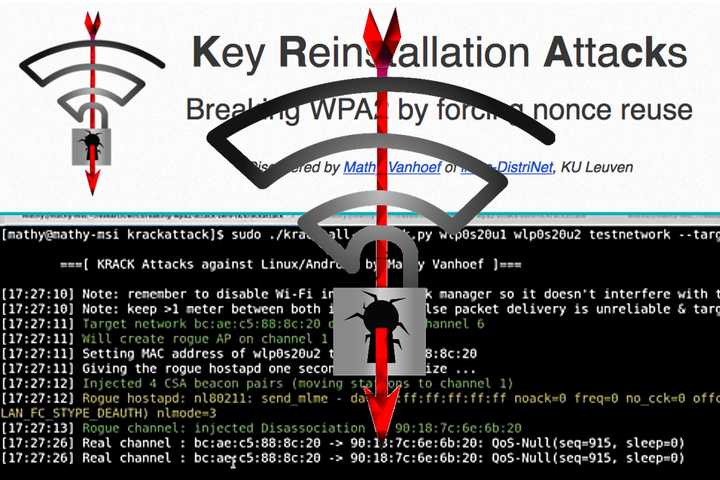

[Trích bài] Lỗ hổng WPA2/WiFi mới: khó khai thác, không nguy hiểm, không nên hoảng hốt

Một nhóm nghiên cứu vừa công bố một số lỗ hổng WPA2/WiFi mới. Đây là những lỗ hổng có thật, nhưng rất khó để một ai đó tận dụng chúng để đánh cắp dữ liệu của người khác. 99.99% người sử dụng WiFi không cần phải làm gì, đặc biệt là không cần phải hoảng hốt và cũng không cần phải ngừng sử dụng WiFi với WPA2. Cá nhân tôi sẽ cập nhật các thiết bị của tôi khi nào nhà sản xuất phát hành bản vá, chứ tôi cũng sẽ không tìm kiếm các biện pháp khắc phục nào khác.

Lý do:

Lý do:

1/ Để khai thác nhóm lỗ hổng này, kẻ tấn công phải kiểm soát toàn bộ sóng WiFi giữa thiết bị của nạn nhân và WiFi router. Nói cách khác, kẻ tấn công phải ở gần nạn nhân và phải có thiết bị thu phát sóng WiFi đặc biệt. Có nhiều phương án tấn công khác dễ dàng và hiệu quả hơn nhiều, nên những kẻ tấn công nghiêm túc sẽ không chọn phương án này.

2/ Ngay cả khi đã có thể kiểm soát sóng WiFi, lượng dữ liệu mà kẻ tấn công có thể giải mã được rất hạn chế. Trong trường hợp nạn nhân sử dụng Android hay Linux, kẻ tấn công có thể giải mã được nhiều dữ liệu hơn, nhưng điều này cũng tùy thuộc vào WiFi router.

3/ Ngay cả khi đã giải mã được dữ liệu WiFi, kẻ tấn công cũng không lấy được mật khẩu email Gmail hay Yahoo!, nội dung chat Zalo, WhatsApp hay Viber, cũng không chôm được tài khoản Facebook hay tài khoản ngân hàng, vì những thông tin này đều đã được mã hóa bằng một chuẩn khác, không liên quan đến WiFi.

1/ Để khai thác nhóm lỗ hổng này, kẻ tấn công phải kiểm soát toàn bộ sóng WiFi giữa thiết bị của nạn nhân và WiFi router. Nói cách khác, kẻ tấn công phải ở gần nạn nhân và phải có thiết bị thu phát sóng WiFi đặc biệt. Có nhiều phương án tấn công khác dễ dàng và hiệu quả hơn nhiều, nên những kẻ tấn công nghiêm túc sẽ không chọn phương án này.

2/ Ngay cả khi đã có thể kiểm soát sóng WiFi, lượng dữ liệu mà kẻ tấn công có thể giải mã được rất hạn chế. Trong trường hợp nạn nhân sử dụng Android hay Linux, kẻ tấn công có thể giải mã được nhiều dữ liệu hơn, nhưng điều này cũng tùy thuộc vào WiFi router.

3/ Ngay cả khi đã giải mã được dữ liệu WiFi, kẻ tấn công cũng không lấy được mật khẩu email Gmail hay Yahoo!, nội dung chat Zalo, WhatsApp hay Viber, cũng không chôm được tài khoản Facebook hay tài khoản ngân hàng, vì những thông tin này đều đã được mã hóa bằng một chuẩn khác, không liên quan đến WiFi.

Trích từ bài viết của thành viên Thaidn (VNSec)

Chỉnh sửa lần cuối: