t04ndv

Moderator

-

02/02/2021

-

18

-

85 bài viết

Lỗ hổng trong MediaTek SoC ảnh hưởng đến số lượng lớn smartphone và thiết bị IoT

SoC của MediaTek bị nhúng vào khoảng 37% thiết bị điện thoại thông minh và IoT trên thế giới. Lỗ hổng an ninh trên có thể đe dọa nâng cao đặc quyền và thực thi tùy ý trong firmware của bộ xử lý âm thanh (DSP). Việc khai thác thành công các lỗ hổng DSP có thể cho phép kẻ tấn công nghe các cuộc trò chuyện của người dùng và hoặc thực thi mã độc hại.

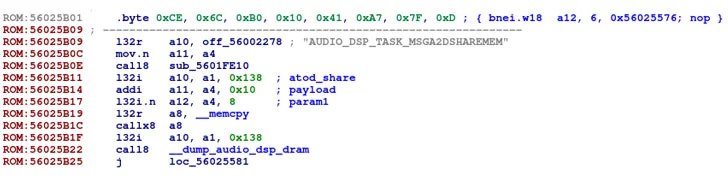

Chuyên gia an ninh mạng Slava Makkaveev của Check Point phát hiện ra lỗ hổng bằng cách dịch ngược bộ xử lý tín hiệu kỹ thuật số âm thanh DSP. Bằng cách xâu chuỗi CVE-2021-0673 với các lỗ hổng trong thư viện của đối tác nhà sản xuất thiết bị gốc (OEM), vấn đề bảo mật MediaTek được phát hiện có thể dẫn đến việc leo thang đặc quyền cục bộ từ một ứng dụng Android. Với việc báo cáo đặc quyền cục bộ ở trên, một ứng dụng Android có thể gửi tin nhắn tới firmware DSP âm thanh.

CVE-2021-0661, CVE-2021-0662 và CVE-2021-0663 có các lỗ hổng trong chính DSP âm thanh, có thể cho phép thực hiện các hành động độc hại hơn nữa, chẳng hạn như thực thi và ẩn mã độc hại trong chính chip DSP âm thanh .

Vì chương trình cơ sở DSP có quyền truy cập vào luồng dữ liệu âm thanh, một thông báo IPI không đúng định dạng có thể bị kẻ tấn công cục bộ sử dụng để thực hiện báo cáo đặc quyền và nghe trộm người dùng điện thoại di động.

Các lỗ hổng được phát hiện trong firmware DSP (CVE-2021-0661, CVE-2021-0662, CVE-2021-0663) đã được sửa và xuất bản trong bản tin bảo mật MediaTek tháng 10 năm 2021. Sự cố bảo mật trong MediaTek audio HAL (CVE-2021-0673) đã được khắc phục vào tháng 10 và sẽ được xuất bản trong bản tin bảo mật MediaTek tháng 12 năm 2021.

MediaTek đang làm việc với các nhà sản xuất OEM để khắc phục lỗ hổng trên và cũng chưa tìm thấy việc lỗ hổng đang được khai thác. Công ty khuyến nghị người dùng cập nhật thiết bị của họ khi có bản vá lỗi và chỉ cài đặt ứng dụng từ các nguồn tin cậy như Cửa hàng Google Play.

CVE-2021-0661, CVE-2021-0662 và CVE-2021-0663 có các lỗ hổng trong chính DSP âm thanh, có thể cho phép thực hiện các hành động độc hại hơn nữa, chẳng hạn như thực thi và ẩn mã độc hại trong chính chip DSP âm thanh .

Các lỗ hổng được phát hiện trong firmware DSP (CVE-2021-0661, CVE-2021-0662, CVE-2021-0663) đã được sửa và xuất bản trong bản tin bảo mật MediaTek tháng 10 năm 2021. Sự cố bảo mật trong MediaTek audio HAL (CVE-2021-0673) đã được khắc phục vào tháng 10 và sẽ được xuất bản trong bản tin bảo mật MediaTek tháng 12 năm 2021.

MediaTek đang làm việc với các nhà sản xuất OEM để khắc phục lỗ hổng trên và cũng chưa tìm thấy việc lỗ hổng đang được khai thác. Công ty khuyến nghị người dùng cập nhật thiết bị của họ khi có bản vá lỗi và chỉ cài đặt ứng dụng từ các nguồn tin cậy như Cửa hàng Google Play.

Theo The Hacker News

Chỉnh sửa lần cuối bởi người điều hành: