-

18/08/2021

-

45

-

73 bài viết

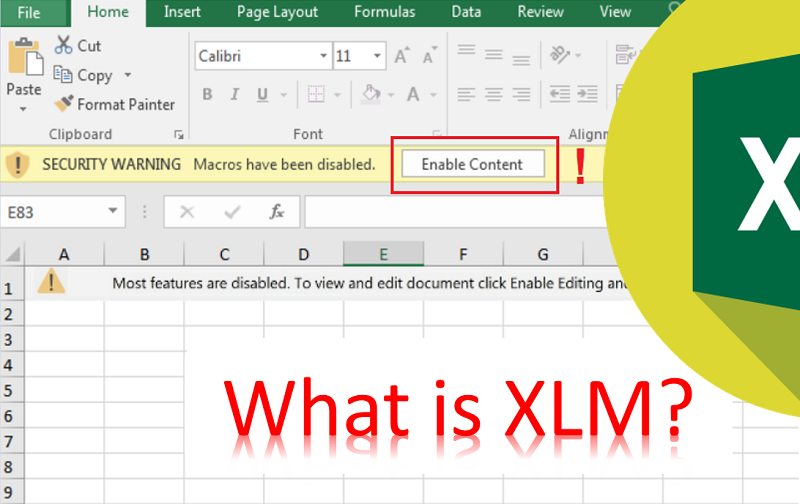

XLM là gì và tại sao Emotet dùng nó để tấn công phishing các tổ chức tại Việt Nam?

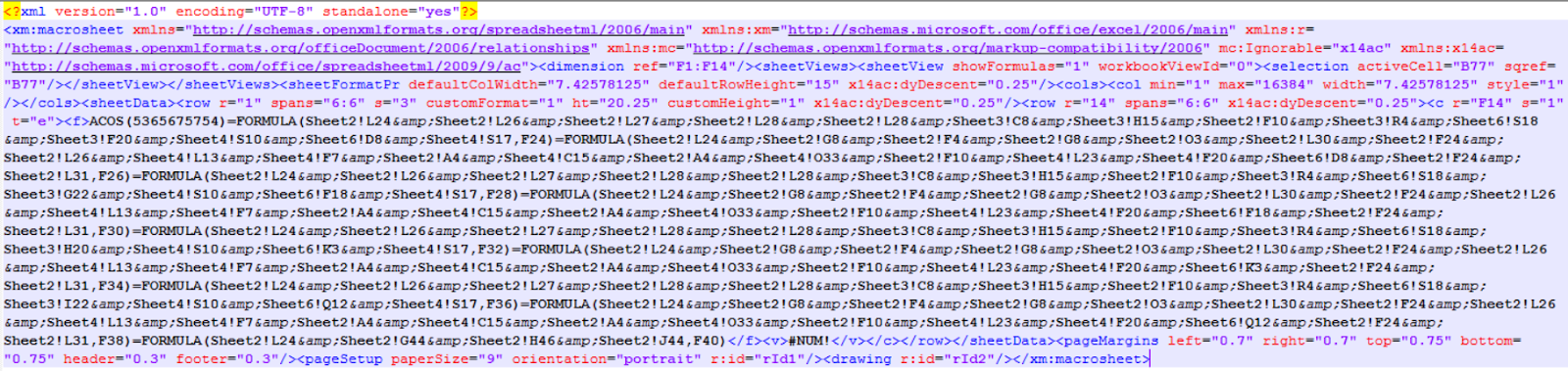

Macro Excel 4.0 (XLM) được giới thiệu lần đầu vào năm 1992, là tiền thân của Visual Basic for Applications (VBA) phổ biến hiện nay, một tính năng kế thừa tích hợp trong Microsoft Excel vì lý do tương thích ngược. Macro Excel 4.0 cho phép người dùng thêm lệnh vào các ô khác nhau để thực thi mã theo thứ tự từ trên xuống, từ trái sang phải và có thể nằm trong các sheet có thuộc tính ẩn.

Tính đến nay macro Excel 4.0 XLM đã được sử dụng trong nhiều cuộc tấn công bao gồm TrickBot, Qbot, Dridex, Zloader, Emotet…

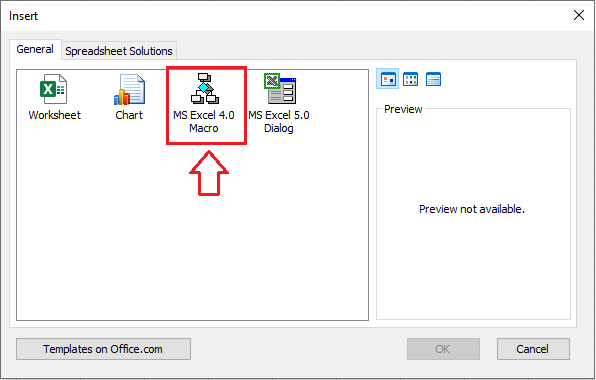

Chọn chèn thêm MS Excel 4.0 Macro:

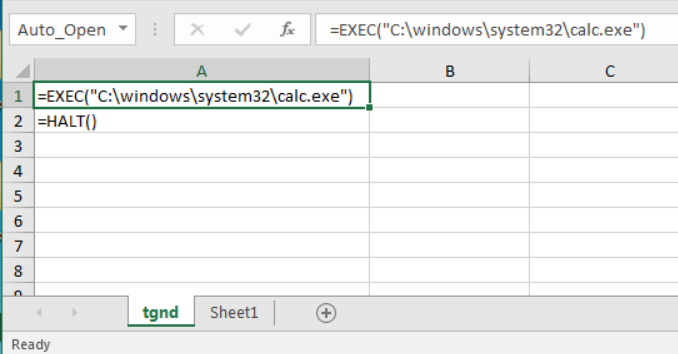

Tiếp theo kẻ tấn công sẽ thêm các lệnh độc hại vào, macro hoàn toàn có thể thực thi file, kết nối C&C, download file... Ngoài ra có thể thiết lập điều kiện thực thi của lệnh. Ví dụ: khi tài liệu được mở, khi đóng…

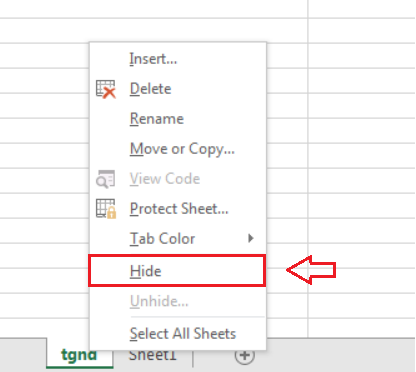

Để thực hiện phishing, kẻ tấn công sẽ ẩn trang tính có chưa macro này đi bằng cách click chuột phải vào trang tính và chọn “hide”.

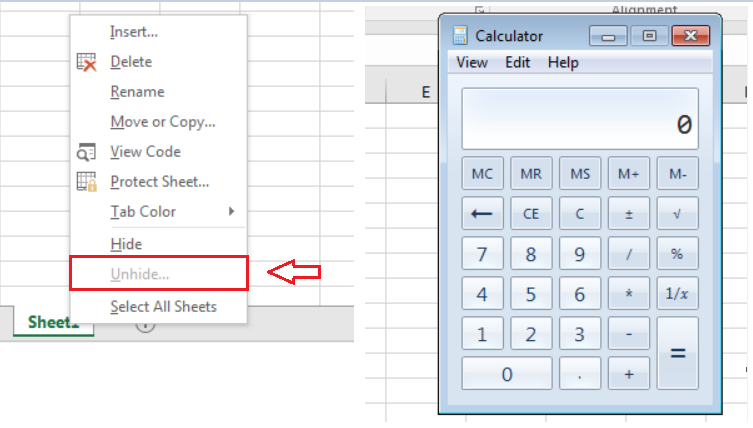

Tuy nhiên, người dùng có thể dễ dàng phát hiện bằng cách sử dụng giao diện và chọn “Unhide…”

Chưa hết, ngoài thuộc tính visible và hidden, trang tính còn có thể có thuộc tính “very hidden”.

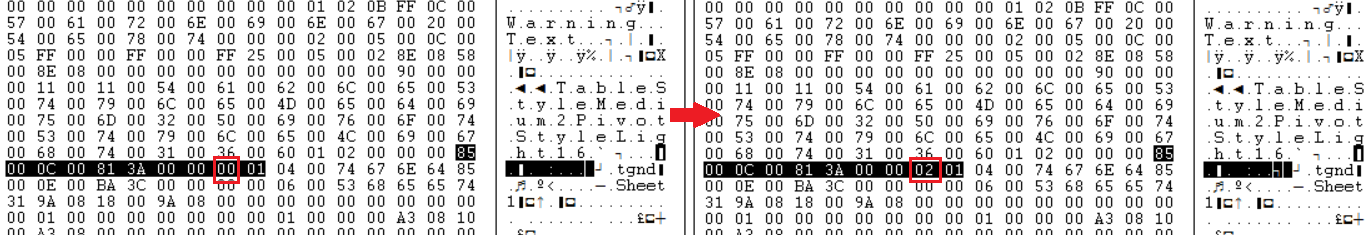

Các trang có thuộc tính visible trong cấu trúc file thường bắt đầu bằng "85 00 ?? ?? ?? ?? ?? ?? 00 01", hidden và very hidden thường sẽ bắt đầu bằng chuỗi các byte "85 00 ?? ?? ?? ?? ?? ?? 01 01" và "85 00 ?? ?? ?? ?? ?? ?? 02 01". Vì vậy có thể sửa đổi thuộc tính của trang tính chứa macro thành “very hidden” để người dùng không thể unhide trong giao diện, bằng cách sửa byte thứ 9 từ 00 >>> 02.

Macro vẫn thực thi được và giao diện không thể thấy được sheet đã ẩn.

Để hiện sheet đã ẩn, chúng ta có thể sửa ngược lại quá trình vừa rồi.

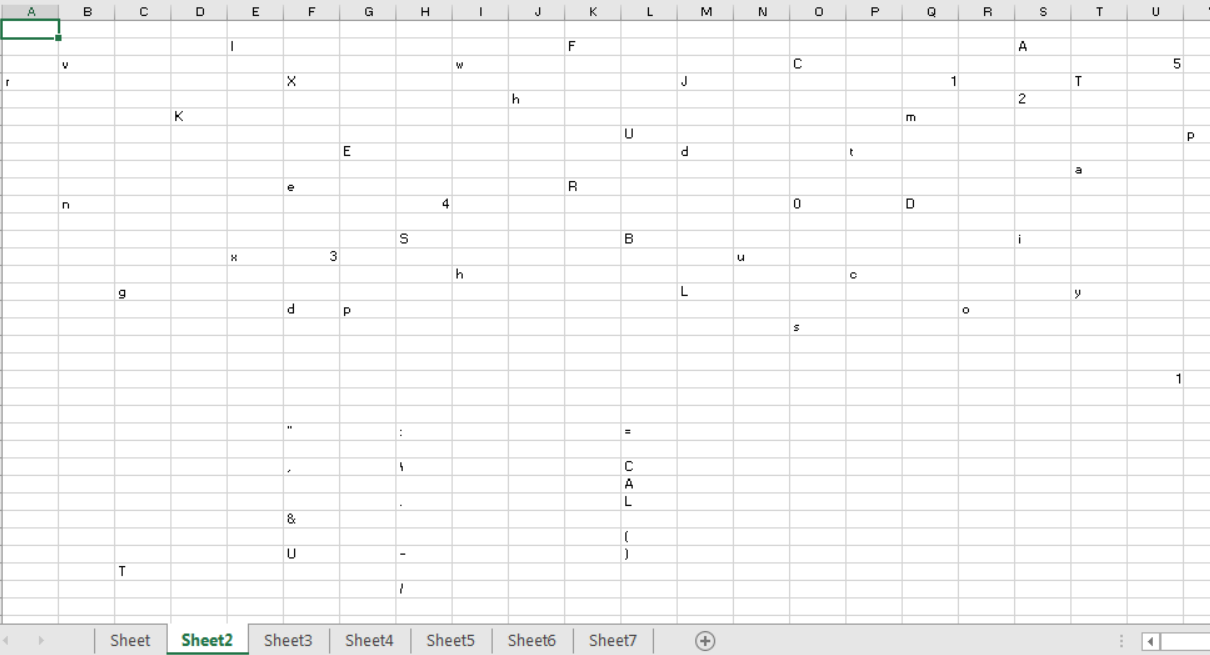

Trên các mẫu thực tế, các mã độc hại sẽ được rải rác trên nhiều ô, để tránh sự phát hiện của các phần mềm bảo mật. Điều này thấy rõ nhất trong các mẫu emotet gần đây.

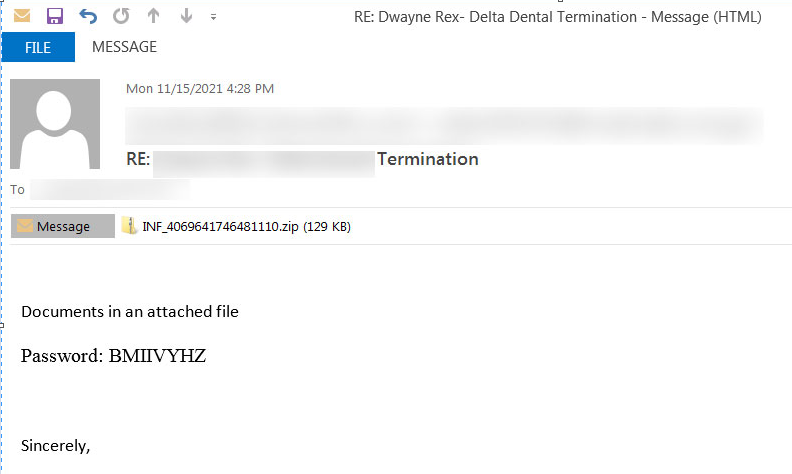

Tính đến thời điểm tháng 7/2022, vẫn rất nhiều email phishing được gửi dưới dạng spam, có đính kèm các file tài liệu chứa loại macro này, mọi người nên lưu ý trong quá trình sử dụng, mở file đính kèm và thường xuyên rà soát mã độc nhé!

Tính đến nay macro Excel 4.0 XLM đã được sử dụng trong nhiều cuộc tấn công bao gồm TrickBot, Qbot, Dridex, Zloader, Emotet…

Kẻ tấn công đã lợi dụng XLM macro như thế nào?

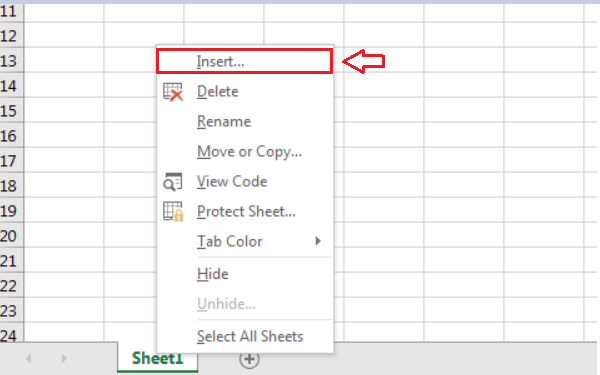

Trước tiên, cần tạo một file excel định dạng xls mới và thêm mới 1 trang tính.

Tiếp theo kẻ tấn công sẽ thêm các lệnh độc hại vào, macro hoàn toàn có thể thực thi file, kết nối C&C, download file... Ngoài ra có thể thiết lập điều kiện thực thi của lệnh. Ví dụ: khi tài liệu được mở, khi đóng…

Kết quả:

Để thực hiện phishing, kẻ tấn công sẽ ẩn trang tính có chưa macro này đi bằng cách click chuột phải vào trang tính và chọn “hide”.

Tuy nhiên, người dùng có thể dễ dàng phát hiện bằng cách sử dụng giao diện và chọn “Unhide…”

Chưa hết, ngoài thuộc tính visible và hidden, trang tính còn có thể có thuộc tính “very hidden”.

Các trang có thuộc tính visible trong cấu trúc file thường bắt đầu bằng "85 00 ?? ?? ?? ?? ?? ?? 00 01", hidden và very hidden thường sẽ bắt đầu bằng chuỗi các byte "85 00 ?? ?? ?? ?? ?? ?? 01 01" và "85 00 ?? ?? ?? ?? ?? ?? 02 01". Vì vậy có thể sửa đổi thuộc tính của trang tính chứa macro thành “very hidden” để người dùng không thể unhide trong giao diện, bằng cách sửa byte thứ 9 từ 00 >>> 02.

Macro vẫn thực thi được và giao diện không thể thấy được sheet đã ẩn.

Trên các mẫu thực tế, các mã độc hại sẽ được rải rác trên nhiều ô, để tránh sự phát hiện của các phần mềm bảo mật. Điều này thấy rõ nhất trong các mẫu emotet gần đây.

Tính đến thời điểm tháng 7/2022, vẫn rất nhiều email phishing được gửi dưới dạng spam, có đính kèm các file tài liệu chứa loại macro này, mọi người nên lưu ý trong quá trình sử dụng, mở file đính kèm và thường xuyên rà soát mã độc nhé!

tgnd

Chỉnh sửa lần cuối: