WhiteHat News #ID:2112

VIP Members

-

16/06/2015

-

83

-

672 bài viết

Thiết bị Android và iOS có nguy cơ bị tấn công đánh cắp khóa mã hóa

Các nhà nghiên cứu từ Tel Aviv và Adelaide vừa nghĩ ra một kiểu tấn công có thể lấy được khóa mã hóa từ các thiết bị Android và iOS đang chạy hoạt động mật mã.

Tấn công kênh bên (Side-channel attack) là tên gọi cho một loạt các hoạt động ghi lại và phân tích dữ liệu lấy được từ các thiết bị chạy hoạt động mật mã, dữ liệu đó cho phép bên thứ ba giải nén thông tin có thể hữu ích cho việc xây dựng lại khóa mã hóa.

Cuộc tấn công này chống lại thuật toán chữ ký số dựa trên đường cong Elliptic (ECDSA), một thuật toán chữ ký số tiêu chuẩn được sử dụng rộng rãi trong rất nhiều ứng dựng như ví tiền Bitcoin, Apple Pay và thậm chí OpenSSL.

Tấn công như thế nào?

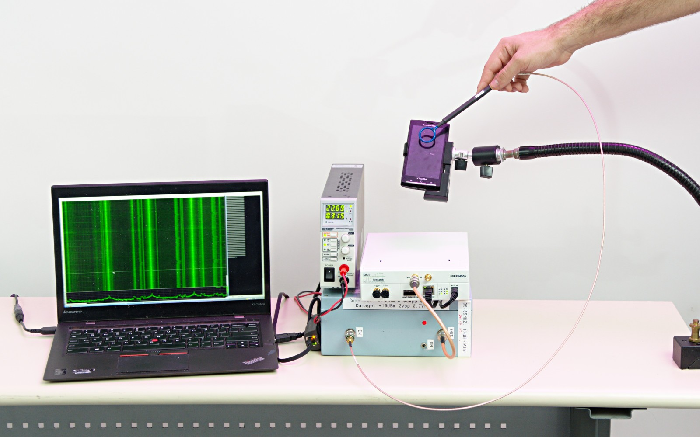

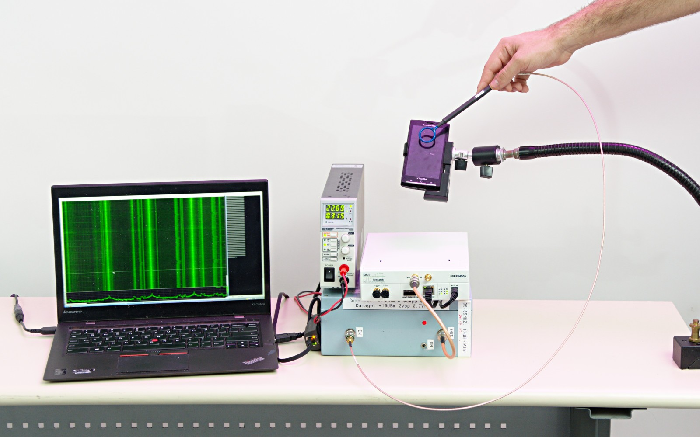

Trong cuộc tấn công thử nghiệm, các nhà nghiên cứu đặt một đầu đo từ trường giá 2USD ở gần điện thoại iPhone 4 khi điện thoại đang thực hiện các hoạt động mã hóa. Các nhà nghiên cứu đo được bức xạ phát ra từ điện thoại và có thể lấy được khóa mã hóa dùng cho việc xác thực thông tin nhạy cảm và giao dịch tài chính của người sử dụng.

Cuộc tấn công cũng có thể được thực hiện bằng cách sử dụng một bộ chuyển đổi USB kết nối với cáp USB của điện thoại và một thẻ âm thanh USB để bắt tín hiệu.

Các nhà nghiên cứu cũng thử nghiệm khai thác trên điện thoại Sony-Ericsson Xperia X10 chạy Android và tin rằng cuộc tấn công là khả thi.

Các thiết bị bị ảnh hưởng

iOS phiên bản từ 7.1.2 đến 8.3 đều có nguy cơ trước tấn công kênh bên. iOS phiên bản 9.x không bị ảnh hưởng. Tuy nhiên, nếu người dùng iPhone và iPad sử dụng các ứng dụng có lỗ hổng như CoreBitcoin thì vẫn có nguy cơ bị tấn công. Bitcoin Core phiên bản mới nhất không tồn tại lỗ hổng này.

Cả OpenSSL phiên bản 1.0.x và 1.1.x đều có nguy cơ trừ khi sử dụng bộ vi xử lý x86-64 kích hoạt chức năng không mặc định hoặc chạy lựa chọn đặc biệt dành cho ARM CPUs.

Tấn công có hiệu quả nhưng không thực tế

Để có thể tiến hành tấn công, các nhà nghiên cứu cần phải thực hiện rất nhiều hoạt động mã hóa để xác định khóa mã hóa ban đầu. Một số trường hợp cần phải có thiết bị thí nghiệm phức tạp hơn.

Trừ khi ai đó chịu đứng yên và thực hiện hàng ngàn thanh toán trong một căn phòng được bao quanh bởi rất nhiều thiết bị thí nghiệm, thì hầu hết người dùng sẽ được an toàn từ loại tấn công này.

Theo Softpedia, The Hacker News

Tấn công kênh bên (Side-channel attack) là tên gọi cho một loạt các hoạt động ghi lại và phân tích dữ liệu lấy được từ các thiết bị chạy hoạt động mật mã, dữ liệu đó cho phép bên thứ ba giải nén thông tin có thể hữu ích cho việc xây dựng lại khóa mã hóa.

Cuộc tấn công này chống lại thuật toán chữ ký số dựa trên đường cong Elliptic (ECDSA), một thuật toán chữ ký số tiêu chuẩn được sử dụng rộng rãi trong rất nhiều ứng dựng như ví tiền Bitcoin, Apple Pay và thậm chí OpenSSL.

Tấn công như thế nào?

Trong cuộc tấn công thử nghiệm, các nhà nghiên cứu đặt một đầu đo từ trường giá 2USD ở gần điện thoại iPhone 4 khi điện thoại đang thực hiện các hoạt động mã hóa. Các nhà nghiên cứu đo được bức xạ phát ra từ điện thoại và có thể lấy được khóa mã hóa dùng cho việc xác thực thông tin nhạy cảm và giao dịch tài chính của người sử dụng.

Cuộc tấn công cũng có thể được thực hiện bằng cách sử dụng một bộ chuyển đổi USB kết nối với cáp USB của điện thoại và một thẻ âm thanh USB để bắt tín hiệu.

Các nhà nghiên cứu cũng thử nghiệm khai thác trên điện thoại Sony-Ericsson Xperia X10 chạy Android và tin rằng cuộc tấn công là khả thi.

Các thiết bị bị ảnh hưởng

iOS phiên bản từ 7.1.2 đến 8.3 đều có nguy cơ trước tấn công kênh bên. iOS phiên bản 9.x không bị ảnh hưởng. Tuy nhiên, nếu người dùng iPhone và iPad sử dụng các ứng dụng có lỗ hổng như CoreBitcoin thì vẫn có nguy cơ bị tấn công. Bitcoin Core phiên bản mới nhất không tồn tại lỗ hổng này.

Cả OpenSSL phiên bản 1.0.x và 1.1.x đều có nguy cơ trừ khi sử dụng bộ vi xử lý x86-64 kích hoạt chức năng không mặc định hoặc chạy lựa chọn đặc biệt dành cho ARM CPUs.

Tấn công có hiệu quả nhưng không thực tế

Để có thể tiến hành tấn công, các nhà nghiên cứu cần phải thực hiện rất nhiều hoạt động mã hóa để xác định khóa mã hóa ban đầu. Một số trường hợp cần phải có thiết bị thí nghiệm phức tạp hơn.

Trừ khi ai đó chịu đứng yên và thực hiện hàng ngàn thanh toán trong một căn phòng được bao quanh bởi rất nhiều thiết bị thí nghiệm, thì hầu hết người dùng sẽ được an toàn từ loại tấn công này.

Theo Softpedia, The Hacker News