Thriuenug

VIP Members

-

29/08/2019

-

21

-

43 bài viết

Tản mạn về vụ việc tấn công lừa đảo mạo danh tin nhắn Brandname

Theo ghi nhận, hiện tượng lừa đảo bằng cách mạo danh tin nhắn Brandname của các ngân hàng tại VN vẫn còn tiếp diễn, khiến người dùng vô cùng hoang mang trong khi các bên liên quan như ngân hàng, đơn vị cung cấp dịch vụ Brandname, nhà mạng gần như bất lực. Trong khi đó, Cục ATTT thuộc Bộ TTTT gần đây lên tiếng cảnh báo về phương thức sử dụng thiết bị phát sóng giả mạo để phát tán tin nhắn lừa đảo tấn công người dùng ngân hàng.

Vậy câu hỏi đặt ra ở đây hiện tượng lừa đảo mạo danh tin nhắn Brandname đang tấn công người dùng Việt Nam là do dùng đầu số nước ngoài đăng ký trùng Brandname với Việt Nam hay do thiết bị phát sóng giả mạo hay cả hai phương thức cùng lúc?

Theo như thông tin nắm bắt được về vụ việc mạo danh tin nhắn Brandname ngân hàng tấn công người dùng. Về kỹ thuật thì cả 2 kỹ thuật này đều có thể thực hiện sử dụng để tấn công. Nhưng theo nhận định cá nhân của tôi thì vụ việc lần này chủ yếu là do dùng đầu số nước ngoài đăng ký trùng Brandname mức độ ảnh hưởng của hình thức này là phụ thuộc vào dữ liệu khách hàng mà hacker đang nắm. Còn sử dụng thiết bị để giả mạo gửi tin nhắn SMS Broadcast thì sẽ phải là một cuộc tấn công trên khu vực và ảnh hưởng tới những người trong khu vực đó. Để thực hiện được cuộc tấn công phải sử dụng thiết bị khá khó khăn (riêng về mua thiết bị cũng đã khá khó và thường sẽ rất đắt chưa kể về kỹ thuật). Tôi có mô tả cách để tổ chức được cuộc tấn công mạo danh Brandname sử dụng kỹ thuật IMSI Catcher MITM như sau:

Bước 2: Hacker thực hiện cuộc tấn công hạ cấp về 2G để thuận tiện cho việc đọc tin nhắn OTP mà nhà mạng gửi về. (Về vấn đề sau khi về băng tần 2G có giải mã được nội dung tin nhắn còn phụ thuộc vào nhà mạng sử dụng thuật toán nào nếu là A5/0 thì hoàn toàn có thể đọc được nội dung tin nhắn)

Bước 3: Hacker thực hiện giao dịch và bắt gói tin OTP nhà mạng thành công giao dịch.

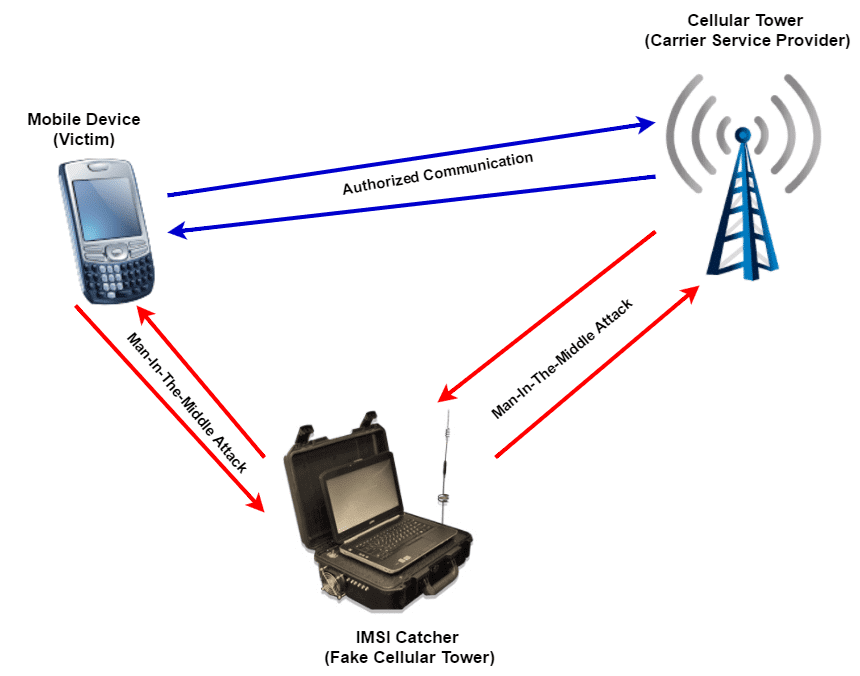

Đây là mô hình tổng quan của cuộc tấn công dùng kỹ thuật IMSI Catcher

Như vậy có thể thấy để tổ chức được cuộc tấn công sử dụng bằng thiết bị IMSI Catcher là cuộc tấn công sử dụng rất nhiều kiến thức tổng hợp và khó để thực hiện.

Liệu có phương án nào để ngăn chặn triệt để hiện tượng lừa đảo này? Trách nhiệm và công việc cụ thể các bên liên quan (ngân hàng, công ty cung cấp dịch vụ Brandname, nhà mạng) phải làm để bảo vệ người dùng là gì?

Tôi nghĩ việc ngăn chặn triệt để hiện tượng lừa đảo này là việc có thể.

Đối với trách nhiệm thì nhà mạng cung cấp dịch vụ thông tin di động cần quản lý chặn chẽ về việc số điện thoại gắn với Brandname. Đối với các tin nhắn sử dụng dịch vụ Brandname ở nước ngoài thì Brandname đó cũng cần phải được đăng ký hợp lệ tại Việt Nam. Vậy khi nhà cung cấp dịch vụ thông tin di động chuyển tiếp tin nhắn Brandname từ nước ngoài mà chưa được đăng kí tại việt nam có thể chặn hoặc hiện thị đầu số thay cho tên Brandname.

Trách nhiệm đối với ngân hàng thì phải thực hiện chính sách yêu cầu người dùng sử dụng smartOTP bổ sung cho OTP truyền thống, hoặc kết hợp với các phương pháp sinh trắc học bổ sung kèm với phương pháp đăng nhập truyền thống. Đưa ra các cảnh bảo người dùng của họ về các hình thức lừa đảo tương tự.

Trách nhiệm đối với cơ quan chức năng vào cuộc cần có chính sách rà soát các thiết bị SMS BroadCast không hợp lệ. Cần đấu tranh với việc mua bán các thiết bị SMS BroadCast không hợp pháp.

Nhưng trong khi chờ các bên liên quan thể hiện trách nhiệm, bản thân chúng ta cũng sẽ phải tự bảo vệ mình và "túi tiền" của mình bằng cách:

Vậy câu hỏi đặt ra ở đây hiện tượng lừa đảo mạo danh tin nhắn Brandname đang tấn công người dùng Việt Nam là do dùng đầu số nước ngoài đăng ký trùng Brandname với Việt Nam hay do thiết bị phát sóng giả mạo hay cả hai phương thức cùng lúc?

Theo như thông tin nắm bắt được về vụ việc mạo danh tin nhắn Brandname ngân hàng tấn công người dùng. Về kỹ thuật thì cả 2 kỹ thuật này đều có thể thực hiện sử dụng để tấn công. Nhưng theo nhận định cá nhân của tôi thì vụ việc lần này chủ yếu là do dùng đầu số nước ngoài đăng ký trùng Brandname mức độ ảnh hưởng của hình thức này là phụ thuộc vào dữ liệu khách hàng mà hacker đang nắm. Còn sử dụng thiết bị để giả mạo gửi tin nhắn SMS Broadcast thì sẽ phải là một cuộc tấn công trên khu vực và ảnh hưởng tới những người trong khu vực đó. Để thực hiện được cuộc tấn công phải sử dụng thiết bị khá khó khăn (riêng về mua thiết bị cũng đã khá khó và thường sẽ rất đắt chưa kể về kỹ thuật). Tôi có mô tả cách để tổ chức được cuộc tấn công mạo danh Brandname sử dụng kỹ thuật IMSI Catcher MITM như sau:

- Gọi thiết bị A là thiết bị hacker dùng kỹ thuật IMSI Catcher

- Gọi thiết bị B là thiết bị điện thoại nạn nhân

Bước 2: Hacker thực hiện cuộc tấn công hạ cấp về 2G để thuận tiện cho việc đọc tin nhắn OTP mà nhà mạng gửi về. (Về vấn đề sau khi về băng tần 2G có giải mã được nội dung tin nhắn còn phụ thuộc vào nhà mạng sử dụng thuật toán nào nếu là A5/0 thì hoàn toàn có thể đọc được nội dung tin nhắn)

Bước 3: Hacker thực hiện giao dịch và bắt gói tin OTP nhà mạng thành công giao dịch.

Đây là mô hình tổng quan của cuộc tấn công dùng kỹ thuật IMSI Catcher

Như vậy có thể thấy để tổ chức được cuộc tấn công sử dụng bằng thiết bị IMSI Catcher là cuộc tấn công sử dụng rất nhiều kiến thức tổng hợp và khó để thực hiện.

Liệu có phương án nào để ngăn chặn triệt để hiện tượng lừa đảo này? Trách nhiệm và công việc cụ thể các bên liên quan (ngân hàng, công ty cung cấp dịch vụ Brandname, nhà mạng) phải làm để bảo vệ người dùng là gì?

Tôi nghĩ việc ngăn chặn triệt để hiện tượng lừa đảo này là việc có thể.

Đối với trách nhiệm thì nhà mạng cung cấp dịch vụ thông tin di động cần quản lý chặn chẽ về việc số điện thoại gắn với Brandname. Đối với các tin nhắn sử dụng dịch vụ Brandname ở nước ngoài thì Brandname đó cũng cần phải được đăng ký hợp lệ tại Việt Nam. Vậy khi nhà cung cấp dịch vụ thông tin di động chuyển tiếp tin nhắn Brandname từ nước ngoài mà chưa được đăng kí tại việt nam có thể chặn hoặc hiện thị đầu số thay cho tên Brandname.

Trách nhiệm đối với ngân hàng thì phải thực hiện chính sách yêu cầu người dùng sử dụng smartOTP bổ sung cho OTP truyền thống, hoặc kết hợp với các phương pháp sinh trắc học bổ sung kèm với phương pháp đăng nhập truyền thống. Đưa ra các cảnh bảo người dùng của họ về các hình thức lừa đảo tương tự.

Trách nhiệm đối với cơ quan chức năng vào cuộc cần có chính sách rà soát các thiết bị SMS BroadCast không hợp lệ. Cần đấu tranh với việc mua bán các thiết bị SMS BroadCast không hợp pháp.

Nhưng trong khi chờ các bên liên quan thể hiện trách nhiệm, bản thân chúng ta cũng sẽ phải tự bảo vệ mình và "túi tiền" của mình bằng cách:

- Không cung cấp OTP hoặc thông tin đăng nhập cho bất kỳ ai kể cả người quen.

- Sử dụng SmartOTP để hoàn thành giao dịch, bật tính năng báo vị trí đăng nhập từ thiết bị lạ.

- Nên chọn cho mình những ngân hàng có các chứng chỉ an toàn trong giao dịch điện tử.

- Nên sử dụng ứng dụng mobile do ngân hàng phát hành để giao dịch.

- Tự gõ địa chỉ tên miền trên trình duyệt để thực hiện giao dịch không nên click trực tiếp từ tin nhắn, email hay nội dung chát do người khác chuyển đến kể cả người quen.

- Không cài đặt các phần mềm không rõ nguồn gốc tránh bị kiểm soát thiết bị.

- Hạn chế chia sẻ các thông tin cá nhân lên các trang mạng xã hội để tránh bị thu thập sử dụng cho các chiến dịch Phishing.

- Thường xuyên đổi mật khẩu đăng nhập và đặt mật khẩu mạnh.