WhiteHat News #ID:2112

VIP Members

-

16/06/2015

-

83

-

672 bài viết

Phát hiện tấn công mã độc dựa vào macro và PowerShell trong Windows

Các nhà nghiên cứu vừa phát hiện ra một thủ thuật tấn công mới kết hợp thư rác, tài liệu Word độc hại, và mã PowerShell để phát tán mã độc đến mục tiêu.

Các kỹ thuật này không mới, nhưng chưa bao giờ được sử dụng cùng nhau, cho thấy những kẻ khai thác mã độc cũng quan tâm đến việc nghiên cứu an ninh và sử dụng kỹ thuật của người khác để tránh bị phát hiện.

Các nhà nghiên cứu từ Palo Alto Networks đã phát hiện ra chiến dịch này và cho biết chỉ mới thấy 1.500 email dạng này.

Những kẻ khai thác mã độc sử dụng thư rác để phát tán các tài liệu Word nhiễm độc đến nạn nhân. Dù tính năng macro của Word từ lâu đã được biết đến là nơi phát tán mã độc, vẫn còn vô số cài đặt Microsoft Office mà Word macro được bật lên và sẽ tự động thực thi khi mở tài liệu.

Điều này có nghĩa là trong chiến dịch thư rác lừa người dùng mở tài liệu, mã macro độc hại sẽ được thực thi tự động.

Các nhà nghiên cứu cho rằng, với chiến dịch này, mã macro được gói trong mỗi tài liệu độc hại sẽ khởi động Windows PowerShell, một trình ngôn ngữ kịch bản được thêm vào từ Windows 7, sau đó tải về các script độc hại sẽ được PowerShell thực thi.

Mã độc này tránh lĩnh vực giáo dục và chăm sóc sức khỏe

Mã độc này được hỗ trợ trên nền tảng 32-bit và 64-bit, và các script sẽ tiến hành một loạt các thử nghiệm, kiểm tra nếu máy tính không phải là máy ảo, không chạy các ứng dụng gỡ lỗi phần mềm, sau đó tìm những từ "khóa" trong bộ nhớ cache và cấu hình mạng của máy tính.

Nếu phát hiện chuỗi từ như bệnh viện, trường học, đại học, y tá, bác sĩ, script sẽ ngay lập tức dừng thực thi. Nếu tìm thấy chuỗi từ liên quan đến các cửa hàng, các hệ thống POS, script sẽ tiến hành tải về bất cứ mã độc nào mà máy chủ C&C hướng dẫn tải về.

Khi điều này xảy ra, mã độc PowerSniff sẽ được ghi trực tiếp vào bộ nhớ máy tính, mà không cần chạm vào ổ cứng người dùng, vì vậy sẽ không sợ các thủ tục phát hiện virus cổ điển.

Tại thời điểm này, chiến dịch thư rác chủ yếu nhằm vào người dùng sống ở các nước như Mỹ, Canada, Anh, Pháp, Đức, Áo và Ba Lan.

Nguồn: Softpedia

Các kỹ thuật này không mới, nhưng chưa bao giờ được sử dụng cùng nhau, cho thấy những kẻ khai thác mã độc cũng quan tâm đến việc nghiên cứu an ninh và sử dụng kỹ thuật của người khác để tránh bị phát hiện.

Các nhà nghiên cứu từ Palo Alto Networks đã phát hiện ra chiến dịch này và cho biết chỉ mới thấy 1.500 email dạng này.

Những kẻ khai thác mã độc sử dụng thư rác để phát tán các tài liệu Word nhiễm độc đến nạn nhân. Dù tính năng macro của Word từ lâu đã được biết đến là nơi phát tán mã độc, vẫn còn vô số cài đặt Microsoft Office mà Word macro được bật lên và sẽ tự động thực thi khi mở tài liệu.

Điều này có nghĩa là trong chiến dịch thư rác lừa người dùng mở tài liệu, mã macro độc hại sẽ được thực thi tự động.

Các nhà nghiên cứu cho rằng, với chiến dịch này, mã macro được gói trong mỗi tài liệu độc hại sẽ khởi động Windows PowerShell, một trình ngôn ngữ kịch bản được thêm vào từ Windows 7, sau đó tải về các script độc hại sẽ được PowerShell thực thi.

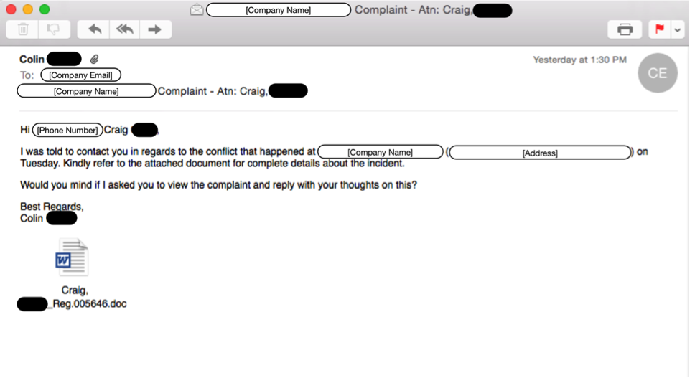

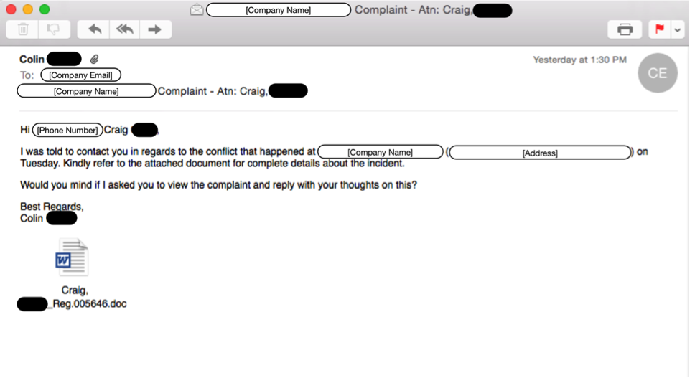

Một trong những mẫu email được sử dụng trong chiến dịch

Mã độc này tránh lĩnh vực giáo dục và chăm sóc sức khỏe

Mã độc này được hỗ trợ trên nền tảng 32-bit và 64-bit, và các script sẽ tiến hành một loạt các thử nghiệm, kiểm tra nếu máy tính không phải là máy ảo, không chạy các ứng dụng gỡ lỗi phần mềm, sau đó tìm những từ "khóa" trong bộ nhớ cache và cấu hình mạng của máy tính.

Nếu phát hiện chuỗi từ như bệnh viện, trường học, đại học, y tá, bác sĩ, script sẽ ngay lập tức dừng thực thi. Nếu tìm thấy chuỗi từ liên quan đến các cửa hàng, các hệ thống POS, script sẽ tiến hành tải về bất cứ mã độc nào mà máy chủ C&C hướng dẫn tải về.

Khi điều này xảy ra, mã độc PowerSniff sẽ được ghi trực tiếp vào bộ nhớ máy tính, mà không cần chạm vào ổ cứng người dùng, vì vậy sẽ không sợ các thủ tục phát hiện virus cổ điển.

Tại thời điểm này, chiến dịch thư rác chủ yếu nhằm vào người dùng sống ở các nước như Mỹ, Canada, Anh, Pháp, Đức, Áo và Ba Lan.

Nguồn: Softpedia

Chỉnh sửa lần cuối bởi người điều hành: