-

18/08/2021

-

45

-

73 bài viết

Mã độc mới nhắm mục tiêu tới Windows Subsystem cho Linux

Một số mẫu mã độc đã được tạo cho Hệ thống Windows Subsystem dành cho Linux (WSL) với mục tiêu xâm nhập các máy Windows, điểm nổi bật của phương pháp này giúp tránh sự phát hiện của người quản trị và các phần mềm diệt virus phổ biến.

"Distinct Tradecraft" là mối đe dọa đầu tiên đã được phát hiện lạm dụng WSL để cài đặt các payloads khác.

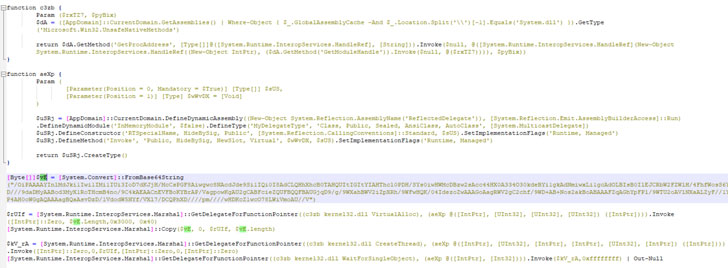

Các nhà nghiên cứu từ Lumen Black Lotus Labs cho biết trong một báo cáo mới được công bố: "Những tệp này hoạt động như bộ tải chạy payload được nhúng trong mẫu hoặc lấy từ máy chủ từ xa và sau đó được đưa vào một tiến trình đang chạy bằng cách sử dụng lệnh gọi API Windows".

Hệ thống Windows Subsystem dành cho Linux, ra mắt vào tháng 8 năm 2016, là lớp tương thích được thiết kế để chạy các tệp thực thi nhị phân Linux (ở định dạng ELF) trên nền tảng Windows mà không cần thông qua máy ảo hoặc thiết lập khởi động kép.

Các mẫu độc hại có từ ngày 3 tháng 5 năm 2021, với một loạt tệp nhị phân Linux được tải lên, hai đến ba tuần một lần tính đến ngày 22 tháng 8 năm 2021. Không chỉ các mẫu được viết bằng Python 3 và được chuyển đổi thành tệp thực thi ELF với PyInstaller, mà còn có các tệp cũng được tạo để tải xuống shellcode thứ cấp từ máy chủ điều khiển từ xa và sử dụng PowerShell để thực hiện các hoạt động tiếp theo trên máy bị nhiễm.

Payload "shellcode" thứ cấp này sau đó được đưa vào một tiến trình Windows đang chạy bằng cách sử dụng các lệnh gọi API Windows, được Lumen mô tả là "Thực thi tệp nhị phân ELF cho Windows", sau khi mẫu đã tắt các phần mềm và công cụ phân tích chống vi-rút bị nghi ngờ đang chạy trên máy. Hơn nữa, việc sử dụng các thư viện Python tiêu chuẩn làm cho một số biến thể có thể tương thích trên cả Windows và Linux.

Các nhà nghiên cứu cho biết: “Cho đến nay, chúng tôi đã xác định được một số mẫu hạn chế chỉ có một địa chỉ IP có thể định tuyến công khai, cho thấy hoạt động này có phạm vi khá hạn chế hoặc có khả năng vẫn đang được phát triển. Khi ranh giới rõ ràng giữa các hệ điều hành tiếp tục trở nên khó hiểu hơn, các tác nhân đe dọa sẽ tận dụng các cách thức tấn công mới."

Theo các chuyên gia an ninh mạng của WhiteHat khuyến cáo: "Quản trị viên và người dùng nên cài đặt và cập nhật các phần mềm diệt virus, kèm theo rà soát hệ thống máy tính thường xuyên để đảm bảo an toàn và chủ động trước các mối đe dọa mới."

"Distinct Tradecraft" là mối đe dọa đầu tiên đã được phát hiện lạm dụng WSL để cài đặt các payloads khác.

Các nhà nghiên cứu từ Lumen Black Lotus Labs cho biết trong một báo cáo mới được công bố: "Những tệp này hoạt động như bộ tải chạy payload được nhúng trong mẫu hoặc lấy từ máy chủ từ xa và sau đó được đưa vào một tiến trình đang chạy bằng cách sử dụng lệnh gọi API Windows".

Hệ thống Windows Subsystem dành cho Linux, ra mắt vào tháng 8 năm 2016, là lớp tương thích được thiết kế để chạy các tệp thực thi nhị phân Linux (ở định dạng ELF) trên nền tảng Windows mà không cần thông qua máy ảo hoặc thiết lập khởi động kép.

Payload "shellcode" thứ cấp này sau đó được đưa vào một tiến trình Windows đang chạy bằng cách sử dụng các lệnh gọi API Windows, được Lumen mô tả là "Thực thi tệp nhị phân ELF cho Windows", sau khi mẫu đã tắt các phần mềm và công cụ phân tích chống vi-rút bị nghi ngờ đang chạy trên máy. Hơn nữa, việc sử dụng các thư viện Python tiêu chuẩn làm cho một số biến thể có thể tương thích trên cả Windows và Linux.

Các nhà nghiên cứu cho biết: “Cho đến nay, chúng tôi đã xác định được một số mẫu hạn chế chỉ có một địa chỉ IP có thể định tuyến công khai, cho thấy hoạt động này có phạm vi khá hạn chế hoặc có khả năng vẫn đang được phát triển. Khi ranh giới rõ ràng giữa các hệ điều hành tiếp tục trở nên khó hiểu hơn, các tác nhân đe dọa sẽ tận dụng các cách thức tấn công mới."

Theo các chuyên gia an ninh mạng của WhiteHat khuyến cáo: "Quản trị viên và người dùng nên cài đặt và cập nhật các phần mềm diệt virus, kèm theo rà soát hệ thống máy tính thường xuyên để đảm bảo an toàn và chủ động trước các mối đe dọa mới."

Nguồn: The Hacker News

Chỉnh sửa lần cuối bởi người điều hành: