WhiteHat News #ID:2017

VIP Members

-

20/03/2017

-

113

-

356 bài viết

Lỗ hổng VPN có thể bị khai thác để nhắm vào các cơ sở hạ tầng quan trọng

Các nhà nghiên cứu an ninh mạng vừa phát hiện các lỗ hổng nghiêm trọng trong VPN công nghiệp vốn dùng để cấp quyền truy cập từ xa vào mạng công nghệ vận hành (OT). Khai thác thành công có thể cho phép tin tặc ghi đè dữ liệu, thực thi mã độc và tấn công hệ thống kiểm soát công nghiệp (ICS).

Theo báo cáo của công ty an ninh mạng Claroty, tồn tại nhiều lỗ hổng nghiêm trọng trong cài đặt VPN dùng cho doanh nghiệp, bao gồm máy chủ Secomea GateManager M2M, Moxa EDR-G902 và EDR-G903, client VPN eCatcher của công ty HMS Networks.

Các sản phẩm tồn tại lỗ hổng này được sử dụng rộng rãi trong các ngành công nghiệp dầu khí, điện nước để truy cập từ xa, bảo trì và giám sát hệ thống kiểm soát công nghiệp (ICS) và các thiết bị kỹ thuật như bộ điều khiển logic lập trình (PLC) và các thiết bị đầu vào/đầu ra.

Theo các nhà nghiên cứu của Claroty, khai thác thành công các lỗ hổng có thể giúp kẻ tấn công truy cập trực tiếp vào các thiết bị ICS và gây ra thiệt hại vật lý nhất định.

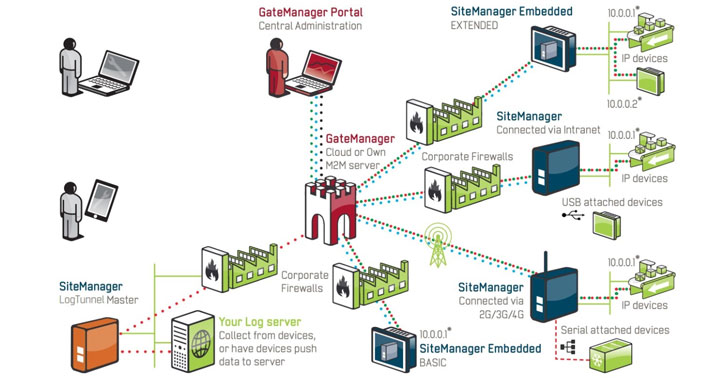

Với máy chủ GateManager của hãng Secomean, các nhà nghiên cứu đã phát hiện nhiều lỗi an ninh, bao gồm lỗ hổng nghiêm trọng CVE-2020-14500 cho phép ghi đè dữ liệu tùy ý, thực thi mã tùy ý hoặc tấn công từ chối dịch vụ DoS, chạy lệnh dưới quyền root và lấy được mật khẩu người dùng do dùng mật khẩu băm yếu.

GateManager là máy chủ truy cập từ xa trong ICS được sử dụng rộng rãi trên toàn thế giới, dưới dạng giải pháp SaaS dựa trên đám mây, cho phép người dùng internet kết nối với mạng nội bộ thông qua một tunel được mã hóa để tránh cài đặt máy chủ.

Lỗ hổng nghiêm trọng CVE-2020-14500 ảnh hưởng đến một bộ phận của GateManager phụ trách việc routing trong giải pháp truy cập từ xa của hãng Secomea. Lỗ hổng bắt nguồn từ lỗi xử lý không chính xác một số header truy vấn HTTP do khách hàng cung cấp.

Lỗ hổng nghiêm trọng CVE-2020-14500 ảnh hưởng đến một bộ phận của GateManager phụ trách việc routing trong giải pháp truy cập từ xa của hãng Secomea. Lỗ hổng bắt nguồn từ lỗi xử lý không chính xác một số header truy vấn HTTP do khách hàng cung cấp.

Lỗ hổng này có thể bị khai thác từ xa và không yêu cầu bất kỳ xác thực nào để thực thi mã từ xa. Điều này có thể dẫn đến việc hacker chiếm được toàn quyền truy cập vào mạng nội bộ của khách hang và có thể giải mã tất cả lưu lượng truy cập qua VPN.

Trong các máy chủ VPN công nghiệp của hãng Moxa bao gồm EDR-G902 và EDR-G903, các nhà nghiên cứu đã phát hiện ra lỗi tràn bộ đệm trong stack (CVE-2020-14511) trên máy chủ web hệ thống. Hacker có thể khai thác lỗ hổng bằng cách gửi truy vấn HTTP đặc biệt cho phép thực thi mã từ xa mà không cần bất kỳ thông tin xác thực nào.

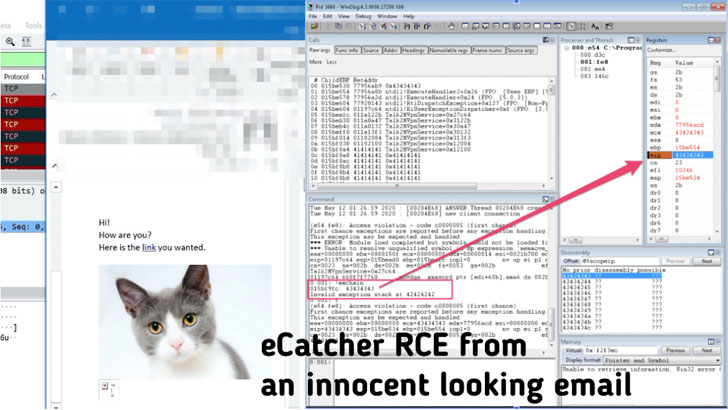

Các nhà nghiên cứu của Claroty cũng đã thử nghiệm eCatcher của HMS Networks, một client VPN kết nối với thiết bị VPN eWon của công ty này và nhận thấy sản phẩm tồn tại lỗ hổng tràn bộ đệm trong stack nghiêm trọng (CVE-2020-14498) có thể bị khai thác để thực thi mã từ xa.

Tất cả những gì kẻ tấn công cần làm là lừa nạn nhân truy cập vào một trang web độc hại hoặc mở một email độc hại có chứa HTML để bắt đầu khai thác lỗ hổng trong eCatcher. Kết quả là kẻ tấn công có thể kiểm soát hoàn toàn client đó.

Cả ba nhà cung cấp đã được báo cáo về các lỗ hổng và đã nhanh chóng phát hành các bản cập nhật an ninh vá lỗ hổng.

Người dùng Secomea được khuyến cáo cập nhật sản phẩm của họ lên phiên bản GateManager mới 9.2c/9.2i, người dùng Moxa cần cập nhật EDR-G902/3 lên phiên bản v5.5 thông qua các bản cập nhật firmware có sẵn cho dòng EDR-G902 và EDR-G903 và người dùng HMS Networks cần sớm cập nhật eCatcher lên phiên bản 6.5.5 trở lên.

Theo báo cáo của công ty an ninh mạng Claroty, tồn tại nhiều lỗ hổng nghiêm trọng trong cài đặt VPN dùng cho doanh nghiệp, bao gồm máy chủ Secomea GateManager M2M, Moxa EDR-G902 và EDR-G903, client VPN eCatcher của công ty HMS Networks.

Các sản phẩm tồn tại lỗ hổng này được sử dụng rộng rãi trong các ngành công nghiệp dầu khí, điện nước để truy cập từ xa, bảo trì và giám sát hệ thống kiểm soát công nghiệp (ICS) và các thiết bị kỹ thuật như bộ điều khiển logic lập trình (PLC) và các thiết bị đầu vào/đầu ra.

Theo các nhà nghiên cứu của Claroty, khai thác thành công các lỗ hổng có thể giúp kẻ tấn công truy cập trực tiếp vào các thiết bị ICS và gây ra thiệt hại vật lý nhất định.

Với máy chủ GateManager của hãng Secomean, các nhà nghiên cứu đã phát hiện nhiều lỗi an ninh, bao gồm lỗ hổng nghiêm trọng CVE-2020-14500 cho phép ghi đè dữ liệu tùy ý, thực thi mã tùy ý hoặc tấn công từ chối dịch vụ DoS, chạy lệnh dưới quyền root và lấy được mật khẩu người dùng do dùng mật khẩu băm yếu.

GateManager là máy chủ truy cập từ xa trong ICS được sử dụng rộng rãi trên toàn thế giới, dưới dạng giải pháp SaaS dựa trên đám mây, cho phép người dùng internet kết nối với mạng nội bộ thông qua một tunel được mã hóa để tránh cài đặt máy chủ.

Lỗ hổng này có thể bị khai thác từ xa và không yêu cầu bất kỳ xác thực nào để thực thi mã từ xa. Điều này có thể dẫn đến việc hacker chiếm được toàn quyền truy cập vào mạng nội bộ của khách hang và có thể giải mã tất cả lưu lượng truy cập qua VPN.

Trong các máy chủ VPN công nghiệp của hãng Moxa bao gồm EDR-G902 và EDR-G903, các nhà nghiên cứu đã phát hiện ra lỗi tràn bộ đệm trong stack (CVE-2020-14511) trên máy chủ web hệ thống. Hacker có thể khai thác lỗ hổng bằng cách gửi truy vấn HTTP đặc biệt cho phép thực thi mã từ xa mà không cần bất kỳ thông tin xác thực nào.

Các nhà nghiên cứu của Claroty cũng đã thử nghiệm eCatcher của HMS Networks, một client VPN kết nối với thiết bị VPN eWon của công ty này và nhận thấy sản phẩm tồn tại lỗ hổng tràn bộ đệm trong stack nghiêm trọng (CVE-2020-14498) có thể bị khai thác để thực thi mã từ xa.

Tất cả những gì kẻ tấn công cần làm là lừa nạn nhân truy cập vào một trang web độc hại hoặc mở một email độc hại có chứa HTML để bắt đầu khai thác lỗ hổng trong eCatcher. Kết quả là kẻ tấn công có thể kiểm soát hoàn toàn client đó.

Cả ba nhà cung cấp đã được báo cáo về các lỗ hổng và đã nhanh chóng phát hành các bản cập nhật an ninh vá lỗ hổng.

Người dùng Secomea được khuyến cáo cập nhật sản phẩm của họ lên phiên bản GateManager mới 9.2c/9.2i, người dùng Moxa cần cập nhật EDR-G902/3 lên phiên bản v5.5 thông qua các bản cập nhật firmware có sẵn cho dòng EDR-G902 và EDR-G903 và người dùng HMS Networks cần sớm cập nhật eCatcher lên phiên bản 6.5.5 trở lên.

Theo The Hacker News