DDos

VIP Members

-

22/10/2013

-

525

-

2.191 bài viết

Lỗ hổng trên GO SMS Pro tiết lộ tin nhắn đa phương tiện của người dùng

GO SMS Pro, ứng dụng nhắn tin phổ biến dành cho người dùng Android với hơn 100 triệu lượt cài đặt từ Google Play, bị phát hiện tồn tại lỗ hổng bảo mật chưa được vá. Lỗ hổng này khiến các tin nhắn đa phương tiện (bao gồm tin nhắn thoại, ảnh và video riêng tư) của người dùng có thể bị rò rỉ.

"Điều này có nghĩa bất kỳ tin nhắn đa phương tiện nhạy cảm nào được chia sẻ giữa những người sử dụng ứng dụng nhắn tin này đều có nguy cơ bị xâm nhập", Richard Tan, tư vấn bảo mật cao cấp của Trustwave cho biết.

Theo các chuyên gia, lỗ hổng được phát hiện trên phiên bản Go SMS 7.91, phát hành trên Google Play ngày 18/02/2020.

Trustwave SpiderLabs đã cố gắng liên hệ với nhà phát triển ứng dụng nhiều lần từ tháng 8 nhưng không nhận được bất kỳ phản hồi nào.

Khi kiểm tra bảng thay đổi của ứng dụng, GO SMS Pro đã nhận được bản cập nhật (v7.92) vào ngày 29/9, tiếp theo là một bản cập nhật khác phát hành hôm qua. Tuy nhiên, bản cập nhật mới nhất cho ứng dụng vẫn không giải quyết lỗ hổng tồn tại trong phiên bản 7.91.

Lỗ hổng bắt nguồn từ cách hiển thị nội dung đa phương tiện khi người nhận tin nhắn không sử dụng ứng dụng GO SMS Pro trên thiết bị.

Nhà nghiên cứu cho biết: “Nếu người nhận có ứng dụng GO SMS Pro trên thiết bị, tin nhắn đa phương tiện sẽ được hiển thị tự động trong ứng dụng. Tuy nhiên, nếu người nhận chưa cài đặt ứng dụng GO SMS Pro, thì file đa phương tiện sẽ được gửi đến người nhận dưới dạng URL thông qua tin nhắn SMS. Sau đó, người dùng có thể nhấp vào liên kết và xem tệp đa phương tiện qua trình duyệt".

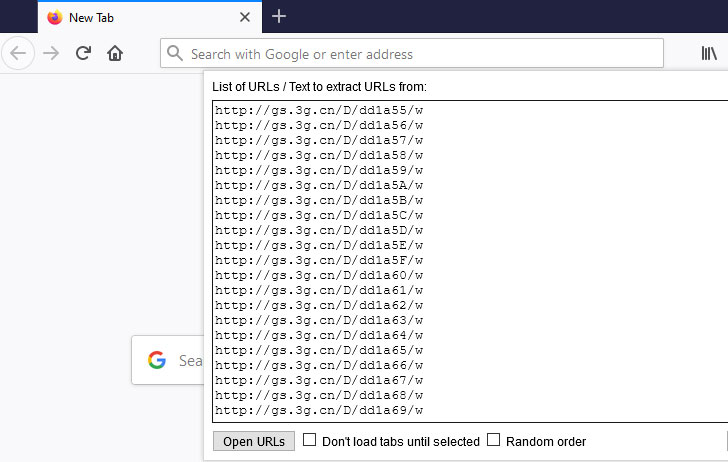

Các đường dẫn truy cập đến tệp đa phương tiện này có dạng https://gs.3g.cn/D/e3a6b4/w. Bằng cách thay đổi giá trị e3a6b4 trong URL của tệp đa phương tiện, kẻ tấn công có thể đọc và xem các tệp đa phương tiện này mà không gặp bất kỳ một trở ngại nào. Trong khi đó, kẻ tấn công có thể tận dụng kỹ thuật để tạo danh sách URL và đánh cắp dữ liệu người dùng mà họ không hề hay biết.

Có khả năng lỗ hổng này cũng ảnh hưởng đến phiên bản iOS của GO SMS Pro. Các chuyên gia khuyến cáo người dùng tránh gửi các tệp đa phương tiện qua ứng dụng cho đến khi lỗ hổng được vá.

"Điều này có nghĩa bất kỳ tin nhắn đa phương tiện nhạy cảm nào được chia sẻ giữa những người sử dụng ứng dụng nhắn tin này đều có nguy cơ bị xâm nhập", Richard Tan, tư vấn bảo mật cao cấp của Trustwave cho biết.

Theo các chuyên gia, lỗ hổng được phát hiện trên phiên bản Go SMS 7.91, phát hành trên Google Play ngày 18/02/2020.

Trustwave SpiderLabs đã cố gắng liên hệ với nhà phát triển ứng dụng nhiều lần từ tháng 8 nhưng không nhận được bất kỳ phản hồi nào.

Khi kiểm tra bảng thay đổi của ứng dụng, GO SMS Pro đã nhận được bản cập nhật (v7.92) vào ngày 29/9, tiếp theo là một bản cập nhật khác phát hành hôm qua. Tuy nhiên, bản cập nhật mới nhất cho ứng dụng vẫn không giải quyết lỗ hổng tồn tại trong phiên bản 7.91.

Lỗ hổng bắt nguồn từ cách hiển thị nội dung đa phương tiện khi người nhận tin nhắn không sử dụng ứng dụng GO SMS Pro trên thiết bị.

Nhà nghiên cứu cho biết: “Nếu người nhận có ứng dụng GO SMS Pro trên thiết bị, tin nhắn đa phương tiện sẽ được hiển thị tự động trong ứng dụng. Tuy nhiên, nếu người nhận chưa cài đặt ứng dụng GO SMS Pro, thì file đa phương tiện sẽ được gửi đến người nhận dưới dạng URL thông qua tin nhắn SMS. Sau đó, người dùng có thể nhấp vào liên kết và xem tệp đa phương tiện qua trình duyệt".

Các đường dẫn truy cập đến tệp đa phương tiện này có dạng https://gs.3g.cn/D/e3a6b4/w. Bằng cách thay đổi giá trị e3a6b4 trong URL của tệp đa phương tiện, kẻ tấn công có thể đọc và xem các tệp đa phương tiện này mà không gặp bất kỳ một trở ngại nào. Trong khi đó, kẻ tấn công có thể tận dụng kỹ thuật để tạo danh sách URL và đánh cắp dữ liệu người dùng mà họ không hề hay biết.

Có khả năng lỗ hổng này cũng ảnh hưởng đến phiên bản iOS của GO SMS Pro. Các chuyên gia khuyến cáo người dùng tránh gửi các tệp đa phương tiện qua ứng dụng cho đến khi lỗ hổng được vá.

Theo: thehackernews

Chỉnh sửa lần cuối bởi người điều hành: