DDos

VIP Members

-

22/10/2013

-

525

-

2.191 bài viết

Kiểm tra thông tin xác thực mặc định trên các thiết bị mạng/ứng dụng web

Nmap được biết đến là một công cụ dò quét cổng, giúp chúng ta thu thập thông tin về các cổng mở, và dịch vụ trên hệ thống mục tiêu. Không dừng lại ở đó, với sự mở rộng của các tệp lệnh trong nmap với phần mở rộng là .nse, nmap còn có thể dò tìm lỗ hổng, khai thác lỗ hổng.

Trên các ứng dụng web, cũng như các dịch vụ đang chạy trên hệ thống, có khá nhiều tài khoản đăng nhập sử dụng tên đăng nhập và mật khẩu mặc định. Điều này cực kỳ nguy hiểm. Có rất nhiều các sản phẩm của các nhà sản xuất nổi tiếng như Cisco, Asus... khi chuyển giao sản phẩm tới tay khác hàng, đều sử dụng tài khoản mặc định như admin:admin, hay cisco:cisco... Tuy nhiên, các quản trị viên sử dụng sản phẩm có thể quên không thay đổi các tài khoản này, tạo điều kiện cho kẻ xấu có thể truy cập vào các dịch vụ đang chạy tương ứng.

Trong quá trình thử nghiệm thâm nhập, một trong những tệp lệnh trong nmap mình thường xuyên sử dụng đó là http-default-accounts. Tệp lệnh này có thể được sử dụng để kiểm tra mục tiêu web về việc sử dụng của thông tin xác thực mặc định cụ thể cho các nền tảng, ứng dụng và giao diện quản lý khác nhau. Tập lệnh dựa vào tập dữ liệu đã được thu thập trước đó (dữ liệu này được thu thập từ các nhà sản xuất hoặc người dùng đóng góp...) để tiến hành xác định thông tin xác thực mặc định.

Tập lệnh này giúp chúng ta xác định các tài khoản mặc định của các loại ứng dụng dưới đây:

nmap -pxxx --script http-default-accounts host/ip

Trong đó:

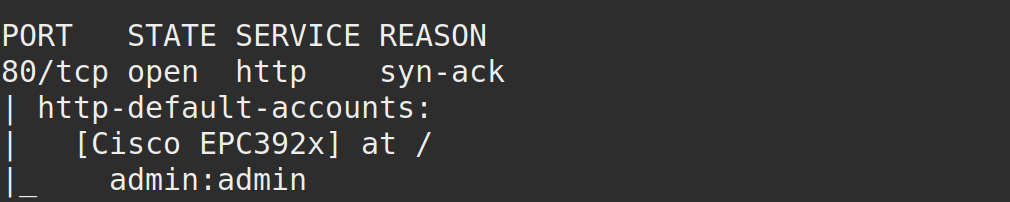

Như hình trên, chúng ta thấy tài khoản mặc định trên bộ định tuyến Cisco EPC392x là admin:admin.

Để hệ thống được an toàn, mình khuyên tất cả các quản trị viên kiểm tra các tài khoản mặc định trên hệ thống và sử dụng mật khẩu mạnh cho tài khoản này.

Trên các ứng dụng web, cũng như các dịch vụ đang chạy trên hệ thống, có khá nhiều tài khoản đăng nhập sử dụng tên đăng nhập và mật khẩu mặc định. Điều này cực kỳ nguy hiểm. Có rất nhiều các sản phẩm của các nhà sản xuất nổi tiếng như Cisco, Asus... khi chuyển giao sản phẩm tới tay khác hàng, đều sử dụng tài khoản mặc định như admin:admin, hay cisco:cisco... Tuy nhiên, các quản trị viên sử dụng sản phẩm có thể quên không thay đổi các tài khoản này, tạo điều kiện cho kẻ xấu có thể truy cập vào các dịch vụ đang chạy tương ứng.

Trong quá trình thử nghiệm thâm nhập, một trong những tệp lệnh trong nmap mình thường xuyên sử dụng đó là http-default-accounts. Tệp lệnh này có thể được sử dụng để kiểm tra mục tiêu web về việc sử dụng của thông tin xác thực mặc định cụ thể cho các nền tảng, ứng dụng và giao diện quản lý khác nhau. Tập lệnh dựa vào tập dữ liệu đã được thu thập trước đó (dữ liệu này được thu thập từ các nhà sản xuất hoặc người dùng đóng góp...) để tiến hành xác định thông tin xác thực mặc định.

Tập lệnh này giúp chúng ta xác định các tài khoản mặc định của các loại ứng dụng dưới đây:

- Ứng dụng web

- Bộ định tuyến

- Camera giám sát và các thiết bị an ninh khác

- Hệ thống công nghiệp

- Máy in kết nối mạng và máy chủ máy in

- Thiết bị lưu trữ

- Hệ thống ảo hóa

- Bảng điều khiển từ xa

nmap -pxxx --script http-default-accounts host/ip

Trong đó:

- p là cổng bạn muốn dò quét

- host/ip là địa chỉ ip hoặc máy chủ mục tiêu

Như hình trên, chúng ta thấy tài khoản mặc định trên bộ định tuyến Cisco EPC392x là admin:admin.

Để hệ thống được an toàn, mình khuyên tất cả các quản trị viên kiểm tra các tài khoản mặc định trên hệ thống và sử dụng mật khẩu mạnh cho tài khoản này.

Chỉnh sửa lần cuối bởi người điều hành: