-

08/10/2013

-

401

-

1.012 bài viết

Khám phá sức mạnh của Dynamic VLAN - Mở ra sự linh hoạt trong mạng

Chúng ta vẫn thường quen thuộc với khái niệm VLAN (mạng LAN ảo) được thiết lập trên thiết bị Switch bằng cách gán các port vào VLAN tương ứng. Tuy nhiên cách làm này không linh hoạt. Vì vậy cần có giải pháp mới đó là Dynamic VLAN - gán VLAN động. Vậy Dynamic VLAN là gì, bài viết này sẽ đề cập đến kỹ thuật đó.

Gán VLAN động dựa trên xác thực tập trung và phân quyền bằng RADIUS Server

Quản trị viên CNTT định cấu hình hệ thống để xác định người dùng và/hoặc nhóm nào được gán cho VLAN nào. Các VLAN đó có thể được thiết lập trên mạng WiFi vì bất kỳ lý do nào, bao gồm cả bảo mật và tuân thủ. Bằng cách phân nhóm người dùng và xác thực, quản trị viên CNTT có thể tăng cường bảo mật một cách đáng kể.

Cách tiếp cận này giúp tách biệt các khu vực quan trọng của mạng và có thể đặc biệt hữu ích trong các tình huống tuân thủ, chẳng hạn như trong ngân hàng, khu vực chứa dữ liệu giao dịch thanh toán bằng thẻ (CDE) có thể được tách biệt khỏi phần còn lại của mạng giúp cho việc tuân thủ PCI trở nên dễ dàng hơn rất nhiều.

Trong nhiều mạng, nhóm CNTT cũng cần định cấu hình các điểm truy cập đầu cuối để kết nối và gửi thông tin tới máy chủ RADIUS qua các giao thức thích hợp. Khi số lượng điểm đầu cuối lớn, có thể tạo ra một khối lượng công việc đáng kể đối với quản trị viên CNTT và đó là lý do tại sao nhiều mạng WiFi chỉ được bảo mật đơn giản bằng SSID và cụm mật khẩu.

Tuy nhiên, với sự ra đời của các giải pháp RADIUS trên đám mây hiện đại, quản trị viên CNTT hầu như có thể thuê ngoài toàn bộ quy trình xác thực RADIUS cho WiFi và gán VLAN động. Việc cung cấp RADIUS trên đám mây này không chỉ tập trung vào RADIUS mà còn đóng vai trò là nguồn thông tin chính xác về quản lý danh tính có thể thay thế phiên bản Active Directory tại chỗ.

Giới thiệu

Vấn đề bảo mật mạng và quản lý danh tính trong một hệ thống mạng của doanh nghiệp là rất quan trọng. Với những kẻ gian ẩn nấp ở mọi ngóc ngách (ngay cả bên trong chính tổ chức), việc duy trì một hệ thống mạng mạnh mẽ, an toàn cùng với việc giữ an toàn cho thông tin đăng nhập là điều cực kỳ quan trọng đối với quản trị viên CNTT. Ngày nay, một số công cụ và kỹ thuật bảo mật mạng đang được các quản trị viên CNTT sử dụng, nhưng một trong số đó đã trở thành phương pháp tiếp cận cơ bản trong nhiều năm là gán VLAN động. Vì các quản trị viên CNTT đang tăng cường đáng kể tính bảo mật cho môi trường CNTT của họ nên một số người đặt câu hỏi: VLAN động là gì và nó có thể giúp bảo mật mạng như thế nào?Dynamic VLAN

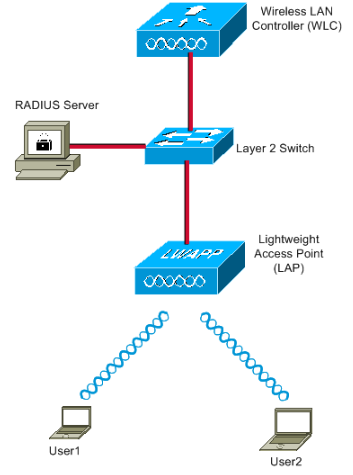

Việc gán VLAN được xây dựng dựa trên việc sử dụng máy chủ RADIUS để kiểm soát truy cập vào mạng. Khi một user truy cập vào mạng thông qua tài khoản, các thiết bị mạng (Switch, Wifi, Router...) sẽ chuyển thông tin này tới RADIUS. Máy chủ RADIUS sẽ xác thực và chỉ định VLAN cho user đó. Điều này đòi hỏi sự tích hợp giữa các thiết bị mạng và công nghệ quản lý thư mục (VD: Active Directory). Kỹ thuật này đặc biệt phù hợp với mạng không dây (wireless LAN) do tính linh hoạt khi di chuyển của người dùng.Gán VLAN động dựa trên xác thực tập trung và phân quyền bằng RADIUS Server

Quản trị viên CNTT định cấu hình hệ thống để xác định người dùng và/hoặc nhóm nào được gán cho VLAN nào. Các VLAN đó có thể được thiết lập trên mạng WiFi vì bất kỳ lý do nào, bao gồm cả bảo mật và tuân thủ. Bằng cách phân nhóm người dùng và xác thực, quản trị viên CNTT có thể tăng cường bảo mật một cách đáng kể.

Cách tiếp cận này giúp tách biệt các khu vực quan trọng của mạng và có thể đặc biệt hữu ích trong các tình huống tuân thủ, chẳng hạn như trong ngân hàng, khu vực chứa dữ liệu giao dịch thanh toán bằng thẻ (CDE) có thể được tách biệt khỏi phần còn lại của mạng giúp cho việc tuân thủ PCI trở nên dễ dàng hơn rất nhiều.

Những thách thức với Dynamic VLAN

Thách thức với phương pháp này là quản trị viên CNTT sẽ phải làm nhiều hơn. Để thực hiện kỹ thuật VLAN động, sẽ yêu cầu đầu tư cơ sở hạ tầng, cấu hình và quản trị. Để bắt đầu, các tổ chức sẽ cần thiết lập máy chủ RADIUS của riêng họ và kết nối phiên bản đó với các điểm truy cập không dây và máy chủ quản lý danh tính (IdP), thường là Microsoft Active Directory.Trong nhiều mạng, nhóm CNTT cũng cần định cấu hình các điểm truy cập đầu cuối để kết nối và gửi thông tin tới máy chủ RADIUS qua các giao thức thích hợp. Khi số lượng điểm đầu cuối lớn, có thể tạo ra một khối lượng công việc đáng kể đối với quản trị viên CNTT và đó là lý do tại sao nhiều mạng WiFi chỉ được bảo mật đơn giản bằng SSID và cụm mật khẩu.

Tuy nhiên, với sự ra đời của các giải pháp RADIUS trên đám mây hiện đại, quản trị viên CNTT hầu như có thể thuê ngoài toàn bộ quy trình xác thực RADIUS cho WiFi và gán VLAN động. Việc cung cấp RADIUS trên đám mây này không chỉ tập trung vào RADIUS mà còn đóng vai trò là nguồn thông tin chính xác về quản lý danh tính có thể thay thế phiên bản Active Directory tại chỗ.

Chỉnh sửa lần cuối bởi người điều hành: