WhiteHat News #ID:2018

WhiteHat Support

-

20/03/2017

-

129

-

443 bài viết

Hơn 4.300 hệ thống mạng ở Việt Nam có thể bị tấn công qua lỗ hổng DNSpooq

Cập nhật số liệu về lỗ hổng DNSpooq tại Việt Nam

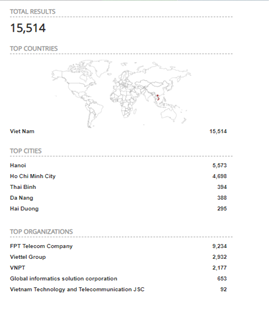

Theo thống kê trên trang Shodan, trong 1 triệu thiết bị dính lỗ hổng DNSpooq - phần mềm mã nguồn mở cung cấp các dịch vụ về mạng như DNS (Domain Name System), DHCP (Dynamic Host Configuration Protocol) dùng trên các thiết bị định tuyến và các thiết bị IoT), Việt Nam có hơn 15.500 thiết bị.

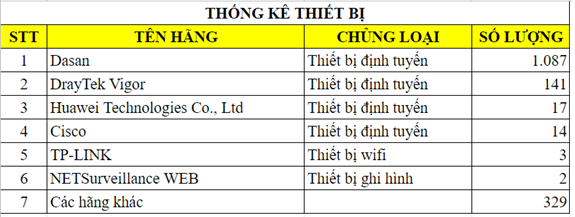

Từ hệ thống giám sát an ninh mạng, chúng tôi phát hiện có trên 4.300 thiết bị đang hoạt động tồn tại lỗ hổng DNSpooq trong đó những nhà cung cấp phổ biến tại Việt Nam như Dasan, DrayTek Vigor, Huawei …

Từ hệ thống giám sát an ninh mạng, chúng tôi phát hiện có trên 4.300 thiết bị đang hoạt động tồn tại lỗ hổng DNSpooq trong đó những nhà cung cấp phổ biến tại Việt Nam như Dasan, DrayTek Vigor, Huawei …

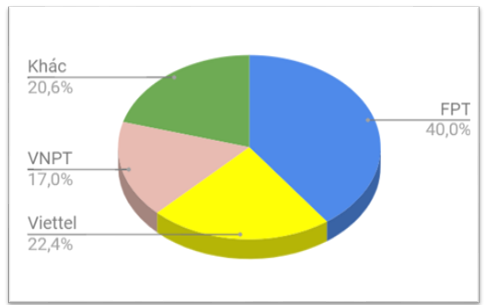

Thông thường, các nhà mạng khi triển khai lắp đặt cho khách hàng sẽ hỗ trợ luôn cả thiết bị mạng. Tỷ lệ thiết bị đang tồn tại lỗ hổng được tính theo các đơn vị cung cấp dịch vụ mạng có tỷ lệ tương ứng như sau:

Trước phạm vi ảnh hưởng rộng của lỗ hổng, một loạt các nhà cung cấp như Cisco, Netgear, Red Hat đã phải đưa ra những khuyến cáo riêng cho khách hàng của mình.

Trước phạm vi ảnh hưởng rộng của lỗ hổng, một loạt các nhà cung cấp như Cisco, Netgear, Red Hat đã phải đưa ra những khuyến cáo riêng cho khách hàng của mình.

Tuy nhiên, do số lượng thiết bị mạng bị ảnh hưởng lớn nên việc cập nhật bản vá cho các router, modem… sẽ có độ trễ cao dẫn đến rủi ro bị tin tặc khai thác lỗ hổng là rất lớn. Như Cisco mới chỉ cập nhật bản vá cho một số sản phẩm, nhiều thiết bị vẫn chưa có bản vá riêng cho đến tháng 02 và 03 năm nay.

Các đơn vị cung cấp dịch vụ mạng cần rà soát lại các thiết bị đang và đã triển khai cho khách hàng để có phương án khắc phục.

Người dùng được khuyến cáo cần cập nhật lên phiên bản DNSmasq mới nhất (từ phiên bản 2.83 trở lên).

Thông tin về lỗ hổng DNSpooq:

Hãng tư vấn bảo mật của Israel JSOF đã tiết lộ 7 lỗ hổng trong Dnsmasq (hay DNSpooq), có thể bị khai thác để giả mạo DNS, thực thi mã từ xa và thực hiện các cuộc tấn công từ chối dịch vụ nhắm vào hàng triệu thiết bị.

3 lỗ hổng DNSpooq được đánh số lần lượt là CVE-2020-25686, CVE-2020-25684, CVE-2020-25685 đều cho phép thực hiện các cuộc tấn công nhiễm độc bộ nhớ cache. Đây là phương thức cho phép kẻ xấu thay thế các bản ghi DNS hợp pháp trên thiết bị bằng một bản khác do chúng lựa chọn.

4 lỗ hổng còn lại là lỗi tràn bộ đệm (CVE-2020-25687, CVE-2020-25683, CVE-2020-25682 và CVE-2020-25681) có thể cho phép kẻ tấn công thực thi mã từ xa tùy ý trên thiết bị mạng dính lỗ hổng khi Dnsmasq được cấu hình sử dụng DNSSEC.

Thông tin chi tiết về lỗ hổng các bạn có thể xem tại đây

Theo thống kê trên trang Shodan, trong 1 triệu thiết bị dính lỗ hổng DNSpooq - phần mềm mã nguồn mở cung cấp các dịch vụ về mạng như DNS (Domain Name System), DHCP (Dynamic Host Configuration Protocol) dùng trên các thiết bị định tuyến và các thiết bị IoT), Việt Nam có hơn 15.500 thiết bị.

Thông thường, các nhà mạng khi triển khai lắp đặt cho khách hàng sẽ hỗ trợ luôn cả thiết bị mạng. Tỷ lệ thiết bị đang tồn tại lỗ hổng được tính theo các đơn vị cung cấp dịch vụ mạng có tỷ lệ tương ứng như sau:

Tuy nhiên, do số lượng thiết bị mạng bị ảnh hưởng lớn nên việc cập nhật bản vá cho các router, modem… sẽ có độ trễ cao dẫn đến rủi ro bị tin tặc khai thác lỗ hổng là rất lớn. Như Cisco mới chỉ cập nhật bản vá cho một số sản phẩm, nhiều thiết bị vẫn chưa có bản vá riêng cho đến tháng 02 và 03 năm nay.

Các đơn vị cung cấp dịch vụ mạng cần rà soát lại các thiết bị đang và đã triển khai cho khách hàng để có phương án khắc phục.

Người dùng được khuyến cáo cần cập nhật lên phiên bản DNSmasq mới nhất (từ phiên bản 2.83 trở lên).

WhiteHat.vn

Thông tin về lỗ hổng DNSpooq:

Hãng tư vấn bảo mật của Israel JSOF đã tiết lộ 7 lỗ hổng trong Dnsmasq (hay DNSpooq), có thể bị khai thác để giả mạo DNS, thực thi mã từ xa và thực hiện các cuộc tấn công từ chối dịch vụ nhắm vào hàng triệu thiết bị.

3 lỗ hổng DNSpooq được đánh số lần lượt là CVE-2020-25686, CVE-2020-25684, CVE-2020-25685 đều cho phép thực hiện các cuộc tấn công nhiễm độc bộ nhớ cache. Đây là phương thức cho phép kẻ xấu thay thế các bản ghi DNS hợp pháp trên thiết bị bằng một bản khác do chúng lựa chọn.

4 lỗ hổng còn lại là lỗi tràn bộ đệm (CVE-2020-25687, CVE-2020-25683, CVE-2020-25682 và CVE-2020-25681) có thể cho phép kẻ tấn công thực thi mã từ xa tùy ý trên thiết bị mạng dính lỗ hổng khi Dnsmasq được cấu hình sử dụng DNSSEC.

Thông tin chi tiết về lỗ hổng các bạn có thể xem tại đây