WhiteHat News #ID:2112

VIP Members

-

16/06/2015

-

83

-

672 bài viết

Hãy cập nhật ngay SolarWinds Orion Platform

Như đã đưa tin trong bài Tin tặc xâm nhập vào hệ thống mạng của chính phủ Mỹ và FireEye bằng cách nào?, Tin tặc Nga tấn công vào Bộ Ngân khố và Bộ Thương mại Mỹ, các phiên bản bị trojan hóa của phần mềm quản lý và giám sát SolarWinds Orion IT đã bị sử dụng trong một cuộc tấn công để xâm phạm các cơ quan chính phủ và các công ty lớn.

Danh sách các nạn nhân của cuộc tấn công quy mô lớn này bao gồm một số cơ quan liên bang như Bộ Tài chính Hoa Kỳ và Cục Quản lý Thông tin và Viễn thông Quốc gia Hoa Kỳ (NTIA).

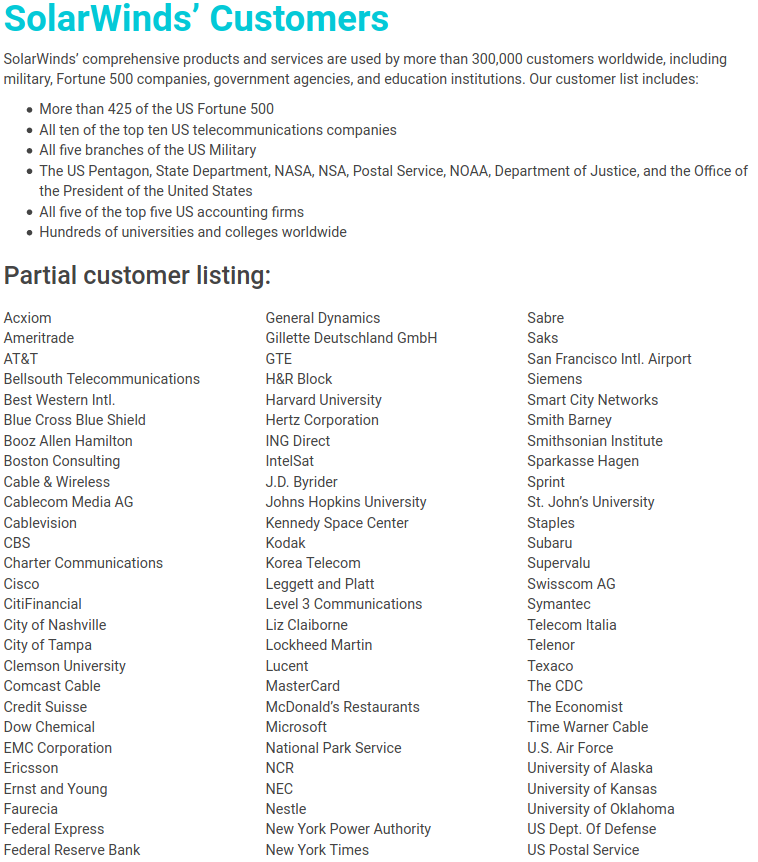

Danh sách khách hàng của SolarWinds (với hơn 300.000 khách hàng trên toàn thế giới) bao gồm hơn 425 cái tên trong danh sách Fortune 500 của Hoa Kỳ, tất cả mười công ty viễn thông hàng đầu Hoa Kỳ, hàng trăm trường đại học và cao đẳng, tất cả năm chi nhánh của Quân đội Hoa Kỳ, Lầu Năm Góc, Bộ Ngoại giao, NASA, NSA, Bưu điện, NOAA, Bộ Tư pháp và Văn phòng Tổng thống Hoa Kỳ.

DHS-CISA cũng đã đưa ra cảnh báo vào cuối tuần trước về việc khai thác tích cực các phiên bản phần mềm SolarWinds Orion Platform bị trojan hóa mà những kẻ tấn công sử dụng để cài backdoor trên các máy chủ chưa được vá qua cơ chế cập nhật.

DHS-CISA cũng ban hành Chỉ thị Khẩn cấp 21-01 yêu cầu tất cả các cơ quan dân sự liên bang “ngay lập tức ngắt kết nối hoặc tắt nguồn các sản phẩm SolarWinds Orion, phiên bản 2019.4 đến 2020.2.1 HF1”. Các cơ quan cũng bị cấm “(tái) đưa hệ điều hành máy chủ Windows vào miền doanh nghiệp”.

Khoảng 18.000 khách hàng đã tải xuống các phiên bản SolarWinds Orion bị trojan hóa.

Kevin Thompson, Chủ tịch kiêm Giám đốc điều hành SolarWinds cho biết: “Chúng tôi tin rằng lỗ hổng này là kết quả của một cuộc tấn công supply chain thủ công, có mục tiêu và rất tinh vi của một quốc gia.

Chúng tôi đang phối hợp chặt chẽ với FireEye, Cục Điều tra Liên bang, cộng đồng tình báo và các cơ quan thực thi pháp luật khác để điều tra những vấn đề này”.

Trong hồ sơ trình lên Ủy ban Chứng khoán và Giao dịch Hoa Kỳ, SolarWinds nói rằng họ “tin rằng số lượng khách hàng thực tế có thể đã cài đặt các sản phẩm Orion chứa lỗ hổng này là dưới 18.000”.

Hãy cập nhật ngay bản vá

SolarWinds đã phát hành Orion Platform phiên bản 2020.2.1 HF 1 cho phép quản trị bảo vệ các hệ thống đang chạy các phiên bản bị xâm phạm (từ 2019.4 HF 5 đến 2020.2.1, phát hành từ tháng 3/2020 đến tháng 6/2020).

“Chúng tôi khuyên bạn nên nâng cấp lên Orion Platform phiên bản 2020.2.1 HF 1 càng sớm càng tốt để đảm bảo an ninh cho môi trường của mình. Phiên bản mới nhất hiện có trong Cổng thông tin khách hàng SolarWinds”.

“Bản phát hành bổ sung, 2020.2.1 HF 2 dự kiến sẽ ra mắt vào Thứ Ba, ngày 15 tháng 12 năm 2020. Tất cả khách hàng nên cập nhật 2020.2.1 HF 2 sau khi có sẵn, vì HF 2 2020.2.1 vừa thay thế thành phần bị xâm phạm vừa cung cấp một số cải tiến bảo mật bổ sung”.

Công ty cũng cung cấp thông tin giảm thiểu và tăng cường cho những người không thể áp dụng ngay bản vá trên các máy chủ dễ bị tấn công.

“Các bước giảm thiểu chính bao gồm cài đặt Orion Platform sau tường lửa, vô hiệu hóa quyền truy cập Internet cho Orion Platform và chỉ giới hạn các cổng và kết nối ở những gì cần thiết. Ngoài ra, khách hàng nên quét môi trường để tìm tệp bị ảnh hưởng: SolarWinds.Orion.Core.BusinessLayer.dl. Nếu tìm thấy .dll này, bạn nên nâng cấp ngay lập tức để xóa tệp bị ảnh hưởng và tuân theo các giao thức bảo mật để bảo vệ môi trường của bạn”.

Danh sách các nạn nhân của cuộc tấn công quy mô lớn này bao gồm một số cơ quan liên bang như Bộ Tài chính Hoa Kỳ và Cục Quản lý Thông tin và Viễn thông Quốc gia Hoa Kỳ (NTIA).

Danh sách khách hàng của SolarWinds (với hơn 300.000 khách hàng trên toàn thế giới) bao gồm hơn 425 cái tên trong danh sách Fortune 500 của Hoa Kỳ, tất cả mười công ty viễn thông hàng đầu Hoa Kỳ, hàng trăm trường đại học và cao đẳng, tất cả năm chi nhánh của Quân đội Hoa Kỳ, Lầu Năm Góc, Bộ Ngoại giao, NASA, NSA, Bưu điện, NOAA, Bộ Tư pháp và Văn phòng Tổng thống Hoa Kỳ.

DHS-CISA cũng đã đưa ra cảnh báo vào cuối tuần trước về việc khai thác tích cực các phiên bản phần mềm SolarWinds Orion Platform bị trojan hóa mà những kẻ tấn công sử dụng để cài backdoor trên các máy chủ chưa được vá qua cơ chế cập nhật.

DHS-CISA cũng ban hành Chỉ thị Khẩn cấp 21-01 yêu cầu tất cả các cơ quan dân sự liên bang “ngay lập tức ngắt kết nối hoặc tắt nguồn các sản phẩm SolarWinds Orion, phiên bản 2019.4 đến 2020.2.1 HF1”. Các cơ quan cũng bị cấm “(tái) đưa hệ điều hành máy chủ Windows vào miền doanh nghiệp”.

Khoảng 18.000 khách hàng đã tải xuống các phiên bản SolarWinds Orion bị trojan hóa.

Kevin Thompson, Chủ tịch kiêm Giám đốc điều hành SolarWinds cho biết: “Chúng tôi tin rằng lỗ hổng này là kết quả của một cuộc tấn công supply chain thủ công, có mục tiêu và rất tinh vi của một quốc gia.

Chúng tôi đang phối hợp chặt chẽ với FireEye, Cục Điều tra Liên bang, cộng đồng tình báo và các cơ quan thực thi pháp luật khác để điều tra những vấn đề này”.

Trong hồ sơ trình lên Ủy ban Chứng khoán và Giao dịch Hoa Kỳ, SolarWinds nói rằng họ “tin rằng số lượng khách hàng thực tế có thể đã cài đặt các sản phẩm Orion chứa lỗ hổng này là dưới 18.000”.

Hãy cập nhật ngay bản vá

SolarWinds đã phát hành Orion Platform phiên bản 2020.2.1 HF 1 cho phép quản trị bảo vệ các hệ thống đang chạy các phiên bản bị xâm phạm (từ 2019.4 HF 5 đến 2020.2.1, phát hành từ tháng 3/2020 đến tháng 6/2020).

“Chúng tôi khuyên bạn nên nâng cấp lên Orion Platform phiên bản 2020.2.1 HF 1 càng sớm càng tốt để đảm bảo an ninh cho môi trường của mình. Phiên bản mới nhất hiện có trong Cổng thông tin khách hàng SolarWinds”.

“Bản phát hành bổ sung, 2020.2.1 HF 2 dự kiến sẽ ra mắt vào Thứ Ba, ngày 15 tháng 12 năm 2020. Tất cả khách hàng nên cập nhật 2020.2.1 HF 2 sau khi có sẵn, vì HF 2 2020.2.1 vừa thay thế thành phần bị xâm phạm vừa cung cấp một số cải tiến bảo mật bổ sung”.

Công ty cũng cung cấp thông tin giảm thiểu và tăng cường cho những người không thể áp dụng ngay bản vá trên các máy chủ dễ bị tấn công.

“Các bước giảm thiểu chính bao gồm cài đặt Orion Platform sau tường lửa, vô hiệu hóa quyền truy cập Internet cho Orion Platform và chỉ giới hạn các cổng và kết nối ở những gì cần thiết. Ngoài ra, khách hàng nên quét môi trường để tìm tệp bị ảnh hưởng: SolarWinds.Orion.Core.BusinessLayer.dl. Nếu tìm thấy .dll này, bạn nên nâng cấp ngay lập tức để xóa tệp bị ảnh hưởng và tuân theo các giao thức bảo mật để bảo vệ môi trường của bạn”.

Theo Bleeping Computer