-

09/04/2020

-

107

-

942 bài viết

Google Chrome xử lý hai lỗ hổng zero-day đang bị khai thác

Google cho biết hãng vừa xử lý một cặp lỗ hổng zero-day đang bị khai thác tích cực. Hãng cũng khuyến cáo người sử dụng hãy ngay lập tức cập nhật trình duyệt của mình.

Bản phát hành Chrome mới nhất dành cho Windows, Mac và Linux phiên bản 93.0.4577.82 đã vá tổng cộng 11 lỗ hổng, đa số được đánh giá có mức nghiêm trọng cao. Trong đó có 2 lỗi zero-day là CVE-2021-30632 và CVE-2021-30633.

Google cho biết phiên bản mới nhất dành cho PC sẽ được tung ra trong một vài tuần tới. Tuy nhiên người dùng vẫn có thể chủ động tự cập nhật ngay từ bây giờ theo các thao tác sau:

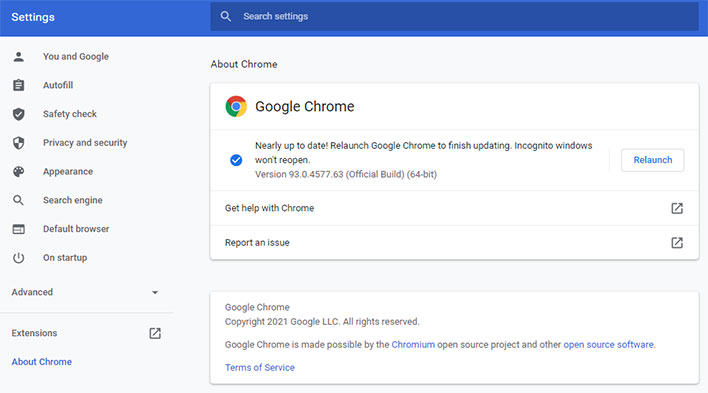

Vào dấu ba dấu chấm dọc ở góc trên bên phải của trình duyệt, chọn Trợ giúp (Help) > Giới thiệu về Google Chrome (About Google Chrome). Giao diện sẽ hiện ra phần Chrome đang tìm kiếm và cập nhật lên phiên bản chính thức mới nhất, sau đó nhắc bạn khởi chạy lại (Relaunch) trình duyệt để cài đặt các bản vá.

Google hạn chế cung cấp các thông tin chi tiết về các lỗ hổng cho đến khi phần lớn người dùng đã cập nhật bản vá.

9 lỗi khác được Google giải quyết và trao thưởng như sau:

Dưới đây là các lỗ hổng zero-day khác được phát hiện cho đến nay vào năm 2021, đa số nằm trong công cụ V8:

Bản phát hành Chrome mới nhất dành cho Windows, Mac và Linux phiên bản 93.0.4577.82 đã vá tổng cộng 11 lỗ hổng, đa số được đánh giá có mức nghiêm trọng cao. Trong đó có 2 lỗi zero-day là CVE-2021-30632 và CVE-2021-30633.

Google cho biết phiên bản mới nhất dành cho PC sẽ được tung ra trong một vài tuần tới. Tuy nhiên người dùng vẫn có thể chủ động tự cập nhật ngay từ bây giờ theo các thao tác sau:

Vào dấu ba dấu chấm dọc ở góc trên bên phải của trình duyệt, chọn Trợ giúp (Help) > Giới thiệu về Google Chrome (About Google Chrome). Giao diện sẽ hiện ra phần Chrome đang tìm kiếm và cập nhật lên phiên bản chính thức mới nhất, sau đó nhắc bạn khởi chạy lại (Relaunch) trình duyệt để cài đặt các bản vá.

Google hạn chế cung cấp các thông tin chi tiết về các lỗ hổng cho đến khi phần lớn người dùng đã cập nhật bản vá.

- CVE-2021-30632: Lỗi ghi ngoài giới hạn trong V8 JavaScript Engine

- CVE-2021-30633: Lỗ hổng Use after free trong API IndexedDB.

9 lỗi khác được Google giải quyết và trao thưởng như sau:

- [7.500 USD] CVE-2021-30625: Lỗi Use after free trong API Selection và được báo cáo bởi Marcin Towalski của Cisco Talos vào ngày 6/8/2021.

- [7.500 USD] CVE-2021-30626: Lỗi truy cập bộ nhớ ngoài giới hạn trong ANGLE. Được báo cáo bởi Jeonghoon Shin của Theori vào ngày 18/8/2021.

- [5.000 USD] CVE-2021-30627: Lỗi Type Confusion trong Blink layout. Được báo cáo bởi Aki Helin của OUSPG vào ngày 1/9/2021.

- [Tiền thưởng: chưa rõ] CVE-2021-30628: Tràn bộ đệm ngăn xếp trong ANGLE. Được báo cáo bởi Jaehun Jeong (@n3sk) của Theori vào ngày 20/8/2021.

- [Tiền thưởng: chưa rõ] CVE-2021-30629: Lỗi Use after free trong Permissions. Báo cáo bởi Weipeng Jiang (@Krace) từ Codesafe Team của Tập đoàn công nghệ Qi'anxin vào ngày 26/8/2021.

- [Tiền thưởng: chưa rõ] CVE-2021-30630: Lỗi triển khai không phù hợp trong Blink. Được báo cáo bởi SorryMybad (@S0rryMybad) của Kunlun Lab vào ngày 30/8/2021.

- [Tiền thưởng: chưa rõ] CVE-2021-30631: Lỗi Type Confusion trong Blink layout. Được báo cáo bởi Atte Kettunen của OUSPG vào ngày 6/9/2021.

- [Tiền thưởng: chưa rõ] CVE-2021-30632: Lỗi ghi ngoài giới hạn trong công cụ V8. Được Anonymous báo cáo vào ngày 8/9/2021.

- [Tiền thưởng: chưa rõ] CVE-2021-30633: Lỗi Use after free trong Indexed DB API. Được Anonymous báo cáo vào ngày 8/9/2021.

Dưới đây là các lỗ hổng zero-day khác được phát hiện cho đến nay vào năm 2021, đa số nằm trong công cụ V8:

- CVE-2021-21148 - (Tháng 2)

- CVE-2021-21166 - (Tháng 3)

- CVE-2021-21193 - (Tháng 3)

- CVE-2021-21220 - (Tháng 4)

- CVE-2021-21224 - (Tháng 4, sau đó được sử dụng trong các cuộc tấn công Windows)

- CVE-2021-30551 - (Tháng 6)

- CVE-2021-30554 - (Tháng 6)

- CVE-2021-30563 - (Tháng 7)

Theo Threatpost

Chỉnh sửa lần cuối: