WhiteHat News #ID:2017

VIP Members

-

20/03/2017

-

113

-

356 bài viết

Gần 5 triệu điện thoại Android thông dụng bị cài sẵn mã độc

Các chuyên gia đã phát hiện một chiến dịch mã độc lớn có tốc độ phát tán nhanh chóng và chưa có dấu hiệu ngừng lại. Hiện đã có gần 5 triệu thiết bị di động trên toàn thế giới bị lây nhiễm mã độc này.

Được đặt tên RottenSys, malware này ngụy trang dưới dạng một ứng dụng 'Dịch vụ hệ thống Wi-Fi' cài đặt sẵn trên hàng triệu điện thoại thông minh mới được sản xuất bởi Honor, Huawei, Xiaomi, OPPO, Vivo, Samsung và GIONEE. Hiện vẫn chưa xác được việc cài sẵn được thực hiện lúc nào trong chuỗi sản xuất.

Được đặt tên RottenSys, malware này ngụy trang dưới dạng một ứng dụng 'Dịch vụ hệ thống Wi-Fi' cài đặt sẵn trên hàng triệu điện thoại thông minh mới được sản xuất bởi Honor, Huawei, Xiaomi, OPPO, Vivo, Samsung và GIONEE. Hiện vẫn chưa xác được việc cài sẵn được thực hiện lúc nào trong chuỗi sản xuất.

Tất cả smartphone bị ảnh hưởng đều được vận chuyển qua Tian Pai, nhà phân phối điện thoại di động ở Hàng Châu. Tuy nhiên các nhà nghiên cứu không chắc công ty trên có tham gia trực tiếp vào chiến dịch phát tán mã độc hay không.

Theo Check Point, hãng đã phát hiện ra chiến dịch này, RottenSys là malware không cung cấp bất kỳ dịch vụ bảo mật nào liên quan đến Wi-Fi nhưng lại có gần như tất cả các quyền truy cập nhạy cảm trên Android để thực hiện hành vi độc hại.

RottenSys bắt đầu lây lan từ tháng 9/2016. Đến ngày 12/3/2018, RottenSys đã lây nhiễm 4.964.460 thiết bị.

Để tránh sự phát hiện, ban đầu ứng dụng giả mạo dịch vụ Wi-Fi này không chứa bất cứ thành phần độc hại nào và cũng không thực hiện bất kỳ hoạt động độc hại nào ngay lập tức.

Thay vào đó, RottenSys được thiết kế để liên lạc với các máy chủ C&C, từ đó nhận danh sách các thành phần chứa mã độc hại thực sự.

RottenSys sau đó tải xuống và cài đặt thành phần phù hợp, sử dụng quyền "DOWNLOAD_WITHOUT_NOTIFICATION" mà không yêu cầu bất kỳ tương tác nào từ người dùng.

Hacker thu được 115.000 USD chỉ trong 10 ngày vừa qua

Hiện tại, chiến dịch này đang đẩy một adware lên tất cả các smartphone bị nhiễm mã độc để hiển thị các quảng cáo trên màn hình chính của thiết bị, như cửa sổ pop-up hoặc quảng cáo toàn màn hình để thu lợi nhuận từ việc quảng cáo lừa đảo.

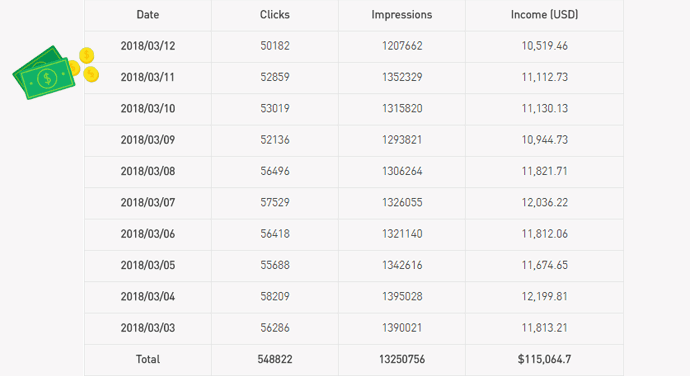

Các nhà nghiên cứu cho biết: “RottenSys là một mạng quảng cáo cực kỳ hung hãn. Chỉ 10 ngày qua, malware này đã hiển thị 13.250.756 số lần quảng cáo và 548.822 trong số đó đã được chuyển thành ad click (người xem phải nhấp chuột vào hiển thị quảng cáo)”.

Theo CheckPoint, những kẻ tạo ra mã độc đã thu được hơn 115.000 USD chỉ trong 10 ngày vừa qua.

Vì RottenSys được thiết kế để tải xuống và cài đặt bất kỳ thành phần mới từ máy chủ C&C, kẻ tấn công có thể dễ dàng kiểm soát hoàn toàn hàng triệu smartphone bị nhiễm mã độc.

Cuộc điều tra cũng tiết lộ một số bằng chứng cho thấy những kẻ tấn công đứng sau RottenSys đã bắt đầu biến hàng triệu smartphone bị ảnh hưởng thành mạng botnet khổng lồ.

Một số smartphone bị nhiễm mã độc được phát hiện có cài đặt thành phần RottenSys mới cho phép kẻ tấn công chiếm được nhiều quyền sâu hơn, bao gồm âm thầm cài đặt ứng dụng bổ sung và tự động hóa UI.

Các nhà nghiên cứu cũng lưu ý một phần của cơ chế kiểm soát botnet được thực hiện trong các Lua script. Nếu không có sự can thiệp, hacker có thể tái sử dụng kênh phân phối malware hiện có và nắm quyền kiểm soát hàng triệu thiết bị.

Cách thức phát hiện và loại bỏ malware này

Để kiểm tra hiết bị của bạn có bị nhiễm malware này hay không, bạn vào cài đặt hệ thống Android → App Manager (Trình quản lý ứng dụng), sau đó tìm tên gói có thể chưa phần mềm độc hại sau đây:

Tất cả smartphone bị ảnh hưởng đều được vận chuyển qua Tian Pai, nhà phân phối điện thoại di động ở Hàng Châu. Tuy nhiên các nhà nghiên cứu không chắc công ty trên có tham gia trực tiếp vào chiến dịch phát tán mã độc hay không.

Theo Check Point, hãng đã phát hiện ra chiến dịch này, RottenSys là malware không cung cấp bất kỳ dịch vụ bảo mật nào liên quan đến Wi-Fi nhưng lại có gần như tất cả các quyền truy cập nhạy cảm trên Android để thực hiện hành vi độc hại.

RottenSys bắt đầu lây lan từ tháng 9/2016. Đến ngày 12/3/2018, RottenSys đã lây nhiễm 4.964.460 thiết bị.

Để tránh sự phát hiện, ban đầu ứng dụng giả mạo dịch vụ Wi-Fi này không chứa bất cứ thành phần độc hại nào và cũng không thực hiện bất kỳ hoạt động độc hại nào ngay lập tức.

Thay vào đó, RottenSys được thiết kế để liên lạc với các máy chủ C&C, từ đó nhận danh sách các thành phần chứa mã độc hại thực sự.

RottenSys sau đó tải xuống và cài đặt thành phần phù hợp, sử dụng quyền "DOWNLOAD_WITHOUT_NOTIFICATION" mà không yêu cầu bất kỳ tương tác nào từ người dùng.

Hacker thu được 115.000 USD chỉ trong 10 ngày vừa qua

Hiện tại, chiến dịch này đang đẩy một adware lên tất cả các smartphone bị nhiễm mã độc để hiển thị các quảng cáo trên màn hình chính của thiết bị, như cửa sổ pop-up hoặc quảng cáo toàn màn hình để thu lợi nhuận từ việc quảng cáo lừa đảo.

Các nhà nghiên cứu cho biết: “RottenSys là một mạng quảng cáo cực kỳ hung hãn. Chỉ 10 ngày qua, malware này đã hiển thị 13.250.756 số lần quảng cáo và 548.822 trong số đó đã được chuyển thành ad click (người xem phải nhấp chuột vào hiển thị quảng cáo)”.

Theo CheckPoint, những kẻ tạo ra mã độc đã thu được hơn 115.000 USD chỉ trong 10 ngày vừa qua.

Vì RottenSys được thiết kế để tải xuống và cài đặt bất kỳ thành phần mới từ máy chủ C&C, kẻ tấn công có thể dễ dàng kiểm soát hoàn toàn hàng triệu smartphone bị nhiễm mã độc.

Cuộc điều tra cũng tiết lộ một số bằng chứng cho thấy những kẻ tấn công đứng sau RottenSys đã bắt đầu biến hàng triệu smartphone bị ảnh hưởng thành mạng botnet khổng lồ.

Một số smartphone bị nhiễm mã độc được phát hiện có cài đặt thành phần RottenSys mới cho phép kẻ tấn công chiếm được nhiều quyền sâu hơn, bao gồm âm thầm cài đặt ứng dụng bổ sung và tự động hóa UI.

Các nhà nghiên cứu cũng lưu ý một phần của cơ chế kiểm soát botnet được thực hiện trong các Lua script. Nếu không có sự can thiệp, hacker có thể tái sử dụng kênh phân phối malware hiện có và nắm quyền kiểm soát hàng triệu thiết bị.

Cách thức phát hiện và loại bỏ malware này

Để kiểm tra hiết bị của bạn có bị nhiễm malware này hay không, bạn vào cài đặt hệ thống Android → App Manager (Trình quản lý ứng dụng), sau đó tìm tên gói có thể chưa phần mềm độc hại sau đây:

- com.android.yellowcalendar (每日 黄 历)

- com.changmi.launcher (畅 米 桌面)

- com.android.services.securewifi (系统 WIFI 服务)

- com.system.service.zdsgt

Theo Hackernews