Marcus1337

VIP Members

-

01/04/2021

-

62

-

76 bài viết

Tin tặc Trung Quốc tiếp tục nhắm vào thiết bị VPN Pluse Secure

Các nhà nghiên cứu an ninh mạng từ FireEye đã tiết lộ thêm về các chiến thuật, kỹ thuật và quy trình được các tin tặc Trung Quốc áp dụng.

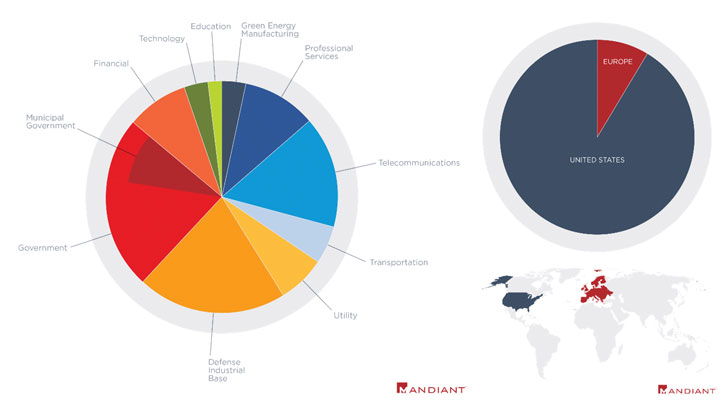

Nhóm tình báo về mối đe dọa Mandiant của FireEye, đang theo dõi hoạt động gián điệp mạng dưới hai nhóm tấn công UNC2630 và UNC2717, cho biết các cuộc xâm nhập phù hợp với các ưu tiên chính của chính phủ Trung Quốc.

Ngày 20 tháng 4, hãng bảo mật này đã tiết lộ 12 loại phần mềm độc hại khác nhau, bao gồm STEADYPULSE và LOCKPICK, được thiết kế với mục đích rõ ràng là lây nhiễm các thiết bị Pulse Secure VPN và được một số nhóm gián điệp mạng được cho là có liên kết với chính phủ Trung Quốc sử dụng. 12 loại mã độc bị phát hiện gồm:

Lỗ hổng dùng cho các vụ xâm nhập này là CVE-2021-22893, một lỗ hổng gần đây đã được vá trong các thiết bị Pulse Secure VPN, khai thác để có được xâm nhập ban đầu hệ thống mạng mục tiêu, từ đó đánh cắp thông tin đăng nhập, leo thang đặc quyền, tiến hành trinh sát nội bộ bằng cách di chuyển ngang qua mạng, trước khi duy trì quyền truy cập liên tục lâu dài và truy cập dữ liệu nhạy cảm.

Cả 2 nhóm UNC2630 và UNC2717 đều có những cơ chế đánh tránh phát hiện và xóa bỏ các bằng chứng tồn tại khi xâm nhập vào hệ thống. Điều này gây khó cho các hệ thống giám sát phát hiện 2 nhóm mã độc này. Người dùng và các tổ chức nên sớm tiến hành update bản vá cho Pulse Secure VPN.

Nhóm tình báo về mối đe dọa Mandiant của FireEye, đang theo dõi hoạt động gián điệp mạng dưới hai nhóm tấn công UNC2630 và UNC2717, cho biết các cuộc xâm nhập phù hợp với các ưu tiên chính của chính phủ Trung Quốc.

Ngày 20 tháng 4, hãng bảo mật này đã tiết lộ 12 loại phần mềm độc hại khác nhau, bao gồm STEADYPULSE và LOCKPICK, được thiết kế với mục đích rõ ràng là lây nhiễm các thiết bị Pulse Secure VPN và được một số nhóm gián điệp mạng được cho là có liên kết với chính phủ Trung Quốc sử dụng. 12 loại mã độc bị phát hiện gồm:

- Nhóm UNC2630 sử dụng SLOWPULSE, RADIALPULSE, THINBLOOD, ATRIUM, PACEMAKER, SLIGHTPULSE và PULSECHECK

- Nhóm UNC2717 sử dụng: HARDPULSE, QUIETPULSE và PULSEJUMP

Lỗ hổng dùng cho các vụ xâm nhập này là CVE-2021-22893, một lỗ hổng gần đây đã được vá trong các thiết bị Pulse Secure VPN, khai thác để có được xâm nhập ban đầu hệ thống mạng mục tiêu, từ đó đánh cắp thông tin đăng nhập, leo thang đặc quyền, tiến hành trinh sát nội bộ bằng cách di chuyển ngang qua mạng, trước khi duy trì quyền truy cập liên tục lâu dài và truy cập dữ liệu nhạy cảm.

Cả 2 nhóm UNC2630 và UNC2717 đều có những cơ chế đánh tránh phát hiện và xóa bỏ các bằng chứng tồn tại khi xâm nhập vào hệ thống. Điều này gây khó cho các hệ thống giám sát phát hiện 2 nhóm mã độc này. Người dùng và các tổ chức nên sớm tiến hành update bản vá cho Pulse Secure VPN.

Theo The Hacker News

Chỉnh sửa lần cuối: