WhiteHat News #ID:0911

VIP Members

-

30/07/2014

-

79

-

711 bài viết

Tin tặc APT của Trung Quốc nhắm mục tiêu vào các tổ chức chính phủ Đông Nam Á

Các nhà nghiên cứu an ninh mạng vừa tiết lộ thông tin về một cuộc tấn công gián điệp phức tạp và có chủ đích nhắm đến khối chính phủ tại Đông Nam Á. Cuộc tấn công được cho là do một nhóm hacker APT của Trung Quốc thực hiện, ít nhất kể từ năm 2018.

Theo các nhà nghiên cứu, cuộc tấn công được trang bị một “kho vũ khí” tối tân gồm nhiều dropper, backdoor và các công cụ khác bao gồm backdoor Chinoxy, PcShare RAT và FunnyDream…

Theo các nhà nghiên cứu, cuộc tấn công được trang bị một “kho vũ khí” tối tân gồm nhiều dropper, backdoor và các công cụ khác bao gồm backdoor Chinoxy, PcShare RAT và FunnyDream…

Một điều đáng lưu ý là chiến dịch FunnyDream trước đây từng có liên quan đến các tổ chức chính phủ cấp cao tại Malaysia, Đài Loan và Philippines, cùng phần lớn nạn nhân ở Việt Nam.

Theo các nhà nghiên cứu, không chỉ sử dụng 200 thiết bị tham gia chiến dịch tấn công, hacker có thể đã xâm nhập vào trình điều khiển domain trên mạng nạn nhân, cho phép chúng di chuyển trong toàn hệ thống và có khả năng giành quyền kiểm soát các hệ thống khác.

Nghiên cứu gần như không chỉ ra được manh mối về cách thức lây nhiễm, mặc dù có giả thuyết hacker đã sử dụng kỹ thuật lừa đảo để dụ người dùng mở các tệp độc hại.

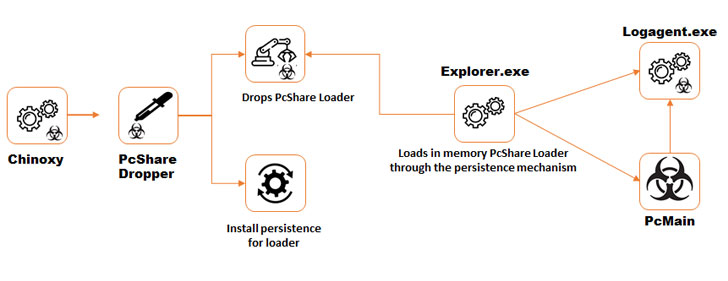

Sau khi bước đầu xâm nhập được vào hệ thống mục tiêu, hacker bắt đầu triển khai hàng loạt các công cụ bao gồm backdoor Chinoxy và trojan PcShare của Trung Quốc.

Sau khi bước đầu xâm nhập được vào hệ thống mục tiêu, hacker bắt đầu triển khai hàng loạt các công cụ bao gồm backdoor Chinoxy và trojan PcShare của Trung Quốc.

Ngoài các tiện ích dòng lệnh như tasklist.exe, ipconfig.exe, systeminfo.exe và netstat để thu thập thông tin hệ thống, một số tiện ích khác bao gồm ccf32, FilePak, FilePakMonitor, ScreenCap, Keyrecord và TcpBridge đã được cài đặt để thu thập tệp, chụp ảnh màn hình, ghi nhật ký tổ hợp phím và chuyển thông tin thu thập được đến máy chủ do kẻ tấn công kiểm soát.

Backdoor FunnyDream được sử dụng để thu thập dữ liệu người dùng, xóa dấu vết triển khai phần mềm độc hại, cản trở việc phát hiện và thực hiện các lệnh độc hại kể từ tháng 5/2019. Thông tin thu thập sẽ được gửi đến các máy chủ C&C tại Hồng Kông, Trung Quốc, Hàn Quốc và Việt Nam.

Một điều đáng lưu ý là chiến dịch FunnyDream trước đây từng có liên quan đến các tổ chức chính phủ cấp cao tại Malaysia, Đài Loan và Philippines, cùng phần lớn nạn nhân ở Việt Nam.

Theo các nhà nghiên cứu, không chỉ sử dụng 200 thiết bị tham gia chiến dịch tấn công, hacker có thể đã xâm nhập vào trình điều khiển domain trên mạng nạn nhân, cho phép chúng di chuyển trong toàn hệ thống và có khả năng giành quyền kiểm soát các hệ thống khác.

Nghiên cứu gần như không chỉ ra được manh mối về cách thức lây nhiễm, mặc dù có giả thuyết hacker đã sử dụng kỹ thuật lừa đảo để dụ người dùng mở các tệp độc hại.

Ngoài các tiện ích dòng lệnh như tasklist.exe, ipconfig.exe, systeminfo.exe và netstat để thu thập thông tin hệ thống, một số tiện ích khác bao gồm ccf32, FilePak, FilePakMonitor, ScreenCap, Keyrecord và TcpBridge đã được cài đặt để thu thập tệp, chụp ảnh màn hình, ghi nhật ký tổ hợp phím và chuyển thông tin thu thập được đến máy chủ do kẻ tấn công kiểm soát.

Backdoor FunnyDream được sử dụng để thu thập dữ liệu người dùng, xóa dấu vết triển khai phần mềm độc hại, cản trở việc phát hiện và thực hiện các lệnh độc hại kể từ tháng 5/2019. Thông tin thu thập sẽ được gửi đến các máy chủ C&C tại Hồng Kông, Trung Quốc, Hàn Quốc và Việt Nam.

Nguồn: The Hacker News