Server Docker bị mã độc đào tiền ảo tấn công

Docker là một nền tảng mã nguồn mở rất phổ biến cho Linux và Windows cho phép lập trình viên đóng gói, kiểm tra, chạy các ứng dụng phần mềm trong môi trường ảo hóa. Hacker đã lợi dụng các API của Docker để cài đặt mã độc đào tiền ảo, mã độc tấn công DDos...

Theo báo cáo của các nhà bảo mật Palo Alto Networks, các Docker Image được tạo ra nhằm mục đích đào tiền ảo và được phát tán thông qua Docker Container và Docker Hub.

Theo báo cáo của các nhà bảo mật Palo Alto Networks, các Docker Image được tạo ra nhằm mục đích đào tiền ảo và được phát tán thông qua Docker Container và Docker Hub.

“Docker container rất dễ dàng sử dụng để đóng gói phần mềm, do đó hacker có thể sử dụng Docker để tạo ra các phần mềm với mục đích đào tiền ảo và phát tán để các máy hỗ trợ chạy Docker, các máy bị nhiễm sẽ bị chiếm tài nguyên để chạy các thuật toán đào tiền ảo”.

Một tài khoản Dorker có tên “azurenql” đã bị xóa, tài khoản này bao gồm 8 Docker Image có mục đích đào đồng tiền ảo Monero.

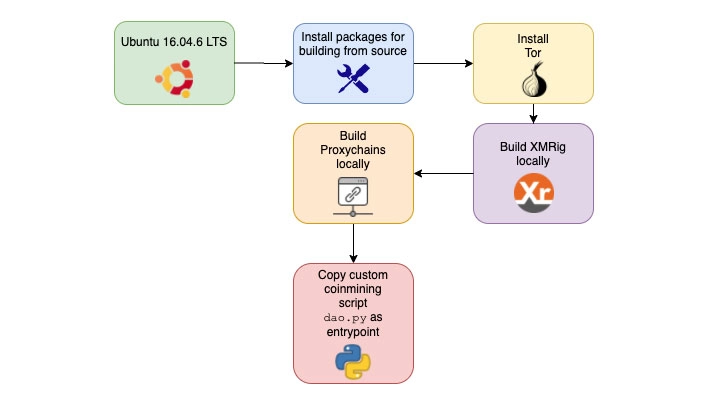

Tác giả của tài khoản trên đã sử dụng ngôn ngữ lập trình Python để thực hiện đào tiền ảo và sử dụng các công cụ như ProxyChains và Tor để tránh bị phát hiện.

Các Image được lưu trữ trên tài khoản đã đào tiền ảo hơn 2 triệu lần kể từ tháng 10 năm 2019, một trong những ID của ví kiếm được hơn 525,38 XMR (36.000 đô la).

Các máy chủ Docker là mục tiêu của các mã độc tấn công DDoS

Các nhà nghiên cứu bảo mật TrendMicro đã phát hiện chiến dịch quét hàng loạt của các loại mã độc XOR DdoS, Kaiji… nhắm tới các máy chủ Docker không được bảo vệ để thu thập thông tin hệ thống và tấn công DDoS: “Hacker thường sử dụng botnet tấn công dò quét mật khẩu thông qua port của SSH và Telnet, hiện tại hacker cũng đang tìm kiếm các máy chủ docker với cổng bị lộ 2375”.

Mã độc XOR DdoS thực hiện tìm kiếm tất cả ác máy chủ Docker bị lộ cổng API, sau đó gửi tất cả các lệnh để liệt kê các contanier được lưu trữ trên máy và tiến hành cài đặt Image chứa đào tiền ảo.

Cũng theo các nhà nghiên cứu “Ddos và Kaiji có sự khác biệt. Ddos sau khi tấn công vào máy chủ sẽ lây nhiễm đến tất cả các container trên đó, trong khi Kaiji thì tạo container riêng. Chúng đều thu thập các thông tin như domain, tốc độ mạng, CPU… và thường xuyên được cải tiến, nâng cấp”.

Dịch vụ đám mây tương đối thuận tiện và dễ dàng triển khai, các máy chủ Docker đang là sự lựa chọn phổ biến của các công ty. Tuy nhiên, điều này lại là mục tiêu của hacker vì chúng dễ dàng tìm kiếm và khai thác.

Các nhà bảo mật khuyến cáo nên rà soát lại các máy chủ Docker, kiểm tra và đóng các công API bị lộ.

“Docker container rất dễ dàng sử dụng để đóng gói phần mềm, do đó hacker có thể sử dụng Docker để tạo ra các phần mềm với mục đích đào tiền ảo và phát tán để các máy hỗ trợ chạy Docker, các máy bị nhiễm sẽ bị chiếm tài nguyên để chạy các thuật toán đào tiền ảo”.

Một tài khoản Dorker có tên “azurenql” đã bị xóa, tài khoản này bao gồm 8 Docker Image có mục đích đào đồng tiền ảo Monero.

Tác giả của tài khoản trên đã sử dụng ngôn ngữ lập trình Python để thực hiện đào tiền ảo và sử dụng các công cụ như ProxyChains và Tor để tránh bị phát hiện.

Các Image được lưu trữ trên tài khoản đã đào tiền ảo hơn 2 triệu lần kể từ tháng 10 năm 2019, một trong những ID của ví kiếm được hơn 525,38 XMR (36.000 đô la).

Các máy chủ Docker là mục tiêu của các mã độc tấn công DDoS

Các nhà nghiên cứu bảo mật TrendMicro đã phát hiện chiến dịch quét hàng loạt của các loại mã độc XOR DdoS, Kaiji… nhắm tới các máy chủ Docker không được bảo vệ để thu thập thông tin hệ thống và tấn công DDoS: “Hacker thường sử dụng botnet tấn công dò quét mật khẩu thông qua port của SSH và Telnet, hiện tại hacker cũng đang tìm kiếm các máy chủ docker với cổng bị lộ 2375”.

Mã độc XOR DdoS thực hiện tìm kiếm tất cả ác máy chủ Docker bị lộ cổng API, sau đó gửi tất cả các lệnh để liệt kê các contanier được lưu trữ trên máy và tiến hành cài đặt Image chứa đào tiền ảo.

Cũng theo các nhà nghiên cứu “Ddos và Kaiji có sự khác biệt. Ddos sau khi tấn công vào máy chủ sẽ lây nhiễm đến tất cả các container trên đó, trong khi Kaiji thì tạo container riêng. Chúng đều thu thập các thông tin như domain, tốc độ mạng, CPU… và thường xuyên được cải tiến, nâng cấp”.

Dịch vụ đám mây tương đối thuận tiện và dễ dàng triển khai, các máy chủ Docker đang là sự lựa chọn phổ biến của các công ty. Tuy nhiên, điều này lại là mục tiêu của hacker vì chúng dễ dàng tìm kiếm và khai thác.

Các nhà bảo mật khuyến cáo nên rà soát lại các máy chủ Docker, kiểm tra và đóng các công API bị lộ.

Nguồn: The hacker news

Chỉnh sửa lần cuối: