Marcus1337

VIP Members

-

01/04/2021

-

62

-

76 bài viết

REvil sử dụng 0-day lây nhiễm Ransomware đòi 70 triệu đô la tiền chuộc

Cuộc tấn công ransomware vào chuỗi cung ứng Kaseya gây ra một chuỗi lây nhiễm làm ảnh hưởng đến hàng nghìn doanh nghiệp. Thông tin mới thu thập được đã cung cấp cách thức băng nhóm tội phạm mạng REvil khét tiếng có liên hệ với Nga đã thực hiện tấn công như thế nào.

Viện nghiên cứu bảo mật của Hà Lan (DIVD) hôm chủ nhật tiết lộ họ đã cảnh báo Kaseya về một số lỗ hổng zero-day trong phần mềm VSA (CVE-2021-30116) đang bị khai thác để lây nhiễm ransomware.

Ít nhất 1.000 doanh nghiệp được cho là đã bị ảnh hưởng bởi các cuộc tấn công, với các nạn nhân được xác định ở trên 17 quốc gia, bao gồm Anh, Nam Phi, Canada, Argentina, Mexico, Indonesia, New Zealand và Kenya.

Kaseya VSA là giải pháp quản lý CNTT và giám sát từ xa dựa trên đám mây dành cho các nhà cung cấp dịch vụ được quản lý (MSP), cung cấp bảng điều khiển tập trung để giám sát và quản lý các điểm cuối, tự động hóa các quy trình CNTT, triển khai các bản vá bảo mật và kiểm soát quyền truy cập thông qua xác thực hai yếu tố.

REvil đòi 70 triệu đô la tiền chuộc

Hoạt động kể từ tháng 4 năm 2019, REvil (hay còn gọi là Sodinokibi) khét tiếng với việc tống tiền 11 triệu đô la từ công ty chế biến thịt JBS vào đầu tháng trước, với hoạt động kinh doanh ransomware dưới dạng dịch vụ chiếm khoảng 4,6% các cuộc tấn công vào khu vực công và tư nhân vào quý 1 năm 2021.

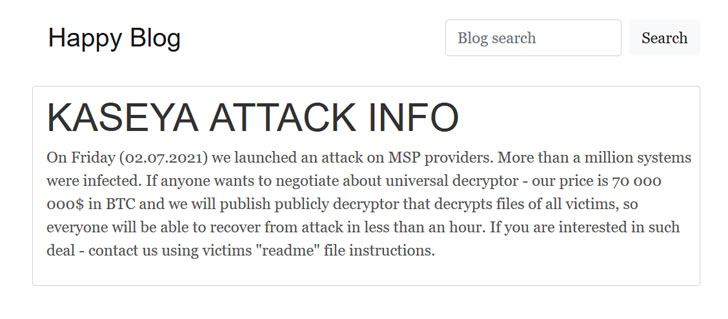

Nhóm hiện đang yêu cầu một khoản thanh toán tiền chuộc kỷ lục 70 triệu đô la để xuất bản một bộ giải mã đa năng có thể mở khóa tất cả các hệ thống đã bị tê liệt bởi ransomware mã hóa tệp.

Nhóm REvil đăng trên trang của họ trên dark-web với nội dung: "Vào thứ Sáu (02.07.2021), chúng tôi đã phát động một cuộc tấn công vào các nhà cung cấp MSP. Hơn một triệu hệ thống đã bị nhiễm. Nếu ai đó muốn thương lượng về công cụ giải mã - giá của chúng tôi là 70.000.000 đô la BTC và chúng tôi sẽ công bố công khai trình giải mã giải mã các tệp của tất cả nạn nhân, vì vậy mọi người sẽ có thể phục hồi sau cuộc tấn công trong vòng chưa đầy một giờ".

Kaseya đã tranh thủ sự giúp đỡ của FireEye để điều tra vụ việc, cho biết họ có ý định đưa các trung tâm dữ liệu SaaS trở lại trực tuyến trên cơ sở từng người một bắt đầu từ dữ liệu của chúng tôi ở EU, Vương quốc Anh và châu Á - Thái Bình Dương tiếp theo là các trung tâm dữ liệu Bắc Mỹ.

Các máy chủ VSA sẽ yêu cầu cài đặt bản vá trước khi khởi động lại, công ty lưu ý, cho biết thêm rằng đang trong quá trình phát triển bản sửa lỗi để phát hành vào ngày 5 tháng 7.

Tư vấn các vấn đề của CISA

Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đưa ra khuyến nghị: Khách hàng cần tải xuống công cụ phát hiện tấn công mà Kaseya đã cung cấp để xác định bất kỳ dấu hiệu thỏa hiệp nào (IoC), bật xác thực đa yếu tố, hạn chế truy cập chức năng giám sát và quản lý từ xa (RMM) bằng cách white-list IP và đặt các trang web quản trị của RMM đằng sau mạng riêng ảo (VPN) hoặc tường lửa chuyên dụng.

Kevin Reed, Giám đốc an ninh thông tin tại Acronis cho biết: “MSP là những mục tiêu có giá trị cao, chúng có bề mặt tấn công lớn, khiến chúng trở thành mục tiêu ngon lành cho tội phạm mạng”. "Một MSP có thể quản lý CNTT cho hàng chục đến một trăm công ty: thay vì làm tấn công vào 100 công ty khác nhau, bọn tội phạm chỉ cần hack một MSP để có quyền truy cập vào tất cả."

Viện nghiên cứu bảo mật của Hà Lan (DIVD) hôm chủ nhật tiết lộ họ đã cảnh báo Kaseya về một số lỗ hổng zero-day trong phần mềm VSA (CVE-2021-30116) đang bị khai thác để lây nhiễm ransomware.

Ít nhất 1.000 doanh nghiệp được cho là đã bị ảnh hưởng bởi các cuộc tấn công, với các nạn nhân được xác định ở trên 17 quốc gia, bao gồm Anh, Nam Phi, Canada, Argentina, Mexico, Indonesia, New Zealand và Kenya.

Kaseya VSA là giải pháp quản lý CNTT và giám sát từ xa dựa trên đám mây dành cho các nhà cung cấp dịch vụ được quản lý (MSP), cung cấp bảng điều khiển tập trung để giám sát và quản lý các điểm cuối, tự động hóa các quy trình CNTT, triển khai các bản vá bảo mật và kiểm soát quyền truy cập thông qua xác thực hai yếu tố.

REvil đòi 70 triệu đô la tiền chuộc

Hoạt động kể từ tháng 4 năm 2019, REvil (hay còn gọi là Sodinokibi) khét tiếng với việc tống tiền 11 triệu đô la từ công ty chế biến thịt JBS vào đầu tháng trước, với hoạt động kinh doanh ransomware dưới dạng dịch vụ chiếm khoảng 4,6% các cuộc tấn công vào khu vực công và tư nhân vào quý 1 năm 2021.

Nhóm hiện đang yêu cầu một khoản thanh toán tiền chuộc kỷ lục 70 triệu đô la để xuất bản một bộ giải mã đa năng có thể mở khóa tất cả các hệ thống đã bị tê liệt bởi ransomware mã hóa tệp.

Kaseya đã tranh thủ sự giúp đỡ của FireEye để điều tra vụ việc, cho biết họ có ý định đưa các trung tâm dữ liệu SaaS trở lại trực tuyến trên cơ sở từng người một bắt đầu từ dữ liệu của chúng tôi ở EU, Vương quốc Anh và châu Á - Thái Bình Dương tiếp theo là các trung tâm dữ liệu Bắc Mỹ.

Các máy chủ VSA sẽ yêu cầu cài đặt bản vá trước khi khởi động lại, công ty lưu ý, cho biết thêm rằng đang trong quá trình phát triển bản sửa lỗi để phát hành vào ngày 5 tháng 7.

Tư vấn các vấn đề của CISA

Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đưa ra khuyến nghị: Khách hàng cần tải xuống công cụ phát hiện tấn công mà Kaseya đã cung cấp để xác định bất kỳ dấu hiệu thỏa hiệp nào (IoC), bật xác thực đa yếu tố, hạn chế truy cập chức năng giám sát và quản lý từ xa (RMM) bằng cách white-list IP và đặt các trang web quản trị của RMM đằng sau mạng riêng ảo (VPN) hoặc tường lửa chuyên dụng.

Kevin Reed, Giám đốc an ninh thông tin tại Acronis cho biết: “MSP là những mục tiêu có giá trị cao, chúng có bề mặt tấn công lớn, khiến chúng trở thành mục tiêu ngon lành cho tội phạm mạng”. "Một MSP có thể quản lý CNTT cho hàng chục đến một trăm công ty: thay vì làm tấn công vào 100 công ty khác nhau, bọn tội phạm chỉ cần hack một MSP để có quyền truy cập vào tất cả."

Nguồn: The Hacker News

Chỉnh sửa lần cuối bởi người điều hành: