t04ndv

Moderator

-

02/02/2021

-

18

-

85 bài viết

Phát hiện mã độc hoạt động “lén lút” 3 năm trên Linux

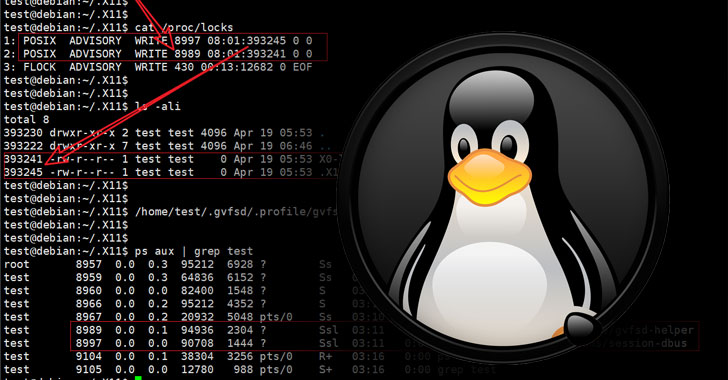

Các nhà nghiên cứu vừa phát hiện một mã độc mới trên Linux có khả năng tạo backdoor và nằm ngoài phạm vi rà quét của hệ thống giám sát trong ba năm. Kẻ xấu sử dụng mã độc này để thu thập và trích xuất thông tin nhạy cảm từ các hệ thống bị ảnh hưởng.

Mã độc có tên “RotaJakiro”, nhắm mục tiêu vào các máy tính sử dụng hệ điều hành Linux X64. Phát hiện này bắt nguồn từ việc phân tích một mẫu mã độc được phát hiện vào ngày 25/03/2021 dù phiên bản trước đó đã tải lên VirusTotal vào đầu tháng 05/2018.

Đến nay, có tất cả 4 mẫu mã độc được tìm thấy trên cơ sở dữ liệu và đều không bị các cơ chế chống mã độc phát hiện ra. Cũng mới chỉ có 7 nhà cung cấp bảo mật gắn “cờ” phiên bản mã độc mới nhất này là độc hại.

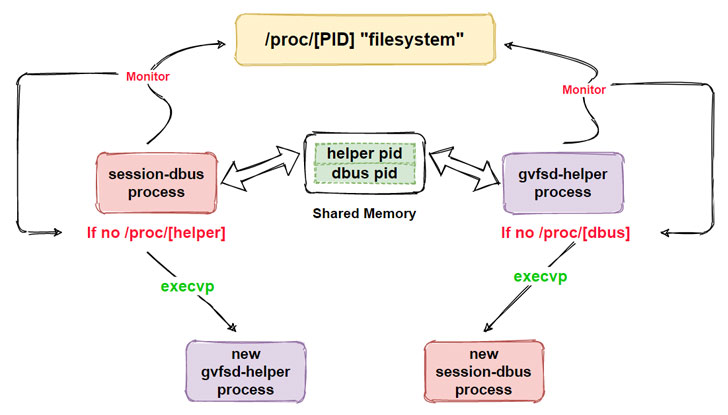

Các nhà nghiên cứu cho biết: "Ở các cấp độ tính năng, trước hết RotaJakiro xác định xem người dùng có quyền root hay none-root tại thời điểm chạy hay không, kèm theo đó là các chính sách thực thi khác nhau cho các tài khoản khác nhau, từ đó giải mã các tài nguyên nhạy cảm có liên quan bằng cách sử dụng AES & ROTATE để duy trì, bảo vệ quy trình và sử dụng phiên bản đơn lẻ, cuối cùng thiết lập giao tiếp với C2 và đợi việc thực thi các lệnh do C2 đưa ra

RotaJakiro được thiết kế dựa trên sự kết hợp của các thuật toán mật mã để mã hóa thông tin liên lạc của nó với máy chủ C&C (C2), ngoài ra còn hỗ trợ 12 chức năng giúp thu thập siêu dữ liệu của thiết bị, lấy cắp thông tin nhạy cảm, thực hiện các thao tác liên quan đến tệp, tải xuống và thực thi các trình cắm được kéo từ máy chủ C2.

Nhưng vẫn chưa có bằng chứng nào để làm sáng tỏ bản chất của các plugin hay mục đích thực sự đằng sau phần mềm độc hại này vẫn chưa rõ ràng. Điều thú vị là một số miền C2 đã được đăng ký từ trước đến tháng 12 năm 2015, các nhà nghiên cứu cũng quan sát thấy sự trùng lặp giữa RotaJakiro và một mạng botnet có tên Torii.

Các nhà nghiên cứu cho biết theme: "Từ quan điểm của kỹ thuật đảo ngược, RotaJakiro và Torii khá giống nhau như: sử dụng các thuật toán mã hóa để ẩn các tài nguyên nhạy cảm, lưu lượng mạng có cấu trúc, v.v.". "Có vẻ như RotaJakiro và Torii có một số mối liên hệ".

Đến nay, có tất cả 4 mẫu mã độc được tìm thấy trên cơ sở dữ liệu và đều không bị các cơ chế chống mã độc phát hiện ra. Cũng mới chỉ có 7 nhà cung cấp bảo mật gắn “cờ” phiên bản mã độc mới nhất này là độc hại.

Các nhà nghiên cứu cho biết: "Ở các cấp độ tính năng, trước hết RotaJakiro xác định xem người dùng có quyền root hay none-root tại thời điểm chạy hay không, kèm theo đó là các chính sách thực thi khác nhau cho các tài khoản khác nhau, từ đó giải mã các tài nguyên nhạy cảm có liên quan bằng cách sử dụng AES & ROTATE để duy trì, bảo vệ quy trình và sử dụng phiên bản đơn lẻ, cuối cùng thiết lập giao tiếp với C2 và đợi việc thực thi các lệnh do C2 đưa ra

RotaJakiro được thiết kế dựa trên sự kết hợp của các thuật toán mật mã để mã hóa thông tin liên lạc của nó với máy chủ C&C (C2), ngoài ra còn hỗ trợ 12 chức năng giúp thu thập siêu dữ liệu của thiết bị, lấy cắp thông tin nhạy cảm, thực hiện các thao tác liên quan đến tệp, tải xuống và thực thi các trình cắm được kéo từ máy chủ C2.

Nhưng vẫn chưa có bằng chứng nào để làm sáng tỏ bản chất của các plugin hay mục đích thực sự đằng sau phần mềm độc hại này vẫn chưa rõ ràng. Điều thú vị là một số miền C2 đã được đăng ký từ trước đến tháng 12 năm 2015, các nhà nghiên cứu cũng quan sát thấy sự trùng lặp giữa RotaJakiro và một mạng botnet có tên Torii.

Các nhà nghiên cứu cho biết theme: "Từ quan điểm của kỹ thuật đảo ngược, RotaJakiro và Torii khá giống nhau như: sử dụng các thuật toán mã hóa để ẩn các tài nguyên nhạy cảm, lưu lượng mạng có cấu trúc, v.v.". "Có vẻ như RotaJakiro và Torii có một số mối liên hệ".

Theo The Hacker News

Chỉnh sửa lần cuối: