DDos

VIP Members

-

22/10/2013

-

525

-

2.191 bài viết

Phát hiện chiến dịch spam sử dụng hai lỗ hổng ProxyLogon và ProxyShell

Gần đây, các nhà nghiên cứu nhận thấy rằng tin tặc đang tích cực khai thác lỗ hổng ProxyLogon và ProxyShell trong các Máy chủ Microsoft Exchange chưa được vá lỗi. Hoạt động khai thác này là một phần của chiến dịch spam nhằm tận dụng các chuỗi email bị đánh cắp để vượt qua phần mềm bảo mật và triển khai phần mềm độc hại trên các hệ thống dễ bị tấn công.

Chiến dịch spam được phát hiện bởi Trend Micro trong quá trình điều tra các cuộc tấn công ở Trung Đông, với việc phân phối phần mềm độc hại SQUIRRELWAFFLE chưa được biết đến trước đó. Theo quan sát của Cisco Talos, các cuộc tấn công bắt đầu vào giữa tháng 9 năm 2021 thông qua việc phát tán các tài liệu Microsoft Office độc hại.

Các nhà nghiên cứu Mohamed Fahmy, Sherif Magdy, Abdelrhman Sharshar cho biết: “Việc phát tán phần mềm độc hại bắt đầu bằng việc gửi các email có tài liệu Microsoft Office đính kèm sử dụng kỹ thuật lừa đảo email reply-chain. Reply-chain đề cập đến việc sử dụng nội dung email đã bị đánh cắp trước đó để đưa ra nội dung trả lời phù hợp nhằm đánh lừa người dùng. Để thực hiện được điều này, chúng tôi tin rằng nó liên quan đến việc sử dụng một chuỗi khai thác ProxyLogon và ProxyShell."

ProxyLogon và ProxyShell là một tập hợp các lỗ hổng trong Máy chủ Microsoft Exchange có thể cho phép kẻ tấn công nâng cao đặc quyền và thực thi từ xa mã tùy ý, thậm chí kiểm soát hoàn toàn hệ thống. Cả hai lỗ hổng ProxyLogon và ProxyShell đã được Microsoft vá trong các bản vá tháng 3, tháng 5 và tháng 7.

Trend Micro phát hiện các cuộc tấn công thực tế sử dụng các lỗ hổng CVE-2021-26855 (ProxyLogon), CVE-2021-34473 và CVE-2021-34523 (ProxyShell) nhắm vào máy chủ Exchange nhằm đánh cắp các email hợp pháp và gửi các email trả lời độc hại với nội dung phù hợp với các email bị đánh cắp trước đó để tăng mức độ tin tưởng.

Các nhà nghiên cứu cho biết: "Việc gửi thư rác sử dụng kỹ thuật reply-chain sẽ làm giảm khả năng phát hiện cũng như ngăn chặn tấn công vì hệ thống bảo vệ sẽ không thể lọc hoặc tách biệt các email nội bộ". Ngoài việc sử dụng kỹ thuật này, kẻ tấn công không thực hiện bất kỳ hoạt động độc hại nào khác như cài đặt phần mềm độc hại để tránh khỏi sự phát hiện của các phần mềm bảo mật.

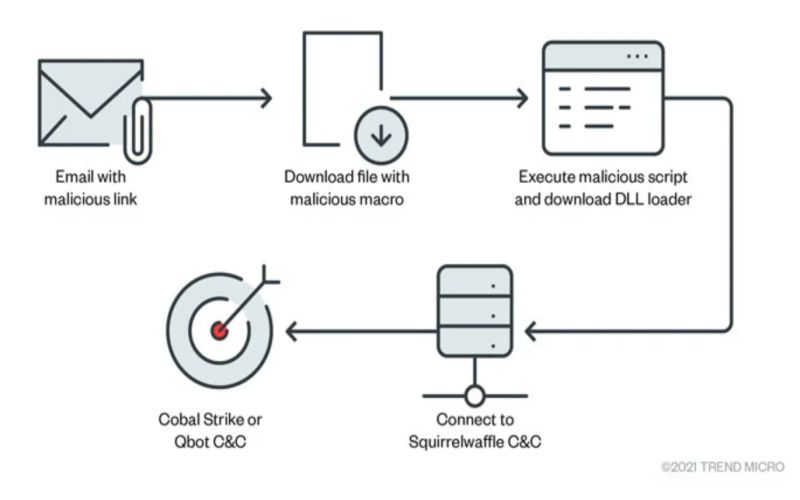

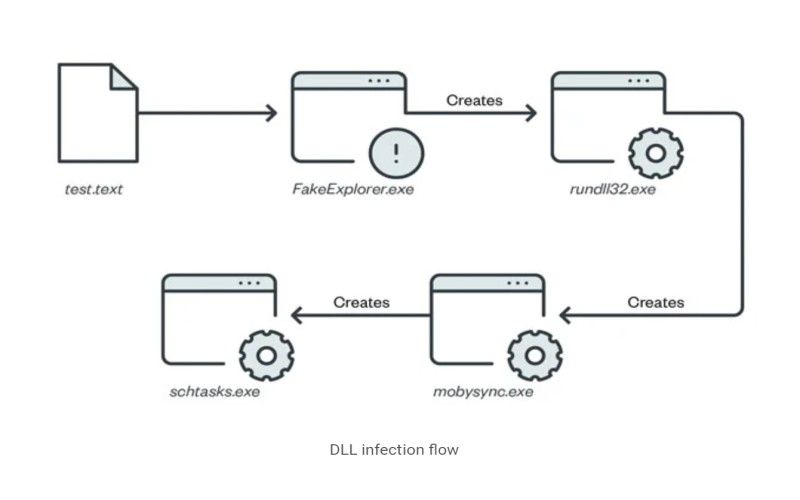

Chuỗi tấn công liên quan đến các email giả mạo có chứa một liên kết mà khi được nhấp vào, tệp Microsoft Excel hoặc Word sẽ tự động tải về máy của nạn nhân. Khi tệp này được mở, người dùng sẽ nhận được lời nhắc bật macro, khi đó quá trình tải xuống và thực thi trình tải phần mềm độc hại SQUIRRELWAFFLE được thực hiện. Mục đích cuối cùng là triển khai các mã độc hại như Cobalt Strike và Qbot.

Các nhà nghiên cứu kết luận: "Chiến dịch SQUIRRELWAFFLE như một lời cảnh báo tới người dùng trước các kỹ thuật tấn công ngày càng tinh vi của tin tặc. Ngoài việc nhận email từ một địa chỉ đáng tin cậy, việc xem xét các liên kết hoặc tệp tính kèm trong email là rất quan trọng."

Các nhà nghiên cứu Mohamed Fahmy, Sherif Magdy, Abdelrhman Sharshar cho biết: “Việc phát tán phần mềm độc hại bắt đầu bằng việc gửi các email có tài liệu Microsoft Office đính kèm sử dụng kỹ thuật lừa đảo email reply-chain. Reply-chain đề cập đến việc sử dụng nội dung email đã bị đánh cắp trước đó để đưa ra nội dung trả lời phù hợp nhằm đánh lừa người dùng. Để thực hiện được điều này, chúng tôi tin rằng nó liên quan đến việc sử dụng một chuỗi khai thác ProxyLogon và ProxyShell."

ProxyLogon và ProxyShell là một tập hợp các lỗ hổng trong Máy chủ Microsoft Exchange có thể cho phép kẻ tấn công nâng cao đặc quyền và thực thi từ xa mã tùy ý, thậm chí kiểm soát hoàn toàn hệ thống. Cả hai lỗ hổng ProxyLogon và ProxyShell đã được Microsoft vá trong các bản vá tháng 3, tháng 5 và tháng 7.

Trend Micro phát hiện các cuộc tấn công thực tế sử dụng các lỗ hổng CVE-2021-26855 (ProxyLogon), CVE-2021-34473 và CVE-2021-34523 (ProxyShell) nhắm vào máy chủ Exchange nhằm đánh cắp các email hợp pháp và gửi các email trả lời độc hại với nội dung phù hợp với các email bị đánh cắp trước đó để tăng mức độ tin tưởng.

Các nhà nghiên cứu cho biết: "Việc gửi thư rác sử dụng kỹ thuật reply-chain sẽ làm giảm khả năng phát hiện cũng như ngăn chặn tấn công vì hệ thống bảo vệ sẽ không thể lọc hoặc tách biệt các email nội bộ". Ngoài việc sử dụng kỹ thuật này, kẻ tấn công không thực hiện bất kỳ hoạt động độc hại nào khác như cài đặt phần mềm độc hại để tránh khỏi sự phát hiện của các phần mềm bảo mật.

Chuỗi tấn công liên quan đến các email giả mạo có chứa một liên kết mà khi được nhấp vào, tệp Microsoft Excel hoặc Word sẽ tự động tải về máy của nạn nhân. Khi tệp này được mở, người dùng sẽ nhận được lời nhắc bật macro, khi đó quá trình tải xuống và thực thi trình tải phần mềm độc hại SQUIRRELWAFFLE được thực hiện. Mục đích cuối cùng là triển khai các mã độc hại như Cobalt Strike và Qbot.

Các nhà nghiên cứu kết luận: "Chiến dịch SQUIRRELWAFFLE như một lời cảnh báo tới người dùng trước các kỹ thuật tấn công ngày càng tinh vi của tin tặc. Ngoài việc nhận email từ một địa chỉ đáng tin cậy, việc xem xét các liên kết hoặc tệp tính kèm trong email là rất quan trọng."

Theo: thehackernews