WhiteHat News #ID:0911

VIP Members

-

30/07/2014

-

79

-

710 bài viết

Netgear vá lỗi RCE nghiêm trọng trong 61 mẫu modem và bộ định tuyến

Netgear vừa phát hành bản vá cho hàng loạt lỗi thực thi mã từ xa nguy hiểm, ảnh hưởng đến các bộ định tuyến văn phòng nhỏ (SOHO) của hãng.

Gói bản vá giải quyết một lỗi có thể bị khai thác từ bên trong các mạng nội bộ, cho phép kẻ tấn công kiểm soát hoàn toàn bộ định tuyến Netgear tồn tại lỗ hổng.

Theo nhà nghiên cứu Adam Nichols, cũng là người phát hiện, lỗ hổng an ninh nằm trong chức năng UPnP của một số bộ định tuyến Netgear.

Chức năng UPnP (Universal Plug-and-Play) được sử dụng bởi các thiết bị được cài đặt trên mạng nội bộ để thay đổi cấu hình của bộ định tuyến nhằm mở các cổng vào Internet công cộng.

Nichols cho biết nhóm GRIMM đã phát hiện ra lỗ hổng trong tính năng Đăng ký/Huỷ Đăng ký của UPnP cho phép thiết bị đăng ký/hủy đăng ký và nhận cảnh báo khi cấu hình bộ định tuyến thay đổi, từ đó đảm bảo các cổng hoặc cài đặt vẫn được định cấu hình trên thiết bị.

Nhà nghiên cứu cho biết một lỗi tràn bộ nhớ trong mã cho phép kẻ tấn công gửi một gói tin sai định dạng làm tràn bộ nhớ, tiếp đến có thể chạy mã trên thiết bị.

Vì dịch vụ UPnP chạy dưới quyền root và Đăng ký/Huỷ Đăng ký không được bảo vệ bởi bất kỳ hệ thống xác thực nào, nên lỗi này có thể dễ dàng bị lạm dụng để chiếm quyền bộ định tuyến Netgear.

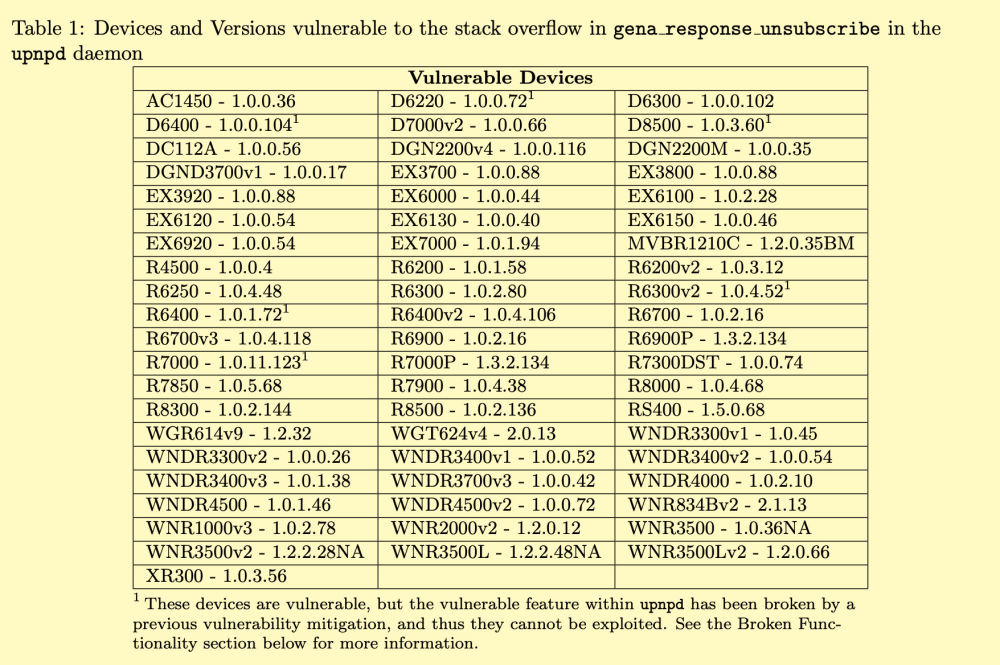

Tổng cộng 61 mẫu Netgear đã bị ảnh hưởng bởi lỗ hổng này.

Nichols nói rằng Netgear đã vá hầu hết các thiết bị vào tuần trước, chủ yếu là những model đang được bảo trì firmware, những model khác vẫn chưa được vá.

Danh sách model Netgear được vá lỗi, bao gồm bộ định tuyến SOHO, modem DSL, modem cáp và bộ mở rộng.

Nichols cũng cho biết, trên một số thiết bị tuy bản sửa lỗi trước đó của Netgear đã chặn khả năng khai thác lỗ hổng nhưng lỗi này vẫn tồn tại trong firmware.

Gói bản vá giải quyết một lỗi có thể bị khai thác từ bên trong các mạng nội bộ, cho phép kẻ tấn công kiểm soát hoàn toàn bộ định tuyến Netgear tồn tại lỗ hổng.

Theo nhà nghiên cứu Adam Nichols, cũng là người phát hiện, lỗ hổng an ninh nằm trong chức năng UPnP của một số bộ định tuyến Netgear.

Chức năng UPnP (Universal Plug-and-Play) được sử dụng bởi các thiết bị được cài đặt trên mạng nội bộ để thay đổi cấu hình của bộ định tuyến nhằm mở các cổng vào Internet công cộng.

Nichols cho biết nhóm GRIMM đã phát hiện ra lỗ hổng trong tính năng Đăng ký/Huỷ Đăng ký của UPnP cho phép thiết bị đăng ký/hủy đăng ký và nhận cảnh báo khi cấu hình bộ định tuyến thay đổi, từ đó đảm bảo các cổng hoặc cài đặt vẫn được định cấu hình trên thiết bị.

Nhà nghiên cứu cho biết một lỗi tràn bộ nhớ trong mã cho phép kẻ tấn công gửi một gói tin sai định dạng làm tràn bộ nhớ, tiếp đến có thể chạy mã trên thiết bị.

Vì dịch vụ UPnP chạy dưới quyền root và Đăng ký/Huỷ Đăng ký không được bảo vệ bởi bất kỳ hệ thống xác thực nào, nên lỗi này có thể dễ dàng bị lạm dụng để chiếm quyền bộ định tuyến Netgear.

Tổng cộng 61 mẫu Netgear đã bị ảnh hưởng bởi lỗ hổng này.

Nichols nói rằng Netgear đã vá hầu hết các thiết bị vào tuần trước, chủ yếu là những model đang được bảo trì firmware, những model khác vẫn chưa được vá.

Danh sách model Netgear được vá lỗi, bao gồm bộ định tuyến SOHO, modem DSL, modem cáp và bộ mở rộng.

Nichols cũng cho biết, trên một số thiết bị tuy bản sửa lỗi trước đó của Netgear đã chặn khả năng khai thác lỗ hổng nhưng lỗi này vẫn tồn tại trong firmware.

Nguồn: The Record

Chỉnh sửa lần cuối: