-

09/04/2020

-

107

-

942 bài viết

Microsoft cảnh báo về lỗ hổng nghiêm trọng "PrintNightmare"

Cập nhật 8/7: Microsoft phát hành bản vá khẩn cấp cho Windows PrintNightmare zero-day

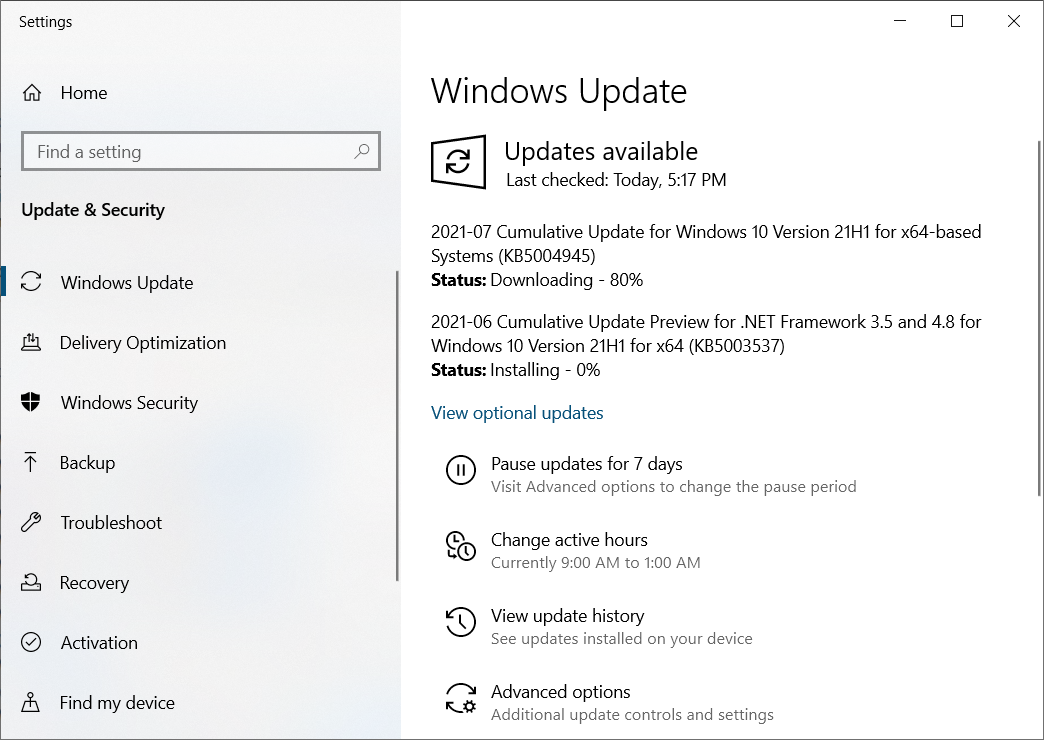

Microsoft vừa phát hành bản cập nhật bảo mật khẩn cấp KB5004945 khắc phục lỗ hổng PrintNightmare bị khai thác trong dịch vụ Windows Print Spooler. Tuy nhiên, bản vá chưa hoàn chỉnh và lỗ hổng vẫn có thể bị khai thác nội bộ để chiếm các đặc quyền hệ thống.

Hướng dẫn chi tiết về cách cài đặt các bản cập nhật bảo mật cho hệ điều hành có trong các tài liệu dưới đây:

Microsoft chính thức xác nhận lỗ hổng thực thi mã từ xa (RCE) "PrintNightmare” trên Windows Print Spooler không phải là lỗ hổng đã được hãng xử lý trong bản vá định kỳ mới đây. Hãng cũng cảnh báo đã phát hiện các nỗ lực khai thác thông qua lỗ hổng.

PrintNightmare có mã định danh CVE-2021-34527.

Microsoft cho biết kẻ tấn công nếu khai thác thành công lỗ hổng có thể chạy mã tùy ý với đặc quyền hệ thống. Sau đó chúng có thể cài đặt chương trình; xem, thay đổi hoặc xóa dữ liệu; hoặc tạo tài khoản mới với đầy đủ quyền của người dùng,…

Trước đó PoC liên quan đến lỗ hổng thực thi mã từ xa (CVE-2021-1675) cũng ảnh hưởng đến Windows Print Spooler, được Microsoft vá đầu tháng 6, đã bị công khai một thời gian ngắn trước khi được gỡ xuống.

(Xem thêm tại đây: Rò rỉ PoC của lỗ hổng RCE nghiêm trọng trong Windows)

Sau hàng loạt biến cố, câu hỏi được đặt ra là liệu bản vá tháng 6 của Microsoft có bảo vệ các hệ thống trước lỗ hổng RCE này hay không. Mặc dù bản cập nhật cho lỗ hổng được phát hành, nhưng nó lại không bảo vệ bộ điều khiển miền Active Directory hoặc các hệ thống đã cấu hình Point and Print với tùy chọn NoWarningNoElevationOnInstall.

CVE-2021-1675, ban đầu được phân loại là lỗ hổng đặc quyền nâng cao và sau đó được sửa đổi thành RCE, đã được Microsoft khắc phục vào ngày 8 tháng 6 năm 2021.

Microsoft vẫn đang cập nhật tình hình và chưa có phản hồi chính thức để giải quyết tình trạng này. Tuy nhiên hãng khuyến nghị người dùng nên tắt dịch vụ Print Spooler hoặc tắt tính năng in từ xa thông qua Group Policy.

Microsoft vừa phát hành bản cập nhật bảo mật khẩn cấp KB5004945 khắc phục lỗ hổng PrintNightmare bị khai thác trong dịch vụ Windows Print Spooler. Tuy nhiên, bản vá chưa hoàn chỉnh và lỗ hổng vẫn có thể bị khai thác nội bộ để chiếm các đặc quyền hệ thống.

Hướng dẫn chi tiết về cách cài đặt các bản cập nhật bảo mật cho hệ điều hành có trong các tài liệu dưới đây:

- Windows 10, phiên bản 21H1 (KB5004945)

- Windows 10, phiên bản 20H2 (KB5004945)

- Windows 10, phiên bản 2004 (KB5004945)

- Windows 10, phiên bản 1909 (KB5004946)

- Windows 10, phiên bản 1809 và Windows Server 2019 (KB5004947)

- Windows 10, phiên bản 1803 (KB5004949) [Chưa khả dụng]

- Windows 10, phiên bản 1507 (KB5004950)

- Windows 8.1 và Windows Server 2012 (Rollup hằng tháng KB5004954 / chỉ riêng bảo mật KB5004958)

- Windows 7 SP1 và Windows Server 2008 R2 SP1 (Rollup hằng tháng KB5004953 / chỉ riêng KB5004951)

- Windows Server 2008 SP2 (Rollup hằng tháng KB5004955 / chỉ riêng bảo mật KB5004959)

Theo Bleepingcomputer

----------------------------Microsoft chính thức xác nhận lỗ hổng thực thi mã từ xa (RCE) "PrintNightmare” trên Windows Print Spooler không phải là lỗ hổng đã được hãng xử lý trong bản vá định kỳ mới đây. Hãng cũng cảnh báo đã phát hiện các nỗ lực khai thác thông qua lỗ hổng.

PrintNightmare có mã định danh CVE-2021-34527.

Microsoft cho biết kẻ tấn công nếu khai thác thành công lỗ hổng có thể chạy mã tùy ý với đặc quyền hệ thống. Sau đó chúng có thể cài đặt chương trình; xem, thay đổi hoặc xóa dữ liệu; hoặc tạo tài khoản mới với đầy đủ quyền của người dùng,…

Trước đó PoC liên quan đến lỗ hổng thực thi mã từ xa (CVE-2021-1675) cũng ảnh hưởng đến Windows Print Spooler, được Microsoft vá đầu tháng 6, đã bị công khai một thời gian ngắn trước khi được gỡ xuống.

(Xem thêm tại đây: Rò rỉ PoC của lỗ hổng RCE nghiêm trọng trong Windows)

Sau hàng loạt biến cố, câu hỏi được đặt ra là liệu bản vá tháng 6 của Microsoft có bảo vệ các hệ thống trước lỗ hổng RCE này hay không. Mặc dù bản cập nhật cho lỗ hổng được phát hành, nhưng nó lại không bảo vệ bộ điều khiển miền Active Directory hoặc các hệ thống đã cấu hình Point and Print với tùy chọn NoWarningNoElevationOnInstall.

CVE-2021-1675, ban đầu được phân loại là lỗ hổng đặc quyền nâng cao và sau đó được sửa đổi thành RCE, đã được Microsoft khắc phục vào ngày 8 tháng 6 năm 2021.

Microsoft vẫn đang cập nhật tình hình và chưa có phản hồi chính thức để giải quyết tình trạng này. Tuy nhiên hãng khuyến nghị người dùng nên tắt dịch vụ Print Spooler hoặc tắt tính năng in từ xa thông qua Group Policy.

Theo The Hacker News

Chỉnh sửa lần cuối bởi người điều hành: