-

06/07/2013

-

797

-

1.309 bài viết

Microsoft cảnh báo tin tặc Nga khai thác lỗ hổng Zerologon

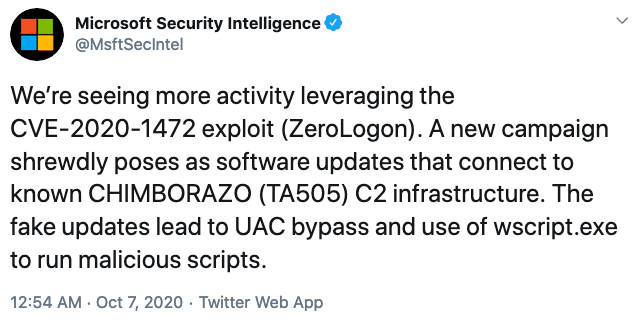

Microsoft báo cáo rằng họ đã phát hiện các cuộc tấn công ZeroLogon có vẻ được thực hiện bởi TA505, một nhóm tội phạm mạng khét tiếng có liên hệ với Nga.

Theo Microsoft, những cuộc tấn công này liên quan đến các bản cập nhật phần mềm giả mạo được kết nối với hạ tầng máy chủ C&C có liên hệ với TA505 hay có tên gọi khác là CHIMBORAZO.

Các bản cập nhật giả được thiết kế để vượt qua tính năng user account control (UAC) trong Windows và chúng khai thác công cụ Windows Script Host (wscript.exe) để thực thi mã độc.

“Để khai thác lỗ hổng, những kẻ tấn công lạm dụng MSBuild.exe để biên dịch Mimikatz đã được cập nhật chức năng ZeroLogon tích hợp sẵn”, Microsoft cho biết.

TA505, còn được được biết với tên Evil Corp, đã hoạt động trong gần một thập kỷ qua và chủ yếu được biết đến với các hoạt động liên quan đến trojan ngân hàng và ransomware. Đây không phải lần đầu tiên nhóm này khai thác lỗ hổng Windows trong các cuộc tấn công và các nhà nghiên cứu gần đây đã tìm thấy một số liên kết giữa các chiến dịch do TA505 và tin tặc Triều Tiên thực hiện.

Microsoft lần đầu tiên cảnh báo người dùng về các hoạt động khai thác lỗ hổng Zerologon vào ngày 24/9. Đầu tuần này, họ đã đưa ra một cảnh báo khác sau khi thấy lỗ hổng này cũng đã bị khai thác bởi những kẻ tấn công do nhà nước Iran bảo trợ.

Lỗ hổng Zerologon, có định danh mã CVE-2020-1472 và được mô tả là một lỗ hổng leo thang đặc quyền nghiêm trọng, ảnh hưởng đến Windows Server được Microsoft vá vào tháng 8 cùng các bản cập nhật bảo mật hàng tháng.

Lỗ hổng cho phép kẻ tấn công có quyền truy cập vào mạng của tổ chức mục tiêu để chiếm quyền điều khiển domain controller (DC), kể cả root domain controller.

Microsoft đã thông báo cho khách hàng rằng việc áp dụng các bản vá được phát hành vào tháng 8 chỉ là giai đoạn đầu tiên của việc giải quyết lỗ hổng Zerologon. Giai đoạn thứ hai, liên quan đến việc đặt domain controller trong chế độ thực thi, bắt đầu vào tháng 2/2021.

Vài tuần sau khi lỗ hổng được Microsoft khắc phục, Bộ An ninh Nội địa Hoa Kỳ (DHS) cũng đã ban hành chỉ thị khẩn cấp yêu cầu các cơ quan liên bang cài đặt ngay các bản vá lỗi có sẵn.

Theo Microsoft, những cuộc tấn công này liên quan đến các bản cập nhật phần mềm giả mạo được kết nối với hạ tầng máy chủ C&C có liên hệ với TA505 hay có tên gọi khác là CHIMBORAZO.

Các bản cập nhật giả được thiết kế để vượt qua tính năng user account control (UAC) trong Windows và chúng khai thác công cụ Windows Script Host (wscript.exe) để thực thi mã độc.

“Để khai thác lỗ hổng, những kẻ tấn công lạm dụng MSBuild.exe để biên dịch Mimikatz đã được cập nhật chức năng ZeroLogon tích hợp sẵn”, Microsoft cho biết.

TA505, còn được được biết với tên Evil Corp, đã hoạt động trong gần một thập kỷ qua và chủ yếu được biết đến với các hoạt động liên quan đến trojan ngân hàng và ransomware. Đây không phải lần đầu tiên nhóm này khai thác lỗ hổng Windows trong các cuộc tấn công và các nhà nghiên cứu gần đây đã tìm thấy một số liên kết giữa các chiến dịch do TA505 và tin tặc Triều Tiên thực hiện.

Microsoft lần đầu tiên cảnh báo người dùng về các hoạt động khai thác lỗ hổng Zerologon vào ngày 24/9. Đầu tuần này, họ đã đưa ra một cảnh báo khác sau khi thấy lỗ hổng này cũng đã bị khai thác bởi những kẻ tấn công do nhà nước Iran bảo trợ.

Lỗ hổng Zerologon, có định danh mã CVE-2020-1472 và được mô tả là một lỗ hổng leo thang đặc quyền nghiêm trọng, ảnh hưởng đến Windows Server được Microsoft vá vào tháng 8 cùng các bản cập nhật bảo mật hàng tháng.

Lỗ hổng cho phép kẻ tấn công có quyền truy cập vào mạng của tổ chức mục tiêu để chiếm quyền điều khiển domain controller (DC), kể cả root domain controller.

Microsoft đã thông báo cho khách hàng rằng việc áp dụng các bản vá được phát hành vào tháng 8 chỉ là giai đoạn đầu tiên của việc giải quyết lỗ hổng Zerologon. Giai đoạn thứ hai, liên quan đến việc đặt domain controller trong chế độ thực thi, bắt đầu vào tháng 2/2021.

Vài tuần sau khi lỗ hổng được Microsoft khắc phục, Bộ An ninh Nội địa Hoa Kỳ (DHS) cũng đã ban hành chỉ thị khẩn cấp yêu cầu các cơ quan liên bang cài đặt ngay các bản vá lỗi có sẵn.

Securityweek

Chỉnh sửa lần cuối bởi người điều hành: