Ginny Hà

VIP Members

-

04/06/2014

-

88

-

689 bài viết

Mã độc TrickBot giờ đây nhắm tới cả Linux

Mã độc TrickBot vừa mở rộng phạm vi tấn công tới các thiết bị Linux, thay vì chỉ riêng nền tảng Windows như trước đây. Được gọi là mã độc đa mục đích, TrickBot có thể giúp kẻ xấu đánh cắp thông tin, mật khẩu, xâm nhập tên miền Windows và phát tán mã độc khác như mã độc tống tiền Ryuk, Conti…

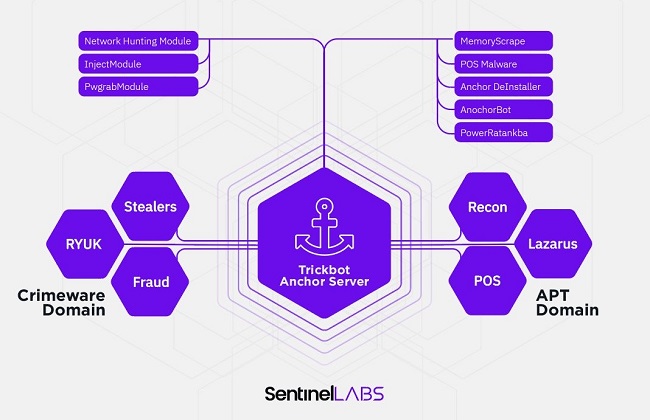

Cuối năm 2019, các chuyên gia phát hiện framework TrickBot mới có tên Anchor sử dụng DNS để kết nối với các máy chủ C&C. Mã độc Anchor_DNS được hacker sử dụng nhắm tới các mục tiêu có thông tin tài chính giá trị lớn. Ngoài việc phát tán mã độc tống tiền, TrickBot Anchor cũng đóng vai trò cửa hậu trong các chiến dịch như APT nhắm vào các hệ thống tài chính và điểm bán hàng.

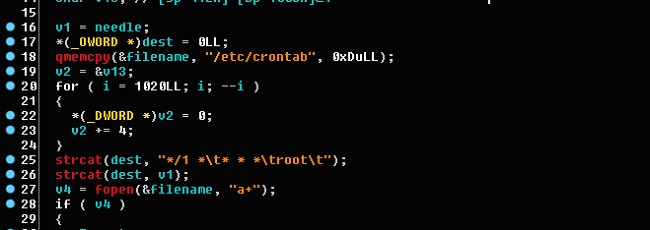

Nếu như trước đây, Anchor là mã độc trên Windows thì hiện tại các nhà nghiên cứu phát hiện một mẫu mới nhắm tới cả Linux. Khi được cài đặt, Anchor_Linux sẽ tự cấu hình để chạy mỗi phút bằng cách sử dụng mục crontab sau:

Nếu như trước đây, Anchor là mã độc trên Windows thì hiện tại các nhà nghiên cứu phát hiện một mẫu mới nhắm tới cả Linux. Khi được cài đặt, Anchor_Linux sẽ tự cấu hình để chạy mỗi phút bằng cách sử dụng mục crontab sau:

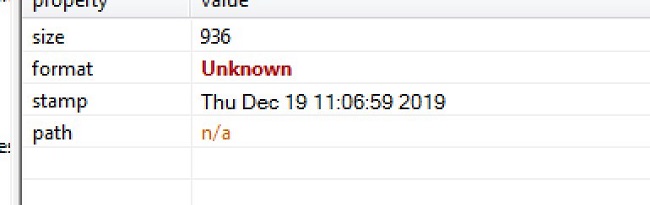

Ngoài việc đóng vai trò cửa hậu đưa các mã độc khác xâm nhập thiết bị, biến thể mới còn chứa một tệp thực thi Windows TrickBot nhúng. Theo Intezer, file nhúng này là mã độc mới với phần code có kết nối với công cụ TrickBot cũ và được sử dụng để lây nhiễm các máy Windows trên cùng một mạng.

Ngoài việc đóng vai trò cửa hậu đưa các mã độc khác xâm nhập thiết bị, biến thể mới còn chứa một tệp thực thi Windows TrickBot nhúng. Theo Intezer, file nhúng này là mã độc mới với phần code có kết nối với công cụ TrickBot cũ và được sử dụng để lây nhiễm các máy Windows trên cùng một mạng.

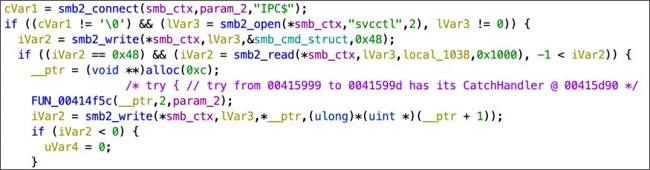

Để lây nhiễm các thiết bị Windows, Anchor_Linux sẽ sao chép phần mềm độc hại TrickBot nhúng vào máy chủ Windows trên cùng một mạng bằng SMB và $IPC. Khi được sao chép thành công vào thiết bị Windows, Anchor_Linux sẽ cấu hình nó như một dịch vụ Windows bằng giao thức Service Control Manager Remote và SMB SVCCTL. Mã độc sau đó được khởi động trên máy chủ Windows, kết nối lại với máy chủ C&C để thực thi các lệnh.

Để lây nhiễm các thiết bị Windows, Anchor_Linux sẽ sao chép phần mềm độc hại TrickBot nhúng vào máy chủ Windows trên cùng một mạng bằng SMB và $IPC. Khi được sao chép thành công vào thiết bị Windows, Anchor_Linux sẽ cấu hình nó như một dịch vụ Windows bằng giao thức Service Control Manager Remote và SMB SVCCTL. Mã độc sau đó được khởi động trên máy chủ Windows, kết nối lại với máy chủ C&C để thực thi các lệnh.

Phiên bản Linux này cho phép mã độc nhắm mục tiêu vào các môi trường không phải Windows với cửa hậu cho phép kẻ tấn công lây lan sang các thiết bị Windows trên cùng một mạng. Tệ hơn nữa, nhiều thiết bị IoT như router, thiết bị VPN và thiết bị NAS chạy trên hệ điều hành Linux, cũng có thể là mục tiêu nhắm tới của Anchor_Linux.

Phiên bản Linux này cho phép mã độc nhắm mục tiêu vào các môi trường không phải Windows với cửa hậu cho phép kẻ tấn công lây lan sang các thiết bị Windows trên cùng một mạng. Tệ hơn nữa, nhiều thiết bị IoT như router, thiết bị VPN và thiết bị NAS chạy trên hệ điều hành Linux, cũng có thể là mục tiêu nhắm tới của Anchor_Linux.

Có thể thấy, các hệ thống Linux và thiết bị IoT ngày càng cần đến sự bảo vệ và giám sát đầy đủ để phát hiện các mối đe dọa như Anchor_Linux.

Đối với người dùng Linux, mã độc khi lây nhiễm vào máy sẽ tạo tệp nhật ký tại /tmp/anchor.log. Nếu tệp này tồn tại, bạn nên thực hiện kiểm tra toàn bộ hệ thống để phát hiện Anchor_Linux.

Các chuyên gia cho rằng Anchor_Linux vẫn đang được phát triển và dự kiến sẽ được bổ sung đầy đủ tính năng.

Cuối năm 2019, các chuyên gia phát hiện framework TrickBot mới có tên Anchor sử dụng DNS để kết nối với các máy chủ C&C. Mã độc Anchor_DNS được hacker sử dụng nhắm tới các mục tiêu có thông tin tài chính giá trị lớn. Ngoài việc phát tán mã độc tống tiền, TrickBot Anchor cũng đóng vai trò cửa hậu trong các chiến dịch như APT nhắm vào các hệ thống tài chính và điểm bán hàng.

Có thể thấy, các hệ thống Linux và thiết bị IoT ngày càng cần đến sự bảo vệ và giám sát đầy đủ để phát hiện các mối đe dọa như Anchor_Linux.

Đối với người dùng Linux, mã độc khi lây nhiễm vào máy sẽ tạo tệp nhật ký tại /tmp/anchor.log. Nếu tệp này tồn tại, bạn nên thực hiện kiểm tra toàn bộ hệ thống để phát hiện Anchor_Linux.

Các chuyên gia cho rằng Anchor_Linux vẫn đang được phát triển và dự kiến sẽ được bổ sung đầy đủ tính năng.

Theo Bleeping Computer