WhiteHat News #ID:2018

WhiteHat Support

-

20/03/2017

-

129

-

450 bài viết

Mã độc RansomExx mã hóa được cả hệ thống Linux

Đối với các công ty sử dụng cả máy chủ Windows và Linux, hacker sẽ tìm cách tạo ra các biến thể ransomware trên Linux để đảm bảo chúng mã hóa được tất cả các dữ liệu quan trọng.

Theo một báo cáo từ Kaspersky, các nhà nghiên cứu đã phát hiện sự tồn tại của mã độc tồng tiền RansomExx, hay còn gọi là Defray777 trên hệ điều hành Linux.

Đây là loại mã độc đang được chú ý gần đây khi vừa tấn công vào mạng lưới chính phủ của Brazil và trước đó là Sở Giao thông vận tải của bang Texas (Mỹ) cùng một số công ty khác.

Phiên bản trên Linux của RansomExx

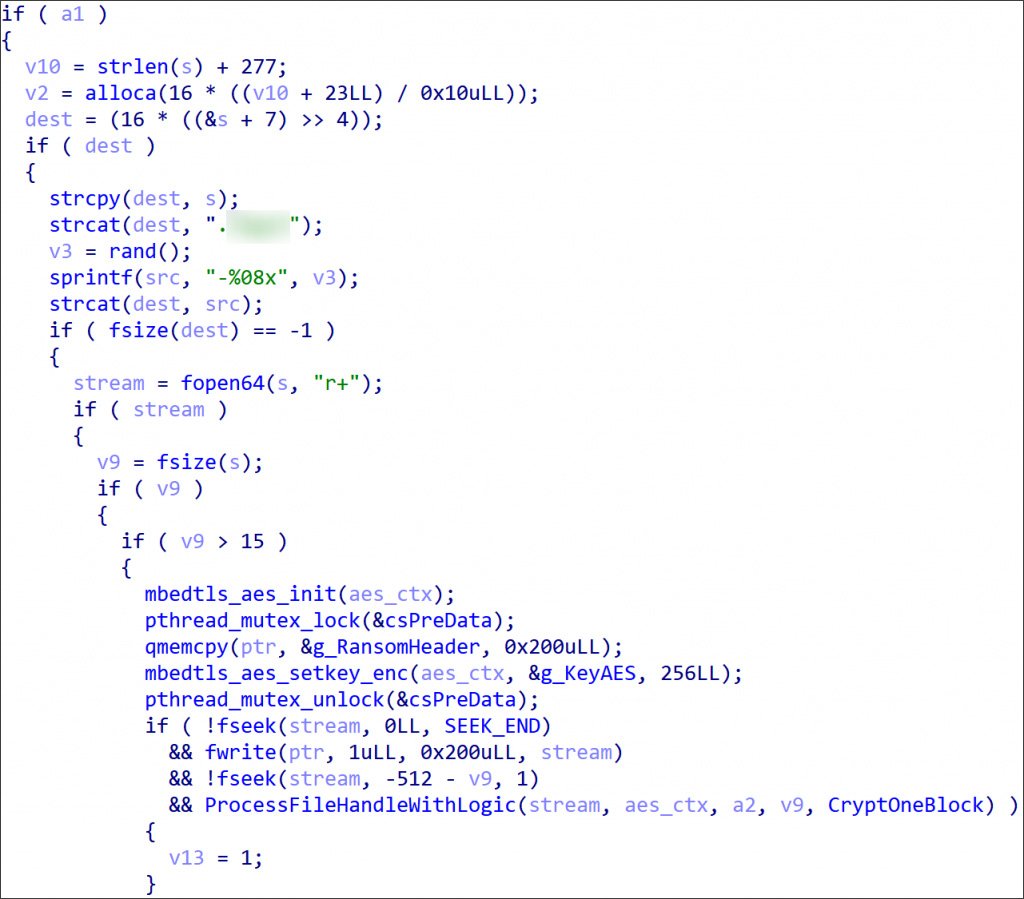

Khi nhắm mục tiêu vào các máy chủ Linux, những kẻ vận hành RansomExx sẽ triển khai một file ELF có thể thực thi có tên 'svc-new' được sử dụng để mã hóa các máy chủ của nạn nhân.

Theo các nhà nghiên cứu: “Sau những phân tích ban đầu, chúng tôi tìm thấy trong code, ghi chú đòi tiền chuộc và cách thức tiếp cận của trojan có sự tương đồng với họ RansomExx trước đây”.

Các thành phần được nhúng trong tệp thực thi trên Linux bao gồm khóa mã hóa RSA-4096 công khai, ghi chú đòi tiền chuộc và một tệp mở rộng được đặt theo tên khách hàng.

Không giống như phiên bản Windows, phiên bản Linux khá đơn giản. Nó không chứa mã để kết thúc các tiến trình, không xóa dung lượng trống như các phiên bản Windows từng làm và không giao tiếp với máy chủ C&C.

Nếu nạn nhân trả tiền chuộc, họ sẽ nhận được cả bộ giải mã của Linux và Windows với khóa private tương ứng và tệp mở rộng được mã hóa nhúng trong file thực thi.

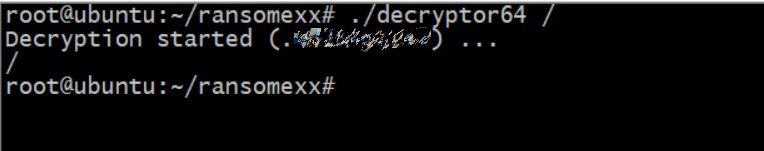

Phiên bản trên Linux có tên 'decryptor64' và là bộ giải mã dòng lệnh như hình bên dưới.

RansomExx không phải là mã độc tống tiền đầu tiên được tạo cho phiên bản Linux. Trong quá khứ, Pysa (Menispoza), Snatch và PureLocker cũng đã phát tán các biến thể trên hệ điều hành này.

RansomExx không phải là mã độc tống tiền đầu tiên được tạo cho phiên bản Linux. Trong quá khứ, Pysa (Menispoza), Snatch và PureLocker cũng đã phát tán các biến thể trên hệ điều hành này.

Theo một báo cáo từ Kaspersky, các nhà nghiên cứu đã phát hiện sự tồn tại của mã độc tồng tiền RansomExx, hay còn gọi là Defray777 trên hệ điều hành Linux.

Đây là loại mã độc đang được chú ý gần đây khi vừa tấn công vào mạng lưới chính phủ của Brazil và trước đó là Sở Giao thông vận tải của bang Texas (Mỹ) cùng một số công ty khác.

Phiên bản trên Linux của RansomExx

Khi nhắm mục tiêu vào các máy chủ Linux, những kẻ vận hành RansomExx sẽ triển khai một file ELF có thể thực thi có tên 'svc-new' được sử dụng để mã hóa các máy chủ của nạn nhân.

Theo các nhà nghiên cứu: “Sau những phân tích ban đầu, chúng tôi tìm thấy trong code, ghi chú đòi tiền chuộc và cách thức tiếp cận của trojan có sự tương đồng với họ RansomExx trước đây”.

Các thành phần được nhúng trong tệp thực thi trên Linux bao gồm khóa mã hóa RSA-4096 công khai, ghi chú đòi tiền chuộc và một tệp mở rộng được đặt theo tên khách hàng.

Không giống như phiên bản Windows, phiên bản Linux khá đơn giản. Nó không chứa mã để kết thúc các tiến trình, không xóa dung lượng trống như các phiên bản Windows từng làm và không giao tiếp với máy chủ C&C.

Nếu nạn nhân trả tiền chuộc, họ sẽ nhận được cả bộ giải mã của Linux và Windows với khóa private tương ứng và tệp mở rộng được mã hóa nhúng trong file thực thi.

Phiên bản trên Linux có tên 'decryptor64' và là bộ giải mã dòng lệnh như hình bên dưới.