Gấu

Moderator

-

15/04/2020

-

10

-

15 bài viết

Lừa đảo lấy thông tin Office 365 bằng cảnh báo Zoom giả mạo

Người dùng Microsoft Office 365 đang là mục tiêu của một chiến dịch lừa đảo mới, sử dụng thông báo Zoom “fake” để cảnh báo tài khoản Zoom của họ bị treo, với mục đích cuối cùng là đánh cắp thông tin đăng nhập Office 356.

Zoom là một nền tảng giao tiếp đám mây, cung cấp dịch vụ hội nghị truyền hình, họp trực tuyến, trò chuyện thông qua hệ thống di động, máy tính, điện thoại. Kể từ đầu năm 2020, Zoom đã chứng kiến số người dùng mới tăng mạnh do hàng triệu nhân viên chuyển sang làm việc từ xa.

Cho tới nay, chiến dịch mạo danh cảnh báo Zoom bị treo đã được gửi tới hơn 50.000 hộp mail, theo số liệu thống kê của đơn vị phát hiện ra cuộc tấn công - công ty bảo mật Abnormal Security.

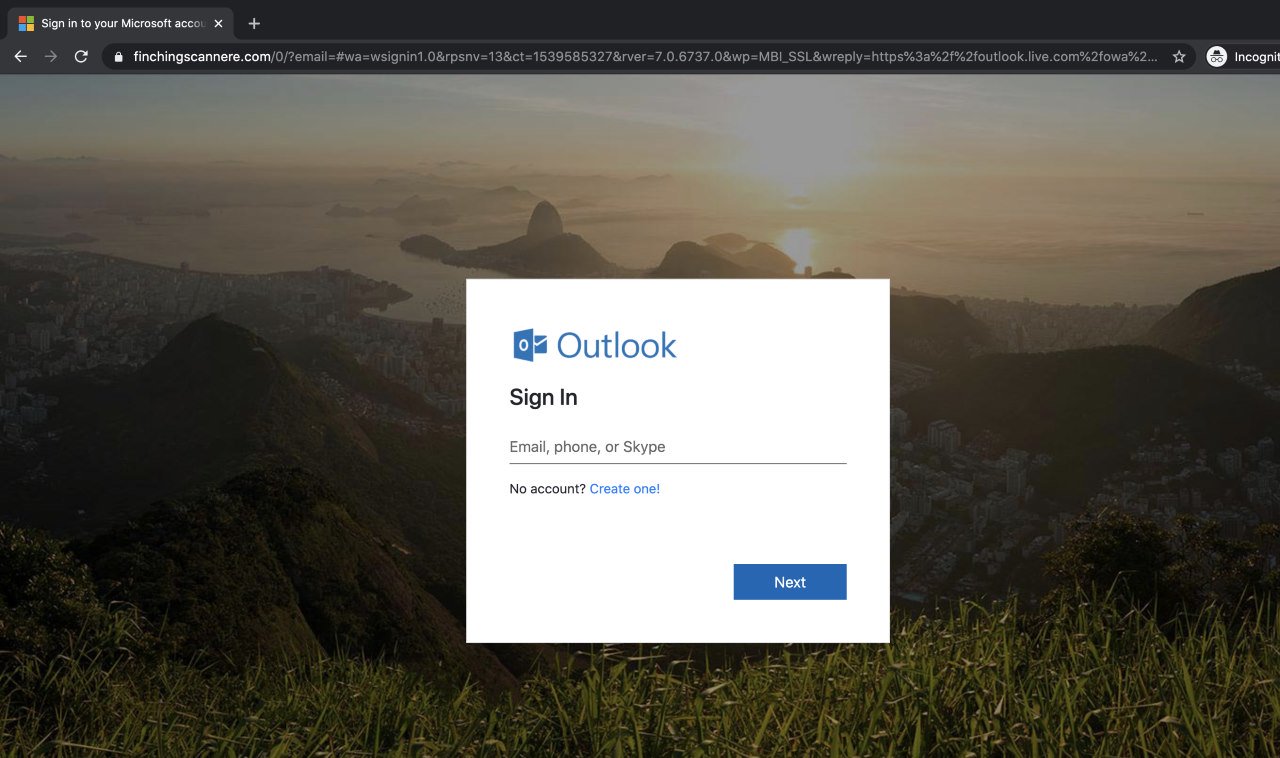

Trang clone đăng nhập Zoom được sử dụng lấy thông tin lừa đảo

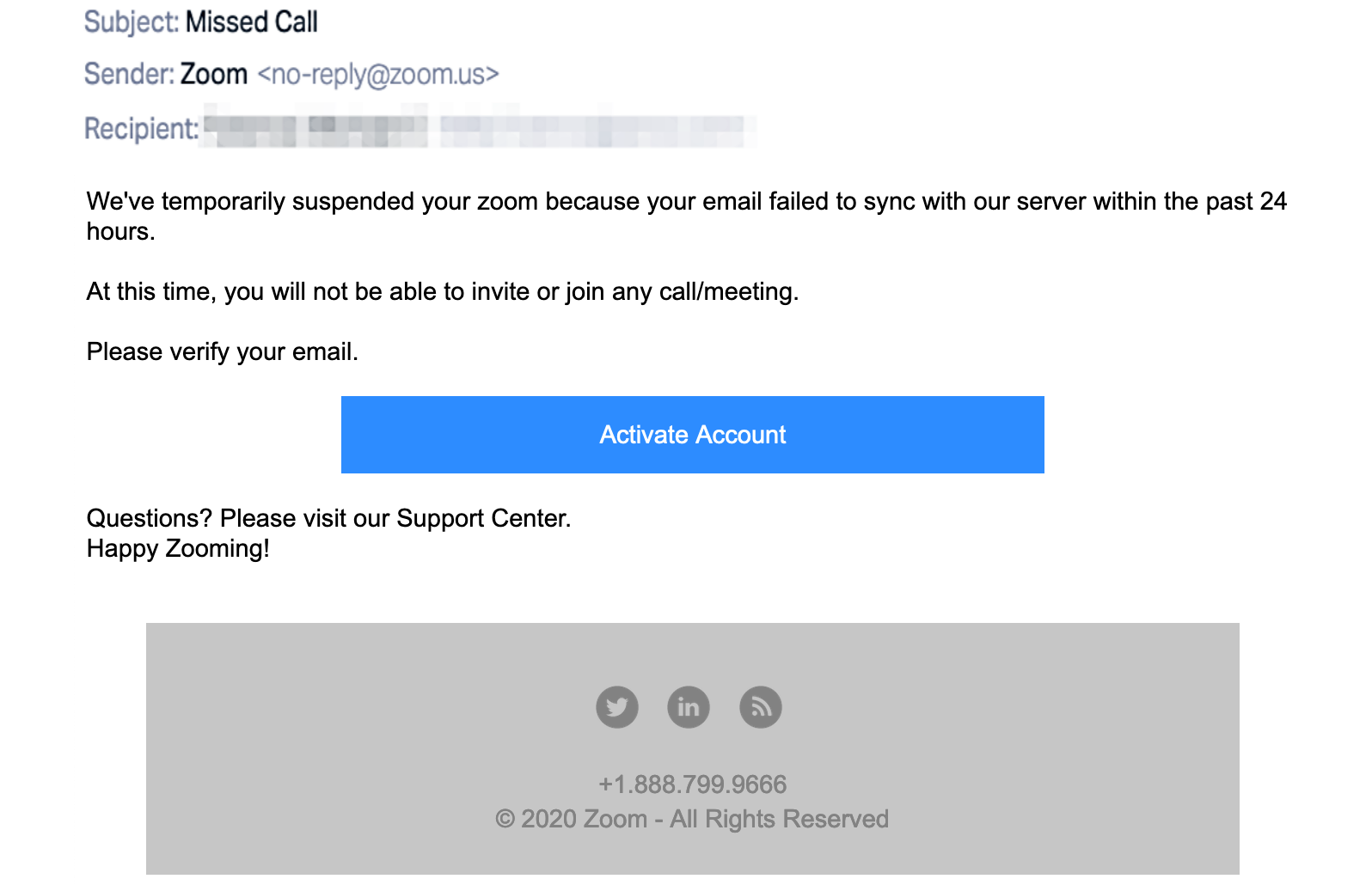

Theo các nhà nghiên cứu của Abnormal Security, các email phishing đã giả mạo một địa chỉ email chính thức của Zoom để mạo danh một thông báo tự động Zoom chính thống.

Sử dụng email kiểu này cùng với phần nội dung hầu như không có lỗi ngữ pháp, lỗi chính tả khiến chúng có khả năng thuyết phục và hiệu quả hơn rất nhiều.

Việc sử dụng "Happy Zooming!" ở cuối email có thể dẫn đến sự cảnh giác của người dùng vì không phù hợp phần còn lại của email.

Người dùng bị cảnh báo là tài khoản Zoom của họ tạm thời bị treo và không thể tham gia bất kỳ cuộc gọi, cuộc họp nào cho đến khi tài khoản được kích hoạt lại bằng cách nhấp vào nút kích hoạt được nhúng trong tin nhắn.

Một khi click vào nút “Activate Account”, người dùng sẽ được điều hướng tới trang đăng nhập fake của Microsoft thông qua một trang web bị tấn công trung gian.

Trên trang lừa đảo, các nạn nhân được yêu cầu nhập thông tin đăng nhập Outlook vào một form được thiết kế sẵn để lấy thông tin chi tiết tài khoản, từ đó chuyển đến server của kẻ tấn công.

Nếu nạn nhân sập bẫy của kẻ tấn công, tài khoản Microsoft của họ sẽ bị chiếm quyền điều khiển và được để đánh cắp danh tính và lừa đảo như tấn công Business Email Compromise (BEC).

Sử dụng tài khoản email bị đánh cắp để thực hiện các cuộc tấn công BEC

Cục Điều tra Liên bang Mỹ (FBI) cảnh báo, những kẻ lừa đảo bằng hình thức BEC lạm dụng các dịch vụ email đám mây phổ biến như Microsoft Office 365 và Google G Suite thông qua Private Industry Notifications (PSA) được ban hành vào tháng 3 và tháng 4.

Theo FBI: "Từ tháng 1 năm 2014 đến tháng 10 năm 2019, Trung tâm Khiếu nại Tội phạm Internet (Internet Crime Complaint Center - IC3) đã nhận được các khiếu nại với tổng thiệt hại thực tế hơn 2.1 tỷ đô la từ các vụ lừa đảo BEC nhắm vào Microsoft Office 365 và Google G Suite".

IC3 cũng đã ban hành PSA vào tháng 9 năm 2019, khuyến cáo rằng các vụ lừa đảo BEC đang ngày càng nguy hiểm, các khiếu nại của nạn nhân với tổng thiệt hại lên tới hơn 26 tỷ đô la từ năm 2016 đến 2019.

Tấn công lừa đảo nhắm mục tiêu vào khách hàng Office 365

Người dùng Office 365 luôn là mục tiêu của các vụ lừa đảo nhằm lấy thông tin đăng nhập.

Các khách hàng của Microsoft đã bị dụ dỗ bằng các cảnh báo Microsoft Teams giả, cấu hình VPN giả mạo và các khoản thanh toán cứu trợ của Quỹ tài trợ doanh nghiệp nhỏ (SGF) để trao thông tin đăng nhập Office 365 của họ, kèm theo hàng chục ngàn tin nhắn lừa đảo gửi vào hộp thư của nạn nhân.

Để không trở thành nạn nhân của vụ lừa đảo này, người dùng nên kiểm tra nội dung email trước khi click vào một đường dẫn nào đó. Đồng thời cũng nên kiểm tra lại các đường dẫn sau khi được điều hướng tới.

Zoom là một nền tảng giao tiếp đám mây, cung cấp dịch vụ hội nghị truyền hình, họp trực tuyến, trò chuyện thông qua hệ thống di động, máy tính, điện thoại. Kể từ đầu năm 2020, Zoom đã chứng kiến số người dùng mới tăng mạnh do hàng triệu nhân viên chuyển sang làm việc từ xa.

Cho tới nay, chiến dịch mạo danh cảnh báo Zoom bị treo đã được gửi tới hơn 50.000 hộp mail, theo số liệu thống kê của đơn vị phát hiện ra cuộc tấn công - công ty bảo mật Abnormal Security.

Trang clone đăng nhập Zoom được sử dụng lấy thông tin lừa đảo

Theo các nhà nghiên cứu của Abnormal Security, các email phishing đã giả mạo một địa chỉ email chính thức của Zoom để mạo danh một thông báo tự động Zoom chính thống.

Sử dụng email kiểu này cùng với phần nội dung hầu như không có lỗi ngữ pháp, lỗi chính tả khiến chúng có khả năng thuyết phục và hiệu quả hơn rất nhiều.

Việc sử dụng "Happy Zooming!" ở cuối email có thể dẫn đến sự cảnh giác của người dùng vì không phù hợp phần còn lại của email.

Người dùng bị cảnh báo là tài khoản Zoom của họ tạm thời bị treo và không thể tham gia bất kỳ cuộc gọi, cuộc họp nào cho đến khi tài khoản được kích hoạt lại bằng cách nhấp vào nút kích hoạt được nhúng trong tin nhắn.

Một khi click vào nút “Activate Account”, người dùng sẽ được điều hướng tới trang đăng nhập fake của Microsoft thông qua một trang web bị tấn công trung gian.

Trên trang lừa đảo, các nạn nhân được yêu cầu nhập thông tin đăng nhập Outlook vào một form được thiết kế sẵn để lấy thông tin chi tiết tài khoản, từ đó chuyển đến server của kẻ tấn công.

Nếu nạn nhân sập bẫy của kẻ tấn công, tài khoản Microsoft của họ sẽ bị chiếm quyền điều khiển và được để đánh cắp danh tính và lừa đảo như tấn công Business Email Compromise (BEC).

Sử dụng tài khoản email bị đánh cắp để thực hiện các cuộc tấn công BEC

Cục Điều tra Liên bang Mỹ (FBI) cảnh báo, những kẻ lừa đảo bằng hình thức BEC lạm dụng các dịch vụ email đám mây phổ biến như Microsoft Office 365 và Google G Suite thông qua Private Industry Notifications (PSA) được ban hành vào tháng 3 và tháng 4.

Theo FBI: "Từ tháng 1 năm 2014 đến tháng 10 năm 2019, Trung tâm Khiếu nại Tội phạm Internet (Internet Crime Complaint Center - IC3) đã nhận được các khiếu nại với tổng thiệt hại thực tế hơn 2.1 tỷ đô la từ các vụ lừa đảo BEC nhắm vào Microsoft Office 365 và Google G Suite".

IC3 cũng đã ban hành PSA vào tháng 9 năm 2019, khuyến cáo rằng các vụ lừa đảo BEC đang ngày càng nguy hiểm, các khiếu nại của nạn nhân với tổng thiệt hại lên tới hơn 26 tỷ đô la từ năm 2016 đến 2019.

Tấn công lừa đảo nhắm mục tiêu vào khách hàng Office 365

Người dùng Office 365 luôn là mục tiêu của các vụ lừa đảo nhằm lấy thông tin đăng nhập.

Các khách hàng của Microsoft đã bị dụ dỗ bằng các cảnh báo Microsoft Teams giả, cấu hình VPN giả mạo và các khoản thanh toán cứu trợ của Quỹ tài trợ doanh nghiệp nhỏ (SGF) để trao thông tin đăng nhập Office 365 của họ, kèm theo hàng chục ngàn tin nhắn lừa đảo gửi vào hộp thư của nạn nhân.

Để không trở thành nạn nhân của vụ lừa đảo này, người dùng nên kiểm tra nội dung email trước khi click vào một đường dẫn nào đó. Đồng thời cũng nên kiểm tra lại các đường dẫn sau khi được điều hướng tới.

Nguồn: www.bleepingcomputer.com

Chỉnh sửa lần cuối: