Ginny Hà

VIP Members

-

04/06/2014

-

88

-

689 bài viết

Lỗ hổng trên hàng loạt driver cho phép hacker cài đặt backdoor lên máy Windows

Nếu bạn đang sở hữu một thiết bị hoặc thành phần phần cứng được sản xuất bởi ASUS, Toshiba, Intel, NVIDIA, Huawei hoặc 15 nhà cung cấp khác liệt kê dưới đây, có lẽ bạn nên thận trọng.

Một nhóm chuyên gia an ninh mạng vừa phát hiện các lỗ hổng nghiêm trọng trên 40 driver của ít nhất 20 nhà cung cấp, cho phép hacker chiếm quyền trên hệ thống và che giấu mã độc lâu dài, thậm chí trong nhiều năm.

Đối với những hacker “cao tay”, việc ẩn nấp lâu dài trong hệ thống vô cùng quan trọng, và để làm được điều đó, các lỗ hổng phần cứng giúp ích rất nhiều.

Trình điều khiển driver – phần mềm máy tính cho phép tương tác với các thiết bị phần cứng, có thể là một thành phần như vậy.

Do nằm giữa phần cứng và hệ điều hành và thường có quyền truy cập vào nhân hệ điều hành, nên lỗ hổng trên driver có thể dẫn tới thực thi mã tại lớp nhân kernel.

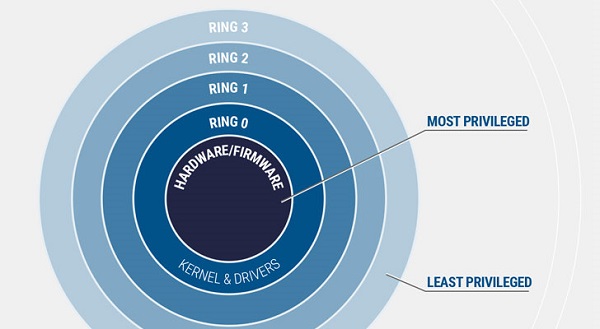

Bằng cách tấn công leo thang đặc quyền, hacker có thể từ chế độ người dùng (Ring 3) nâng cấp lên chế độ kernel OS (Ring 0), cài đặt backdoor lâu dài trong hệ thống mà người dùng không hề hay biết.

Một số vấn đề được các nhà nghiên cứu Eclypsium phát hiện, cho phép hacker đọc hoặc ghi tùy ý lên bộ nhớ kernel, MSR, CR, DR và bộ nhớ vật lý.

“Các lỗ hổng cho phép driver đóng vai trò một proxy để thực hiện quyền truy cập đặc quyền cao vào tài nguyên phần cứng. Điều này cho phép kẻ tấn công biến chính các công cụ dùng để quản lý hệ thống thành các mối đe dọa nguy hiểm, có thể leo thang đặc quyền và ẩn náu trên máy chủ”, các chuyên gia cho biết.

“Truy cập vào kernel không chỉ cấp cho kẻ tấn công đặc quyền cao nhất đối với hệ điều hành, mà còn truy cập vào các giao diện phần cứng và firmware với các đặc quyền cao hơn như firmware BIOS hệ thống”.

Do mã độc chạy trong space người dùng chỉ đơn giản quét driver có lỗ hổng trên máy nạn nhân để xâm nhập, hacker không cần phải cài đặt driver riêng. (Việc cài đặt cần phải có quyền quản trị viên hệ thống).

Các driver ảnh hưởng được liệt kê dưới đây (đã được Microsoft xác nhận):

“Một số driver tồn tại lỗ hổng như các driver dành cho card đồ họa, thiết bị mạng, ổ cứng và các thiết bị khác”, các chuyên gia cho biết.

Lỗi driver có thể nguy hiểm hơn các lỗ hổng ứng dụng khác vì cho phép hacker truy cập vào firmware nằm bên dưới hệ điều hành và ẩn náu lâu dài trên thiết bị, ngay cả khi cài đặt lại hệ điều hành.

Các nhà nghiên cứu đã thông báo lỗ hổng tới các nhà cung cấp bị ảnh hưởng. Một số nhà cung cấp, bao gồm Intel và Huawei, đã phát hành bản cập nhật và đưa ra cảnh báo an ninh.

Bên cạnh đó, các nhà nghiên cứu cũng hứa hẹn sẽ sớm phát hành một script trên GitHub để giúp người dùng phát hiện driver có lỗ hổng được cài đặt trên hệ thống.

Một nhóm chuyên gia an ninh mạng vừa phát hiện các lỗ hổng nghiêm trọng trên 40 driver của ít nhất 20 nhà cung cấp, cho phép hacker chiếm quyền trên hệ thống và che giấu mã độc lâu dài, thậm chí trong nhiều năm.

Đối với những hacker “cao tay”, việc ẩn nấp lâu dài trong hệ thống vô cùng quan trọng, và để làm được điều đó, các lỗ hổng phần cứng giúp ích rất nhiều.

Trình điều khiển driver – phần mềm máy tính cho phép tương tác với các thiết bị phần cứng, có thể là một thành phần như vậy.

Do nằm giữa phần cứng và hệ điều hành và thường có quyền truy cập vào nhân hệ điều hành, nên lỗ hổng trên driver có thể dẫn tới thực thi mã tại lớp nhân kernel.

Bằng cách tấn công leo thang đặc quyền, hacker có thể từ chế độ người dùng (Ring 3) nâng cấp lên chế độ kernel OS (Ring 0), cài đặt backdoor lâu dài trong hệ thống mà người dùng không hề hay biết.

Một số vấn đề được các nhà nghiên cứu Eclypsium phát hiện, cho phép hacker đọc hoặc ghi tùy ý lên bộ nhớ kernel, MSR, CR, DR và bộ nhớ vật lý.

“Các lỗ hổng cho phép driver đóng vai trò một proxy để thực hiện quyền truy cập đặc quyền cao vào tài nguyên phần cứng. Điều này cho phép kẻ tấn công biến chính các công cụ dùng để quản lý hệ thống thành các mối đe dọa nguy hiểm, có thể leo thang đặc quyền và ẩn náu trên máy chủ”, các chuyên gia cho biết.

“Truy cập vào kernel không chỉ cấp cho kẻ tấn công đặc quyền cao nhất đối với hệ điều hành, mà còn truy cập vào các giao diện phần cứng và firmware với các đặc quyền cao hơn như firmware BIOS hệ thống”.

Do mã độc chạy trong space người dùng chỉ đơn giản quét driver có lỗ hổng trên máy nạn nhân để xâm nhập, hacker không cần phải cài đặt driver riêng. (Việc cài đặt cần phải có quyền quản trị viên hệ thống).

Các driver ảnh hưởng được liệt kê dưới đây (đã được Microsoft xác nhận):

- American Megatrends International (AMI)

- ASRock

- ASUSTeK Computer

- ATI Technologies (AMD)

- Biostar

- EVGA

- Getac

- GIGABYTE

- Huawei

- Insyde

- Intel

- Micro-Star International (MSI)

- NVIDIA

- Phoenix Technologies

- Realtek Semiconductor

- SuperMicro

- Toshiba

“Một số driver tồn tại lỗ hổng như các driver dành cho card đồ họa, thiết bị mạng, ổ cứng và các thiết bị khác”, các chuyên gia cho biết.

Lỗi driver có thể nguy hiểm hơn các lỗ hổng ứng dụng khác vì cho phép hacker truy cập vào firmware nằm bên dưới hệ điều hành và ẩn náu lâu dài trên thiết bị, ngay cả khi cài đặt lại hệ điều hành.

Các nhà nghiên cứu đã thông báo lỗ hổng tới các nhà cung cấp bị ảnh hưởng. Một số nhà cung cấp, bao gồm Intel và Huawei, đã phát hành bản cập nhật và đưa ra cảnh báo an ninh.

Bên cạnh đó, các nhà nghiên cứu cũng hứa hẹn sẽ sớm phát hành một script trên GitHub để giúp người dùng phát hiện driver có lỗ hổng được cài đặt trên hệ thống.

Theo The Hacker News

Chỉnh sửa lần cuối bởi người điều hành: