WhiteHat News #ID:2018

WhiteHat Support

-

20/03/2017

-

129

-

444 bài viết

Hơn nửa triệu thiết bị định vị GPS để lộ dữ liệu vị trí của trẻ em

Công nghệ này ra đời để đảm bảo trẻ nhỏ, người già và vật nuôi an toàn kể cả khi họ nằm ngoài tầm mắt của chúng ta.

Tuy nhiên, ước tính có khoảng 600.000 thiết bị định vị được bán trực tuyến trên Amazon từ rất nhiều nhà phân phối lớn có giá từ 25$ đến 50$ bị dính lỗ hổng nguy hiểm có thể làm lộ vị trí theo thời gian thực của người dùng.

Các nhà nghiên cứu an ninh mạng của Avast phát hiện 29 loại thiết bị định vị GPS do Shenzhen i365 - một công ty công nghệ của Trung Quốc sản xuất dùng để theo dõi trẻ em, người già và vật nuôi tồn tại một số lỗ hổng an ninh.

Ngoài ra, tất cả hơn nửa triệu thiết bị đã được đặt chung một mật khẩu mặc định là “123456”, khiến kẻ tấn công dễ dàng truy cập thông tin định vị của những người chưa đổi mật khẩu mặc định này.

Các lỗ hổng trong thiết bị định vị GPS

Các lỗ hổng được báo cáo có thể cho phép kẻ tấn công từ xa:

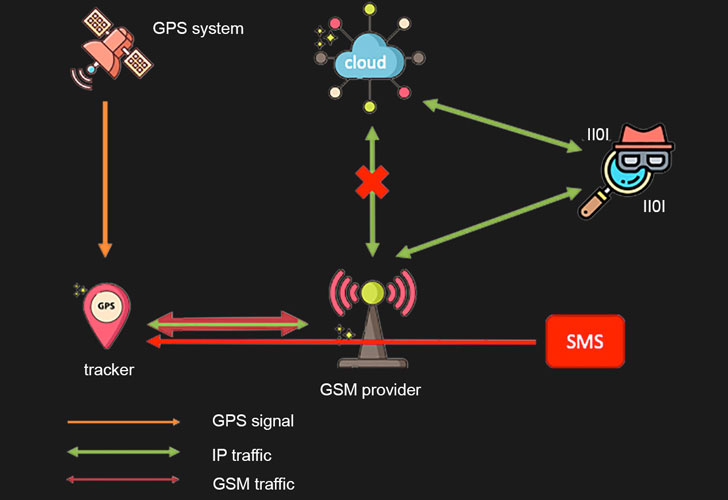

Theo dõi tọa độ GPS theo thời gian thực qua tin nhắn SMS

Bên cạnh đó, các nhà nghiên cứu cũng phát hiện ra rằng kẻ tấn công từ xa có thể lấy được định vị GPS theo thời gian thực của thiết bị mục tiêu chỉ bằng cách gửi một tin nhắn SMS đến số điện thoại của thẻ sim được gắn vào trong thiết bị.

Dù kẻ tấn công cần biết số điện thoại và mật khẩu của thiết bị, nhưng các nhà nghiên cứu cho biết hacker có thể khai thác các lỗ hổng ứng dụng cloud/mobile để lệnh cho thiết bị gửi một tin nhắn SMS đến số điện thoại tùy chọn, từ đó lấy được số điện thoại của thiết bị.

Nắm được số điện thoại cùng với mật khẩu mặc định “123456” trên hầu hết các thiết bị, kẻ tấn công có thể sử dụng SMS làm công cụ tấn công.

Phân tích thiết bị định vị GPS T8 Mini, các nhà nghiên cứu cũng thấy rằng người dùng được điều hướng đến một website không an toàn để tải về ứng dụng di động đi kèm thiết bị, đặt thông tin người dùng trước nguy cơ bị lộ lọt.

Hơn nửa triệu người dùng đang bị ảnh hưởng bởi thiết bị theo dõi GPS

Các loại thiết bị GPS bị ảnh hưởng bao gồm T58, A9, T8S, T28, TQ, A16, A6, 3G, A18, A21, T28A, A12, A19, A20, A20S, S1, P1, FA23, A107, RomboGPS, PM01, A21P, PM02, A16X, PM03, WA3, P1-S, S6, và S9.

Dù có nguồn gốc từ Trung Quốc, nhưng những thiết bị này đang được sử dụng rộng rãi tại Mỹ, châu Âu, Úc, Nam Mỹ và châu Phi.

Dù đã nhiều lần báo cáo về lỗ hổng an ninh nghiêm trọng này vào tháng 6 nhưng các nhà nghiên cứu vẫn chưa nhận được phản hồi nào từ nhà sản xuất Shenzhen i365.

Do đó người dùng được khuyến cáo nên lựa chọn những thiết bị của những nhà sản xuất có uy tín hơn là những thiết bị trôi nổi, không rõ nguồn ngốc trên Amazon, eBay hoặc các chợ trực tuyến khác.

Tuy nhiên, ước tính có khoảng 600.000 thiết bị định vị được bán trực tuyến trên Amazon từ rất nhiều nhà phân phối lớn có giá từ 25$ đến 50$ bị dính lỗ hổng nguy hiểm có thể làm lộ vị trí theo thời gian thực của người dùng.

Các nhà nghiên cứu an ninh mạng của Avast phát hiện 29 loại thiết bị định vị GPS do Shenzhen i365 - một công ty công nghệ của Trung Quốc sản xuất dùng để theo dõi trẻ em, người già và vật nuôi tồn tại một số lỗ hổng an ninh.

Ngoài ra, tất cả hơn nửa triệu thiết bị đã được đặt chung một mật khẩu mặc định là “123456”, khiến kẻ tấn công dễ dàng truy cập thông tin định vị của những người chưa đổi mật khẩu mặc định này.

Các lỗ hổng trong thiết bị định vị GPS

Các lỗ hổng được báo cáo có thể cho phép kẻ tấn công từ xa:

- Theo dõi tọa độ GPS theo thời gian thực của người đeo thiết bị

- Làm sai lệch dữ liệu vị trí của thiết bị để hiển thị không chính xác và

- Truy cập loa trên thiết bị để nghe lén

Theo dõi tọa độ GPS theo thời gian thực qua tin nhắn SMS

Bên cạnh đó, các nhà nghiên cứu cũng phát hiện ra rằng kẻ tấn công từ xa có thể lấy được định vị GPS theo thời gian thực của thiết bị mục tiêu chỉ bằng cách gửi một tin nhắn SMS đến số điện thoại của thẻ sim được gắn vào trong thiết bị.

Dù kẻ tấn công cần biết số điện thoại và mật khẩu của thiết bị, nhưng các nhà nghiên cứu cho biết hacker có thể khai thác các lỗ hổng ứng dụng cloud/mobile để lệnh cho thiết bị gửi một tin nhắn SMS đến số điện thoại tùy chọn, từ đó lấy được số điện thoại của thiết bị.

Nắm được số điện thoại cùng với mật khẩu mặc định “123456” trên hầu hết các thiết bị, kẻ tấn công có thể sử dụng SMS làm công cụ tấn công.

Phân tích thiết bị định vị GPS T8 Mini, các nhà nghiên cứu cũng thấy rằng người dùng được điều hướng đến một website không an toàn để tải về ứng dụng di động đi kèm thiết bị, đặt thông tin người dùng trước nguy cơ bị lộ lọt.

Hơn nửa triệu người dùng đang bị ảnh hưởng bởi thiết bị theo dõi GPS

Các loại thiết bị GPS bị ảnh hưởng bao gồm T58, A9, T8S, T28, TQ, A16, A6, 3G, A18, A21, T28A, A12, A19, A20, A20S, S1, P1, FA23, A107, RomboGPS, PM01, A21P, PM02, A16X, PM03, WA3, P1-S, S6, và S9.

Dù có nguồn gốc từ Trung Quốc, nhưng những thiết bị này đang được sử dụng rộng rãi tại Mỹ, châu Âu, Úc, Nam Mỹ và châu Phi.

Dù đã nhiều lần báo cáo về lỗ hổng an ninh nghiêm trọng này vào tháng 6 nhưng các nhà nghiên cứu vẫn chưa nhận được phản hồi nào từ nhà sản xuất Shenzhen i365.

Do đó người dùng được khuyến cáo nên lựa chọn những thiết bị của những nhà sản xuất có uy tín hơn là những thiết bị trôi nổi, không rõ nguồn ngốc trên Amazon, eBay hoặc các chợ trực tuyến khác.

Theo The Hacker News