lelelov3

W-------

-

11/03/2015

-

4

-

32 bài viết

Hiểu về passive information gathering và OSINT

Ở những tut trước, mình đã giới thiệu về Reconnaissance và footprinting. Các bạn xem tut ở đây. Hôm nay mình sẽ giới thiệu về passive information gathering và OSINT.

Hiểu về passive information gathering (thu thập thông tin bị động)

Passive information gathering là khi bạn sử dụng cách tiếp cận gián tiếp để giành thông tin về mục tiêu của bạn. Phương pháp này lấy thông tin cái là có sẵn công cộng từ nhiều nguồn. vì vậy loại trừ liên hệ trực tiếp với mục tiêu tiềm tàng.Passive information gathering thường có hiệu quả, và nhiều tổ chức thường xuất bản thông tin và chi tiết về tổ chức của họ như là chiến lược marketing cho khách hàng hiện có và tiềm năng của họ.Đôi khi khi tổ chức quảng cáo tuyển dụng trên một website tuyển dụng, nhà tuyển dụng đăng các yêu cầu kĩ thuật cho những ứng tuyển tiềm năng.Từ quan điểm của một nhà kiểm định, các chi tiết kĩ thuật có thể chỉ ra dạng của nền tảng và ứng dụng cái đang chạy bên trong cơ sở hạ tầng mạng của tổ chức.

Chúng tôi vừa khái quát khái niệm về passive information gathering. Bây giờ đi sâu để hiểu về OSINT

Hiểu về OSINT (Open Source Intelligency - thông tin tình báo từ nguồn mở)

Như đề cập ở tut trước, giai đoạn đầu tiên của một cuộc kiểm định thâm nhập là thu thập càng nhiều thông tin có thể trên một mục tiêu hay tổ chức đã cho.Thu thập thông tin trước khai thác lỗi và giành quyền truy cập đối với một mạng hay hệ thống sẽ giúp nhà kiểm định thâm nhập làm hẹp phạm vi của cuộc tấn công và thiết kế dạng cụ thể của tấn công và payload cái phù hợp với giao diện tấn công của mục tiêu.Chúng ta sẽ bắt đầu pha thu thập thông tin của chúng ta bằng cách sử dụng mạng máy tính lớn nhất tồn tại: internet

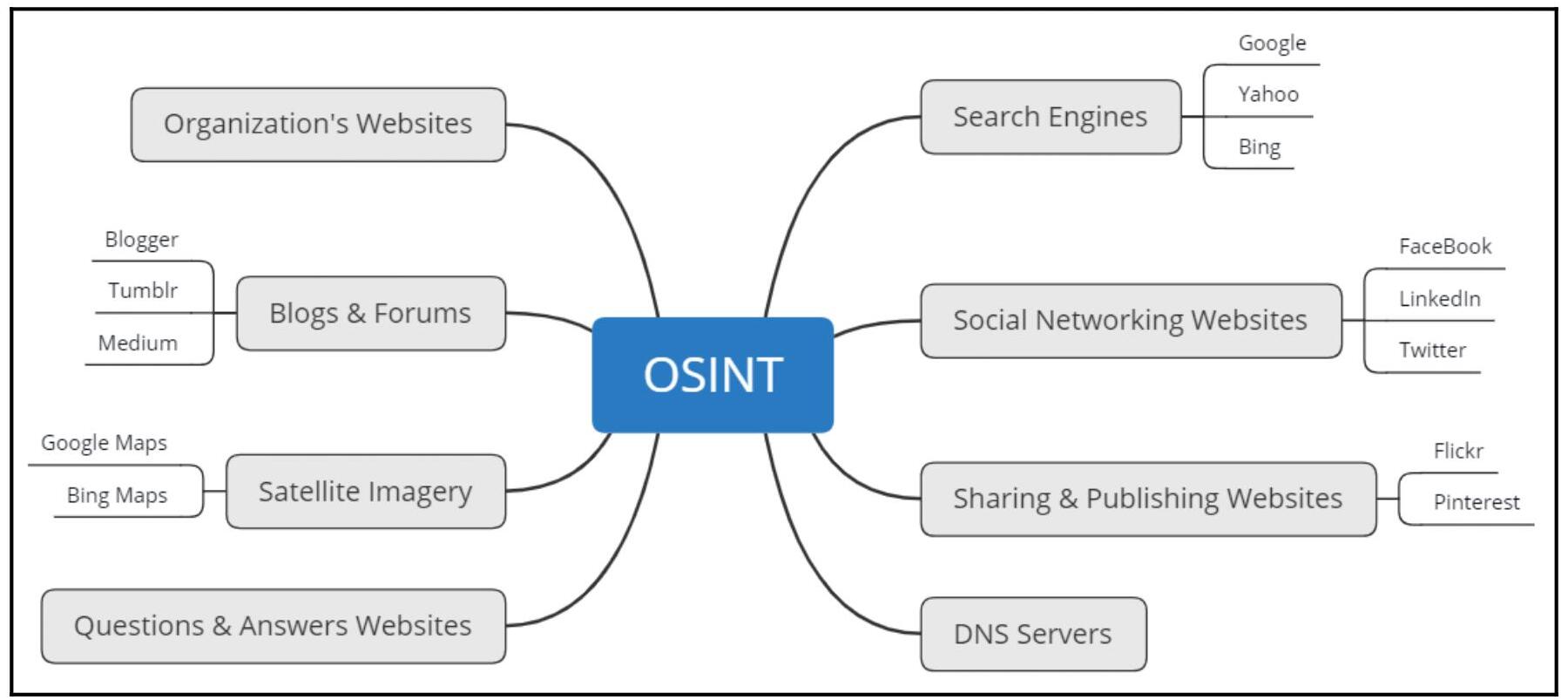

Hình sau cung cấp một cái nhìn khái quát về các vùng khác nhau nơi OSINT có thể tìm thấy trên một mục tiêu.

Internet có nhiều nên tảng, trải từ diễn đàn đến nền tảng đa phương tiện xã hội. Nhiều công ty tạo sự có mặt online của họ để giúp market sản phẩm và dịch vụ của họ tới khách hàng tiềm năng. Trong khi làm như vậy, việc tạo website của công ty, Facebook, Instagram, Twitter, Linkedln...vv... đảm bảo rằng khách hàng tiềm năng của họ được biết họ là ai và sản phẩm hay dịch vụ gì được cung cấp. Phòng marketing thường chịu trách nhiệm đảm bảo rằng sự có mặt online của tổ chức được nhận thấy và rằng hồ sơ số của họ luôn cập nhật và bắt mắt.

Tổ chức thường xuất bản thông tin về bản thân họ trên các nền tảng internet khác nhau, như blogs và website tuyển dụng. Khi internet luôn sẵn sàng có sẵn và có thể truy cập được, nó là hoàn toàn dễ cho ai đó thu thập thông tin trên tổ chức mục tiêu đơn giản bằng cách sử dụng bộ máy tìm kiếm và quyết định cơ sở hạ tầng đằng sau của họ.Kĩ thuật này được biết đến như là OSINT.

Đây là nơi một nhà kiểm định thâm nhập hay ethical hacker sử dụng các công cụ và kĩ thuật khác nhau cái thu thập thông tin cái là có sẵn công cộng trên internet để tạo hồ sơ của mục tiêu. .OSINT là một dạng của passive information gathering nơi nhà kiểm định không liên hệ trực tiếp hay kết nối với mục tiêu thực sự,nhưng yêu cầu từ nguồn đáng tin cậy và hợp pháp về mục tiêu.

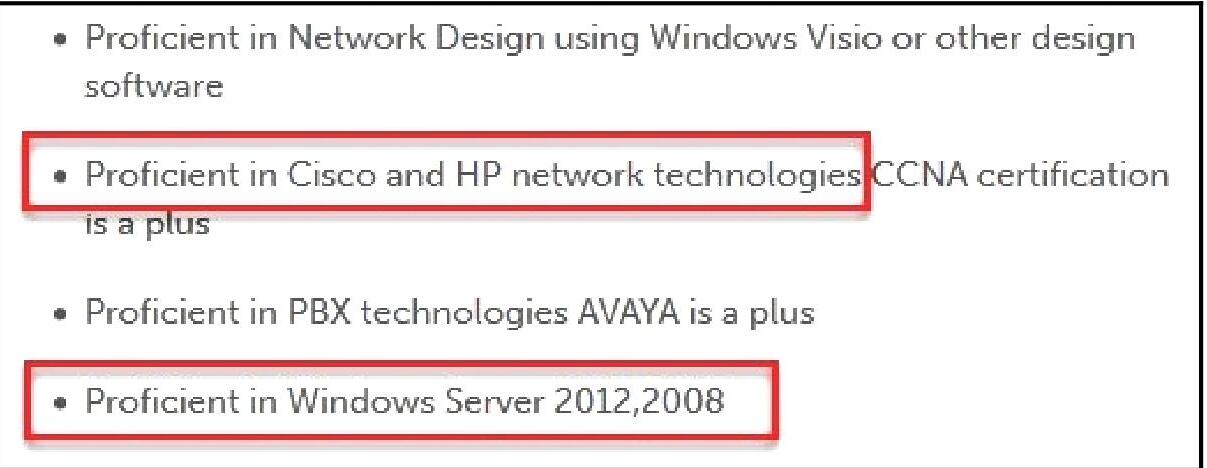

Trong những năm qua, tôi nhận thấy rằng nhiều website tuyển dụng nơi nhà tuyển dụng đăng tuyển cho vị trí IT bên trong công ty, nhưng nhà tuyến dụng chỉ ra rằng ứng viên lí tưởng nên có kinh nghiệm với công nghệ cụ thể. Cái này có thể là điều tốt cho công ty và ứng viên, tuy nhiên nó cũng có thể là điều xấu. Những cái sau là ủng hộ và phản đối về việc công ty đăng công nghệ của họ trên website tuyển dụng:

Đây là những ủng hộ:

Như một nhà kiểm định thâm nhập, chúng ta có thể thấy rằng công ty đang sử dụng dạng cụ thể của công nghệ bên trong cơ sở hạ tầng IT của họ.Từ quan điểm nhà kiểm định thâm nhập, nếu tổ chức này là mục tiêu của chúng ta cho một cuộc kiểm định thâm nhập, chúng ta bây giờ có thể làm hẹp phạm vi cuộc tấn công của chúng ta tới những công nghệ này.

Bây giờ bạn đã hoàn thành phần về hiểu biết tốt hơn về OSINT, trong tut tiếp theo mình sẽ đi sâu vào thực hành sử dụng các công cụ OSINT với Kali Linux.

Hiểu về passive information gathering (thu thập thông tin bị động)

Passive information gathering là khi bạn sử dụng cách tiếp cận gián tiếp để giành thông tin về mục tiêu của bạn. Phương pháp này lấy thông tin cái là có sẵn công cộng từ nhiều nguồn. vì vậy loại trừ liên hệ trực tiếp với mục tiêu tiềm tàng.Passive information gathering thường có hiệu quả, và nhiều tổ chức thường xuất bản thông tin và chi tiết về tổ chức của họ như là chiến lược marketing cho khách hàng hiện có và tiềm năng của họ.Đôi khi khi tổ chức quảng cáo tuyển dụng trên một website tuyển dụng, nhà tuyển dụng đăng các yêu cầu kĩ thuật cho những ứng tuyển tiềm năng.Từ quan điểm của một nhà kiểm định, các chi tiết kĩ thuật có thể chỉ ra dạng của nền tảng và ứng dụng cái đang chạy bên trong cơ sở hạ tầng mạng của tổ chức.

Chúng tôi vừa khái quát khái niệm về passive information gathering. Bây giờ đi sâu để hiểu về OSINT

Hiểu về OSINT (Open Source Intelligency - thông tin tình báo từ nguồn mở)

Như đề cập ở tut trước, giai đoạn đầu tiên của một cuộc kiểm định thâm nhập là thu thập càng nhiều thông tin có thể trên một mục tiêu hay tổ chức đã cho.Thu thập thông tin trước khai thác lỗi và giành quyền truy cập đối với một mạng hay hệ thống sẽ giúp nhà kiểm định thâm nhập làm hẹp phạm vi của cuộc tấn công và thiết kế dạng cụ thể của tấn công và payload cái phù hợp với giao diện tấn công của mục tiêu.Chúng ta sẽ bắt đầu pha thu thập thông tin của chúng ta bằng cách sử dụng mạng máy tính lớn nhất tồn tại: internet

Hình sau cung cấp một cái nhìn khái quát về các vùng khác nhau nơi OSINT có thể tìm thấy trên một mục tiêu.

Internet có nhiều nên tảng, trải từ diễn đàn đến nền tảng đa phương tiện xã hội. Nhiều công ty tạo sự có mặt online của họ để giúp market sản phẩm và dịch vụ của họ tới khách hàng tiềm năng. Trong khi làm như vậy, việc tạo website của công ty, Facebook, Instagram, Twitter, Linkedln...vv... đảm bảo rằng khách hàng tiềm năng của họ được biết họ là ai và sản phẩm hay dịch vụ gì được cung cấp. Phòng marketing thường chịu trách nhiệm đảm bảo rằng sự có mặt online của tổ chức được nhận thấy và rằng hồ sơ số của họ luôn cập nhật và bắt mắt.

Tổ chức thường xuất bản thông tin về bản thân họ trên các nền tảng internet khác nhau, như blogs và website tuyển dụng. Khi internet luôn sẵn sàng có sẵn và có thể truy cập được, nó là hoàn toàn dễ cho ai đó thu thập thông tin trên tổ chức mục tiêu đơn giản bằng cách sử dụng bộ máy tìm kiếm và quyết định cơ sở hạ tầng đằng sau của họ.Kĩ thuật này được biết đến như là OSINT.

Đây là nơi một nhà kiểm định thâm nhập hay ethical hacker sử dụng các công cụ và kĩ thuật khác nhau cái thu thập thông tin cái là có sẵn công cộng trên internet để tạo hồ sơ của mục tiêu. .OSINT là một dạng của passive information gathering nơi nhà kiểm định không liên hệ trực tiếp hay kết nối với mục tiêu thực sự,nhưng yêu cầu từ nguồn đáng tin cậy và hợp pháp về mục tiêu.

Trong những năm qua, tôi nhận thấy rằng nhiều website tuyển dụng nơi nhà tuyển dụng đăng tuyển cho vị trí IT bên trong công ty, nhưng nhà tuyến dụng chỉ ra rằng ứng viên lí tưởng nên có kinh nghiệm với công nghệ cụ thể. Cái này có thể là điều tốt cho công ty và ứng viên, tuy nhiên nó cũng có thể là điều xấu. Những cái sau là ủng hộ và phản đối về việc công ty đăng công nghệ của họ trên website tuyển dụng:

Đây là những ủng hộ:

- Ứng viên tiềm năng sẽ biết dạng môi trường được mong đợi nếu họ được tuyển.

- Ứng viên tiềm năng có thể quyết định trước liệu họ có kĩ năng được yêu cầu cho công việc.

- Đây là những phản đối:

- Công ty bộc lộ một phần công nghệ của họ cho công cộng.

- Một hacker có thể quyết định cơ sở hạ tầng và lựa chọn tốt hơn khai thác lỗi và công cụ để thực hiện cuộc tấn công an ninh mạng.

Như một nhà kiểm định thâm nhập, chúng ta có thể thấy rằng công ty đang sử dụng dạng cụ thể của công nghệ bên trong cơ sở hạ tầng IT của họ.Từ quan điểm nhà kiểm định thâm nhập, nếu tổ chức này là mục tiêu của chúng ta cho một cuộc kiểm định thâm nhập, chúng ta bây giờ có thể làm hẹp phạm vi cuộc tấn công của chúng ta tới những công nghệ này.

Bây giờ bạn đã hoàn thành phần về hiểu biết tốt hơn về OSINT, trong tut tiếp theo mình sẽ đi sâu vào thực hành sử dụng các công cụ OSINT với Kali Linux.

Chỉnh sửa lần cuối bởi người điều hành: