-

09/04/2020

-

93

-

610 bài viết

Google tung bản vá khẩn cấp cho lỗ hổng zero-day đầu tiên năm 2023

Google vừa phát hành bản cập nhật khẩn cấp cho trình duyệt Chrome để giải quyết lỗ hổng zero-day đầu tiên đang bị khai thác kể từ đầu năm nay. “Google ghi nhận sự tồn tại của một kỹ thuật khai thác lỗi CVE-2023-2033", gã khổng lồ công nghệ cho biết.

Phiên bản mới đang được phân phối cho người dùng trong kênh Stable Desktop và phiên bản này sẽ tiếp cận toàn bộ người dùng trong những ngày hoặc tuần tới.

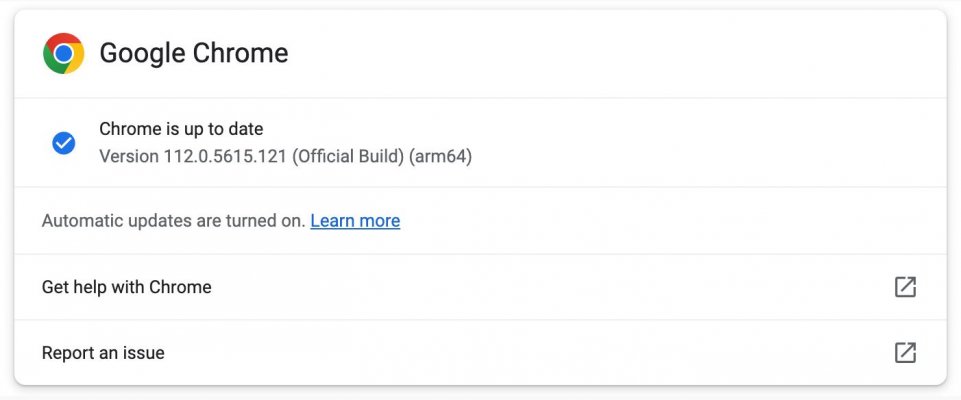

Người dùng Chrome nên nâng cấp lên phiên bản 112.0.5615.121 càng sớm càng tốt để giải quyết lỗ hổng CVE-2023-2033 trên các hệ thống Windows, Mac và Linux.

Cách kiểm tra các bản cập nhật mới là truy cập đường dẫn menu Chrome > Trợ giúp > Giới thiệu về Google Chrome.

Trình duyệt web cũng sẽ tự động kiểm tra các bản cập nhật mới và thực hiện cài đặt mà không yêu cầu tương tác của người dùng sau khi khởi động lại.

Thông thường, khai thác thành công một lỗi type confusion, hacker có thể gây lỗi trình duyệt bằng cách đọc hoặc ghi bộ nhớ ngoài giới hạn bộ đệm. Trong nhiều trường hợp, hacker cũng có thể khai thác các lỗ hổng dạng này để thực thi mã tùy ý trên các thiết bị bị xâm nhập.

Google cho hay hãng biết lỗ hổng zero-day CVE-2023-2033 đang được sử dụng trong các cuộc tấn công, tuy nhiên không chia sẻ nhiều thông tin liên quan đến các cuộc tấn công này.

"Việc tiếp cận các thông tin và đường link liên quan đến lỗ hổng có thể bị hạn chế cho đến khi phần lớn người dùng được cập nhật bản sửa lỗi", Google cho biết.

"Chúng tôi cũng sẽ không công bố thêm chi tiết về lỗ hổng nếu lỗi tồn tại trong thư viện của bên thứ ba và các dự án sử dụng thư viện đó chưa được vá”.

Người dùng Google Chrome nên nhanh chóng nâng cấp trình duyệt của và chặn các nỗ lực tấn công trước khi các chi tiết kỹ thuật được công bố, cho phép nhiều hacker phát triển cách khai thác mới.

Phiên bản mới đang được phân phối cho người dùng trong kênh Stable Desktop và phiên bản này sẽ tiếp cận toàn bộ người dùng trong những ngày hoặc tuần tới.

Người dùng Chrome nên nâng cấp lên phiên bản 112.0.5615.121 càng sớm càng tốt để giải quyết lỗ hổng CVE-2023-2033 trên các hệ thống Windows, Mac và Linux.

Cách kiểm tra các bản cập nhật mới là truy cập đường dẫn menu Chrome > Trợ giúp > Giới thiệu về Google Chrome.

Trình duyệt web cũng sẽ tự động kiểm tra các bản cập nhật mới và thực hiện cài đặt mà không yêu cầu tương tác của người dùng sau khi khởi động lại.

Chi tiết cuộc tấn công chưa được tiết lộ

CVE-2023-2033 là lỗ hổng zero-day mức độ nghiêm trọng cao, liên quan đến lỗi type confusion nghiêm trọng trong JavaScript Chrome V8.Thông thường, khai thác thành công một lỗi type confusion, hacker có thể gây lỗi trình duyệt bằng cách đọc hoặc ghi bộ nhớ ngoài giới hạn bộ đệm. Trong nhiều trường hợp, hacker cũng có thể khai thác các lỗ hổng dạng này để thực thi mã tùy ý trên các thiết bị bị xâm nhập.

Google cho hay hãng biết lỗ hổng zero-day CVE-2023-2033 đang được sử dụng trong các cuộc tấn công, tuy nhiên không chia sẻ nhiều thông tin liên quan đến các cuộc tấn công này.

"Việc tiếp cận các thông tin và đường link liên quan đến lỗ hổng có thể bị hạn chế cho đến khi phần lớn người dùng được cập nhật bản sửa lỗi", Google cho biết.

"Chúng tôi cũng sẽ không công bố thêm chi tiết về lỗ hổng nếu lỗi tồn tại trong thư viện của bên thứ ba và các dự án sử dụng thư viện đó chưa được vá”.

Người dùng Google Chrome nên nhanh chóng nâng cấp trình duyệt của và chặn các nỗ lực tấn công trước khi các chi tiết kỹ thuật được công bố, cho phép nhiều hacker phát triển cách khai thác mới.

Nguồn: Bleeping Computer

Chỉnh sửa lần cuối: