-

14/01/2021

-

19

-

85 bài viết

Erbium: Biến thể mã độc mới "ngon-bổ-rẻ"

'Erbium', phần mềm độc hại đánh cắp thông tin, đang được phát tán dưới dạng cài cắm trong các sản phẩm crack/cheat game để lấy cắp thông tin đăng nhập, thông tin ví tiền điện tử của nạn nhân.

Erbium là gì?

Erbium là Phần mềm độc hại dưới dạng Dịch vụ (Malware as a Service), cung cấp cho người đăng ký một phần mềm độc hại đánh cắp thông tin với giá cạnh tranh, chức năng tùy biến linh hoạt, chất lượng hỗ trợ khách hàng tốt. Chính vì thế, Erbium đang trở nên phổ biến trong cộng đồng tội phạm mạng.

Những hoạt động đầu tiên của Erbium

Erbium đã được quảng bá trên các diễn đàn Nga từ tháng 7 năm 2022, nhưng việc triển khai thực tế của nó trong thực tế cho đến nay vẫn chưa chắc chắn.

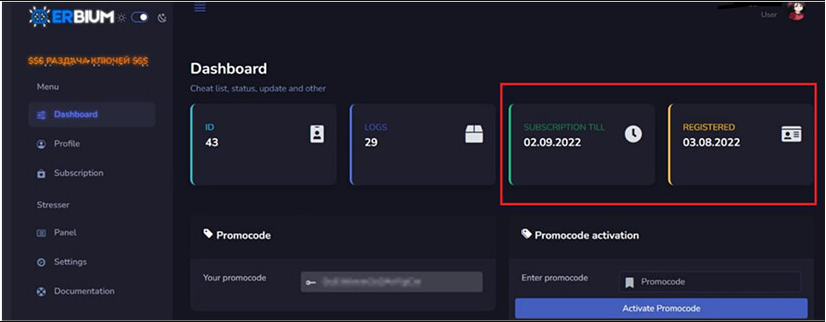

Ban đầu, Erbium có giá 9 đô la mỗi tuần, nhưng kể từ khi mức độ phổ biến của nó tăng lên vào cuối tháng 8, giá đã tăng lên 100 đô la mỗi tháng hoặc 1000 đô la cho cả năm sử dụng.

So với lựa chọn "defacto", trình đánh cắp RedLine, chi phí của Erbium chỉ bằng một phần ba, vì vậy nó nhắm mục tiêu xâm chiếm thị trường phần mềm độc hại mà các kẻ tấn công đang sử dụng.

Theo chia sẻ của Cyfirma và các nhà nghiên cứu của Cluster25, có một số thông tin về cách hoạt động của trojan này như sau:

Phần mềm độc hại sử dụng ba URL để kết nối với bảng điều khiển, bao gồm Discord's Content Delivery Network, một nền tảng mà các nhà khai thác phần mềm độc hại tin dùng.

Trong khi Erbium vẫn đang trong quá trình hoàn thiện, người dùng trên các diễn đàn hacker đã ca ngợi nỗ lực của tác giả và việc sẵn sàng lắng nghe yêu cầu của khách hàng.

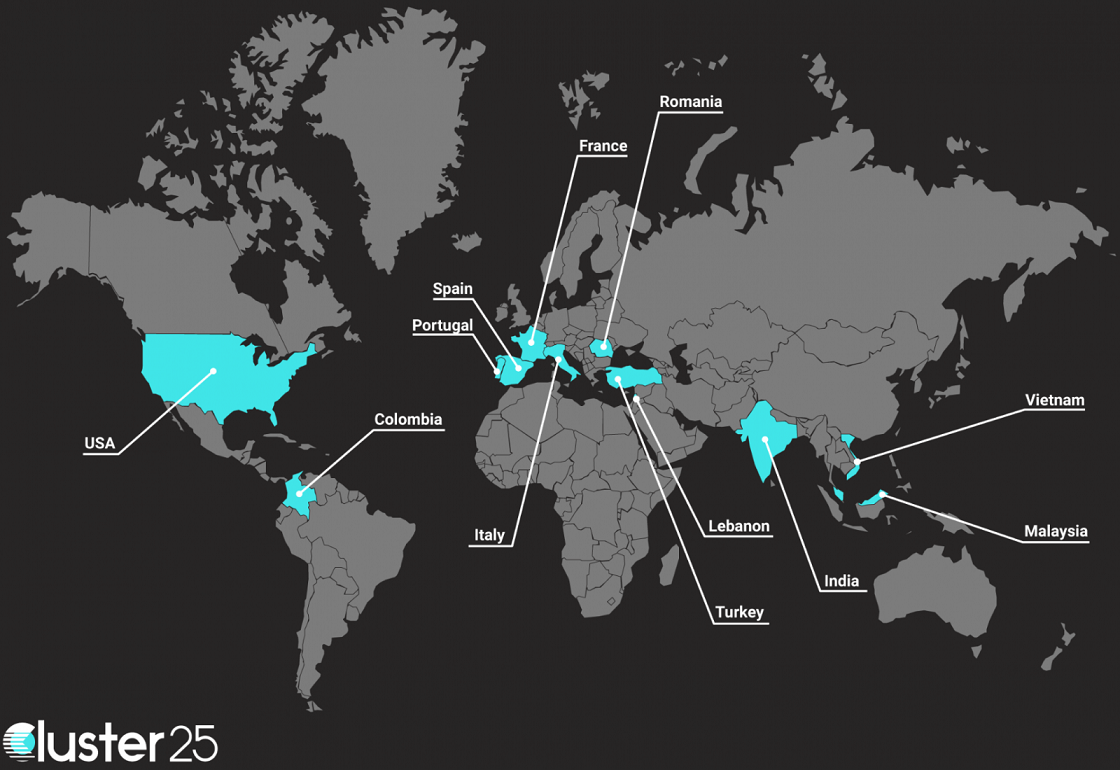

Cluster25 đã báo cáo các dấu hiệu lây nhiễm Erbium trên toàn thế giới, bao gồm ở Mỹ, Pháp, Colombia, Tây Ban Nha, Ý, Ấn Độ, Việt Nam và Malaysia.

Tổng kết

Mặc dù chiến dịch Erbium đầu tiên sử dụng các cheat/crack trò chơi làm mồi nhử, các kênh phân phối trong tương lai sẽ được đa dạng hóa, vì người mua phần mềm độc hại có thể chọn phát tán qua các phương pháp khác nhau.

Để ngăn chặn mối đe dọa cho hệ thống của bạn, hãy tránh tải xuống phần mềm vi phạm bản quyền, quét tất cả các tệp đã tải xuống trên công cụ AV và cập nhật phần mềm bằng cách cài đặt các bản vá bảo mật hiện có mới nhất.

Erbium là Phần mềm độc hại dưới dạng Dịch vụ (Malware as a Service), cung cấp cho người đăng ký một phần mềm độc hại đánh cắp thông tin với giá cạnh tranh, chức năng tùy biến linh hoạt, chất lượng hỗ trợ khách hàng tốt. Chính vì thế, Erbium đang trở nên phổ biến trong cộng đồng tội phạm mạng.

Những hoạt động đầu tiên của Erbium

Erbium đã được quảng bá trên các diễn đàn Nga từ tháng 7 năm 2022, nhưng việc triển khai thực tế của nó trong thực tế cho đến nay vẫn chưa chắc chắn.

Ban đầu, Erbium có giá 9 đô la mỗi tuần, nhưng kể từ khi mức độ phổ biến của nó tăng lên vào cuối tháng 8, giá đã tăng lên 100 đô la mỗi tháng hoặc 1000 đô la cho cả năm sử dụng.

So với lựa chọn "defacto", trình đánh cắp RedLine, chi phí của Erbium chỉ bằng một phần ba, vì vậy nó nhắm mục tiêu xâm chiếm thị trường phần mềm độc hại mà các kẻ tấn công đang sử dụng.

- Cũng như các phần mềm độc hại ăn cắp thông tin khác, Erbium sẽ lấy cắp dữ liệu được lưu trữ trong trình duyệt web (dựa trên Chromium hoặc Gecko), chẳng hạn như mật khẩu, cookie, thẻ tín dụng và thông tin tự động điền.

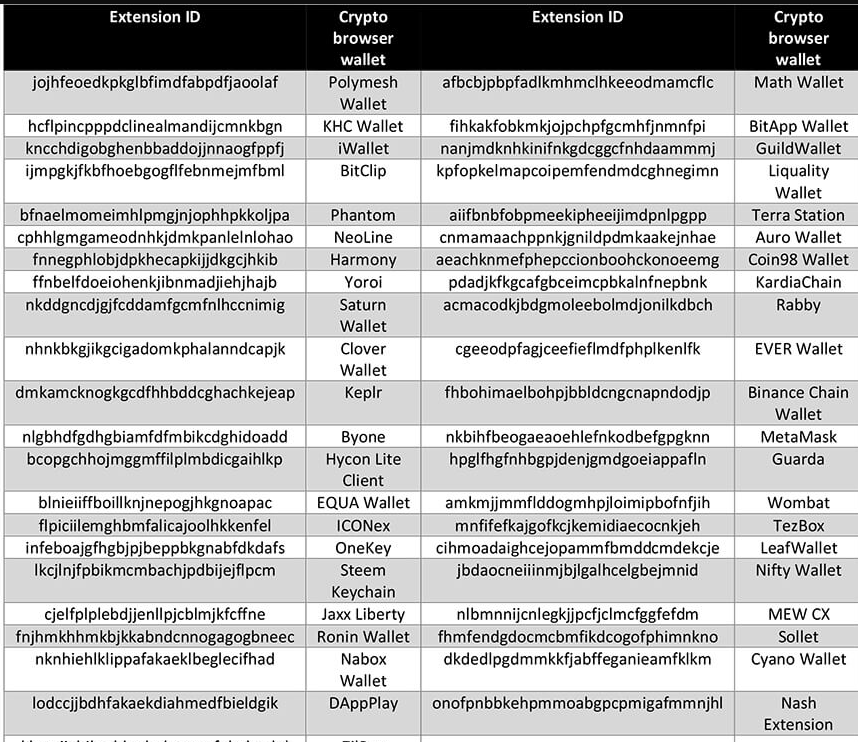

- Phần mềm độc hại cũng cố gắng lấy dữ liệu từ một tập hợp lớn các ví tiền điện tử được cài đặt trên trình duyệt web dưới dạng tiện ích mở rộng (Extention).

- Các ví như: Exodus, Atomic, Armoury, Bitecoin-Core, Bytecoin, Dash-Core, Electrum, Electron, Coinomi, Ethereum, Litecoin-Core, Monero-Core, Zcash và Jaxx cũng bị đánh cắp.

- Erbium cũng đánh cắp mã xác thực hai yếu tố từ Trình quản lý mật khẩu Trezor, EOS Authenticator, Authy 2FA và Authenticator 2FA.

- Phần mềm độc hại có thể lấy ảnh chụp màn hình từ tất cả các màn hình, lấy mã thông báo Steam và Discord, đánh cắp tệp ủy quyền Telegram và lập hồ sơ máy chủ lưu trữ dựa trên hệ điều hành và phần cứng.

Phần mềm độc hại sử dụng ba URL để kết nối với bảng điều khiển, bao gồm Discord's Content Delivery Network, một nền tảng mà các nhà khai thác phần mềm độc hại tin dùng.

Trong khi Erbium vẫn đang trong quá trình hoàn thiện, người dùng trên các diễn đàn hacker đã ca ngợi nỗ lực của tác giả và việc sẵn sàng lắng nghe yêu cầu của khách hàng.

Cluster25 đã báo cáo các dấu hiệu lây nhiễm Erbium trên toàn thế giới, bao gồm ở Mỹ, Pháp, Colombia, Tây Ban Nha, Ý, Ấn Độ, Việt Nam và Malaysia.

Mặc dù chiến dịch Erbium đầu tiên sử dụng các cheat/crack trò chơi làm mồi nhử, các kênh phân phối trong tương lai sẽ được đa dạng hóa, vì người mua phần mềm độc hại có thể chọn phát tán qua các phương pháp khác nhau.

Để ngăn chặn mối đe dọa cho hệ thống của bạn, hãy tránh tải xuống phần mềm vi phạm bản quyền, quét tất cả các tệp đã tải xuống trên công cụ AV và cập nhật phần mềm bằng cách cài đặt các bản vá bảo mật hiện có mới nhất.

Theo: Bleeping Computer

Chỉnh sửa lần cuối bởi người điều hành: