NgMSon

Well-Known Member

-

22/03/2017

-

748

-

667 bài viết

[CMKT] Hướng dẫn sử dụng công cụ Wireshark để bắt và phân tích gói tin.

Do : Chất lượng âm thanh có thể hơi kém nên mình sẽ viết luôn cả lời thoại , hướng dẫn ở đấy để các bạn có thể đọc cho dễ hiểu...

Wireshark có thể cài trên Window 7 , 8 , 10, ....( 32bit /64 bit )

Ưu điểm:

+ Dễ sử dụng ( Gia diện ,... )

+ Phần tích nhiều giao thức

+ Các gói tin dễ dàng sử dụng GUI

Nhược điểm :

+ Không thích hợp để phần tích mạng không chuyên nghiệp

+ Người dùng cần phải có kiến thức phân tích giao thức mạng

+ Khá xa lạ đối với người dùng

....

....

( Lý do mình chọn là : Phiên bản hiện nay đã mới hơn nên sẽ có nhiều cái hơn )

Hướng dẫn tải :

Để tải công cụ này các bạn truy câp vào trang chủ : wireshark.org

Tiếp đó các bạn chọn vào phần download

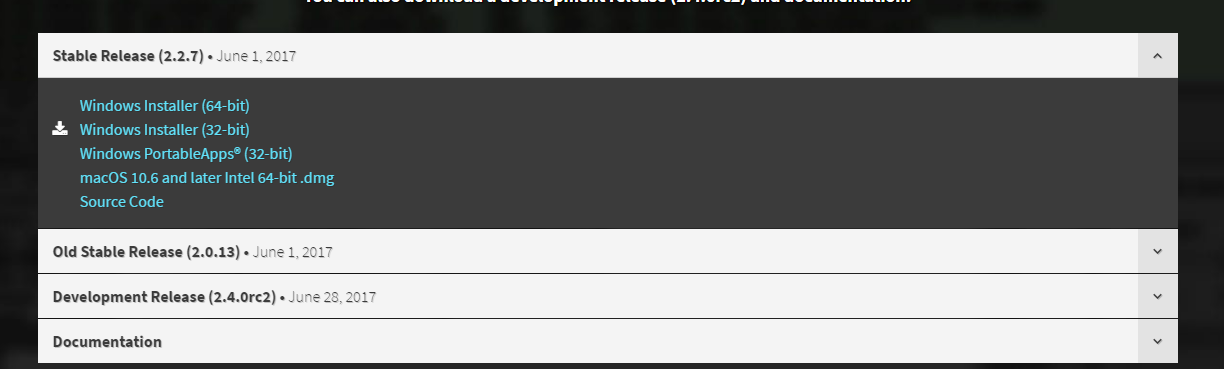

Sau đó các bạn chọn phiên bản phù hợp

Sau khi tải xong các bạn mở lên và cài đặt như thường nhá

( Lưu ý : Nếu bạn chưa cìa WinPCap thì nên cài nhé )

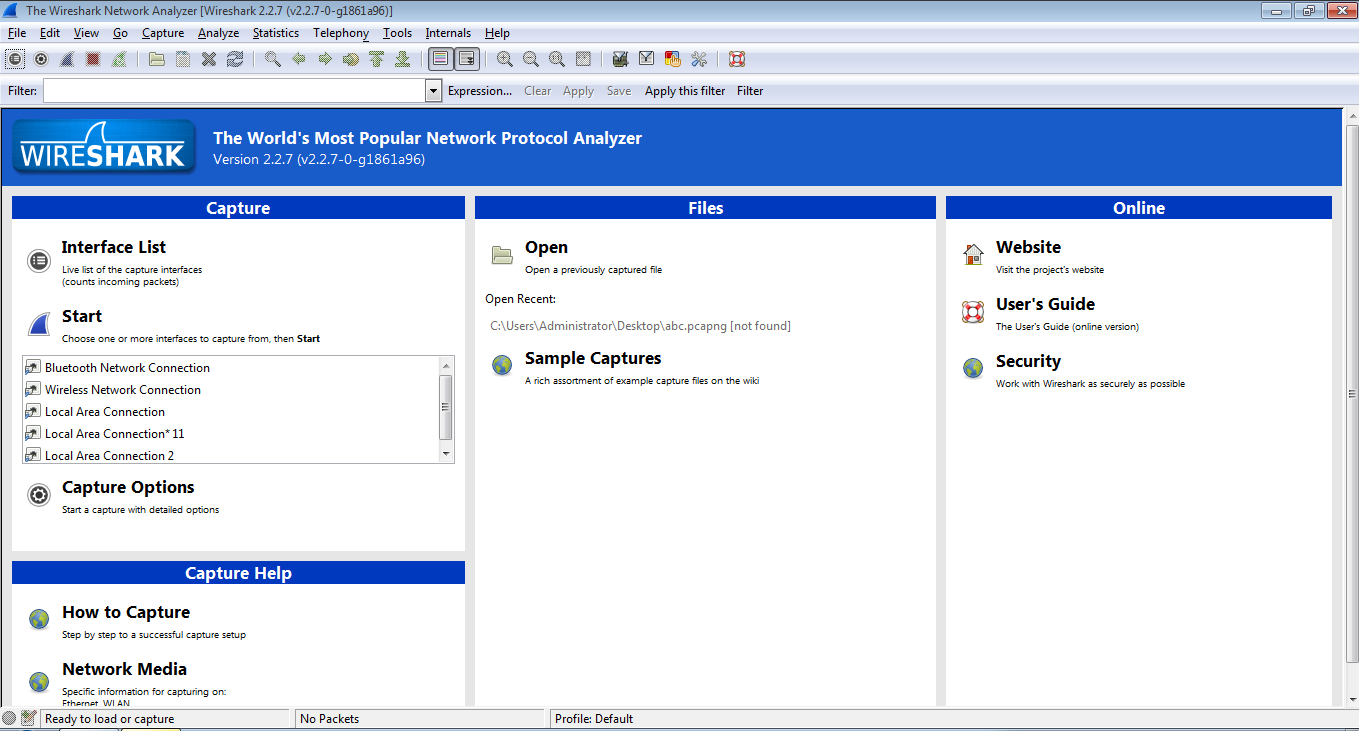

Tiếp theo mở công cụ lên...

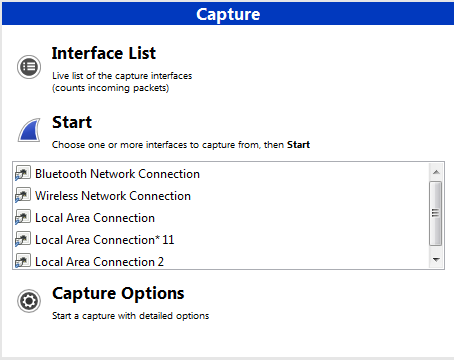

Chúng ta chỉ quan tâm vào 3 phần này

Capture : Gồm có Interface List ../ Interface List là gì các bạn có thể tra

Interface List gồm Bluetooth Network Connection ( Mạng Bluetooh )

WireLess Network Connection ( Mạng Wifi )

Local Area Connection ( Mạng Lan )

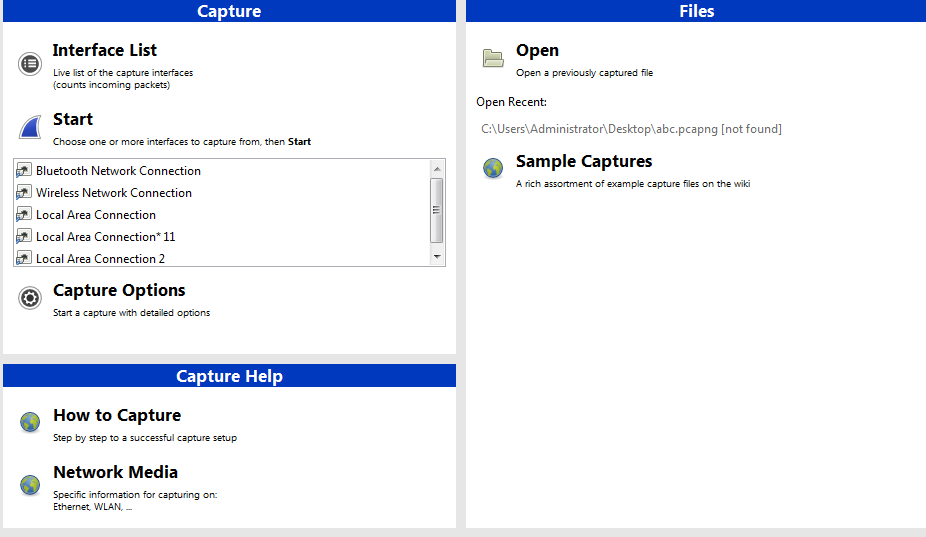

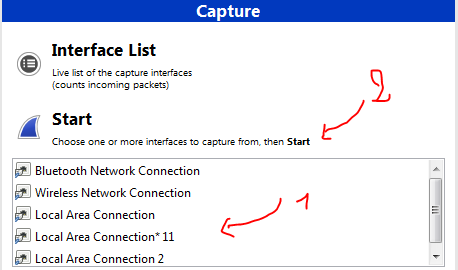

>>Khởi động

(1) Chọn Interface

(2) Ấn Start

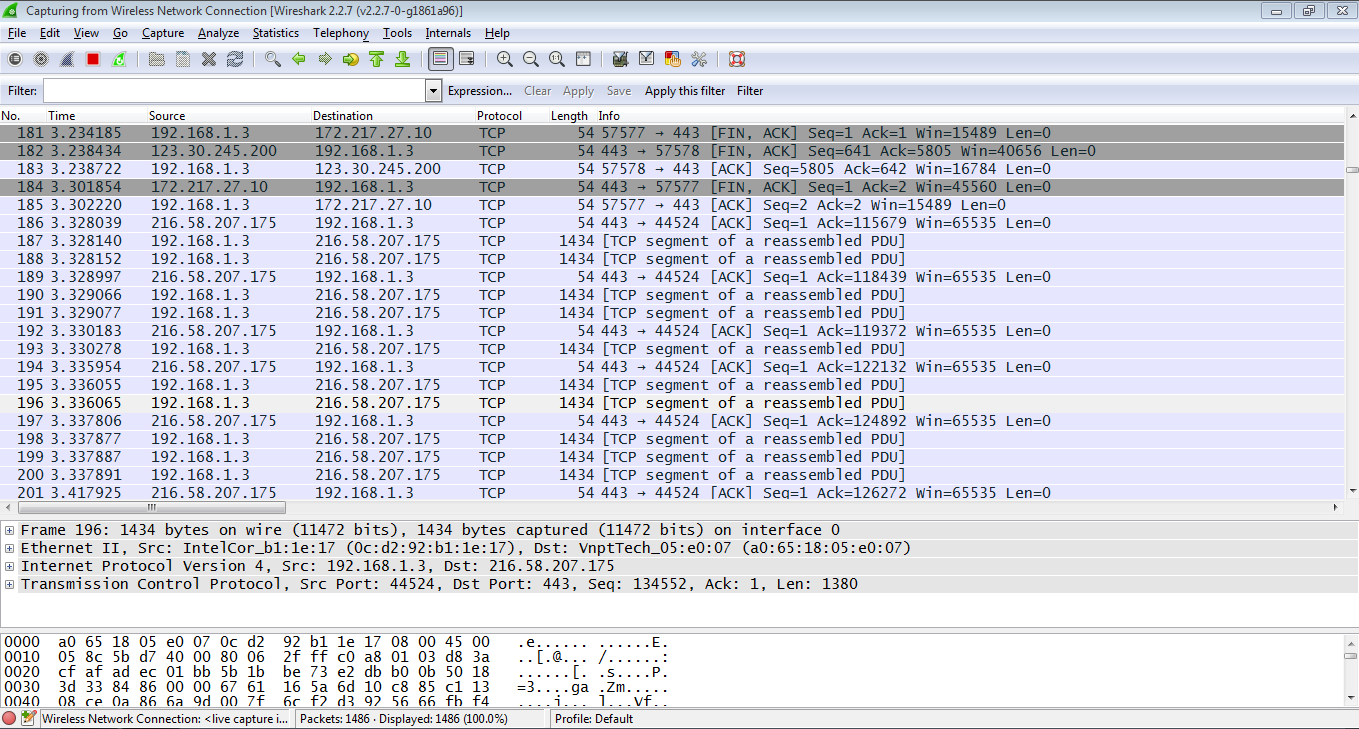

>> Gia diện khi mở

Gồm

( Command Menu )

( Bộ lọc )

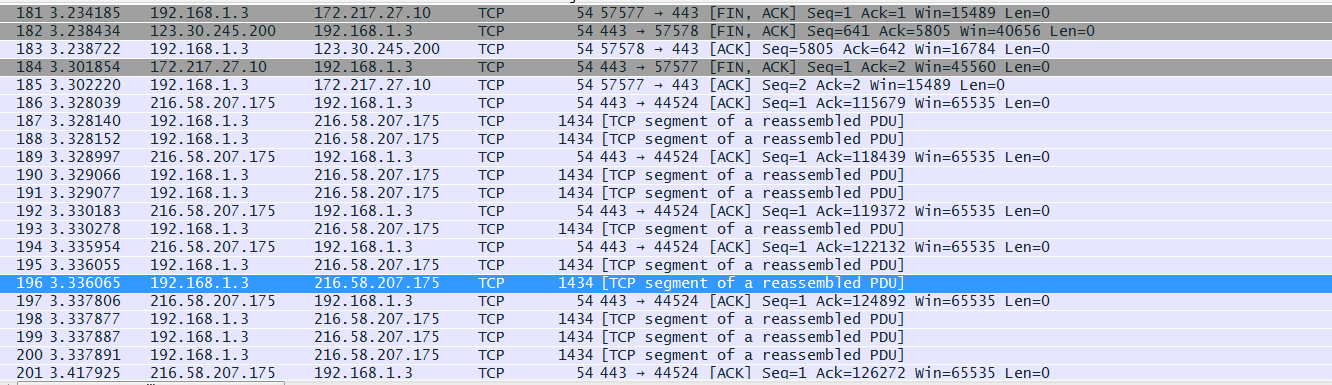

( Danh sách gói tin đã bắt )

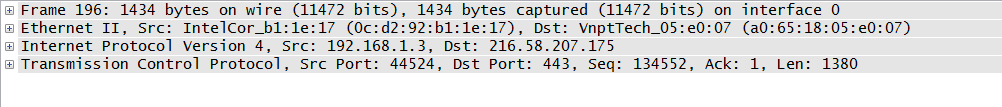

( Thông tin Header của một packets )

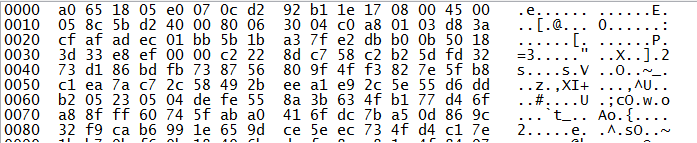

( Phần mã số dưới dạng Hexadecimal hoặc ASCII ( America Standard code for Information Interchange ))

(1) Chạy mới (2) Stop (3) Reset

(1) Chạy mới (2) Stop (3) Reset

( Mở file )

( Mở file )

( Save )

( Save )

( Đóng file đang mở ở hiện tại )

( Đóng file đang mở ở hiện tại )

( Reload file đang mở )

( Reload file đang mở )

( mục này trong video rất rõ nhé )

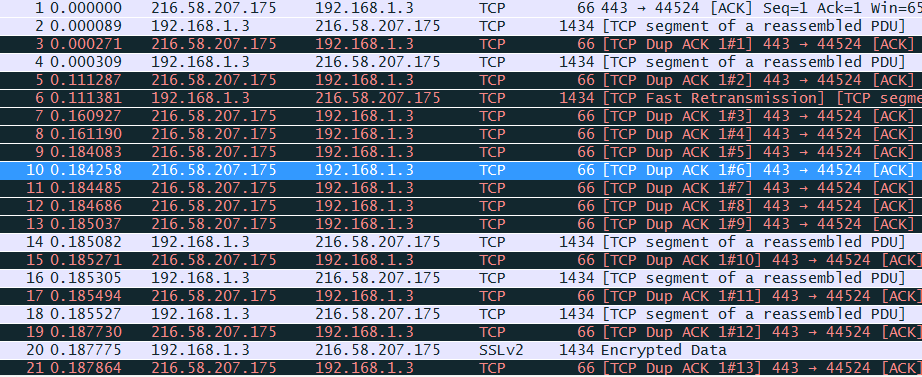

xanh lá cây, xanh da trời và đen. Wireshark dựa vào cơ chế này để giúp người dùng phân biệt được các loại traffic khác nhau. Ở chế độ mặc định, màu xanh lá cây là traffic TCP, xanh da trời đậm là traffic DNS, xanh da trời nhạt là traffic UDP và màu đen là gói TCP đang có vấn đề

Nhấn chuột phải vào từng package và chọn Follow TCP Stream để thấy toàn bộ quá trình , thời gian giáo tiếp từ server đến client..

\Nhấn và chọn 1 package bất kỳ để kiểm tra các phần thông tin cụ thể hơn ( Ấn chuột đúp sẽ dễ nhìn hơn )

Oke còn nhiều trong video nữa khá dễ hiểu đó

Wireshark có thể cài trên Window 7 , 8 , 10, ....( 32bit /64 bit )

Ưu điểm:

+ Dễ sử dụng ( Gia diện ,... )

+ Phần tích nhiều giao thức

+ Các gói tin dễ dàng sử dụng GUI

Nhược điểm :

+ Không thích hợp để phần tích mạng không chuyên nghiệp

+ Người dùng cần phải có kiến thức phân tích giao thức mạng

+ Khá xa lạ đối với người dùng

....

( Lý do mình chọn là : Phiên bản hiện nay đã mới hơn nên sẽ có nhiều cái hơn )

Hướng dẫn tải :

Để tải công cụ này các bạn truy câp vào trang chủ : wireshark.org

Tiếp đó các bạn chọn vào phần download

Sau đó các bạn chọn phiên bản phù hợp

Sau khi tải xong các bạn mở lên và cài đặt như thường nhá

( Lưu ý : Nếu bạn chưa cìa WinPCap thì nên cài nhé )

Tiếp theo mở công cụ lên...

Chúng ta chỉ quan tâm vào 3 phần này

Capture : Gồm có Interface List ../ Interface List là gì các bạn có thể tra

Interface List gồm Bluetooth Network Connection ( Mạng Bluetooh )

WireLess Network Connection ( Mạng Wifi )

Local Area Connection ( Mạng Lan )

>>Khởi động

(1) Chọn Interface

(2) Ấn Start

>> Gia diện khi mở

Gồm

( Command Menu )

( Bộ lọc )

( Danh sách gói tin đã bắt )

( Thông tin Header của một packets )

( Phần mã số dưới dạng Hexadecimal hoặc ASCII ( America Standard code for Information Interchange ))

( mục này trong video rất rõ nhé )

xanh lá cây, xanh da trời và đen. Wireshark dựa vào cơ chế này để giúp người dùng phân biệt được các loại traffic khác nhau. Ở chế độ mặc định, màu xanh lá cây là traffic TCP, xanh da trời đậm là traffic DNS, xanh da trời nhạt là traffic UDP và màu đen là gói TCP đang có vấn đề

Nhấn chuột phải vào từng package và chọn Follow TCP Stream để thấy toàn bộ quá trình , thời gian giáo tiếp từ server đến client..

\Nhấn và chọn 1 package bất kỳ để kiểm tra các phần thông tin cụ thể hơn ( Ấn chuột đúp sẽ dễ nhìn hơn )

Oke còn nhiều trong video nữa khá dễ hiểu đó

Chỉnh sửa lần cuối:

Mong hoàn thiện sớm để upload cho mọi người đọc

Mong hoàn thiện sớm để upload cho mọi người đọc