-

08/10/2013

-

401

-

998 bài viết

Hướng dẫn bảo vệ mạng OT với tiêu chuẩn ISA/IEC 62443

Các cuộc tấn công mạng nhắm vào mạng công nghiệp đã tăng 2000% từ năm 2018 đến 2019. Các cuộc tấn công vào công nghệ vận hành (OT) có thể làm gián đoạn sản xuất và doanh thu, làm lộ thông tin mật hoặc làm giảm chất lượng sản phẩm. Thậm chí có thể khiến nhân viên gặp nguy hiểm và gây hại đến môi trường. Các cuộc tấn công vào cơ sở hạ tầng quan trọng như điện, nước, giao thông vận tải...gây ra những thiệt hại lớn cho nề kinh tế và sức khỏe cộng đồng. Khi xung đột giữa các quốc gia xảy ra thì hạ tầng trọng yếu chính là mục tiêu tấn công đầu tiên trên không gian mạng.

Các rào cản đối với an ninh mạng công nghiệp

Bảo mật hoạt động công nghiệp hiện nay là tiêu chí hàng đầu. Nhưng để triển khai thành công là một thách thức lớn vì 2 lý do:

(1) Mạng công nghiệp thường được quản lý bởi những nhân viên OT không có nhiều kinh nghiệm về an ninh mạng như các nhân viên IT. Nếu một máy chủ IT ngừng hoạt động trong một khoảng thời gian, thiệt hại chỉ tính bằng sự suy giảm năng suất lao động thì việc ngừng hoạt động của một dây chuyền sản xuất đánh thẳng vào lợi nhuận của công ty. Rõ ràng là vấn đề nghiêm trọng hơn rất nhiều.

(2) Không biết phải bắt đầu bảo vệ hệ thống OT như thế nào vì mạng OT rất phức tạp. Chúng ta nên bảo vệ thành phần nào của mạng trước tiên? Việc phân vùng cho mạng sẽ đem lại hiệu quả ra sao? Cần thực hiện phân vùng hay cần giám sát các hoạt động đáng ngờ trong mạng trước?

Framework cho an ninh mạng OT

Hiệp hội Tự động hóa Quốc tế (ISA) đã tập hợp bộ tiêu chuẩn ISA99 để xây dựng các hệ thống điều khiển và tự động hóa công nghiệp an toàn (IACS). Ủy ban Kỹ thuật Điện Quốc tế (IEC) đã dựa trên công trình đó để công bố tiêu chuẩn IEC 62443. Mặc dù một số người cho rằng bộ tiêu chuẩn ISA / IEC 62443 quá chi tiết và phức tạp nhưng thực tế là tiêu chuẩn này đã tạo ra cơ hội để IT và OT làm việc cùng nhau.

IEC 62443 một Framework để từng bước thực hiện các quy tắc thực tiễn tốt nhất (best practise) về an ninh mạng công nghiệp và để cải tiến liên tục. Framework chỉ dẫn xây dựng kiến trúc mạng an toàn, các yêu cầu chức năng và cách đo lường mức độ thành thạo của nhân viên đối với từng yêu cầu. Nhóm OT đóng góp thông tin về những gì (tài sản) cần bảo vệ còn nhóm IT đưa ra cách thức bảo vệ các tài sản đó. Sau đây là 4 bước chính mà framework hướng dẫn cho người làm bảo mật OT bắt đầu:

1. Kiểm kê tài sản. Bước đầu tiên là nhóm OT liệt kê tất cả các tài sản(asset) và xếp hạng mức độ quan trọng của chúng. Nên dành nhiều sự quan tâm nhất cho cho những tài sản quan trọng nhất!

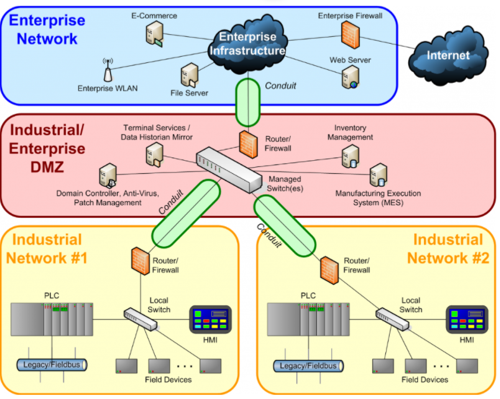

2. Xác định zones(khu vực). Zone là một nhóm các thiết bị có yêu cầu bảo mật tương tự nhau, có vành đai vật lý rõ ràng và nhu cầu giao tiếp với nhau (hình 1). Hãy tưởng tượng một nhà máy với một dây chuyền sản xuất để hàn và một dây chuyền khác để sơn. Không cần thiết các máy trong hai dây chuyền phải giao tiếp, vì vậy tất cả các máy trong dây chuyền sản xuất 1 sẽ ở trong một Zone và tất cả các máy móc trong dây chuyền sản xuất 2 sẽ ở Zone khác. Việc phân chia mạng thành các Zone làm giảm thiệt hại khi bị tấn công vì thiệt hại thường được "khoanh vùng". Bên cạnh đó nó làm tăng tính linh hoạt và dễ kiểm soát khi mỗi Zone được áp đặt chính sách bảo mật riêng.

3. Xác định kết nối: kết nối là liên kết thông tin liên lạc giữa các vùng phải giao tiếp với nhau. Trong ví dụ nhà máy ở trên, cả hai khu vực cần giao tiếp với trung tâm (Zone 3). Do vậy ta cần 2 kết nối Zone 1 - Zone 3, và Zone 2 - Zone 3. Khi IT và OT đã xác định các Zone và kết nối, việc triển khai mạng và thực thi bảo mật trở nên đơn giản hơn.

Hình. IEC 62443 với các Zone và kết nối

4 .Thêm kiểm soát cho từng khu vực. Nên bắt đầu với các khu vực chứa thiết bị được sử dụng cho các quy trình quan trọng nhất. Đối với mỗi khu vực, thêm các biện pháp kiểm soát hợp lý để kiểm soát người dùng, tính toàn vẹn của dữ liệu, bảo mật dữ liệu, kiểm soát luồng dữ liệu, phản ứng kịp thời với các sự kiện bảo mật và bảo đảm duy trì tài nguyên sẵn sàng nếu bị tấn công từ chối dịch vụ.

Tham khảo

Blog Cisco

Các rào cản đối với an ninh mạng công nghiệp

Bảo mật hoạt động công nghiệp hiện nay là tiêu chí hàng đầu. Nhưng để triển khai thành công là một thách thức lớn vì 2 lý do:

(1) Mạng công nghiệp thường được quản lý bởi những nhân viên OT không có nhiều kinh nghiệm về an ninh mạng như các nhân viên IT. Nếu một máy chủ IT ngừng hoạt động trong một khoảng thời gian, thiệt hại chỉ tính bằng sự suy giảm năng suất lao động thì việc ngừng hoạt động của một dây chuyền sản xuất đánh thẳng vào lợi nhuận của công ty. Rõ ràng là vấn đề nghiêm trọng hơn rất nhiều.

(2) Không biết phải bắt đầu bảo vệ hệ thống OT như thế nào vì mạng OT rất phức tạp. Chúng ta nên bảo vệ thành phần nào của mạng trước tiên? Việc phân vùng cho mạng sẽ đem lại hiệu quả ra sao? Cần thực hiện phân vùng hay cần giám sát các hoạt động đáng ngờ trong mạng trước?

Framework cho an ninh mạng OT

Hiệp hội Tự động hóa Quốc tế (ISA) đã tập hợp bộ tiêu chuẩn ISA99 để xây dựng các hệ thống điều khiển và tự động hóa công nghiệp an toàn (IACS). Ủy ban Kỹ thuật Điện Quốc tế (IEC) đã dựa trên công trình đó để công bố tiêu chuẩn IEC 62443. Mặc dù một số người cho rằng bộ tiêu chuẩn ISA / IEC 62443 quá chi tiết và phức tạp nhưng thực tế là tiêu chuẩn này đã tạo ra cơ hội để IT và OT làm việc cùng nhau.

IEC 62443 một Framework để từng bước thực hiện các quy tắc thực tiễn tốt nhất (best practise) về an ninh mạng công nghiệp và để cải tiến liên tục. Framework chỉ dẫn xây dựng kiến trúc mạng an toàn, các yêu cầu chức năng và cách đo lường mức độ thành thạo của nhân viên đối với từng yêu cầu. Nhóm OT đóng góp thông tin về những gì (tài sản) cần bảo vệ còn nhóm IT đưa ra cách thức bảo vệ các tài sản đó. Sau đây là 4 bước chính mà framework hướng dẫn cho người làm bảo mật OT bắt đầu:

1. Kiểm kê tài sản. Bước đầu tiên là nhóm OT liệt kê tất cả các tài sản(asset) và xếp hạng mức độ quan trọng của chúng. Nên dành nhiều sự quan tâm nhất cho cho những tài sản quan trọng nhất!

2. Xác định zones(khu vực). Zone là một nhóm các thiết bị có yêu cầu bảo mật tương tự nhau, có vành đai vật lý rõ ràng và nhu cầu giao tiếp với nhau (hình 1). Hãy tưởng tượng một nhà máy với một dây chuyền sản xuất để hàn và một dây chuyền khác để sơn. Không cần thiết các máy trong hai dây chuyền phải giao tiếp, vì vậy tất cả các máy trong dây chuyền sản xuất 1 sẽ ở trong một Zone và tất cả các máy móc trong dây chuyền sản xuất 2 sẽ ở Zone khác. Việc phân chia mạng thành các Zone làm giảm thiệt hại khi bị tấn công vì thiệt hại thường được "khoanh vùng". Bên cạnh đó nó làm tăng tính linh hoạt và dễ kiểm soát khi mỗi Zone được áp đặt chính sách bảo mật riêng.

3. Xác định kết nối: kết nối là liên kết thông tin liên lạc giữa các vùng phải giao tiếp với nhau. Trong ví dụ nhà máy ở trên, cả hai khu vực cần giao tiếp với trung tâm (Zone 3). Do vậy ta cần 2 kết nối Zone 1 - Zone 3, và Zone 2 - Zone 3. Khi IT và OT đã xác định các Zone và kết nối, việc triển khai mạng và thực thi bảo mật trở nên đơn giản hơn.

Hình. IEC 62443 với các Zone và kết nối

4 .Thêm kiểm soát cho từng khu vực. Nên bắt đầu với các khu vực chứa thiết bị được sử dụng cho các quy trình quan trọng nhất. Đối với mỗi khu vực, thêm các biện pháp kiểm soát hợp lý để kiểm soát người dùng, tính toàn vẹn của dữ liệu, bảo mật dữ liệu, kiểm soát luồng dữ liệu, phản ứng kịp thời với các sự kiện bảo mật và bảo đảm duy trì tài nguyên sẵn sàng nếu bị tấn công từ chối dịch vụ.

Tham khảo

Blog Cisco

Chỉnh sửa lần cuối: