WhiteHat News #ID:3333

VIP Members

-

04/06/2014

-

37

-

446 bài viết

Các nhà nghiên cứu công bố cách phát hiện bộ công cụ MitM trên thực tế

Không dưới 1.220 trang web lừa đảo Man-in-the-Middle (MitM) đã bị phát hiện nhắm mục tiêu vào các dịch vụ trực tuyến phổ biến như Instagram, Google, PayPal, Apple, Twitter và LinkedIn với mục đích chiếm đoạt thông tin đăng nhập của người dùng.

Nhóm các nhà nghiên cứu từ đại học Stony Brook và Palo Alto Networks đã chỉ ra kỹ thuật lấy dấu vân tay mới giúp phát hiện bộ công cụ tấn công MitM trên thực tế bằng việc tận dụng các thuộc tính của mạng nội bộ, tự động phát hiện và phân tích các trang web lừa đảo.

Được mệnh danh là "PHOCA" - theo từ tiếng Latinh có nghĩa là "con dấu" - công cụ này không chỉ giúp phát hiện các bộ công cụ lừa đảo để tấn công MitM, mà còn được sử dụng để phát hiện và cô lập các yêu cầu nguy hại từ các máy chủ.

Các bộ công cụ lừa đảo hợp thức hóa hành vi của hacker nhằm đánh cắp thông tin xác thực. Các tập ZIP được đính kèm trong các email lừa đảo, cho phép hacker mạo danh các website chính thống để đánh lừa nạn nhân nhằm lấy các thông tin cá nhân.

Tuy nhiên, các dịch vụ trực tuyến hiện nay thường áp dụng xác thực hai yếu tố (2FA) cũng có nghĩa là các bộ công cụ lừa đảo truyền thống này không còn là phương pháp đột nhập vào các tài khoản được bảo vệ bởi 2 lớp xác thực.

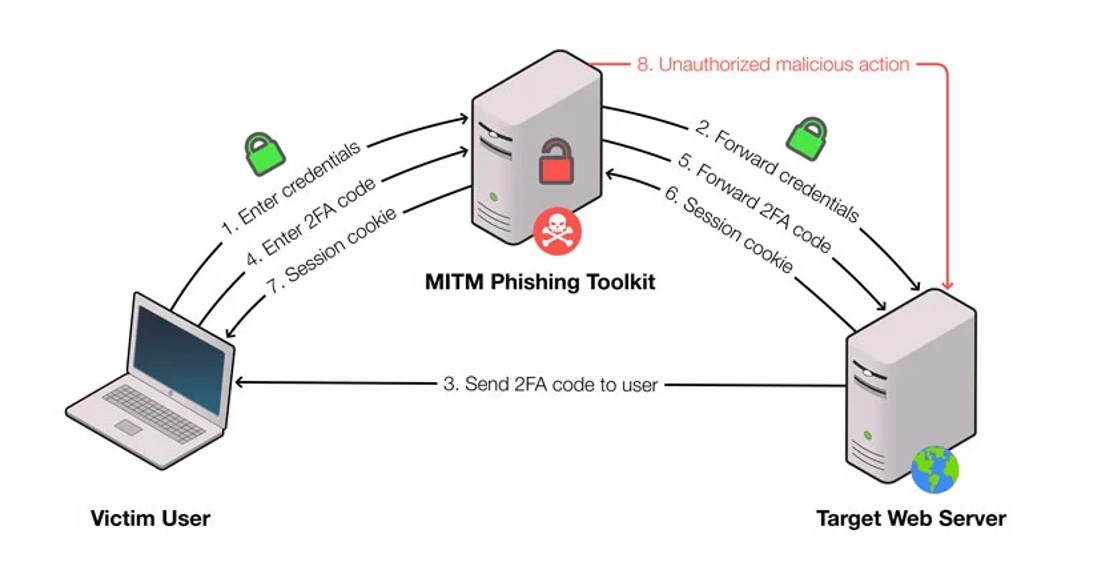

Bộ công cụ lừa đảo thường cho phép hacker đứng giữa nạn nhân và dịch vụ trực tuyến. Thay vì thiết lập một trang web giả mạo được phát tán qua email spam, những kẻ tấn công triển khai một trang web giả có nội dung giống website mục tiêu và hoạt động như một đường dẫn để chuyển tiếp các yêu cầu và phản hồi giữa hai bên trong thời gian thực, do đó cho phép trích xuất thông tin xác thực và cookie phiên từ các tài khoản được xác thực 2FA.

Nhà nghiên cứu Brian Kondracki, Babak Amin Azad, Babak Amin Azad, Oleksii Starov và Nick Nikiforakis của Đại học Stony Brook cho biết: “Chúng hoạt động như các máy chủ proxy ngược, kết nối giữa nạn nhân và máy chủ web mục tiêu”.

Phương pháp do các nhà nghiên cứu đưa ra liên quan đến bộ phân loại học máy sử dụng các tính năng cấp mạng như dấu vân tay TLS và sự khác biệt về thời gian để phân loại các trang web lừa đảo được lưu trữ bởi bộ công cụ lừa đảo MitM trên các máy chủ proxy ngược. Đồng thời cũng yêu cầu thu thập dữ liệu theo dõi và thu thập dữ liệu các URL đáng ngờ từ các nguồn mở như OpenPhish và PhishTank.

Ý tưởng cốt lõi là đo lường độ trễ thời gian khứ hồi (RTT) phát sinh từ việc đặt bộ công cụ lừa đảo MitM, do đó, làm tăng thời lượng từ khi trình duyệt của nạn nhân gửi yêu cầu đến khi nhận được phản hồi từ mục tiêu máy chủ do proxy ngược dàn xếp các phiên giao tiếp.

Trong một cuộc đánh giá thử nghiệm kéo dài 365 ngày từ ngày 25 tháng 3 năm 2020 đến ngày 25 tháng 3 năm 2021, nghiên cứu đã phát hiện ra tổng cộng 1.220 trang web được vận hành bằng cách sử dụng bộ công cụ lừa đảo MitM chủ yếu nằm rải rác ở Hoa Kỳ và Châu Âu và dựa vào các dịch vụ lưu trữ từ Amazon, DigitalOcean, Microsoft và Google. Một số thương hiệu được nhắm mục tiêu nhiều nhất bởi các bộ công cụ này bao gồm Instagram, Google, Facebook, Microsoft Outlook, PayPal, Apple, Twitter, Coinbase, Yahoo và LinkedIn.

Nhóm các nhà nghiên cứu từ đại học Stony Brook và Palo Alto Networks đã chỉ ra kỹ thuật lấy dấu vân tay mới giúp phát hiện bộ công cụ tấn công MitM trên thực tế bằng việc tận dụng các thuộc tính của mạng nội bộ, tự động phát hiện và phân tích các trang web lừa đảo.

Các bộ công cụ lừa đảo hợp thức hóa hành vi của hacker nhằm đánh cắp thông tin xác thực. Các tập ZIP được đính kèm trong các email lừa đảo, cho phép hacker mạo danh các website chính thống để đánh lừa nạn nhân nhằm lấy các thông tin cá nhân.

Tuy nhiên, các dịch vụ trực tuyến hiện nay thường áp dụng xác thực hai yếu tố (2FA) cũng có nghĩa là các bộ công cụ lừa đảo truyền thống này không còn là phương pháp đột nhập vào các tài khoản được bảo vệ bởi 2 lớp xác thực.

Bộ công cụ lừa đảo thường cho phép hacker đứng giữa nạn nhân và dịch vụ trực tuyến. Thay vì thiết lập một trang web giả mạo được phát tán qua email spam, những kẻ tấn công triển khai một trang web giả có nội dung giống website mục tiêu và hoạt động như một đường dẫn để chuyển tiếp các yêu cầu và phản hồi giữa hai bên trong thời gian thực, do đó cho phép trích xuất thông tin xác thực và cookie phiên từ các tài khoản được xác thực 2FA.

Nhà nghiên cứu Brian Kondracki, Babak Amin Azad, Babak Amin Azad, Oleksii Starov và Nick Nikiforakis của Đại học Stony Brook cho biết: “Chúng hoạt động như các máy chủ proxy ngược, kết nối giữa nạn nhân và máy chủ web mục tiêu”.

Phương pháp do các nhà nghiên cứu đưa ra liên quan đến bộ phân loại học máy sử dụng các tính năng cấp mạng như dấu vân tay TLS và sự khác biệt về thời gian để phân loại các trang web lừa đảo được lưu trữ bởi bộ công cụ lừa đảo MitM trên các máy chủ proxy ngược. Đồng thời cũng yêu cầu thu thập dữ liệu theo dõi và thu thập dữ liệu các URL đáng ngờ từ các nguồn mở như OpenPhish và PhishTank.

Ý tưởng cốt lõi là đo lường độ trễ thời gian khứ hồi (RTT) phát sinh từ việc đặt bộ công cụ lừa đảo MitM, do đó, làm tăng thời lượng từ khi trình duyệt của nạn nhân gửi yêu cầu đến khi nhận được phản hồi từ mục tiêu máy chủ do proxy ngược dàn xếp các phiên giao tiếp.

Trong một cuộc đánh giá thử nghiệm kéo dài 365 ngày từ ngày 25 tháng 3 năm 2020 đến ngày 25 tháng 3 năm 2021, nghiên cứu đã phát hiện ra tổng cộng 1.220 trang web được vận hành bằng cách sử dụng bộ công cụ lừa đảo MitM chủ yếu nằm rải rác ở Hoa Kỳ và Châu Âu và dựa vào các dịch vụ lưu trữ từ Amazon, DigitalOcean, Microsoft và Google. Một số thương hiệu được nhắm mục tiêu nhiều nhất bởi các bộ công cụ này bao gồm Instagram, Google, Facebook, Microsoft Outlook, PayPal, Apple, Twitter, Coinbase, Yahoo và LinkedIn.

Nguồn: The Hacker News

Chỉnh sửa lần cuối bởi người điều hành: