DDos

VIP Members

-

22/10/2013

-

525

-

2.191 bài viết

Các lỗ hổng an ninh bị băng đảng ransomware khai thác nhiều nhất

Các nhà nghiên cứu gần đây liệt kê một danh sách các lỗ hổng an ninh dễ bị khai bởi các băng đảng ransomware để tấn công vào các mục tiêu.

Nhà nghiên cứu an ninh Pancak3 cho biết, danh sách này bao gồm các lỗ hổng đã bị tin tặc khai thác trước đó, cũng như các lỗ hổng đang bị tin tặc khai thác tích cực.

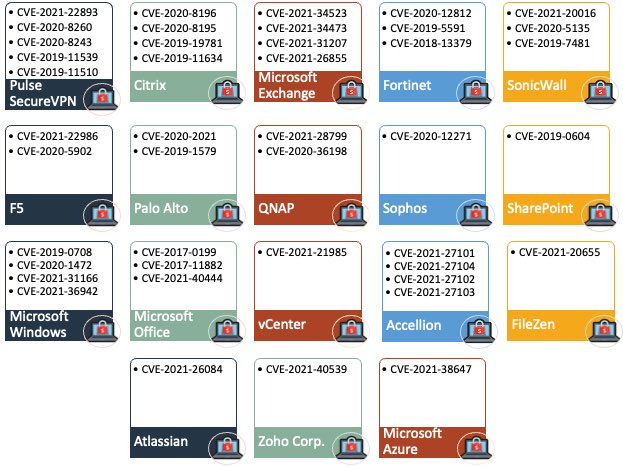

Các lỗ hổng nằm trong danh sách này, được hiển thị ở hình dưới đây:

Tính riêng trong năm nay, các nhóm ransomware đã thêm nhiều cách khai thác vào kho vũ khí của chúng, nhắm mục tiêu vào các lỗ hổng được khai thác tích cực.

Điển hình, một nhóm ransomware như dịch vụ (RAAS) chưa được biết đến đã bắt đầu khai thác lỗ hổng thực thi mã từ xa nhắm vào các hệ thống chưa được vá lỗ hổng Windows MSHTML (CVE-2021-40444).

Vào đầu tháng 9, Conti ransomware cũng bắt đầu nhắm mục tiêu vào các máy chủ Microsoft Exchange, tấn công mạng doanh nghiệp bằng cách sử dụng khai thác lỗ hổng ProxyShell (CVE-2021-34473, CVE-2021-34523, CVE-2021-31207).

Vào tháng 8, LockFile bắt đầu tận dụng phương pháp tấn công chuyển tiếp PetitPotam NTLM (CVE-2021-36942) để kiểm soát miền Windows trên toàn thế giới, Magniber đã tiến hành khai thác lỗ hổng PrintNightmare (CVE-2021-34527) và eCh0raix được phát hiện nhắm mục tiêu vào cả thiết bị QNAP và NAS Synology (CVE-2021-28799).

HelloKitty ransomware đã nhắm mục tiêu vào các thiết bị SonicWall tồn tại lỗ hổng CVE-2019-7481 vào tháng 7, trong khi REvil đã xâm phạm mạng của Kaseya với lỗi CVE-2021-30116, CVE-2021-30119 và CVE-2021-30120 và tấn công khoảng 60 MSP bằng cách sử dụng máy chủ VSA được triển khai tại chỗ và 1.500 khách hàng doanh nghiệp.

FiveHands ransomware đã tích cực khai thác lỗ hổng CVE-2021-20016 trong SonicWall trước khi được vá vào cuối tháng 2/2021.

QNAP cũng cảnh báo về các cuộc tấn công ransomware AgeLocker trên các thiết bị NAS bằng cách khai thác một lỗ hổng chưa được tiết lộ trong chương trình cơ sở lỗi thời vào tháng 4, giống như một chiến dịch ransomware Qlocker lớn nhắm vào các thiết bị QNAP chưa được vá lỗ hổng thông tin xác thực được mã hóa cứng (CVE-2021-28799).

Cũng trong tháng 4 năm nay, Cring ransomware bắt đầu mã hóa các thiết bị Fortinet VPN chưa được vá lỗi (CVE-2018-13379) trên mạng của các công ty công nghiệp sau khi FBI và CISA cảnh báo về các tác nhân đe dọa đang quét các thiết bị Fortinet dễ bị tấn công.

Vào tháng 3, các máy chủ Microsoft Exchange trên toàn thế giới đã bị tấn công bởi Black Kingdom và DearCry ransomware như một phần của làn sóng tấn công lớn nhắm vào các hệ thống chưa được vá lỗ hổng ProxyLogon (CVE-2021-26855, CVE-2021-26857, CVE- 2021-26858, CVE-2021-27065).

Các cuộc tấn công ransomware Clop nhắm vào máy chủ Accellion (CVE-2021-27101, CVE-2021-27102, CVE-2021-27103, CVE-2021-27104) diễn ra từ giữa tháng 12 năm 2020 và tiếp tục vào tháng 1 năm 2021.

Nhà nghiên cứu lập ra danh sách các lỗ hổng này nhằm cảnh báo các tổ chức, cá nhân nên kiểm soát lại hệ thống của mình, cập nhật các bản vá kịp thời để tránh trở thành nạn nhân của các băng đảng ransomware.

Trước đó, CISA đã phát hành một công cụ kiểm tra an ninh Ransomware Readiness Assessment (RRA). RRA là một công cụ tự đánh giá kiểm toán an ninh dành cho các tổ chức muốn hiểu rõ hơn về khả năng chống lại và phục hồi khỏi các cuộc tấn công ransomware nhắm vào hệ thống công nghệ thông tin, công nghệ hoạt động hoặc hệ thống kiểm soát công nghiệp. Đồng thời, một Ransomware Response Checklist được phát hành để giúp các tổ chức phản ứng trước các cuộc tấn công ransomware, cũng như các khuyến cáo bảo vệ khỏi ransomware.

Nhà nghiên cứu an ninh Pancak3 cho biết, danh sách này bao gồm các lỗ hổng đã bị tin tặc khai thác trước đó, cũng như các lỗ hổng đang bị tin tặc khai thác tích cực.

Các lỗ hổng nằm trong danh sách này, được hiển thị ở hình dưới đây:

Tính riêng trong năm nay, các nhóm ransomware đã thêm nhiều cách khai thác vào kho vũ khí của chúng, nhắm mục tiêu vào các lỗ hổng được khai thác tích cực.

Điển hình, một nhóm ransomware như dịch vụ (RAAS) chưa được biết đến đã bắt đầu khai thác lỗ hổng thực thi mã từ xa nhắm vào các hệ thống chưa được vá lỗ hổng Windows MSHTML (CVE-2021-40444).

Vào đầu tháng 9, Conti ransomware cũng bắt đầu nhắm mục tiêu vào các máy chủ Microsoft Exchange, tấn công mạng doanh nghiệp bằng cách sử dụng khai thác lỗ hổng ProxyShell (CVE-2021-34473, CVE-2021-34523, CVE-2021-31207).

Vào tháng 8, LockFile bắt đầu tận dụng phương pháp tấn công chuyển tiếp PetitPotam NTLM (CVE-2021-36942) để kiểm soát miền Windows trên toàn thế giới, Magniber đã tiến hành khai thác lỗ hổng PrintNightmare (CVE-2021-34527) và eCh0raix được phát hiện nhắm mục tiêu vào cả thiết bị QNAP và NAS Synology (CVE-2021-28799).

HelloKitty ransomware đã nhắm mục tiêu vào các thiết bị SonicWall tồn tại lỗ hổng CVE-2019-7481 vào tháng 7, trong khi REvil đã xâm phạm mạng của Kaseya với lỗi CVE-2021-30116, CVE-2021-30119 và CVE-2021-30120 và tấn công khoảng 60 MSP bằng cách sử dụng máy chủ VSA được triển khai tại chỗ và 1.500 khách hàng doanh nghiệp.

FiveHands ransomware đã tích cực khai thác lỗ hổng CVE-2021-20016 trong SonicWall trước khi được vá vào cuối tháng 2/2021.

QNAP cũng cảnh báo về các cuộc tấn công ransomware AgeLocker trên các thiết bị NAS bằng cách khai thác một lỗ hổng chưa được tiết lộ trong chương trình cơ sở lỗi thời vào tháng 4, giống như một chiến dịch ransomware Qlocker lớn nhắm vào các thiết bị QNAP chưa được vá lỗ hổng thông tin xác thực được mã hóa cứng (CVE-2021-28799).

Cũng trong tháng 4 năm nay, Cring ransomware bắt đầu mã hóa các thiết bị Fortinet VPN chưa được vá lỗi (CVE-2018-13379) trên mạng của các công ty công nghiệp sau khi FBI và CISA cảnh báo về các tác nhân đe dọa đang quét các thiết bị Fortinet dễ bị tấn công.

Vào tháng 3, các máy chủ Microsoft Exchange trên toàn thế giới đã bị tấn công bởi Black Kingdom và DearCry ransomware như một phần của làn sóng tấn công lớn nhắm vào các hệ thống chưa được vá lỗ hổng ProxyLogon (CVE-2021-26855, CVE-2021-26857, CVE- 2021-26858, CVE-2021-27065).

Các cuộc tấn công ransomware Clop nhắm vào máy chủ Accellion (CVE-2021-27101, CVE-2021-27102, CVE-2021-27103, CVE-2021-27104) diễn ra từ giữa tháng 12 năm 2020 và tiếp tục vào tháng 1 năm 2021.

Nhà nghiên cứu lập ra danh sách các lỗ hổng này nhằm cảnh báo các tổ chức, cá nhân nên kiểm soát lại hệ thống của mình, cập nhật các bản vá kịp thời để tránh trở thành nạn nhân của các băng đảng ransomware.

Trước đó, CISA đã phát hành một công cụ kiểm tra an ninh Ransomware Readiness Assessment (RRA). RRA là một công cụ tự đánh giá kiểm toán an ninh dành cho các tổ chức muốn hiểu rõ hơn về khả năng chống lại và phục hồi khỏi các cuộc tấn công ransomware nhắm vào hệ thống công nghệ thông tin, công nghệ hoạt động hoặc hệ thống kiểm soát công nghiệp. Đồng thời, một Ransomware Response Checklist được phát hành để giúp các tổ chức phản ứng trước các cuộc tấn công ransomware, cũng như các khuyến cáo bảo vệ khỏi ransomware.

Theo: bleepingcomputer

Chỉnh sửa lần cuối bởi người điều hành: