vpn

Well-Known Member

-

10/09/2019

-

20

-

52 bài viết

Biến thể mã độc ZLoader mới lây nhiễm thông qua quảng cáo giả mạo TeamViewer

Hiện nay người dùng thông thường sẽ tìm kiếm phần mềm điều khiển máy tính từ xa – TeamViewer trên các công cụ tìm kiếm như Google. Điều này có nguy cơ người dùng truy cập vào các liên kết giả mạo độc hại, trong đó có chứa mã độc ZLoader lây nhiễm vào hệ thống của họ, với các kỹ thuật ẩn giấu cho phép nó tồn tại trên các thiết bị đã bị nhiễm và tránh bị phát hiện bởi các giải pháp bảo mật.

Các nhà nghiên cứu từ SentinelOne cho biết: “Mã độc được tải xuống từ một quảng cáo của Google được xuất bản thông qua Google Adwords”. Và trong chiến dịch này, những kẻ tấn công sử dụng một cách gián tiếp để thỏa hiệp với nạn nhân thay vì sử dụng cách tiếp cận cũ là làm tổn hại trực tiếp đến nạn nhân, chẳng hạn như bằng cách lừa đảo (gọi chung là kỹ nghệ xã hội).

Được phát hiện lần đầu tiên vào năm 2016, Zloader (hay còn gọi là Silent Night và Zbot) là một trojan ngân hàng có đầy đủ tính năng và là một biến thể của một mã độc ngân hàng khác có tên ZeuS, với các phiên bản mới hơn chúng triển khai mô-đun VNC cho phép hacker truy cập từ xa vào hệ thống nạn nhân. Mã độc này đang trong quá trình phát triển mạnh mẽ, với hàng loạt các biến thế được sinh ra trong những năm gần đây, không kém phần thúc đẩy bởi sự cố rò rỉ mã nguồn ZeuS vào năm 2011.

Làn sóng tấn công mới nhất được cho là nhằm vào người dùng của các tổ chức tài chính Úc và Đức với mục tiêu chính là chặn các yêu cầu từ trang web của người dùng đến cổng thông tin ngân hàng và đánh cắp thông tin đăng nhập ngân hàng. Tuy nhiên, chiến dịch này cũng đáng chú ý vì các bước thực hiện luôn được kiểm soát, bao gồm việc chạy một loạt các lệnh để che giấu hoạt động độc hại bằng cách tắt Windows Defender.

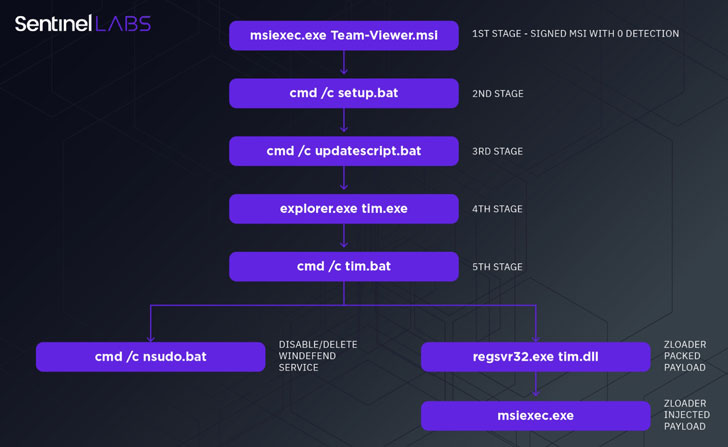

Chuỗi lây nhiễm bắt đầu thực thi khi người dùng nhấp vào quảng cáo do Google hiển thị trên trang kết quả tìm kiếm và được chuyển hướng đến trang TeamViewer giả mạo dưới sự kiểm soát của kẻ tấn công sẽ lừa nạn nhân tải xuống một biến thể giả mạo nhưng có chữ ký số của phần mềm (“Team-Viewer.msi”). Trình cài đặt giả mạo hoạt động như dropper đầu tiên để kích hoạt một loạt các hành vi liên quan đến việc tải xuống các dropper tiếp theo nhằm làm suy giảm khả năng bảo vệ của máy nạn nhân và cuối cùng tải xuống payload ZLoader DLL (“tim.dll”).

Nhà nghiên cứu tình báo mối dọa cấp cao của SentinelOne, Antonio Pirozzi cho biết: “Lúc đầu, nó vô hiệu hóa tất cả các mô-đun Windows Defender thông qua lệnh cmdlet của PowerShell là Set-MpPreference. Sau đó, nó thêm các loại trừ (exclusion), chẳng hạn như regsvr32, *.exe, *.dll, với lệnh Add-MpPreference để ẩn tất cả các thành phần của mã độc khỏi Windows Defender.”

Những kẻ tấn công đã triển khai nhiều chiến dịch khác và chúng đang diễn ra ngoài việc tận dụng TeamViewer như việc giả mạo các phần mềm Discord hay Zoom.

Pirozzi giải thích: “Chuỗi tấn công được phân tích trong nghiên cứu này cho thấy mức độ phức tạp của cuộc tấn công đã tăng lên như thế nào để đạt đến mức độ che giấu cao hơn, sử dụng một giải pháp thay thế cho cách tiếp cận cổ điển là tấn công nạn nhân thông qua email lừa đảo”. "Kỹ thuật được sử dụng để cài dropper giai đoạn đầu tiên đã được thay đổi từ kỹ nghệ xã hội thành việc mở một tài liệu độc hại để lây nhiễm mã độc trên các công cụ tìm kiếm của người dùng bằng các liên kết cung cấp payload MSI có chữ ký số giả mạo”

Được phát hiện lần đầu tiên vào năm 2016, Zloader (hay còn gọi là Silent Night và Zbot) là một trojan ngân hàng có đầy đủ tính năng và là một biến thể của một mã độc ngân hàng khác có tên ZeuS, với các phiên bản mới hơn chúng triển khai mô-đun VNC cho phép hacker truy cập từ xa vào hệ thống nạn nhân. Mã độc này đang trong quá trình phát triển mạnh mẽ, với hàng loạt các biến thế được sinh ra trong những năm gần đây, không kém phần thúc đẩy bởi sự cố rò rỉ mã nguồn ZeuS vào năm 2011.

Làn sóng tấn công mới nhất được cho là nhằm vào người dùng của các tổ chức tài chính Úc và Đức với mục tiêu chính là chặn các yêu cầu từ trang web của người dùng đến cổng thông tin ngân hàng và đánh cắp thông tin đăng nhập ngân hàng. Tuy nhiên, chiến dịch này cũng đáng chú ý vì các bước thực hiện luôn được kiểm soát, bao gồm việc chạy một loạt các lệnh để che giấu hoạt động độc hại bằng cách tắt Windows Defender.

Nhà nghiên cứu tình báo mối dọa cấp cao của SentinelOne, Antonio Pirozzi cho biết: “Lúc đầu, nó vô hiệu hóa tất cả các mô-đun Windows Defender thông qua lệnh cmdlet của PowerShell là Set-MpPreference. Sau đó, nó thêm các loại trừ (exclusion), chẳng hạn như regsvr32, *.exe, *.dll, với lệnh Add-MpPreference để ẩn tất cả các thành phần của mã độc khỏi Windows Defender.”

Những kẻ tấn công đã triển khai nhiều chiến dịch khác và chúng đang diễn ra ngoài việc tận dụng TeamViewer như việc giả mạo các phần mềm Discord hay Zoom.

Pirozzi giải thích: “Chuỗi tấn công được phân tích trong nghiên cứu này cho thấy mức độ phức tạp của cuộc tấn công đã tăng lên như thế nào để đạt đến mức độ che giấu cao hơn, sử dụng một giải pháp thay thế cho cách tiếp cận cổ điển là tấn công nạn nhân thông qua email lừa đảo”. "Kỹ thuật được sử dụng để cài dropper giai đoạn đầu tiên đã được thay đổi từ kỹ nghệ xã hội thành việc mở một tài liệu độc hại để lây nhiễm mã độc trên các công cụ tìm kiếm của người dùng bằng các liên kết cung cấp payload MSI có chữ ký số giả mạo”

Theo: thehackernews

Chỉnh sửa lần cuối bởi người điều hành: