Ransomware Q&A

Ransomware, mối lo ngại ngày càng lớn trong thế giới an ninh mạng, đang khiến nhiều quản trị viên quan ngại. Bài viết này sẽ giải đáp những câu hỏi quan trọng xoay quanh ransomware để có cái nhìn sâu sắc và cập nhật về cách đối mặt với mối đe dọa này trong thời đại kết nối mạng rộng lớn ngày nay nhé!

1. Lịch sử của ransomware

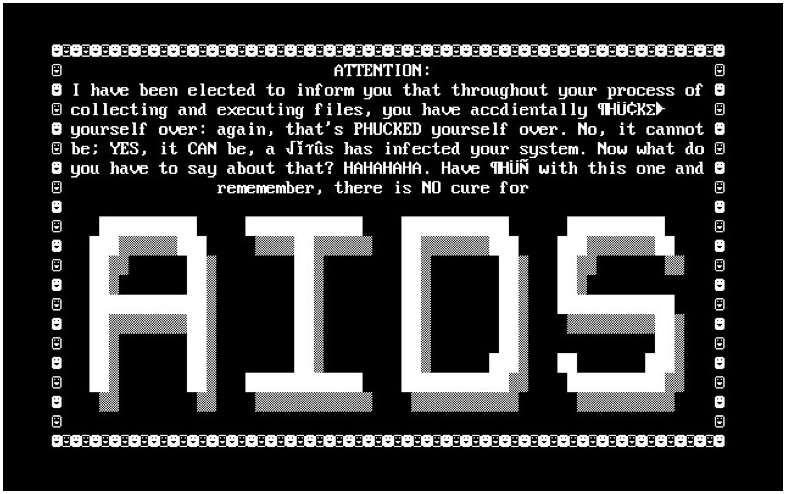

Năm 1989 xuất hiện ransomware đầu tiên với tên AIDS được viết bởi nhà sinh vật học Joseph Pop và phát tán bằng cách gửi các ổ đĩa mềm cho 20.000 thành viên tham dự hội nghị AIDS của tổ chức ý tế thế giới. AIDS khi vào máy nạn nhân sẽ đếm số lần khởi động máy tính, nếu đạt đến con số 90 sẽ bắt đầu mã hóa các file trên ổ C và yêu cầu thanh toán 189$ tại một hòm thư ở Panama để lấy lại quyền truy cập máy tính.

Tháng 5-2005 nhiều ransomware tống tiền xuất hiện. Dòng mã hóa đầu tiên được các AV gọi là Gpcode với các thật toán mã hóa tự viết hoặc các thuật toán đối xứng (key giải mã và key mã hóa cùng là một) rất dễ bẻ khóa, sự xuất hiện ban đầu này thất bại nhưng hacker vẫn tiếp tục cải tiến để tạo ra các biến thể mới.

Tháng 6-2006 ransomware tấn công trở lại với nhiều ý tưởng mới. Cryzip nén các file và bảo vệ với password và xóa các file cũ, tuy nhiên mật khẩu này lại rất dễ lấy lại do nó nhúng trực tiếp trong chính nó. Nhiều loại ransomware khác như Krotten, MayArchive... bắt đầu sử dụng thuật toán mã hóa công khai RSA.

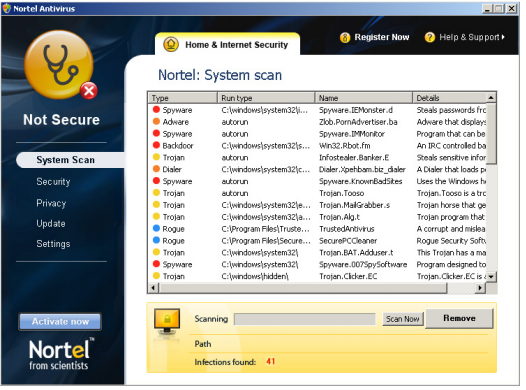

Năm 2008-2009 xuất hiện các loại ransomware giả mạo các chương trình Antivirus. Khi được quét nó sẽ xuất hiện một loạt các cảnh báo, các nguy hiểm giả mạo và người sử dụng muốn khắc phục phải trả từ 40-100$.

Năm 2011-2012 ransomware giả mạo các chương trình antivirus ngày càng nhiều hơn, cùng với đó là sự bùng nổ của Locker ransomware giả mạo Windows Security Center yêu cầu gọi điện đến một số điện thoại cao cấp để kích hoạt sử dụng.

Năm 2014, CrytoLocker ransomware xuất hiện với sự kết hợp với các công cụ khai thác lỗ hổng, tấn công trên các hệ điều hành khác nhau như Windows, MAC... CrytoLocker kiếm được 5 triệu đô trong bốn tháng cuối năm.

Năm 2015, rất nhiều loại ransomware xuất hiện các nền tảng khác nhau gây thiệt hại lớn.

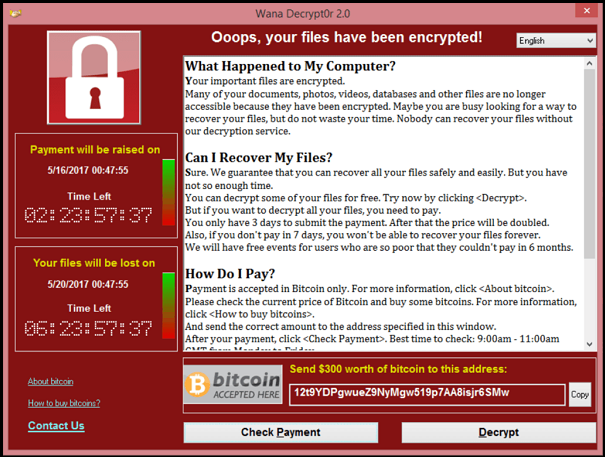

Năm 2017, xuất hiện một loại ransomware khủng khiếp với tên Wannacry, lây lan và phát tán trên lỗ hổng của dịch vụ SMB của Windows. Wannacry đã lây nhiễm hằng trăm nghìn máy tính trên hơn 150 quốc gia. Mỗi máy tính phải thanh toán 300-600$ để lấy lại dữ liệu.

Năm 2018-2019, rất nhiều loại ransomware khác nhau với các con đường lây nhiễm đa dạng như khai thác lỗ hổng, spam mail, giả mạo các chương trình crack, giả mạo các phần mềm phổ biến.... Giai đoạn này nổi lên một số loại ransomware điển hình như GandCrab, đây là ransomware phát tán tấn công qua spam mail. Tại Việt Nam, rất nhiều cơ quan, tổ chức đã bị ảnh hưởng bởi loại ransomware này. Gần đây lại tiếp tục nổi lên Ransomware STOP phát tán thông qua các công cụ bẻ khóa phần mềm.

2. Các loại ransomware

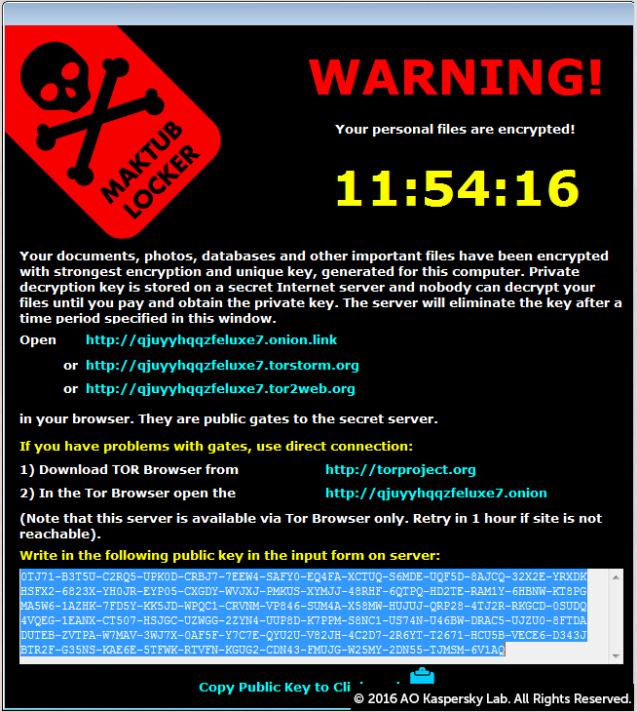

Ransomware mã hóa file

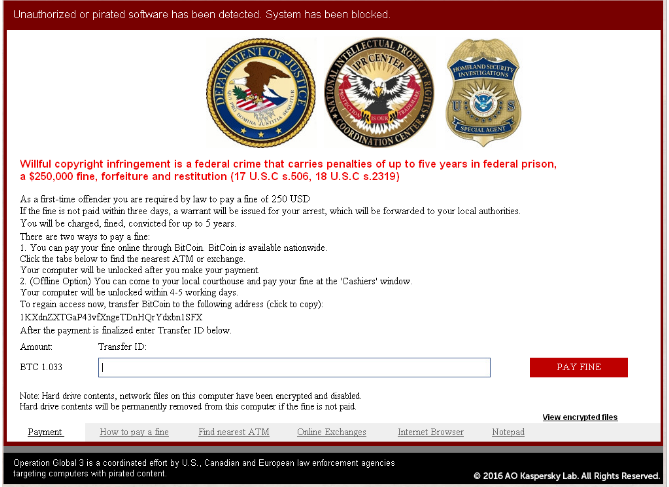

Đây là một loại ransomware phổ biến nhất từ trước tới nay, mục đích chính là mã hóa các file tài liệu như .doc, .xls, .pdf... file ảnh, file video... Sau khi mã hóa, các file gốc của nạn nhân thường bị xóa bỏ hoặc đổi tên thành đuôi khác. Các file này thường thì không thể khôi phục lại dữ liệu nếu không có khóa giải mã của hacker. Màn hình máy tính nạn nhân xuất hiện các file hoặc hình ảnh thông báo file đã bị mã hóa và hướng dẫn cách trả tiền chuộc để lấy lại dữ liệu.

Ransomware khóa màn hình - WinLocker

Loại ransomware này sẽ khóa màn hình desktop của nạn nhân, không thể tao tác được chuột bàn phím trên máy tính. Trên desktop sẽ xuất hiện hình ảnh tống tiền để có thể sử dụng được máy tính.

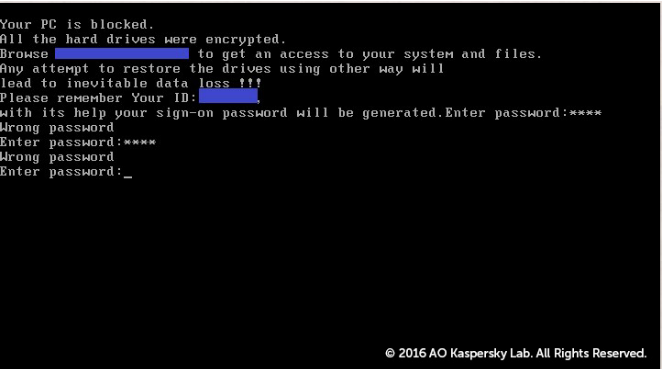

Ransomware mã hóa MBR

MBR là một phần của ổ cứng cho phép hệ điều hành khởi động. Ransomware mã hóa phần MBR này để hệ điều hành không thể khởi động thay vào đó nó sẽ xuất hiện thông báo tống tiền để giải mã MBR.

Ransomware mã hóa WebServer

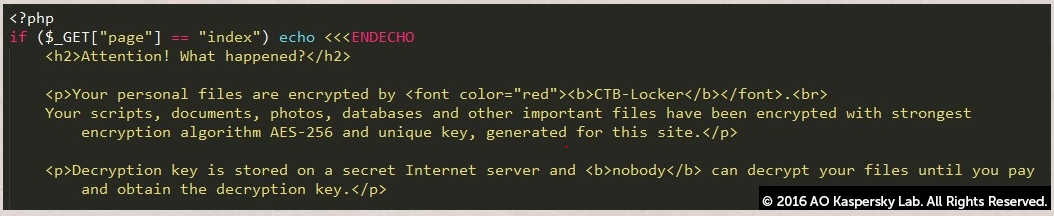

Mục đích của ransomware này là mã hóa các file của WebServer, khiến cho các dịch vụ web không thể hoạt động và nạn nhân phải trả tiền để khôi phục được các dịch vụ này.

Ransomware thường khai thác lỗi hổng trên Content Management System để thực thi được mã độc hại trên các dịch vụ web.

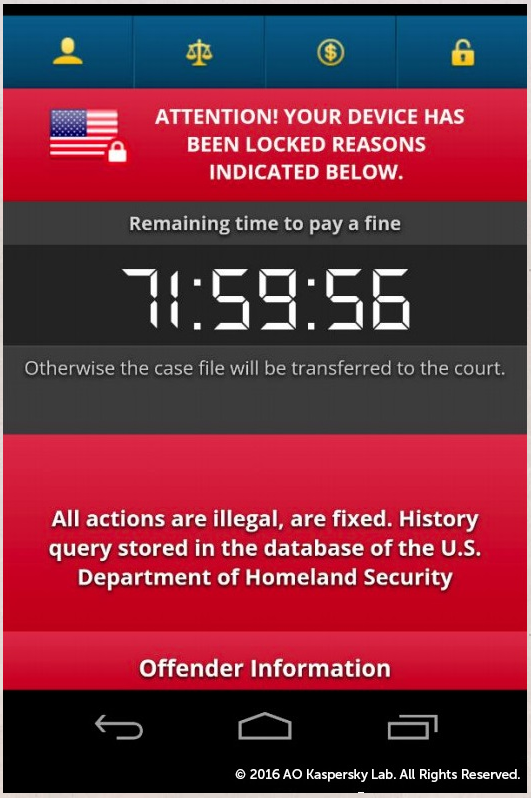

Ransomware mã hóa trên di động

Tính tới thời điểm hiện tại, các loại ransomware chủ yếu xuất hiện trên Anddroid, chúng giả mạo các app nổi tiếng hoặc các app antivirus lừa người dùng tải về và cài đặt. Các file trên di động sẽ bị mã hóa và thông báo đòi tiền chuộc xuất hiện.

3. Con đường tấn công, lây nhiễm của ransomware

Qua hai phần trên, chúng ta phần nào đã hiểu được con đường tấn công và lây nhiễm của các loại ransomware. Vậy hãy cùng điểm lại các cách thức tấn công, lây nhiễm chủ yếu:

Mọi cá nhân, tổ chức, doanh nghiệp đều là mục tiêu của hacker. Hacker không chọn lọc hoặc ít có chủ đích vì mong muốn càng nhiều nạn nhân càng tốt để tăng lợi nhuận.

5. Nếu bạn bị mã hóa dữ liệu có nên trả tiền chuộc?

Trả tiền chuộc không bao giờ được khuyến khích. Bạn không biết hacker là ai, không có gì đảm bảo sau khi trả triền chuộc bạn sẽ nhận lại được công cụ giải mã.

Trả tiền chuộc bạn sẽ tạo động lực cho hacker tiếp tục phát triển các công cụ mã hóa, tấn công các nạn nhân tiếp theo.

6. Khi nào bạn có thể giải mã dữ liệu?

Hacker cũng là con người, khi lập trình ra các loại ransomware cũng có thể mắc các sai lần dẫn đến có thể giải mã được. Mốt số loại ransomware đã được các nhà nghiên cứu tìm ra cách giải mã như Petya, CryptXXX...

Hoặc vì một số nguyên nhân khác đến giờ vẫn chưa có lời lý giải như rasomware GandCrab bá đạo một thời đã có công cụ giải mã cho tất cả các phiên bản.

7. Lời khuyên cho bạn và cách lấy lại dữ liệu?

Đầu tiên là bạn vào trang https://www.nomoreransom.org để check xem các file trên máy tính của bạn có công cụ nào giải mã được không. Đây là trang tổng hợp các công cụ giải mã rất nhiều loại ransomware khác nhau.

Nếu không tìm kiếm được thông tin gì trừ trang kia, bạn có thể liên lạc với diễn đàn whitehat.vn để nhận hỗ trợ từ các Mod .

.

1. Lịch sử của ransomware

Năm 1989 xuất hiện ransomware đầu tiên với tên AIDS được viết bởi nhà sinh vật học Joseph Pop và phát tán bằng cách gửi các ổ đĩa mềm cho 20.000 thành viên tham dự hội nghị AIDS của tổ chức ý tế thế giới. AIDS khi vào máy nạn nhân sẽ đếm số lần khởi động máy tính, nếu đạt đến con số 90 sẽ bắt đầu mã hóa các file trên ổ C và yêu cầu thanh toán 189$ tại một hòm thư ở Panama để lấy lại quyền truy cập máy tính.

Tháng 5-2005 nhiều ransomware tống tiền xuất hiện. Dòng mã hóa đầu tiên được các AV gọi là Gpcode với các thật toán mã hóa tự viết hoặc các thuật toán đối xứng (key giải mã và key mã hóa cùng là một) rất dễ bẻ khóa, sự xuất hiện ban đầu này thất bại nhưng hacker vẫn tiếp tục cải tiến để tạo ra các biến thể mới.

Tháng 6-2006 ransomware tấn công trở lại với nhiều ý tưởng mới. Cryzip nén các file và bảo vệ với password và xóa các file cũ, tuy nhiên mật khẩu này lại rất dễ lấy lại do nó nhúng trực tiếp trong chính nó. Nhiều loại ransomware khác như Krotten, MayArchive... bắt đầu sử dụng thuật toán mã hóa công khai RSA.

Năm 2008-2009 xuất hiện các loại ransomware giả mạo các chương trình Antivirus. Khi được quét nó sẽ xuất hiện một loạt các cảnh báo, các nguy hiểm giả mạo và người sử dụng muốn khắc phục phải trả từ 40-100$.

Năm 2011-2012 ransomware giả mạo các chương trình antivirus ngày càng nhiều hơn, cùng với đó là sự bùng nổ của Locker ransomware giả mạo Windows Security Center yêu cầu gọi điện đến một số điện thoại cao cấp để kích hoạt sử dụng.

Năm 2014, CrytoLocker ransomware xuất hiện với sự kết hợp với các công cụ khai thác lỗ hổng, tấn công trên các hệ điều hành khác nhau như Windows, MAC... CrytoLocker kiếm được 5 triệu đô trong bốn tháng cuối năm.

Năm 2015, rất nhiều loại ransomware xuất hiện các nền tảng khác nhau gây thiệt hại lớn.

Năm 2017, xuất hiện một loại ransomware khủng khiếp với tên Wannacry, lây lan và phát tán trên lỗ hổng của dịch vụ SMB của Windows. Wannacry đã lây nhiễm hằng trăm nghìn máy tính trên hơn 150 quốc gia. Mỗi máy tính phải thanh toán 300-600$ để lấy lại dữ liệu.

Năm 2018-2019, rất nhiều loại ransomware khác nhau với các con đường lây nhiễm đa dạng như khai thác lỗ hổng, spam mail, giả mạo các chương trình crack, giả mạo các phần mềm phổ biến.... Giai đoạn này nổi lên một số loại ransomware điển hình như GandCrab, đây là ransomware phát tán tấn công qua spam mail. Tại Việt Nam, rất nhiều cơ quan, tổ chức đã bị ảnh hưởng bởi loại ransomware này. Gần đây lại tiếp tục nổi lên Ransomware STOP phát tán thông qua các công cụ bẻ khóa phần mềm.

2. Các loại ransomware

Ransomware mã hóa file

Đây là một loại ransomware phổ biến nhất từ trước tới nay, mục đích chính là mã hóa các file tài liệu như .doc, .xls, .pdf... file ảnh, file video... Sau khi mã hóa, các file gốc của nạn nhân thường bị xóa bỏ hoặc đổi tên thành đuôi khác. Các file này thường thì không thể khôi phục lại dữ liệu nếu không có khóa giải mã của hacker. Màn hình máy tính nạn nhân xuất hiện các file hoặc hình ảnh thông báo file đã bị mã hóa và hướng dẫn cách trả tiền chuộc để lấy lại dữ liệu.

Ransomware khóa màn hình - WinLocker

Loại ransomware này sẽ khóa màn hình desktop của nạn nhân, không thể tao tác được chuột bàn phím trên máy tính. Trên desktop sẽ xuất hiện hình ảnh tống tiền để có thể sử dụng được máy tính.

Ransomware mã hóa MBR

MBR là một phần của ổ cứng cho phép hệ điều hành khởi động. Ransomware mã hóa phần MBR này để hệ điều hành không thể khởi động thay vào đó nó sẽ xuất hiện thông báo tống tiền để giải mã MBR.

Ransomware mã hóa WebServer

Mục đích của ransomware này là mã hóa các file của WebServer, khiến cho các dịch vụ web không thể hoạt động và nạn nhân phải trả tiền để khôi phục được các dịch vụ này.

Ransomware thường khai thác lỗi hổng trên Content Management System để thực thi được mã độc hại trên các dịch vụ web.

Ransomware mã hóa trên di động

Tính tới thời điểm hiện tại, các loại ransomware chủ yếu xuất hiện trên Anddroid, chúng giả mạo các app nổi tiếng hoặc các app antivirus lừa người dùng tải về và cài đặt. Các file trên di động sẽ bị mã hóa và thông báo đòi tiền chuộc xuất hiện.

3. Con đường tấn công, lây nhiễm của ransomware

Qua hai phần trên, chúng ta phần nào đã hiểu được con đường tấn công và lây nhiễm của các loại ransomware. Vậy hãy cùng điểm lại các cách thức tấn công, lây nhiễm chủ yếu:

- Thông qua lỗ hổng hệ điều hành, lỗ hổng phần mềm

- Thông qua các máy tính có mật khẩu yếu

- Thông qua spam mail

- Thông qua các chương trình crack

- Thông qua giả mạo các phần mềm, các app nổi tiếng

Mọi cá nhân, tổ chức, doanh nghiệp đều là mục tiêu của hacker. Hacker không chọn lọc hoặc ít có chủ đích vì mong muốn càng nhiều nạn nhân càng tốt để tăng lợi nhuận.

5. Nếu bạn bị mã hóa dữ liệu có nên trả tiền chuộc?

Trả tiền chuộc không bao giờ được khuyến khích. Bạn không biết hacker là ai, không có gì đảm bảo sau khi trả triền chuộc bạn sẽ nhận lại được công cụ giải mã.

Trả tiền chuộc bạn sẽ tạo động lực cho hacker tiếp tục phát triển các công cụ mã hóa, tấn công các nạn nhân tiếp theo.

6. Khi nào bạn có thể giải mã dữ liệu?

Hacker cũng là con người, khi lập trình ra các loại ransomware cũng có thể mắc các sai lần dẫn đến có thể giải mã được. Mốt số loại ransomware đã được các nhà nghiên cứu tìm ra cách giải mã như Petya, CryptXXX...

Hoặc vì một số nguyên nhân khác đến giờ vẫn chưa có lời lý giải như rasomware GandCrab bá đạo một thời đã có công cụ giải mã cho tất cả các phiên bản.

7. Lời khuyên cho bạn và cách lấy lại dữ liệu?

Đầu tiên là bạn vào trang https://www.nomoreransom.org để check xem các file trên máy tính của bạn có công cụ nào giải mã được không. Đây là trang tổng hợp các công cụ giải mã rất nhiều loại ransomware khác nhau.

Nếu không tìm kiếm được thông tin gì trừ trang kia, bạn có thể liên lạc với diễn đàn whitehat.vn để nhận hỗ trợ từ các Mod

Chỉnh sửa lần cuối bởi người điều hành: