-

14/01/2021

-

19

-

85 bài viết

Windows Installer 0-day - Miếng mồi ngon cho attacker

Một lỗ hổng zero-day trong Microsoft Windows Installer hiện đang bị attacker nhắm tới, cho phép nâng cấp đặc quyền cục bộ từ các đặc quyền user lên đến cấp system - mức an ninh mạng cao nhất có thể.

Cách khai thác này hoạt động trên tất cả các phiên bản hỗ trợ của Windows - bao gồm các bản cài đặt Windows 11 và Windows Server 2022 đã được vá đầy đủ. Trước khi đăng bài khai thác trên GitHub, Naceri lần đầu tiên tiết lộ nó cho Microsoft và làm việc với công ty để phân tích lỗ hổng.

Microsoft đã giới thiệu một biện pháp giảm thiểu cho khai thác zero-day CVE-2021-41379 trong tháng 11 năm 2021 - nhưng dường như đã không khắc phục được hoàn toàn vấn đề. Ngay sau đó, Naceri đã đăng bài trên GitHub của mình để cung cấp một bản khai thác bằng chứng về lỗ hổng bảo mật vẫn hoạt động.

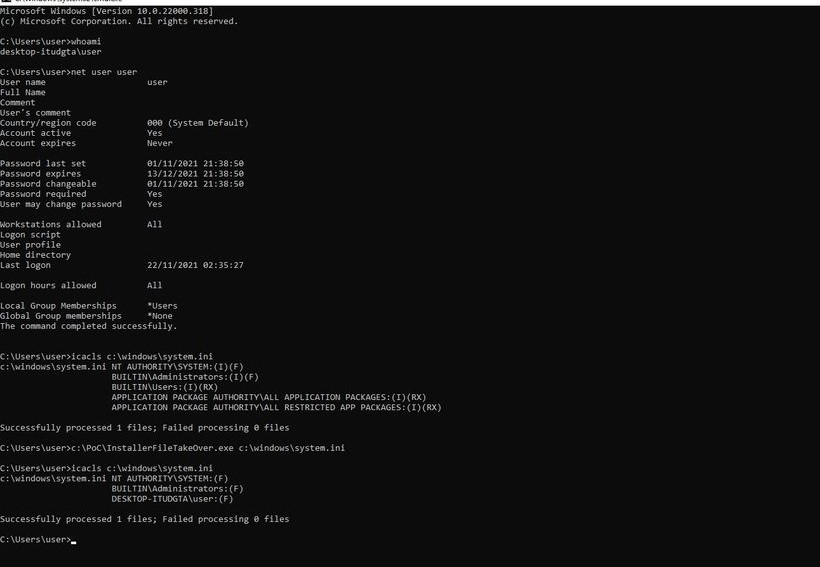

Đối với những người có đầu óc kỹ thuật hơn, việc khai thác của Naceri tận dụng danh sách kiểm soát truy cập tùy ý (DACL) cho Microsoft Edge Elevation Service - điều này cho phép kẻ tấn công thay thế bất kỳ tệp thực thi nào trên hệ thống bằng tệp MSI - và chạy mã với tư cách là Administrator. BleepingComputer đã thử nghiệm khai thác của Naceri và có thể mở dấu nhắc lệnh với quyền SYSTEM từ tài khoản có đặc quyền cấp thấp.

Công ty an ninh mạng Cisco Talos đã cung cấp một tuyên bố về vụ khai thác, báo cáo rằng họ đã thấy các trường hợp phần mềm độc hại đang tận dụng lỗ hổng trên. Như Trưởng bộ phận Tiếp cận của Cisco Talos Nick Biasini nói với BleepingComputer, những nỗ lực khai thác này dường như tập trung vào việc kiểm tra và điều chỉnh các khai thác để chuẩn bị cho các cuộc tấn công quy mô lớn hơn.

Naceri cho biết trong lúc tìm cách nghiên cứu vá lỗi CVE-2021-41379 của Microsoft đã giúp anh tìm thấy hai cách khai thác: Phương pháp 1 đã đề cập ở trên và phương pháp 2 cũng kích hoạt một hành vi duy nhất trong dịch vụ Windows Installer và cho phép cùng một loại kỹ thuật leo thang đặc quyền. Naceri cho biết sẽ đợi Microsoft vá hoàn toàn lỗ hổng CVE-2021-41379 trước khi phát hành phương pháp khai thác thứ hai.

Cách khai thác này hoạt động trên tất cả các phiên bản hỗ trợ của Windows - bao gồm các bản cài đặt Windows 11 và Windows Server 2022 đã được vá đầy đủ. Trước khi đăng bài khai thác trên GitHub, Naceri lần đầu tiên tiết lộ nó cho Microsoft và làm việc với công ty để phân tích lỗ hổng.

Microsoft đã giới thiệu một biện pháp giảm thiểu cho khai thác zero-day CVE-2021-41379 trong tháng 11 năm 2021 - nhưng dường như đã không khắc phục được hoàn toàn vấn đề. Ngay sau đó, Naceri đã đăng bài trên GitHub của mình để cung cấp một bản khai thác bằng chứng về lỗ hổng bảo mật vẫn hoạt động.

Đối với những người có đầu óc kỹ thuật hơn, việc khai thác của Naceri tận dụng danh sách kiểm soát truy cập tùy ý (DACL) cho Microsoft Edge Elevation Service - điều này cho phép kẻ tấn công thay thế bất kỳ tệp thực thi nào trên hệ thống bằng tệp MSI - và chạy mã với tư cách là Administrator. BleepingComputer đã thử nghiệm khai thác của Naceri và có thể mở dấu nhắc lệnh với quyền SYSTEM từ tài khoản có đặc quyền cấp thấp.

Công ty an ninh mạng Cisco Talos đã cung cấp một tuyên bố về vụ khai thác, báo cáo rằng họ đã thấy các trường hợp phần mềm độc hại đang tận dụng lỗ hổng trên. Như Trưởng bộ phận Tiếp cận của Cisco Talos Nick Biasini nói với BleepingComputer, những nỗ lực khai thác này dường như tập trung vào việc kiểm tra và điều chỉnh các khai thác để chuẩn bị cho các cuộc tấn công quy mô lớn hơn.

Naceri cho biết trong lúc tìm cách nghiên cứu vá lỗi CVE-2021-41379 của Microsoft đã giúp anh tìm thấy hai cách khai thác: Phương pháp 1 đã đề cập ở trên và phương pháp 2 cũng kích hoạt một hành vi duy nhất trong dịch vụ Windows Installer và cho phép cùng một loại kỹ thuật leo thang đặc quyền. Naceri cho biết sẽ đợi Microsoft vá hoàn toàn lỗ hổng CVE-2021-41379 trước khi phát hành phương pháp khai thác thứ hai.

Theo Threatpost

Chỉnh sửa lần cuối bởi người điều hành: