Tìm hiểu về Malware DNSChanger

Phần 1: DNSChanger malware

I. Tổng quan về DNSDNS (Domain Name System) là một dịch vụ internet chuyển đổi từ tên miền sang địa chỉ IP. Ví dụ, khi gõ vào thanh địa chỉ của trình duyệt một tên miền: www.bkav.com.vn, trình duyệt sẽ kết nối đến DNS server để xem địa chỉ IP thực của tên miền đó là gì. Tiếp đó, trình duyệt sẽ tự động gửi các yêu cầu đến trực tiếp địa chỉ đó. Các ISP (Internet Service Provider) điều khiển, quản lý DNS server và địa chỉ của chúng được cài đặt trong cấu hình mạng của từng máy tính. DNS server là những thành phần đặc biệt quan trọng trong hệ điều hành. Nếu không có chúng, chúng ta không thể truy cập đến các website, gửi email, hay sử dụng dịch vụ khác ”một cách dễ dàng”.

II. DNSChanger

Chính vì sự quan trọng của nó, những tội phạm mạng đã tìm cách điều khiển các thông số trong thiết lập DNS trên máy tính. Chúng có thể điều khiển người dùng kết nối đến những trang web nào mà chúng muốn. Có rất nhiều mục đích để chúng thực hiện điều này, ví dụ như: dẫn người dùng vào trang có giao diện giống với các trang web quan trọng (trang web của ngân hàng, gmail, …) từ đó lấy cắp thông tin của người dùng; hoặc có thể sử dụng cho mục đích kiếm tiền (chuyển người dùng đến các trang quảng cáo), hay các web site độc hại… Nguy hiểm hơn, những máy tính bị nhiễm còn kết hợp thanh mạng botnet lớn nhất từ trước đến giờ. Từ năm 2007 đến tháng 11 năm 2011, có khoảng 4 triệu máy tính bị nhiễm loại virus này.

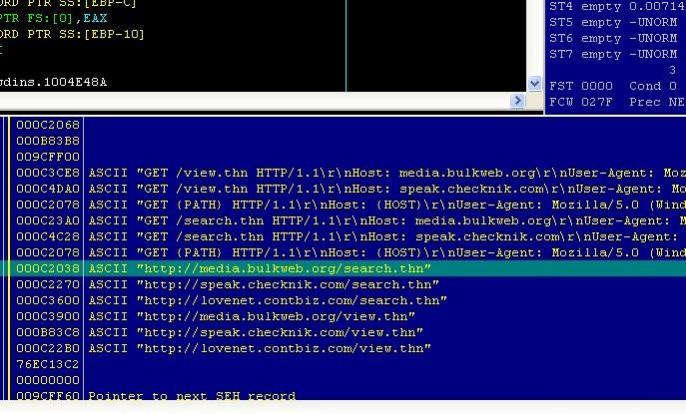

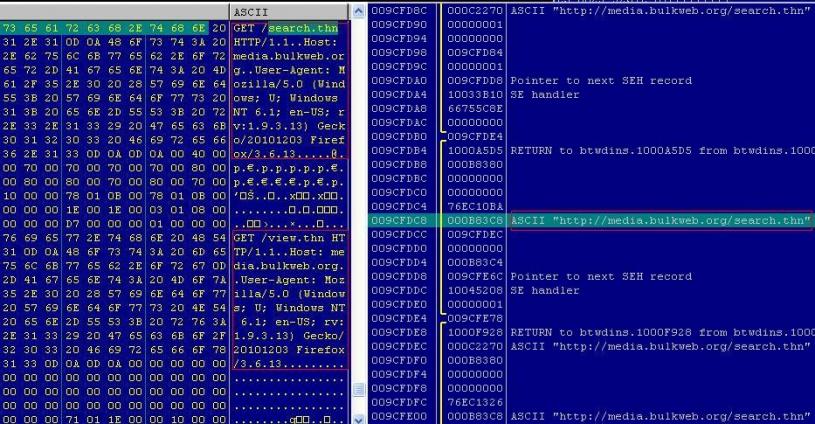

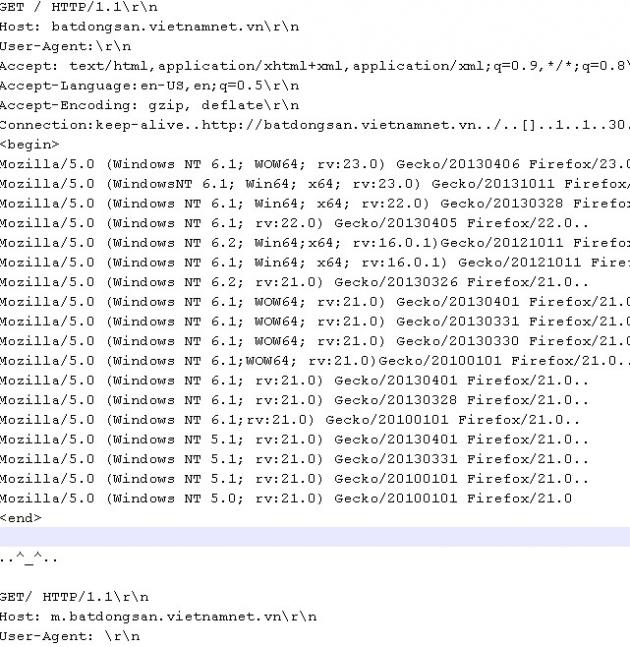

Vậy chúng thực hiện như thế nào? Một cách mà tội phạm đã làm, đó là cài đặt malware vào máy người dùng, malware đó gọi là DNSChanger. Malware này thay đổi địa chỉ DNS server của người dùng để thay thế DNS server thật bằng địa chỉ giả mạo do chúng điều khiển.

FBI đã tiết lộ các DNS server trong mạng này và đang tìm cách vô hiệu hóa chúng. Đồng thời, cơ quan này cũng tiến hành phát hiện và thông báo cho những người có máy tính bị nhiễm virus này được biết mức độ nguy hiểm và cách khắc phục. Một hệ quả của việc vô hiệu hóa các DNS server giả này là những máy tính bị nhiễm nhưng chưa diệt virus sẽ không thể truy cập được dịch vụ DNS. Để giải quyết vấn đề này, FBI và các chuyên gia đã phát triển mộ kế hoạch để hoạt động và duy trì các DNS server sạch cho những máy tính bị nhiễm. FBI cũng cung cấp thông tin cho các ISP để chuyển hướng những yêu cầu đến DNS server giả sang địa chỉ thật. FBI sẽ hỗ trợ quá trình làm sạch các DNS server trong 4 tháng, cho phép người dùng, các công ty, và những đối tượng khác phát hiện và diệt virus này.

III. Các hoạt động chính của DNSChanger

DNSChanger làm cho những máy tính bị nhiễm sử dụng các máy chủ DNS giả theo 2 cách. Đầu tiên, nó thay đổi thiết lập DNS trong máy trỏ sang DNS của kẻ tấn công. Thứ 2, nó cố gắng truy cập vào các thiết bị trong mạng văn phòng của máy bị nhiễm chạy giao thức DHCP (router hoặc gateway). Tiếp theo, nó cố gắng truy cập vào đó với tên đăng nhập và password mặc định, nếu thành công, thì tiếp tục thay đổi thiết lập DNS server của thiết bị đó. Thiết lập này sẽ ảnh hưởng đến tất cả các máy, thiết bị khác trong mạng, ngay cả khi các máy tính và thiết bị đó không bị nhiễm.

Vô hiệu hóa khả năng cập nhật của hệ điều hành và các phần mềm diệt virus.

IV. Phát hiện

Cách tốt nhất để kiểm tra xem máy tính cá nhân hoặc thiết bị trong mạng có bị nhiễm không là thuê các chuyên gia trong lĩnh vực an ninh mạng. Tuy nhiên, cũng có thể theo các bước dưới đây để thu thập thông tin trước khi tìm kiếm sự giúp đỡ của họ.

Trước tiên, cần kiểm tra thiết lập DNS server trong máy tính. Nếu máy tính kết nối đến một điểm truy cập không dây hoặc router, thì nên kiểm tra các thiết bị này.

1. Kiểm tra máy tính:

Nếu bạn sử dụng hệ điều hành Windows thì tiến hành theo những bước sau:

- Mở hộp thoại Run (Start menu ->Run, hoặc nhấn tổ hợp phím Windows + R)

- Gõ vào hộp thoại “cmd”

- Sau khi màn hình Command promt hiện ra, gõ vào lệnh “ipconfig /all”

- Chú ý đến dòng “DNS Servers”, dòng đó và các dòng tiếp theo sẽ hiển thị ra địa chỉ những DNS Server. Nếu chúng trùng với dải địa chỉ trong bảng 1 thì máy tính đó đã bị nhiễm virus DNSChanger. Nếu không thì bạn đã yên tâm được một phần.

Bảng 1: Danh sách địa chỉ IP của DNSChanger

- Cũng có thể xem danh sách các DNS bằng cách vào My Network Places từ Start menu, sau đó chọn Network Connection, và xem các thuộc tính của từng connection trong đó.

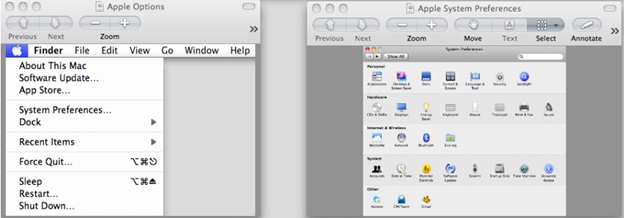

Nếu sử dụng hệ điều hành Macintosh: - Click vào nút Apple ở góc trái phía trên, chọn System Preferences. Sau đó, từ cửa sổ Apple System Preferences, chọn Network.

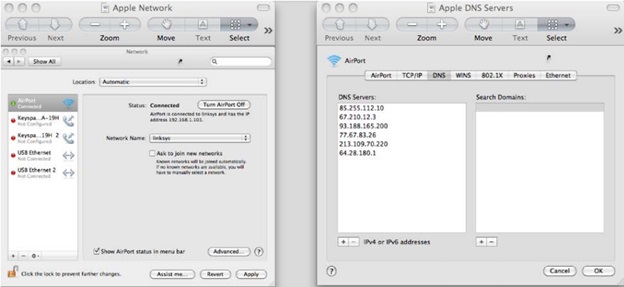

- Cửa sổ Apple Network sẽ đưa ra những kết nối có thể có ở khung bên trái. Chọn một trong số đó và click nút Advanced ở góc phải phía dưới, khung bên phải. Sau đó chọn DNS từ các nút hiện trên màn hình.

- So sánh với các thông số trong bảng 1 (ở trên) để xem có trùng với địa chỉ DNS đó không.

Máy tính văn phòng nói chung thường lấy các thông số thiết lập IP thông qua giao thức DHCP từ các thiết bị mạng. Trong trường hợp này, các máy tính được cung cấp các thông số về địa chỉ IP, default gateway, và DNS servers. Địa chỉ Ip thường nằm trong dải 192.168.0.0 đến 192.168.255.255; 172.15.0.0 đến 172.31.255.255; và 10.0.0.0 đến 10.255.255.255. Hầu hết các máy tính cá nhân được gán địa chỉ IP trong dải 192.168.1.2 đến 192.168.1.254, và default gateway là 192.168.1.1.

2. Kiểm tra Router

- Router kết nối máy tính, các thiết bị trong mạng với nhà cung cấp dịch vụ.

- DNSChanger có thể thay đổi thiết lập DNS server trong router, nếu các thông tin truy cập không được thay đổi (tài khoản, mật khẩu vẫn giữ mặc định).

- Cách thức truy cập vào router được cung cấp bởi các nhà phát triển thiết bị, vì thế thay đổi thông số của nó cũng không khó khăn.

- Để truy cập được vào cấu hình của router, cần đọc các tài liệu đi kèm.

- Khi đã truy cập được vào cấu hình router, tìm kiếm đến thiết lập DNS server và so sánh chúng với các thông số trong bảng 1. Nếu trùng, thì khả năng rất cao là mạng này đã bị DNSChanger tấn công.

3. Sử dụng các công cụ quét tự động

- Công cụ do FBI và tổ chức DCWG phát hành, giúp người dùng truy cập được mạng dễ dàng kiểm tra online xem liệu máy tính của mình có bị nhiễm virus DNSChanger hay không.

| Tên công cụ - địa chỉ | Cách sử dụng |

| http://www.dns-ok.us/, [url]http://dns-ok.nl/, http://www.dns-ok.us/, http://www.dns-ok.de/, http://www.dns-ok.fi/, http://www.dns-ok.ax/, http://www.dns-ok.be/, http://www.dns-ok.fr/, http://www.dns-ok.ca/, http://www.dns-ok.lu/[/URL] | Trang web này chỉ kiểm tra, chứ không có chức năng diệt virus DNSChanger. |

| http://www.dcwg.org/detect/ | Chỉ cần truy cập vào địa chỉ này. Nếu màn hình hiển thị màu xanh, kèm chữ GREEN thì máy tính, thiết bị truy cập không bị virus DNSChanger. Nếu màu đỏ, thì đã bị nhiễm. |

| Điền thông tin DNS server trên máy tính của mình vào đây, nhấn nút Check Your DNS để kiểm tra xem DNS đó là sạch hay không, và máy có bị nhiễm không. |

V. Xử lý

Vì một số khả năng đặc biệt của loại Virus này, như vô hiệu hóa tính năng cập nhật của các phần mềm diệt virus đang cài đặt trên máy, thì công việc diệt nó đòi hỏi người dùng cập nhật bằng tay, hoặc tải về những công cụ chuyên biệt như dưới đây.

1. Cập nhật các phần mềm diệt virus

Hầu hết các phần mềm diệt virus hiện nay đều đã cập nhật loại virus nguy hiểm này. Vì thế, nếu đã cài đặt một phần mềm diệt virus nào, thì bạn nên quét toàn bộ máy để đảm bảo không bị nhiễm DNSChanger và các loại malware khác.

Tuy vậy, DNSChanger còn có khả năng chặn việc cập nhật hệ điều hành và phần mềm diệt virus. Nó làm điều này bằng cách thay đổi các địa chỉ cập nhật của những loại phần mềm. Vì thế, cũng cần liên hệ trực tiếp với các công ty cung cấp dịch vụ để được tư vấn, giúp đỡ gỡ hoàn toàn chúng khỏi hệ thống. Tải về bản cập nhật ở máy khác, rồi copy về máy bị nhiễm – với những phần mềm cho phép cập nhật offline.

2. Tham khảo ý kiến các chuyên gia

Lấy ý kiến của các chuyên gia và dùng các công cụ hỗ trợ để diệt virus này.

3. Cấu hình lại thông số truy cập vào các thiết bị

- Thay đổi thông số truy cập (username/password) vào Router

- Kiểm tra, thay đổi thông số DNS server ở cả máy tính cá nhân và router.

Công cụ do các công ty an ninh mạng cung cấp:

| Tên công cụ | Địa chỉ tải về |

| Hitman Pro (có cả phiên bản 32bit và 64bit) | http://www.surfright.nl/en/products/ |

| Kaspersky Labs TDSSKiller | |

| McAfee Stinger | |

| Microsoft Windows Defender Offline | http://windows.microsoft.com/en-US/windows/what-is-windows-defender-offline |

| Microsoft Windows Defender Offline | http://www.microsoft.com/security/scanner/en-us/default.aspx |

| Norton Power Eraser | http://security.symantec.com/nbrt/npe.aspx |

| Trend Micro Housecall | http://housecall.trendmicro.com |

| MacScan | http://macscan.securemac.com/ |

| Công cụ sửa DNS của Avira | http://www.avira.com/en/support-for-home-knowledgebase-detail/kbid/1199 |

Hướng dẫn sử dụng các công cụ ở bảng sau (bằng tiếng anh):

| Nơi phát hành | Tên bài hướng dẫn |

| Microsoft's Safety and Security Center | Microsoft's authoritative portal for all their security guidance, tools, and capabilities. |

| Apple's Security Page with pointers to keep your MAC safe | Scroll down to the section on "Checking Security in your System." This has the pointers to insure your MAC is as secure as possible. |

| DSL Report’s Security Cleanup FAQ | A community driven self help guide to fix malware problems on your systems. |

| Andrew K’s Malware Removal Guide | Andrew K is an individual who share's his experience on-line. This guide is an often referenced guide to remediate malware problems on a computer. |

| Public Safety Canada’a Malware Infection Recovery Guide | The Canadian Public Safety office (publicsafety.gc.ca) has a malware removal guide updated and focused to help the general population. |

| Australia’s Stay Smart Online Factsheet to help Remove Malware | Stay Smart Online Factsheet 11, Part 1 - You suspect your computer is infected with malicious software - what should I do? |

Phần 2: Sự kiện ngày 9/7/2012

Cảnh báo của Google về việc các máy tính bị nhiễm DNSChanger không thể truy cập được vào Internet ngày 9/7/2012I. Sự kiện Operation Ghost Click

FBI ước tính rằng có khoảng 500.000 hệ thống máy tính bị nhiễm ở nước Mỹ, và dường như không có máy nào ở Đức bị nhiễm. (có khoảng 4 triệu máy bị nhiễm, rải rác trên 100 quốc gia). Các nạn nhân của nó có thể là những người dùng cá nhân (ở nhà), các doanh nghiệp, thậm chí là chính phủ (bao gồm cả chính phủ Mỹ). Việc nghiên cứu, điều tra loại virus, và kẻ đã phát tán chúng kéo dài 2 năm. Đến tháng 11 năm 2011, đã có 6 người bị tố cáo là phát tán loại virus nguy hiểm này.

Nhóm viết virus được cho là đã xây dựng một số công ty cung cấp dịch vụ quảng cáo trên Internet và quản lý lưu lượng truy cập. Theo FBI, quảng cáo được hiển thị trên các máy tính bị nhiễm khi người dùng truy cập vào các website phổ biến. FBI cho biết thêm, những lưu lượng được tạo ra bởi việc chuyển hướng tên miền đến các trang web khác đã tạo lợi nhuận cho chúng khoảng 14 triệu USD lệ phí trái phép.

FBI đã tiến hành tấn công, tạm dừng hoạt động của các máy chủ DNS giả này, và thực hiện một biện pháp tạm thời, là thiết lập những server để đáp ứng những truy vấn DNS từ máy bị nhiễm, thay thế các truy vấn này bằng địa chỉ đúng, để máy đó vẫn có thể truy cập được vào mạng.

II. Sự kiện ngày 9/7

Theo dự kiến, ngày 9/7/2012, FBI tiến hành dừng hoạt động của các server như đã nói trên. Theo đó, những máy tính, thiết bị mạng bị nhiễm virus DNSChanger chưa được diệt và cấu hình lại thì sẽ không truy cập được vào Internet nữa.

Những máy này, nếu muốn truy cập web, thì cần phải đánh trực tiếp địa chỉ IP của server, hoặc là diệt virus DNSChanger khỏi hệ thống của mình và tiến hành cấu hình lại, hoặc liên hệ trực tiếp với FBI.

Tài liệu tham khảo

Chỉnh sửa lần cuối bởi người điều hành: