Dior

New Member

-

19/11/2020

-

6

-

3 bài viết

Tìm hiểu về CRL, OCSP và các loại chứng thư số

Sau bài viết về PKI và vòng đời của chứng thư số, ở bài viết này chúng ta sẽ đi sâu hơn vào các loại chứng thư số, chứng thư số bị thu hồi khi nào. Ngoài ra, chúng ta cũng sẽ làm rõ CRL và OCSP là gì.

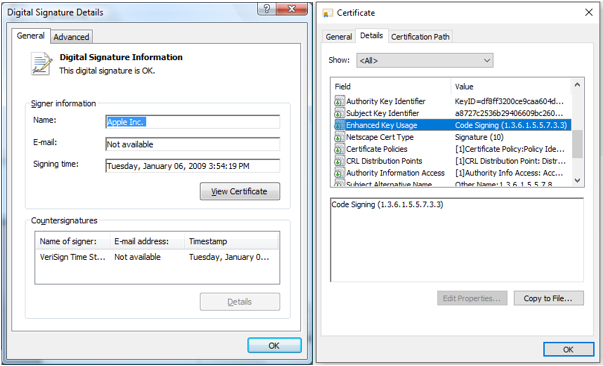

Việc ký số lên các đoạn mã và phần mềm đảm bảo cho người sử dụng biết được tính pháp lý của phần mềm và hoàn toàn yên tâm về tính toàn vẹn của sản phẩm.

Mã hóa email của bạn để chỉ người nhận dự kiến của bạn mới có thể truy cập nội dung của thư.

Ký điện tử vào các email của bạn để người nhận có thể xác minh rằng trên thực tế, email đó là do bạn gửi chứ không phải là một kẻ lừa đảo giả mạo bạn.

Chứng Thư Số Cấp dấu thời gian giúp người dùng xác thực độ tin cậy của dấu thời gian.

Chứng thư số này sẽ xác minh danh tính của nhà xuất bản và tính xác thực của tài liệu.

Khi bạn ký điện tử vào tài liệu bằng chứng thư số, người mà bạn gửi tài liệu đến sẽ biết rằng tài liệu đó đến từ bạn và không bị giả mạo hoặc thay đổi.

Khi kết thúc khoảng thời gian này thì nó sẽ hết hạn và bị thu hồi.

Thông tin về hạn sử dụng được chứa trong bản thân Chứng thư số (giá trị valid from và valid to) và cần được kiểm tra trước khi quyết định có nên tin dùng nó hay không.

Ngoài ra, có những trường hợp mà một Chứng thư số cũng cần bị thu hồi (revoke) mặc dù thời gian hiệu lực vẫn còn như:

* Người sở hữu Chứng thư số không còn làm trong tổ chức nữa khiến thông tin trong chứng thư số không còn phù hợp.

* CA phát hiện ra là đã cấp phát sai Chứng thư số.

* Private key bị lộ hoặc thiết bị chứa private key bị mất, bị đánh cắp.

Công việc thu hồi Chứng thư số này được gọi là Certificate Revocation và do CA thực hiện.

RFC (Request for Comments - Đề nghị duyệt thảo và bình luận) là một chuỗi các bản ghi nhớ chứa đựng những nghiên cứu mới, những đổi mới, và những phương pháp luận ứng dụng cho công nghệ Internet.

Theo RFC 5280 thì khi thu hồi một chứng thư số phải chỉ định một trong 11 lý do sau:

Sau đây là mô tả cách để bạn có thể kiểm tra CRL của cơ quan cấp chứng chỉ :

Mỗi một mục trong CRL sẽ tương ứng với một Chứng thư số và thường gồm 3 thông tin sau:

Một CRL sẽ được tạo và phát hành định kỳ sau 1 khoảng thời gian nào đó do người quản trị CA chỉ định, ví dụ: 1 giờ, 1 ngày, 1 tuần,…

Một CRL cũng có thể được cập nhật và phát hành ngay sau khi một Chứng thư số nào đó bị thu hồi.

Các CA sẽ đẩy CRL chứa các Chứng thư số do nó cấp phát và quản lý tới kho chứa là LDAP server hoặc Web server.

Để kiểm tra Chứng thư số bên cạnh việc sử dụng CRL ta còn có thể sử dụng máy chủ OCSP.

Vậy OCSP là gì sau đây chúng ta cùng đi tìm hiểu nhé.

Online Certificate Status Protocol – OCSP ( giao thức trạng thái chứng chỉ trực tuyến) là giao thức để duy trì tính bảo mật của máy chủ và tài nguyên mạng khác.

Máy chủ OCSP thường được gọi là phản hồi OCSP, vì việc truyền giữa chúng và máy khách có tính chất yêu cầu / phản hồi. Trên thực tế, OCSP được tạo ra để thay thế cho CRL nhằm giải quyết các vấn đề nhất định liên quan đến việc sử dụng CRL trong cơ sở hạ tầng khóa công khai (PKI).

Đê kiểm tra Chứng thư số bằng OCSP chúng ta vào View certificate.

Trong phần Details chúng ta sẽ thấy Authority Information Access như hình dưới đây:

Về cơ bản nó làm việc như sau:

- Client gửi một request chứa serial number của Chứng thư số mà nó cần kiểm tra tới server.

- Nếu có sẵn một phản hồi được cache cho request trên thì server sẽ gửi ngay cho client. Còn không thì server sẽ kiểm tra xem có sẵn một CRL được cache chưa, nếu có thì nó sẽ dò tìm trong CRL cho serial number của Certifcate rồi trả về kết quả cho client.

- Phản hồi trả về cho client cho biết 1 trong 3 trạng thái có thể của chứng thư số là:

Trên đây là một số khái niệm và thông tin cơ bản về các loại chứng thư số, CRL và OCSP. Ở bài viết tiếp theo chúng ta sẽ đi tìm hiểu về cách thức CA cấp CTS và xác thực CTS như thế nào.

Các loại chứng thư số

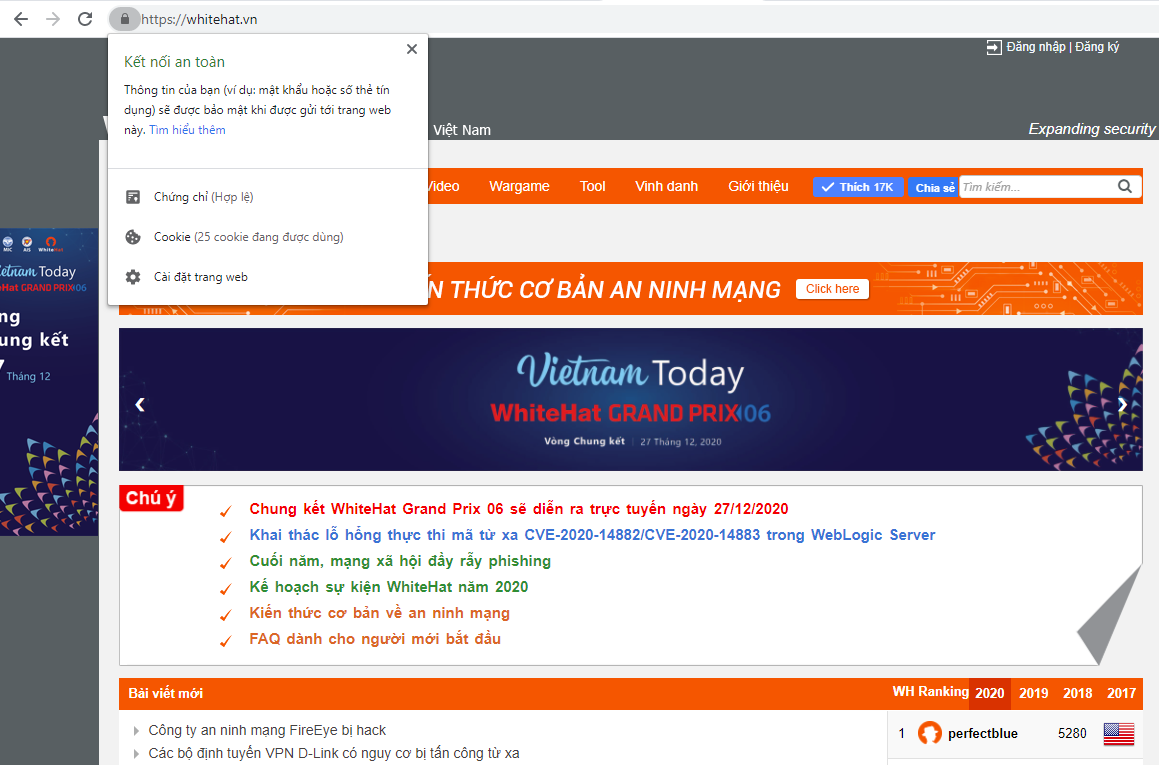

Chứng thư số SSL

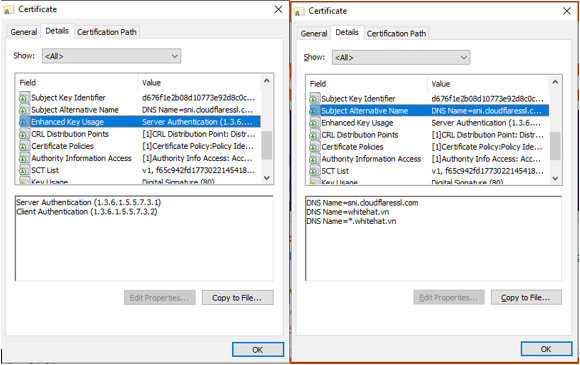

Được cài trên các website cho phép người dùng khi truy cập có thể xác minh được tính xác thực, tin cậy của website, đảm bảo mọi dữ liệu, thông tin trao đổi giữa website và người dùng được mã hóa, tránh nguy cơ bị can thiệp.Chứng thư số xác thực Client

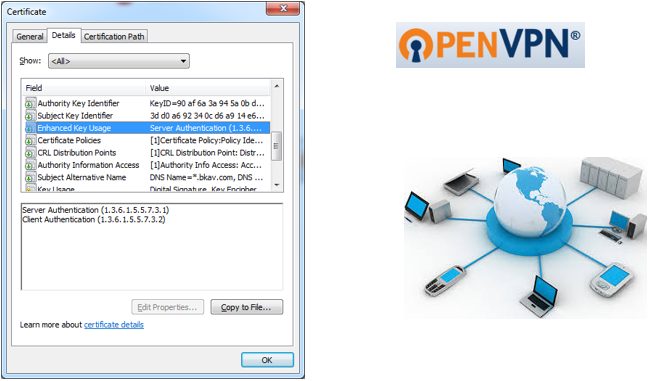

Được sử dụng để các đối tác của người sử dụng biết và xác định được chữ ký, chứng minh chữ ký của mình là hợp lệ.Chứng thư số CodeSigning

Là một giấy chứng nhận số dành cho cá nhân/ tổ chức phát triển phần mềm có thể ký và gán thời gian mà họ phân phối sản phẩm qua Internet.Việc ký số lên các đoạn mã và phần mềm đảm bảo cho người sử dụng biết được tính pháp lý của phần mềm và hoàn toàn yên tâm về tính toàn vẹn của sản phẩm.

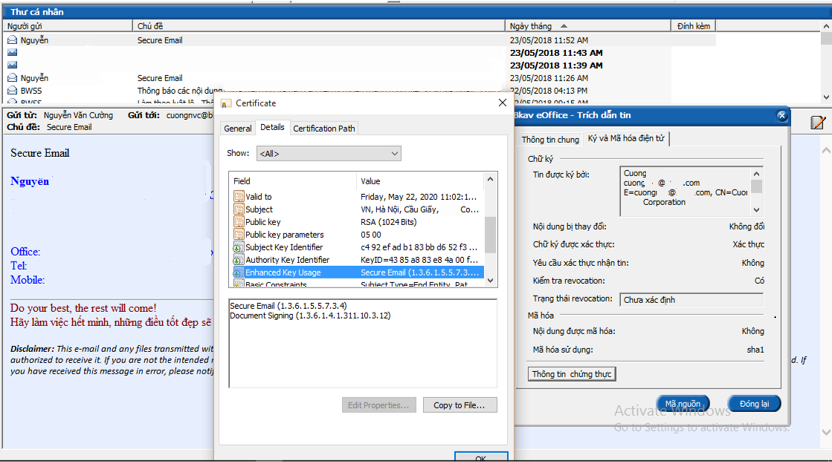

Chứng thư số Secure Email

Chứng chỉ email là một tệp kỹ thuật số được cài đặt vào ứng dụng email của bạn để kích hoạt giao tiếp email an toàn.Mã hóa email của bạn để chỉ người nhận dự kiến của bạn mới có thể truy cập nội dung của thư.

Ký điện tử vào các email của bạn để người nhận có thể xác minh rằng trên thực tế, email đó là do bạn gửi chứ không phải là một kẻ lừa đảo giả mạo bạn.

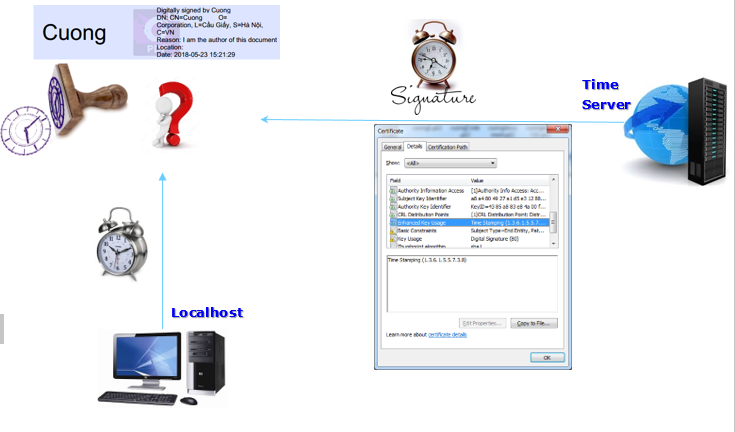

Chứng thư số Cấp dấu thời gian

Dấu thời gian cho thấy rằng nội dung của tài liệu tồn tại ở một thời điểm và không thay đổi.Chứng Thư Số Cấp dấu thời gian giúp người dùng xác thực độ tin cậy của dấu thời gian.

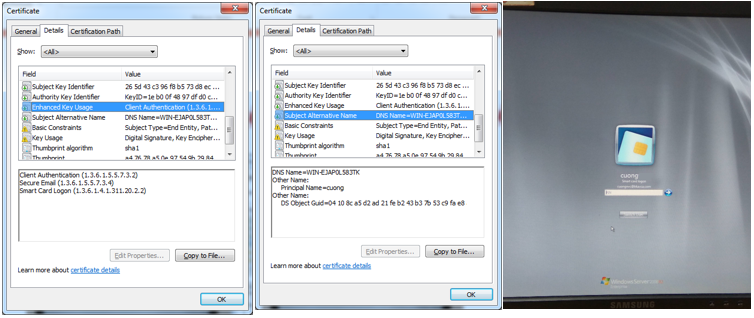

Chứng thư số Smart card Login

Dùng để xác thực người dùng Smart Card, chứng thư số có đáng tin cậy hay không sẽ quyết định người dùng có quyền để đăng nhập vào máy tính hay không.

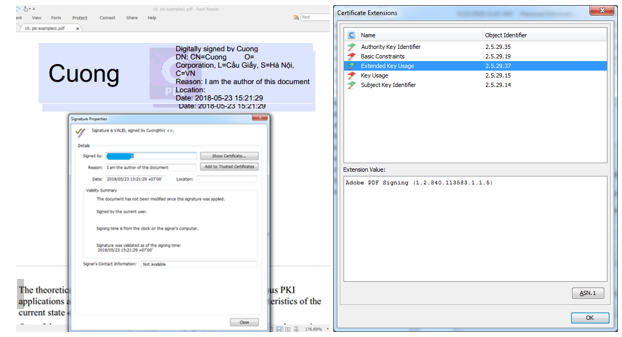

Chứng thư số Ký PDF

Các chứng thư số này cho phép các cá nhân và tổ chức (tùy thuộc vào loại được mua) ký điện tử các tài liệu PDF.Chứng thư số này sẽ xác minh danh tính của nhà xuất bản và tính xác thực của tài liệu.

Chứng thư số Ký văn bản

Là Chứng thư số có thể được sử dụng để ký các tài liệu kỹ thuật số như tệp Adobe PDF, OpenOffice, LibreOffice hoặc tệp Microsoft Office.Khi bạn ký điện tử vào tài liệu bằng chứng thư số, người mà bạn gửi tài liệu đến sẽ biết rằng tài liệu đó đến từ bạn và không bị giả mạo hoặc thay đổi.

Chứng thư số bị thu hồi khi nào và lý do bị thu hồi

Mỗi một Chứng thư số được tạo ra đều có một khoảng thời gian hiệu lực (validity period) nhất định.Khi kết thúc khoảng thời gian này thì nó sẽ hết hạn và bị thu hồi.

Thông tin về hạn sử dụng được chứa trong bản thân Chứng thư số (giá trị valid from và valid to) và cần được kiểm tra trước khi quyết định có nên tin dùng nó hay không.

Ngoài ra, có những trường hợp mà một Chứng thư số cũng cần bị thu hồi (revoke) mặc dù thời gian hiệu lực vẫn còn như:

* Người sở hữu Chứng thư số không còn làm trong tổ chức nữa khiến thông tin trong chứng thư số không còn phù hợp.

* CA phát hiện ra là đã cấp phát sai Chứng thư số.

* Private key bị lộ hoặc thiết bị chứa private key bị mất, bị đánh cắp.

Công việc thu hồi Chứng thư số này được gọi là Certificate Revocation và do CA thực hiện.

RFC (Request for Comments - Đề nghị duyệt thảo và bình luận) là một chuỗi các bản ghi nhớ chứa đựng những nghiên cứu mới, những đổi mới, và những phương pháp luận ứng dụng cho công nghệ Internet.

Theo RFC 5280 thì khi thu hồi một chứng thư số phải chỉ định một trong 11 lý do sau:

- unspecified (0) : Chứng chỉ bị thu hồi nhưng không được cung cấp lý do.

- keyCompromise (1) : Khóa bí mật liên kết với chứng chỉ bị đánh cắp do có thể máy tính hoặc thẻ thông minh chứa khóa bị mất.

- cACompromise (2) : Khóa bí mật của CA bị lộ. Điều này có thể xảy ra khi máy tính chạy dịch vụ Chứng thư số Services hoặc thiết bị vật lý chứa khóa bị đánh cắp. Nếu chứng chỉ của CA bị thu hồi thì mọi chứng chỉ được cấp bởi CA đó cũng được xem là bị thu hồi vì CA đó không còn được coi là tin cậy nữa.

- affiliationChanged (3) : Chủ thể của chứng chỉ, thường là người dùng, không còn can hệ gì với tổ chức nữa.

- superseded (4) : Chứng chỉ bị thu hồi được thay thế bởi một chứng chỉ mới. Điều này có thể xảy ra do những thay đổi trong các extension của chứng chỉ hoặc tên chủ thể bị thay đổi.

- cessationOfOperation (5) : Chủ thể không còn cần tới chứng chỉ nữa, chẳng hạn kho một máy chủ web được thay thế với một tên miền mới.

- certificateHold (6) : Tạm thời thu hồi lại chứng chỉ. Điều này có thể xảy ra khi một nhân viên tạm vắng mặt trong một thời gian và sau đó tiếp tục quay lại làm việc. Đây là lý do thu hồi duy nhất cho phép một chứng chỉ được sử dụng lại.

- value 7 is not used

- removeFromCRL (8) : Được dùng khi một chứng chỉ được hủy bỏ trạng thái bị thu hồi sau khi bị thu hồi với lý do Chứng thư số Hold. Lý do này chỉ được dùng trong các delta CRL.

- privilegeWithdrawn (9) : Không xác định.

- aACompromise (10) : Không xác định.

CRL và OCSP

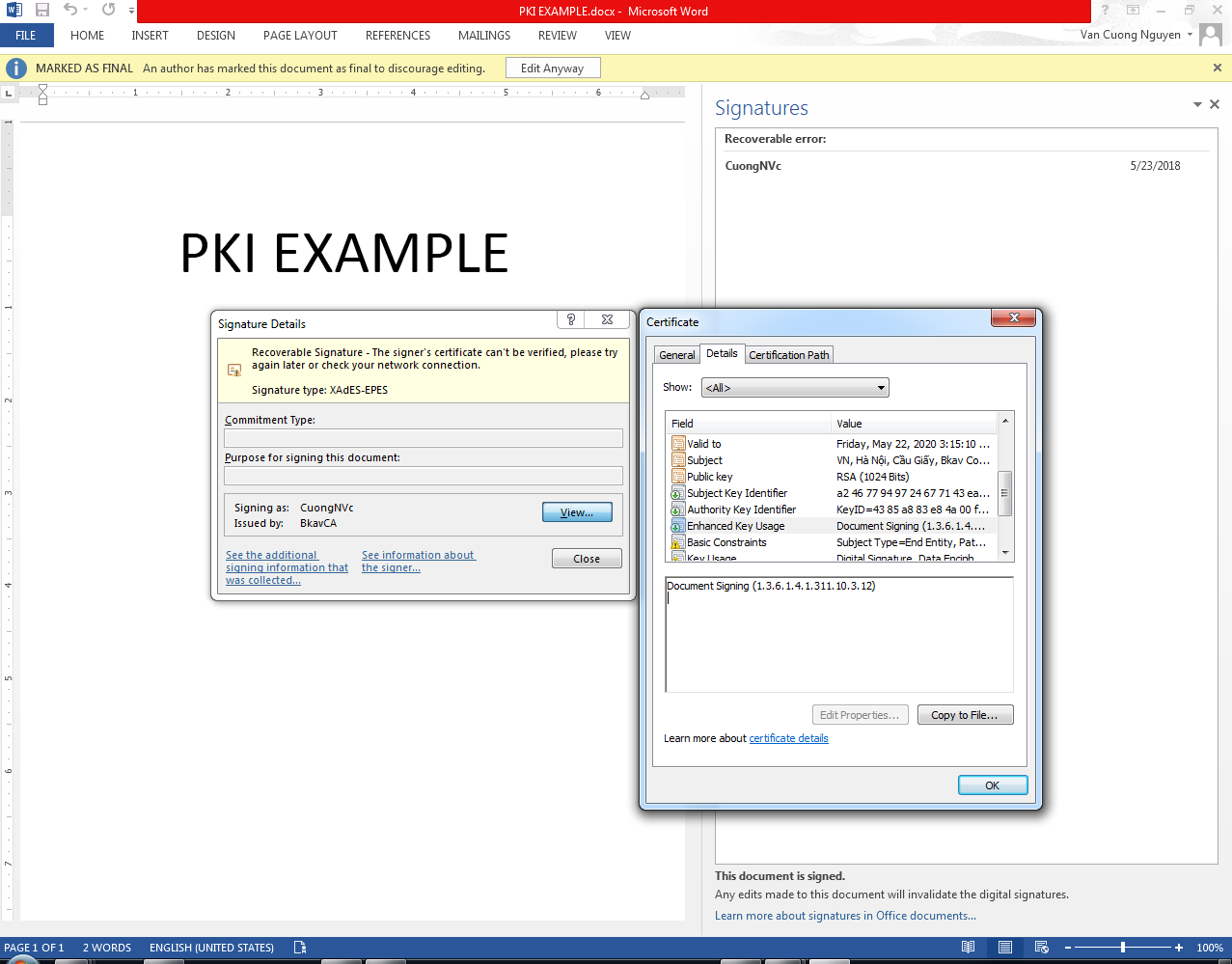

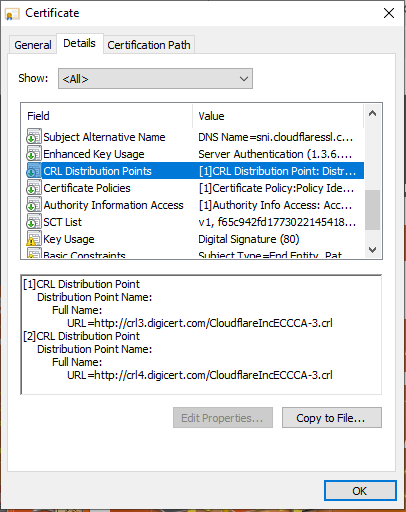

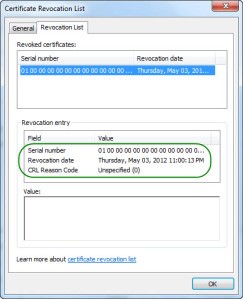

Danh sách các Chứng thư số bị thu hồi và không còn được tin dùng nữa được gọi là Certificate Revocation List (CRL).Sau đây là mô tả cách để bạn có thể kiểm tra CRL của cơ quan cấp chứng chỉ :

Mỗi một mục trong CRL sẽ tương ứng với một Chứng thư số và thường gồm 3 thông tin sau:

- Serial number của Chứng thư số

- Thời điểm bị thu hồi

- Lý do thu hồi (là 1 trong 11 lý do kể trên)

Một CRL sẽ được tạo và phát hành định kỳ sau 1 khoảng thời gian nào đó do người quản trị CA chỉ định, ví dụ: 1 giờ, 1 ngày, 1 tuần,…

Một CRL cũng có thể được cập nhật và phát hành ngay sau khi một Chứng thư số nào đó bị thu hồi.

Các CA sẽ đẩy CRL chứa các Chứng thư số do nó cấp phát và quản lý tới kho chứa là LDAP server hoặc Web server.

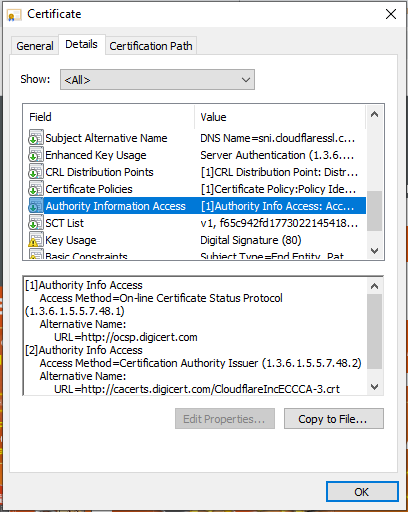

Để kiểm tra Chứng thư số bên cạnh việc sử dụng CRL ta còn có thể sử dụng máy chủ OCSP.

Vậy OCSP là gì sau đây chúng ta cùng đi tìm hiểu nhé.

Online Certificate Status Protocol – OCSP ( giao thức trạng thái chứng chỉ trực tuyến) là giao thức để duy trì tính bảo mật của máy chủ và tài nguyên mạng khác.

Máy chủ OCSP thường được gọi là phản hồi OCSP, vì việc truyền giữa chúng và máy khách có tính chất yêu cầu / phản hồi. Trên thực tế, OCSP được tạo ra để thay thế cho CRL nhằm giải quyết các vấn đề nhất định liên quan đến việc sử dụng CRL trong cơ sở hạ tầng khóa công khai (PKI).

Đê kiểm tra Chứng thư số bằng OCSP chúng ta vào View certificate.

Trong phần Details chúng ta sẽ thấy Authority Information Access như hình dưới đây:

Về cơ bản nó làm việc như sau:

- Client gửi một request chứa serial number của Chứng thư số mà nó cần kiểm tra tới server.

- Nếu có sẵn một phản hồi được cache cho request trên thì server sẽ gửi ngay cho client. Còn không thì server sẽ kiểm tra xem có sẵn một CRL được cache chưa, nếu có thì nó sẽ dò tìm trong CRL cho serial number của Certifcate rồi trả về kết quả cho client.

- Phản hồi trả về cho client cho biết 1 trong 3 trạng thái có thể của chứng thư số là:

- “good”: không có trong CRL

- “revoked”: bị thu hồi vĩnh viễn hoặc tạm thời (hold)

- “unknown”: server không biết tới serial number có trong request

Trên đây là một số khái niệm và thông tin cơ bản về các loại chứng thư số, CRL và OCSP. Ở bài viết tiếp theo chúng ta sẽ đi tìm hiểu về cách thức CA cấp CTS và xác thực CTS như thế nào.

Chỉnh sửa lần cuối bởi người điều hành: